O interesse por ferramentas de Inteligência Artificial (IA) continua crescendo e parece não ter limites. Todos sabem disso, inclusive os cibercriminosos. O caso recente que vamos compartilhar e analisar a seguir é mais um exemplo disso.

Especificamente, trata-se de um falso site do CapCut que supostamente permite a criação de vídeos com IA. No entanto, após inserir o prompt para gerar o vídeo, o site simula um processamento e, em seguida, oferece um download do resultado. Na realidade, o que é baixado é um trojan. Esse não é um caso isolado. Como veremos ao longo deste artigo, essa campanha maliciosa também inclui falsos sites que imitam outras marcas conhecidas, como Adobe e Canva.

Confira os detalhes de um caso que exemplifica como a IA está sendo usada como isca por cibercriminosos.

O que é essa campanha que busca instalar software de acesso remoto?

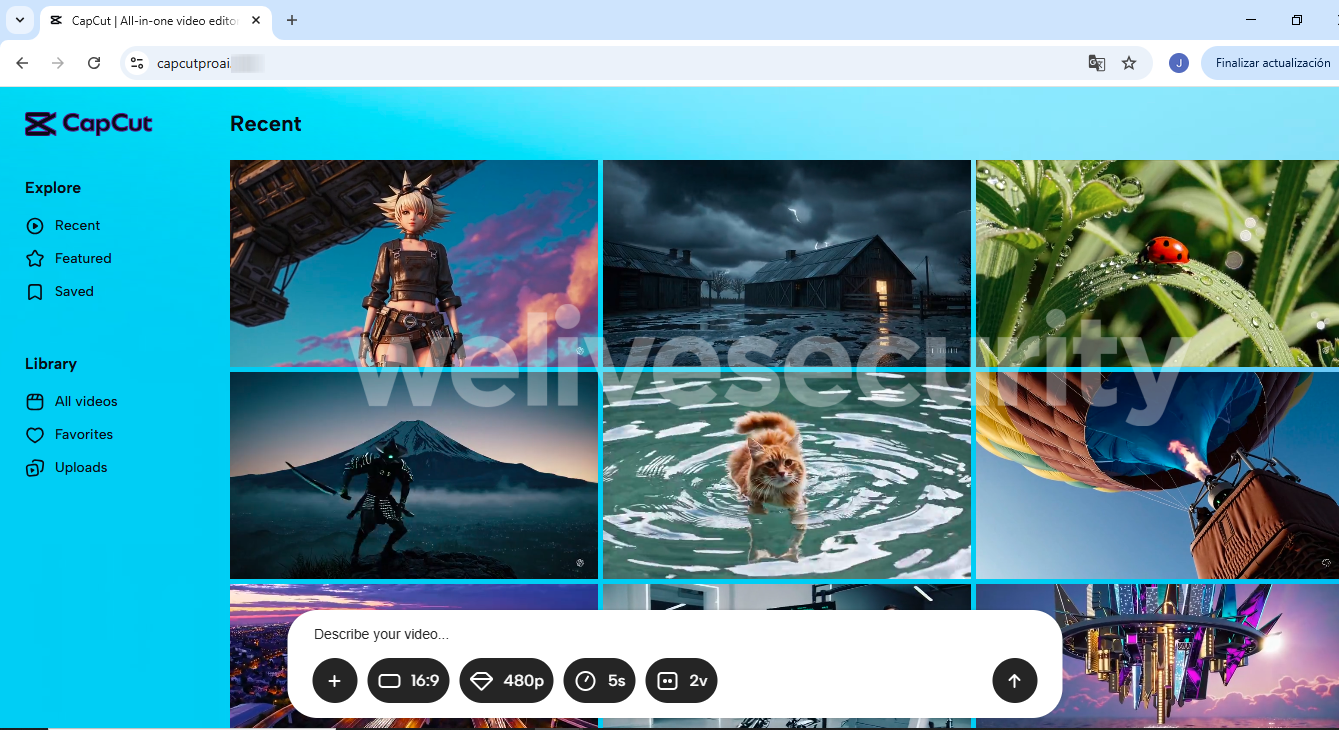

O exemplo, relatado pelo usuário do X (antigo Twitter), g0njxa, foca no falso site "capcutproia", que se apresenta como uma ferramenta para criar vídeos com a ajuda da Inteligência Artificial. Quando o usuário acessa o site, ele se depara com uma página muito semelhante ao site oficial.

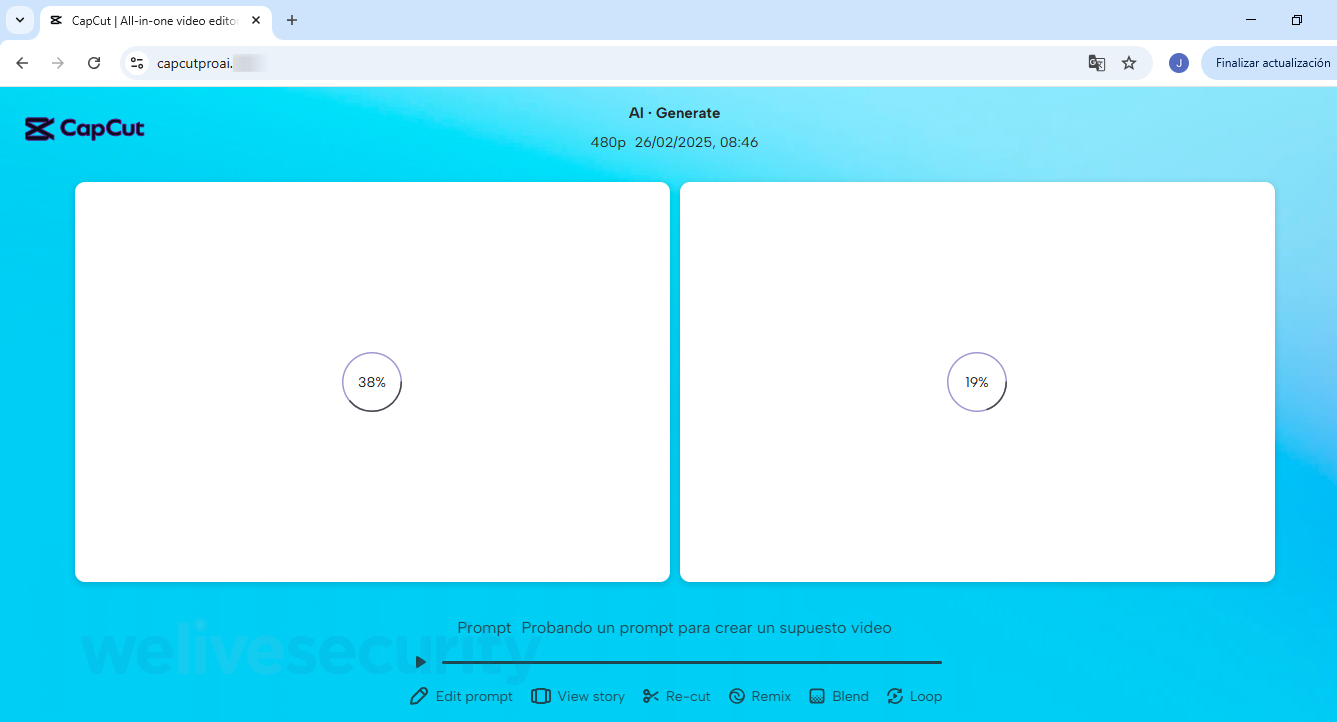

Uma vez dentro, o próximo passo oferecido pelo site é escrever um prompt ou enviar uma imagem de referência para criar o vídeo desejado. Como mostrado na Imagem 2, o site finge estar processando a solicitação.

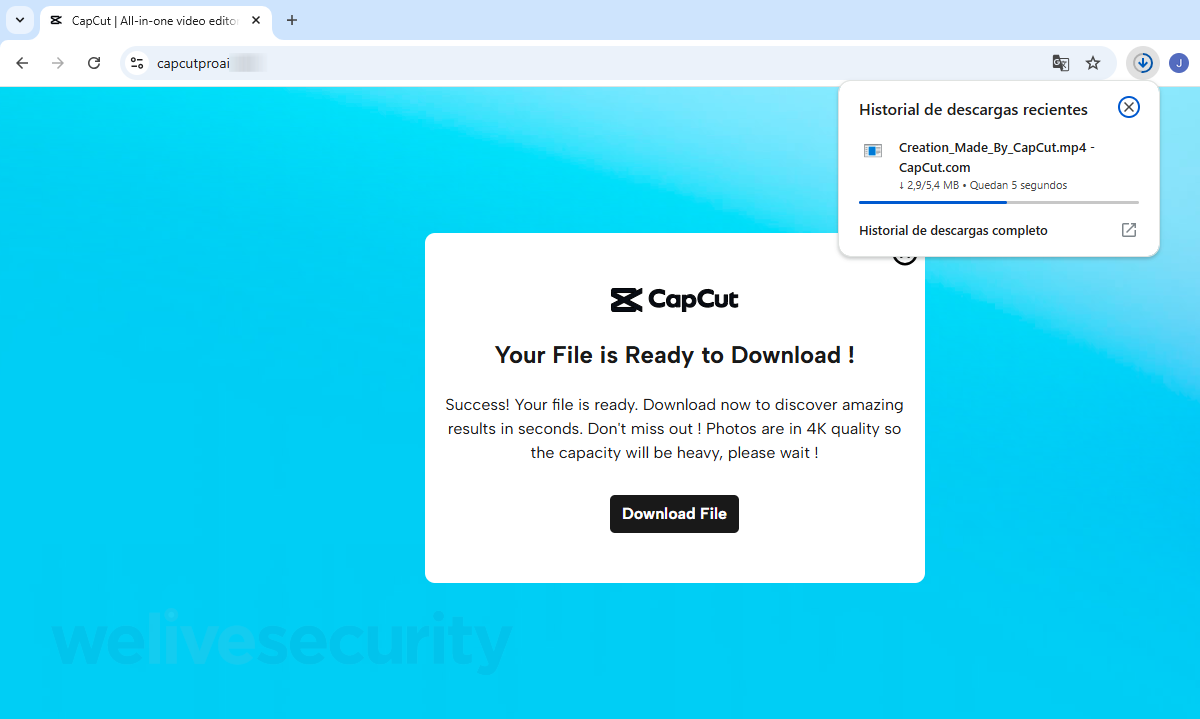

Após concluir o processamento, o site oferece a opção de baixar o suposto resultado. Ao clicar no download, é gerado um arquivo chamado "creation_made_by_capcut.mp4 - Capcut.com".

É importante destacar que o arquivo baixado é, na verdade, um trojan – ou seja, um arquivo que se passa por algo inofensivo, mas não é. Neste caso específico, o arquivo apresentado como o vídeo gerado instala, na realidade, uma ferramenta que permite a terceiros se conectarem remotamente ao computador da vítima.

A ESET detecta esse arquivo como Win32/RemoteAdmin.ConnectWiseControl.E. Especificamente no Brasil, não houve registros de detecção, mas ele foi identificado em países como a República Tcheca e o Sri Lanka.

A ferramenta baixada no computador da vítima é um instalador de um software semelhante ao TeamViewer. Embora algumas soluções de segurança possam classificá-lo como um PUA (Aplicação Potencialmente Indesejada) por se tratar de uma ferramenta legítima, fica evidente que, no contexto em que é distribuído, sua intenção é maliciosa.

"A maioria das aplicações de controle remoto oferece a opção de gerar um executável pré-configurado para se conectar a um IP ou usuário específico, o que é útil para assistência virtual, mas também para os cibercriminosos. Tudo o que a vítima precisa fazer é abrir o arquivo e, em dois ou três cliques, ela acabará, sem saber, concedendo o controle do seu computador ao cibercriminoso", alerta Martina Lopez, pesquisadora de segurança do Laboratório da ESET América Latina.

Outros sites falsos se passando por marcas como Canva ou Adobe

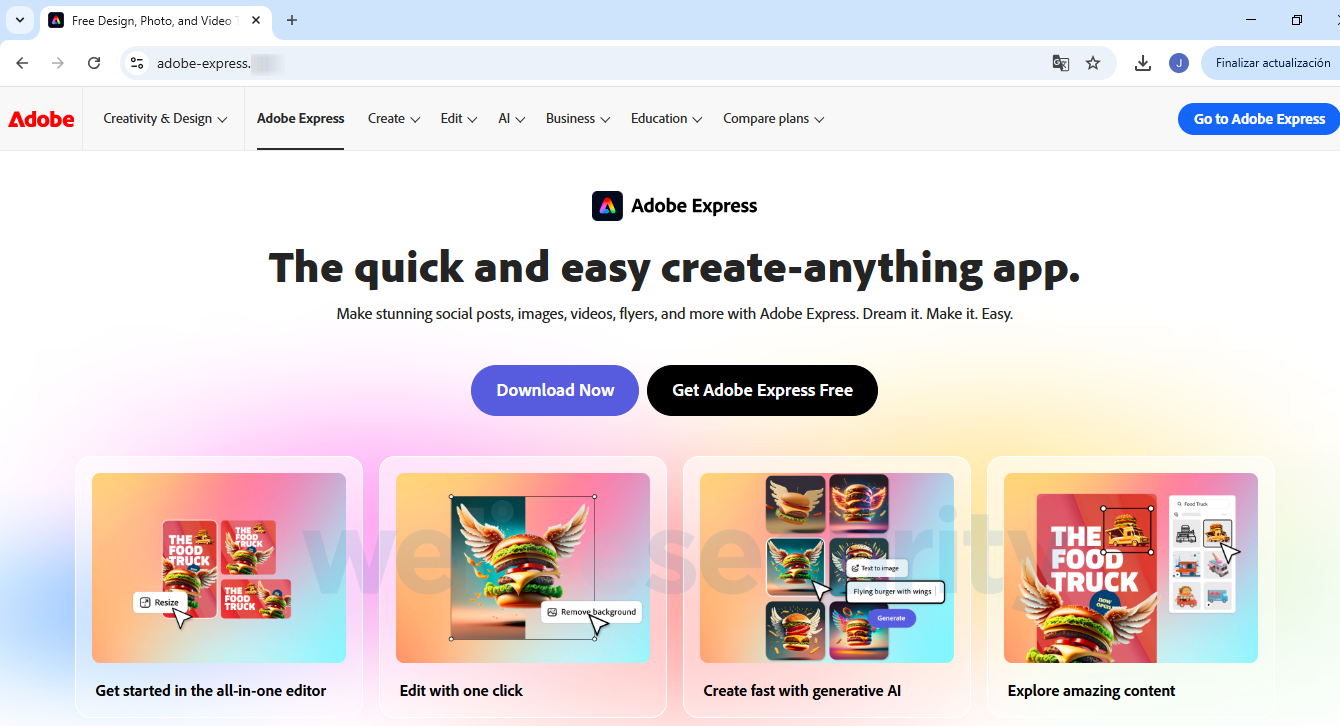

Além deste site falso que se faz passar pelo CapCut, a pessoa ou pessoas responsáveis por esta campanha maliciosa também estão criando sites semelhantes que simulam ser ferramentas de criação de conteúdo com IA, fingindo ser de marcas como Canva ou Adobe, entre outras. A empresa Silent Push reportou isso: através do X, que confirma a existência de pelo menos 13 sites semelhantes. Todos com o mesmo comportamento: fazem as potenciais vítimas acreditarem que estão baixando um arquivo gerado com a ferramenta, mas, na realidade, estão baixando uma ferramenta que permite o acesso remoto à máquina do usuário.

Imagem 4. Outros sites falsos similares que fazem parte da mesma campanha, que faz o download de um software de acesso remoto. Neste caso, se passando pela identidade do Canva e Adobe.

Como evitar ser vítima de phishing?

As campanhas que envolvem sites falsos, com o objetivo de obter informações sensíveis ou dinheiro das vítimas, são muito comuns. Por isso, é essencial adotar bons hábitos para saber identificar quando um site é legítimo e quando não é. Aqui estão algumas dicas que podem ser bastante úteis:

- Verifique sempre se o URL é legítimo e correto antes de acessar ou inserir dados;

- Evite downloads desnecessários de ferramentas que funcionam diretamente da web;

- Implemente uma solução de segurança para analisar os arquivos baixados antes de executá-los;

- Mantenha-se atualizado sobre novos desenvolvimentos e consulte fontes confiáveis para conhecer as campanhas ativas e os seus potenciais riscos.