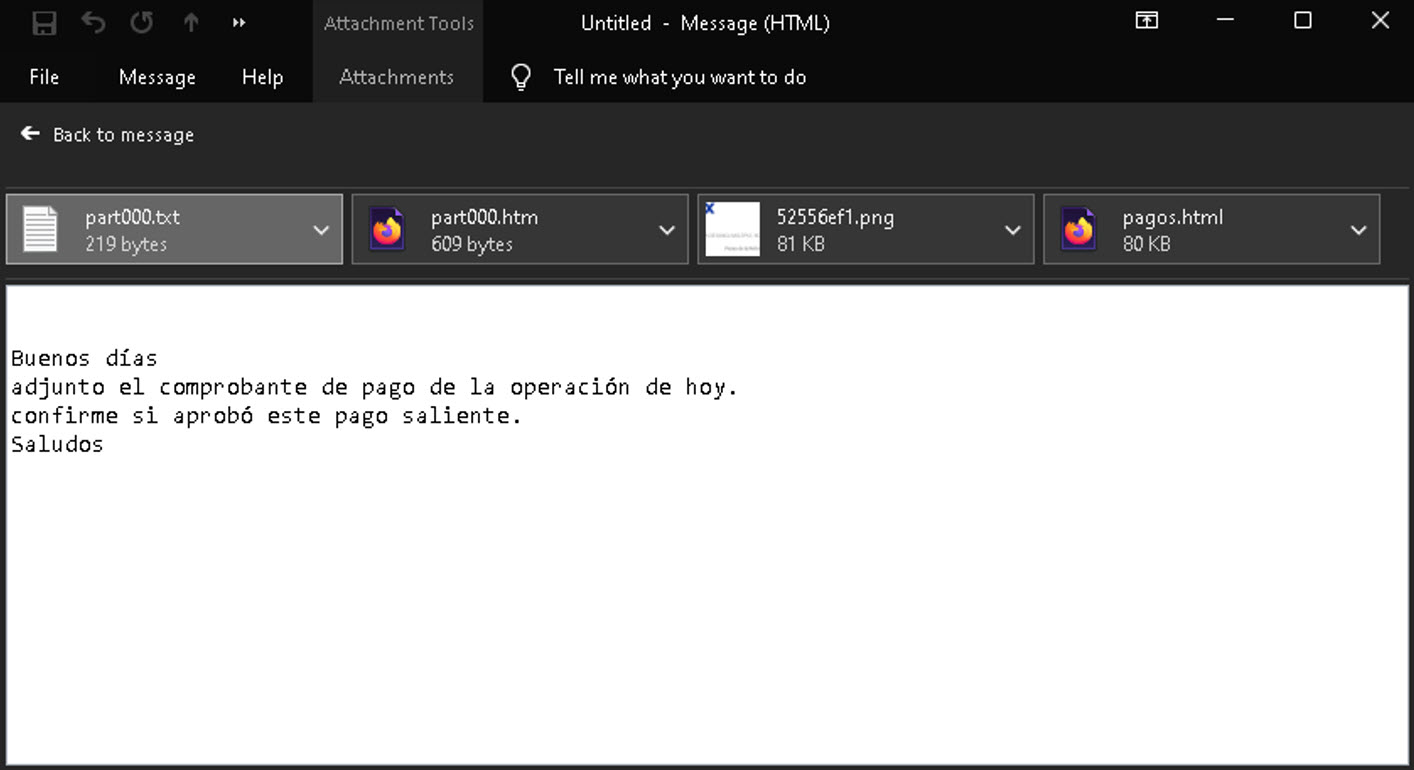

Recientemente detectamos una campaña maliciosa que se distribuye a través del correo electrónico apuntando a México en la que buscan engañar a las personas para que abran una página web enviada como como archivo HTML adjunto con el nombre de “pagos.html”. En el correo los atacantes indican a las potenciales víctimas que envían como adjunto el comprobante de pago de una operación que supuestamente se realizó a través de "Banco Monex", uno de los principales actores del sector financiero en el país.

Imagen 1 - Malspam dirigido a usuarios de México

Imagen 2 – Archivo adjunto enviado en correo utiliza la imagen de Monex.

Al abrir el HTML “pagos” la víctima descargará automáticamente un archivo ZIP con el nombre “COTIZACION ARTICULOS DE OFICINA PARA PRODUCCION.zip” que al ser descomprimido contiene un documento de Microsoft Word con el mismo nombre.

¿Qué se esconde detrás de este correo?

La siguiente imagen describe los pasos que realiza esta campaña que busca explotar una vulnerabilidad en Office con varios años de antiguedad para que los actores maliciosos puedan descargar malware en el equipo e incluso tomar control total del equipo:

Imagen 3- Diagrama de infección

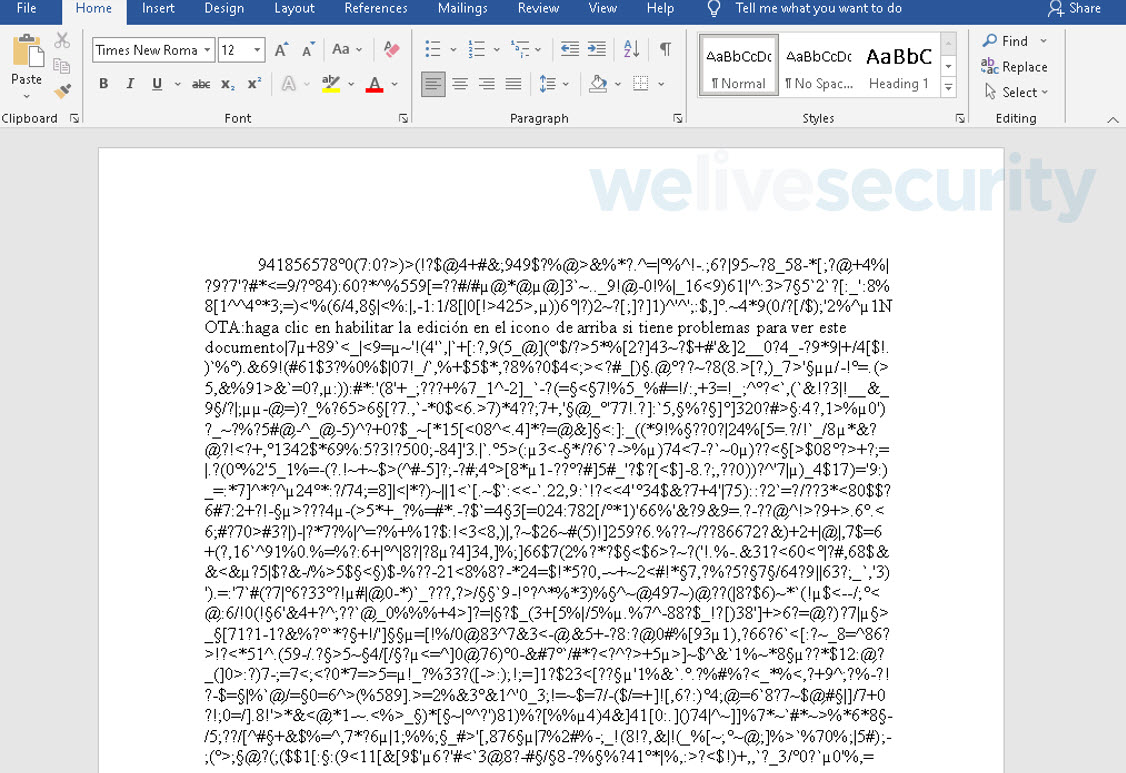

Al abrir el documento Word la persona se encontrará con el siguiente contenido:

Imagen 4- Payload para explotar vulnerabilidad

Como se observa en la Imagen 4, parece contenido sin sentido. Sin embargo, desencadena la ejecución del exploit para la vulnerabilidad CVE-2017-11882 que llama al editor de ecuaciones EQNEDT32.EXE para cargar el payload de un malware que puede permitir a un el cibercriminal ejecutar código malicioso de forma remota en un sistema afectado.

Lectura recomendada: Métodos para detectar si un documento de Office posee código malicioso

La explotación de esta vulnerabilidad a través de EQNEDT32.EXE involucra la creación de un archivo especialmente diseñado por parte de los atacantes que una vez abierto en una versión vulnerable de Office, desencadena un desbordamiento de búfer (bufer overflow). Este desbordamiento de búfer permite a un atacante ejecutar código malicioso en el contexto del usuario actual, lo que podría derivar en el control total del sistema por parte del atacante.

La CVE-2017-11882 fue una de la vulnerabilidades con mayor cantidad de detecciones en América Latina durante 2022 según los datos de la telemetría de ESET, por lo que no es una sorpresa que los cibercriminales encargados de desplegar esta campaña estén intentando explotarla.

Sin embargo, ¿por qué los cibercriminales siguen insistiendo en explotar una vulnerabilidad como esta que fue reportada hace varios años? La respuesta es sencilla: porque lamentablemente el volumen de empresas y usuarios que no realizan las actualizaciones necesarias es suficiente para que los cibercriminales sigan considerando que explotarla que es rentable para su negocio. El hecho de que esta vulnerabilidad haya sido parcheada por Microsoft en abril de 2017 demuestra que muchas empresas y usuarios no están tomando con la debida seriedad la seguridad y esto los expone a este tipo de amenazas.

Consejos

Recomendamos actualizar las soluciones de ofimática y tener presente lo importante que es mantener actualizado todo software y hardware con las últimas actualizaciones de seguridad, ya que estas actualizaciones contienen parches que corrigen nuevos fallos de seguridad que pueden ser aprovechados por los cibercriminales.

Por otro lado, es fundamental aprender a reconocer correos legítimos y adquirir el hábito de verificar la dirección del remitente y otros elementos para determinar si una comunicación que llega a la bandeja de entrada es falsa.

En este sentido, se recomienda no descargar ni abrir archivos adjuntos incluidos en correos que llegan de manera inesperada y/o no solicitada de parte de remitentes desconocidos y tampoco abrir enlaces que pueden ser incluidos en este contexto.

Por último, se recomienda utilizar tanto en la computadora como en el dispositivo móvil un software antimalware que detecte y bloquee cualquier correo sospechoso a tiempo.

Indicadores de Compromiso:

- BE4EF2CF556559F859CD5C07FBDC986007D3E2FE - COTIZACION ARTICULOS DE OFICINA PARA PRODUCCION.zip – Win32/Exploit.CVE-2017-11882.BOR

- 8A95A1165EE5B9DBDE012D1BB2B7DB6330938B0E - COTIZACION ARTICULOS DE OFICINA PARA PRODUCCION.doc - WIN32/Exploit.CVE-2017-11882.BOR

- e54c0530a6d4370d3d9d8678cef614fa2b134934 - Pagos.html - JS/TtrojanDropper.Agent.PDF