Cuando el ingeniero Bill Burr del Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) escribió en 2003 lo que pronto se convertiría en el estándar mundial para la seguridad de las contraseñas, aconsejó a las personas y organizaciones que protejan sus cuentas combinando largas líneas de caracteres con números y signos, y que las cambien periódicamente.

Catorce años después, Burr admitió que se arrepintió de su consejo anterior. “Simplemente vuelve loca a la gente y no eligen buenas contraseñas sin importar lo que hagas”, le dijo al Wall Street Journal.

O, como lo expresó el famoso cómic xkcd: "A través de 20 años de esfuerzo, hemos capacitado con éxito a todos para usar contraseñas que son difíciles de recordar para los humanos, pero fáciles de adivinar para las computadoras".

En estos días, una persona promedio tiene hasta 100 contraseñas para recordar, y el número creció a un ritmo acelerado en los últimos años (aunque, de hecho, algunas personas usaron alrededor de 50 contraseñas), pero los expertos han estado señalando que ciertos hábitos y políticas de contraseñas son insostenibles.

De hecho, estudios han encontrado que las personas generalmente recuerdan hasta cinco contraseñas y toman atajos para crear contraseñas fáciles de adivinar y luego reciclarlas en varias cuentas en línea. Algunos en realidad sustituyen números y caracteres especiales por letras (por ejemplo, "password" se convierte en "P4??WØrd"), pero esto sigue siendo una contraseña que es fácil de descifrar.

En los últimos años, organizaciones líderes como The Open Web Application Security Project (OWASP) y, por supuesto, el propio NIST han cambiado sus políticas y recomendaciones hacia un enfoque más fácil de usar y que al mismo tiempo contempla la seguridad de las contraseñas.

Por su parte, los gigantes tecnológicos como Microsoft y Google están alentando a todos a deshacerse de las contraseñas y dejar de usarlas por completo. Sin embargo, si su pequeña o mediana empresa aún no está lista para deshacerse de las contraseñas, aquí hay una guía que puede ser de ayuda.

Deja de imponer innecesarias reglas para crear contraseñas complejas

Las reglas para crear contraseñas que son extremadamente complejas (como exigir a los usuarios que incluyan caracteres en mayúsculas y minúsculas, al menos un número y un carácter especial) ya no son obligatorias. Esto se debe a que tales reglas rara vez alientan a los usuarios a establecer contraseñas más seguras, sino que por el contrario los impulsan a actuar de manera predecible y generar contraseñas débiles y difíciles de recordar.

Cambiar a frases de contraseña

En lugar de contraseñas más cortas pero difíciles, busque frases de contraseña. Son más largas y más complejas, pero aun así son fáciles de recordar. Por ejemplo, puede ser una oración completa que se te quedó grabada en la cabeza por alguna razón, salpicada de mayúsculas, caracteres especiales y emojis. Si bien no es súper compleja, las herramientas automatizadas tardarán años en descifrarla.

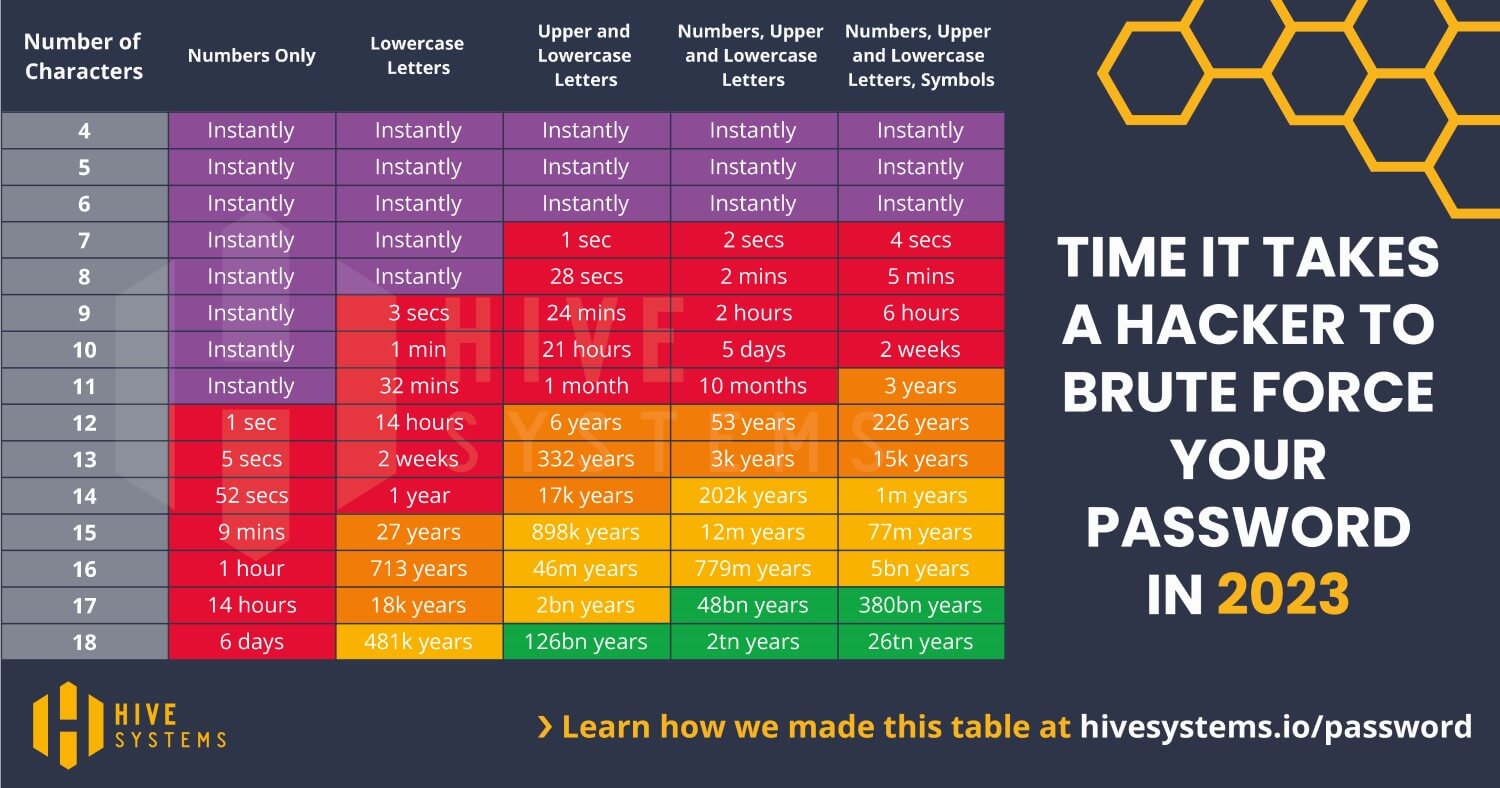

Hace unos años, la longitud mínima para una buena contraseña era de ocho caracteres, que consistían en mayúsculas y minúsculas, signos y números. Hoy en día, las herramientas automatizadas para descifrar contraseñas pueden adivinar dicha contraseña en minutos, especialmente si está protegida con la función de hash MD5.

Esto es según las pruebas realizadas por Hive Systems y publicadas en abril de 2023. Por el contrario, una contraseña simple que contiene solo caracteres en mayúsculas y minúsculas, pero que tiene 18 caracteres, requiere de mucho, mucho más tiempo para ser descifrada.

Fuente: Hive Systems

Apunta a un mínimo de 12 caracteres

Los lineamientos del NIST consideran que a longitud como el factor más importante en la seguridad de una contraseña. Además, que como mínimo deberían tener 12 caracteres y como máximo 64 caracteres después de combinar varios espacios.

Utiliza una variedad de caracteres

A la hora de establecer una contraseñas los usuarios deben tener la libertad de elegir entre todos los caracteres ASCII y UNICODE imprimibles, incluidos los emojis. También deberían tener la opción de usar espacios, que son una parte natural de las frases utilizadas como contraseña, una alternativa muy recomendada para evitar las contraseñas tradicionales.

Una recomendación: revisa el generador de contraseñas de ESET y mira el video a continuación.

Evita la reutilización de contraseñas

Ya hemos mencionado en reiteradas oportunidades que las personas no deberían reutilizar sus contraseñas para acceder a diferentes cuentas en línea, porque la filtración de las claves de acceso de una cuenta puede llevar fácilmente al compromiso de otras cuentas.

Sin embargo, muchos hábitos tardan en desaparecer, y alrededor de la mitad de los encuestados en un estudio realizado por el Instituto Ponemon de 2019 admitió haber reutilizado un promedio de cinco contraseñas para acceder a sus cuentas comerciales y/o personales.

No utilizar fecha de expiración para contraseñas

lo solicite el usuario o a menos que haya evidencia de un compromiso. La razón es que los usuarios tienen una paciencia limitada para tener que pensar constantemente en nuevas contraseñas razonablemente seguras. Como resultado, solicitar cambios de contraseña de forma regular puede hacer más daño que bien.

Cuando Microsoft anunció que eliminaría las políticas de caducidad de contraseñas hace tres años, cuestionó toda la idea de la caducidad de contraseñas.

“Si se da por sentado que es probable que le roben una contraseña, ¿cuántos días es un período de tiempo aceptable para continuar permitiendo que el ladrón use esa contraseña robada? El tiempo predeterminado de Windows es de 42 días. ¿No parece un tiempo ridículamente largo? Bueno, lo es y, sin embargo, nuestra línea de base actual dice 60 días, y solía decir 90 días, porque forzar el vencimiento frecuente presenta sus propios problemas”, se lee en el blog de Microsoft.

Tenga en cuenta que esto es solo un consejo general. Si la contraseña protege una aplicación que es crucial para el negocio y atractiva para los atacantes, aún puede obligar a los colaboradores a cambiar las contraseñas de forma periódica.

Preguntas para recuperar contraseñas

Las sugerencias de contraseña y las preguntas de verificación basadas en el conocimiento también están obsoletas. Si bien pueden ayudar a los usuarios a recuperar contraseñas olvidadas, también pueden ser de gran valor para los atacantes. Nuestro colega Jake Moore ha demostrado en varias ocasiones cómo los ciberdelincuentes pueden abusar de la opción “olvidé la contraseña” para acceder a las cuentas de otras personas, por ejemplo en PayPal e Instagram.

Por ejemplo, una pregunta como “el nombre de su primera mascota” se puede adivinar fácilmente con un poco de investigación o ingeniería social y no hay realmente un sinfín de posibilidades por las que tiene que pasar una herramienta automatizada.

Lista negra de contraseñas comunes

Cree una "lista negra" con las contraseñas más comunes o que anteriormente fueron comprometidas y compare las nuevas contraseñas con esta lista para rechazar aquellas que tengan coincidencia.

En 2019, Microsoft escaneó las cuentas de sus usuarios comparando los nombres de usuario y las contraseñas con una base de datos de más de tres mil millones de conjuntos de credenciales filtradas. Encontró 44 millones de usuarios que utilizaban contraseñas que habían sido comprometidas y forzó el restablecimiento de contraseña.

Soporte para administradores de contraseñas y herramientas

Asegúrese de que la funcionalidad de "copiar y pegar", el administrador de contraseñas del navegador y también los administradores de contraseñas externos estén al alcance para gestionar la molestia de crear y proteger las contraseñas de los usuarios.

Los usuarios también deben optar por ver temporalmente la contraseña enmascarada completa o ver temporalmente el último carácter escrito de la contraseña. De acuerdo con las pautas de OWASP, la idea es mejorar la usabilidad de las credenciales, particularmente en torno al uso de contraseñas más largas, frases de contraseña y administradores de contraseñas.

Establecer una vida corta para contraseñas iniciales

Cuando se crea una cuenta para un nuevo colaborador, la contraseña inicial generada por el sistema o el código de activación deben generarse aleatoriamente de forma segura, deben tener al menos seis caracteres y pueden contener letras y números.

Es importante asegurarse de que esa contraseña expire después de un corto período de tiempo.

Notificar a los usuarios los cambios de contraseñas

Cuando los usuarios cambian sus contraseñas, se les debe pedir que primero ingresen su contraseña anterior e, idealmente, habiliten la autenticación en dos pasos, también conocida como autenticación de dos factores o 2FA (por sus siglas en inglés). Una vez hecho esto, deberían recibir una notificación.

Cuidado con el proceso de recuperación de contraseñas

El proceso de recuperación no solo no debe revelar la contraseña actual, sino que lo mismo se aplica a la información sobre si la cuenta realmente existe o no. En otras palabras, ¡no proporcione a los atacantes ninguna información (innecesaria)!

Utilizar CAPTCHA y otros controles no automatizados

Utilice controles no automatizados para mitigar ataques de fuerza bruta en los que se prueban credenciales filtradas y el bloqueo de cuentas. Dichos controles incluyen el bloqueo de las contraseñas más comunes, límite de intentos, uso de CAPTCHA, restricciones de direcciones IP o restricciones basadas en riesgos, como ubicación, primer inicio de sesión en un dispositivo, intentos recientes de desbloqueo de una cuenta o similar.

De acuerdo con los estándares actuales de OWASP, debe haber como máximo 100 intentos fallidos por hora en una sola cuenta.

No apoyarse solamente en contraseñas

Independientemente de cuán fuerte y única sea una contraseña, sigue siendo una única barrera que separa a un atacante de sus datos valiosos. Al apuntar a cuentas seguras, se debe considerar una capa de autenticación adicional como una necesidad absoluta.

Es por eso que debe usar la autenticación de dos factores (2FA) o la autenticación multi factor (MFA) siempre que sea posible.

Sin embargo, no todas las opciones de 2FA son iguales. Utilizar mensajes SMS como para la verificación en dos pasos es mejor que no tener activada esta capa de seguridad adicional, pero también es un mecanismo susceptible a numerosas amenazas. Las alternativas más seguras implican el uso de dispositivos de hardware dedicados y generadores de contraseñas de un solo uso (OTP) basados en software, como aplicaciones seguras instaladas en dispositivos móviles.