En esta oportunidad compartimos una historia reciente de una persona que descargó un crack de After Effects que se anunciaba en un video de YouTube y se infectó con un malware que robó las credenciales almacenadas en el navegador. Se trató de un malware del tipo infostealer que obtuvo las credenciales de sus cuentas de Instagram, Facebook, Twitter, Hotmail, Twitch, Steam y Spotify. Si bien en algunas de estas cuentas comprometidas el programa malicioso hizo publicaciones en su nombre, por suerte las claves de inicio de sesión no habían sido modificadas y la víctima nunca perdió el acceso, por lo que rápidamente logró cambiar las contraseñas y activar la autenticación en dos pasos. Se trata de un claro ejemplo del riesgo y las consecuencias de descargar software pirata.

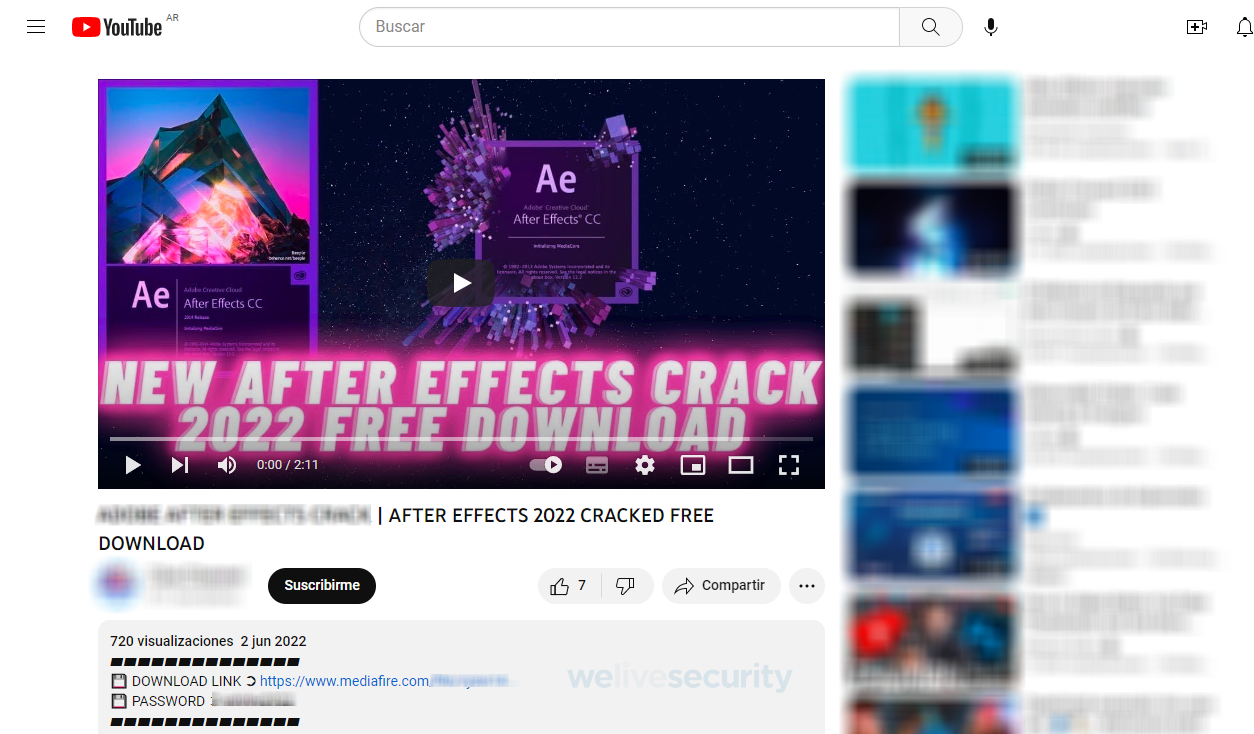

Todo comenzó cuando esta persona se vio ante la necesidad de conseguir la última versión de After Effects, un popular programa de la suite de Adobe para crear animaciones y efectos visuales, y se arriesgó a descargar una versión crackeada que lo saque del apuro. Una búsqueda rápida lo llevó a un video en YouTube con el título “Adobe Ae Cracked | After Effects 2022 Free Crack Download” que en la descripción contenía un enlace para descarga el supuesto programa crackeado. Sin embargo, tras descargar y ejecutar el instalador nada ocurrió. En ese momento comenzaron a sonar las alarmas.

Al día siguiente se dio cuenta que alguien había accedido a la cuenta de Instagram suya y de su pareja. Por suerte los atacantes no cambiaron las claves de acceso y todavía tenían acceso. Lo primero que notó es que en ambos perfiles el número de seguidores y de personas que seguían comenzó a crecer. “Actualizaba y el número cambiaba”, nos explicó la víctima. Estos seguidores eran de distintos países y en algunos casos eran perfiles que parecían creados por bots.

Poco rato después se dio cuenta que esto no había sido todo, ya que recibe una notificación de Facebook a través del correo electrónico indicando que habían bloqueado su cuenta por una publicación que violaba las normas de Facebook. “Cuando entré a la cuenta de Facebook fui a la sección de los anuncios y había un anuncio programado en ruso”, cuenta. El malware había hecho una publicación en su nombre.

Después de esto, la víctima no lo dudó y compró una licencia de un software antivirus. Apenas ejecutó el software antimalware el sistema detectó la presencia de un troyano en su computadora. Todo esto ocurrió en paralelo y más tarde se dio cuenta que estas no habían sido las únicas cuentas a las que habían logrado acceso y la lista se extendía a Twitter, Hotmail, Twitch, Steam y Spotify. En el caso de Twitter también habían publicado un tweet en otro idioma sobre algo relacionado a criptomonedas.

Si bien el incidente no provocó mayores daños, definitivamente fue un mal momento. La descarga de software pirata, así como videojuegos o películas es muy común y los cibercriminales desde hace muchos años aprovechan esto para propagar malware que roba credenciales o cifra la información.

YouTube para propagar malware

YouTube es muy utilizado para distribuir malware a través de descargas de software, películas, tutoriales, contenido vinculado a criptomonedas, cheats para juegos o aplicaciones. Ya hemos hablado en WeLiveSecurity de campañas que roban cuentas de Google y crean en pocos minutos una gran cantidad de canales en YouTube para distribuir troyanos como RedLine Stealer y Racoon Stealer. Estos dos programas maliciosos permanecen ocultos en el equipo infectado en busca de todo tipo de contraseñas e información bancaria almacenada en el navegador, pero también tienen el potencial de realizar otras acciones en el equipo, como realizar capturas de pantalla.

¡Cuidado! Hay varios videos activos ofreciendo cracks que descargan malware

Hicimos una prueba y buscamos en YouTube para descargar una versión crackeada de After Effects y, para nuestra sorpresa, enseguida llegamos a un video que instala el troyano RedLine. Se trata de un video publicado en junio de 2022 en un canal con más de 800 suscriptores que al momento de escribir este artículo sigue activo.

Video en YouTube ofrece un crack que descarga el troyano RedLine

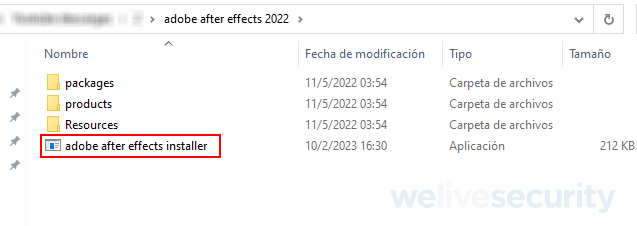

Archivo ZIP alojado en mediafire con el nombre del supuesto programa crackeado

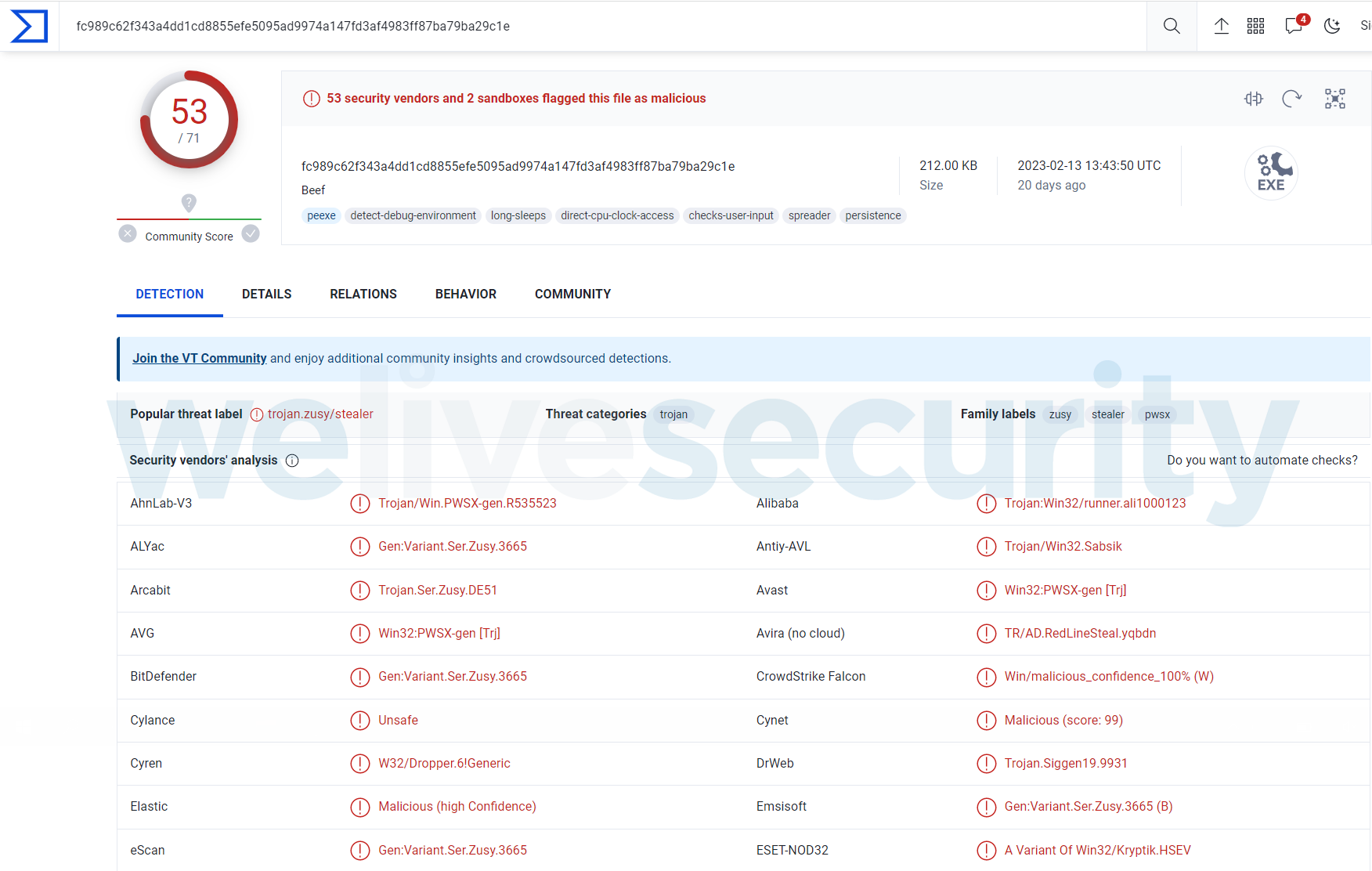

El enlace en la descripción lleva a la descarga de un archivo ZIP de 106.MB protegido con una contraseña (proporcionada en la descripción del video) que está alojado en el servicio de almacenamiento Mediafire. Analizamos el instalador que tenía el nombre “adobe affter effects installer” en VirusTotal y 53 motores lo detectan como malware.

Nombre del archivo ejecutable incluido dentro del archivo ZIP que se descarga de Mediafire.

El archivo ejecutable “adobe after effects installer” fue detectado en Virus Total por 53 motores de seguridad como malware.

ESET, por ejemplo, detecta este ejecutable como Win32/Kryptik.HSEV, pero según confirmó Camilo Gutiérrez del laboratorio de ESET Latinoamérica, tras hacer un análisis dinámico pudo observar que el malware que se busca ejecutar es el infostealer RedLine.

Este malware fue detectado por primera vez en 2020 y suele ser comercializado en foros de hacking, por lo que es común que sea utilizado por distintos grupos que se dedican a robar credenciales y comercializarlas en estos mercados clandestinos. Según algunos reportes, en 2021 este malware fue el que más credenciales robadas había aportado al mercado de compra y venta de contraseñas en foros de la dark web.

RedLine es uno más de un conjunto de troyanos del tipo infostealer, como son Vidar, Taurus o AZORult, que suelen ser muy utilizados por distintos grupos para robar credenciales, con lo cual es muy probable encontrarse con su distribución en otros escenarios diferentes.

Qué hacer si te infectaste con un malware de este tipo

Lo primero que hay que decir es que casos como el que vimos en este artículo nos muestran lo importante que es tener instalado en la computadora y en el teléfono un software antivirus. Por lo tanto la primera recomendación a las personas que no están protegidos es que compren una licencia de un programa con buena reputación. Un buen antivirus detectará el instalador malicioso a tiempo y lo bloqueará para que la persona no pueda ejecutarlo.

Si lamentablemente tu dispositivo se infectó, instala una solución de seguridad de buena reputación que detecte el programa malicioso y lo elimine. Esto te mantendrá protegido en el futuro. Además, modifica todas las contraseñas de cada una de las cuentas de los servicios online que utilizas y activa la autenticación en dos pasos en todos los que ofrezcan esta opción. Si has logrado hacer esto quiere decir que tienes nuevamente el control de tus cuenta.

Lecturas recomendadas:

Cómo verificar si tu PC ha sido infectada, y qué hacer después

7 formas en las que tus dispositivos se pueden infectar con malware

Joker: un malware para Android muy activo en Google Play que se oculta en diversas apps