Me ha fascinado la idea de poder irrumpir en un banco desde que comenzó mi amor por las películas de robo de bancos en la década de 1990, y creo que finalmente puedo haber descubierto una manera de hacerlo… Bueno, algo así. La seguridad de las aplicaciones bancarias típicas me impresiona inmensamente, y como especialista en seguridad, todavía no he pensado en una forma para intentar eludir las -usualmente robustas- medidas de seguridad incorporadas y diseñadas para proteger el dinero de los clientes de los bancos, tal como debería ser. Sin embargo, si los bancos son tan seguros, me pregunté si podría haber una forma de atacar a uno de los servicios más populares que a menudo tienen acceso completo a los fondos de las personas: Paypal.

Para poner las cosas en perspectiva, en los últimos 18 meses he demostrado con éxito lo fácil que puede ser secuestrar una cuenta de WhatsApp o Snapchat si no tienen la configuración de seguridad adecuada. Esto me llevó a preguntarme si debería subir la apuesta e intentar obtener el control de una cuenta de una plataforma financiera utilizando tácticas similares. Resulta que, solo con el simple arte de “mirar por encima del hombro”, alguien podría robar el acceso a tu cuenta de PayPal y podrías perder miles de dólares.

Los ataques de ingeniería social son cada vez más comunes y su popularidad está en aumento entre las bandas criminales. Por otro lado, son difíciles de usar para experimentar con alguien en condiciones de prueba, simplemente porque las “víctimas” están conscientes del vector de ataque propuesto, lo cual inmediatamente invalida la prueba y su viabilidad. Sin embargo, he encontrado una manera de apropiarme de la cuenta de PayPal de alguien y demostrarlo en un experimento legítimo y legal. Y, lo que es más importante, te lo enseñaré para que aprendas cómo evitar este ataque en tu cuenta.

Para demostrar esta última prueba de concepto (PoC, del inglés proof of concept), no elegí apuntar a cualquiera: quería probar mi hipótesis en alguien que, muy probablemente, detectaría lo que estaba sucediendo, especialmente teniendo en cuenta que hay dinero involucrado. Es por eso que elegí atacar a un amigo (llamémoslo Dave) que ha estado en la industria de la seguridad durante más de 20 años. De hecho, Dave es un gurú cundo se trata de seguridad informática y muy pocas estafas pasan por delante de sus ojos sin que se dé cuenta de lo que está pasando. Por lo tanto, era el candidato perfecto.

Que comience el experimento

Recientemente acordé reunirme con Dave y algunos amigos más, a quienes solo había visto un puñado de veces en los últimos 18 meses. Le pregunté a Dave si estaría de acuerdo en desempeñar un papel fundamental en un pequeño hackeo. En pos de contribuir a una mayor conciencia sobre la ciberseguridad y mejorar la prevención del fraude, aceptó permitirme probar cualquier cosa en su cuenta, a cambio de que yo comprara el almuerzo… Sin embargo, ¡no especificó la cuenta bancaria de quién usaríamos para comprarlo!

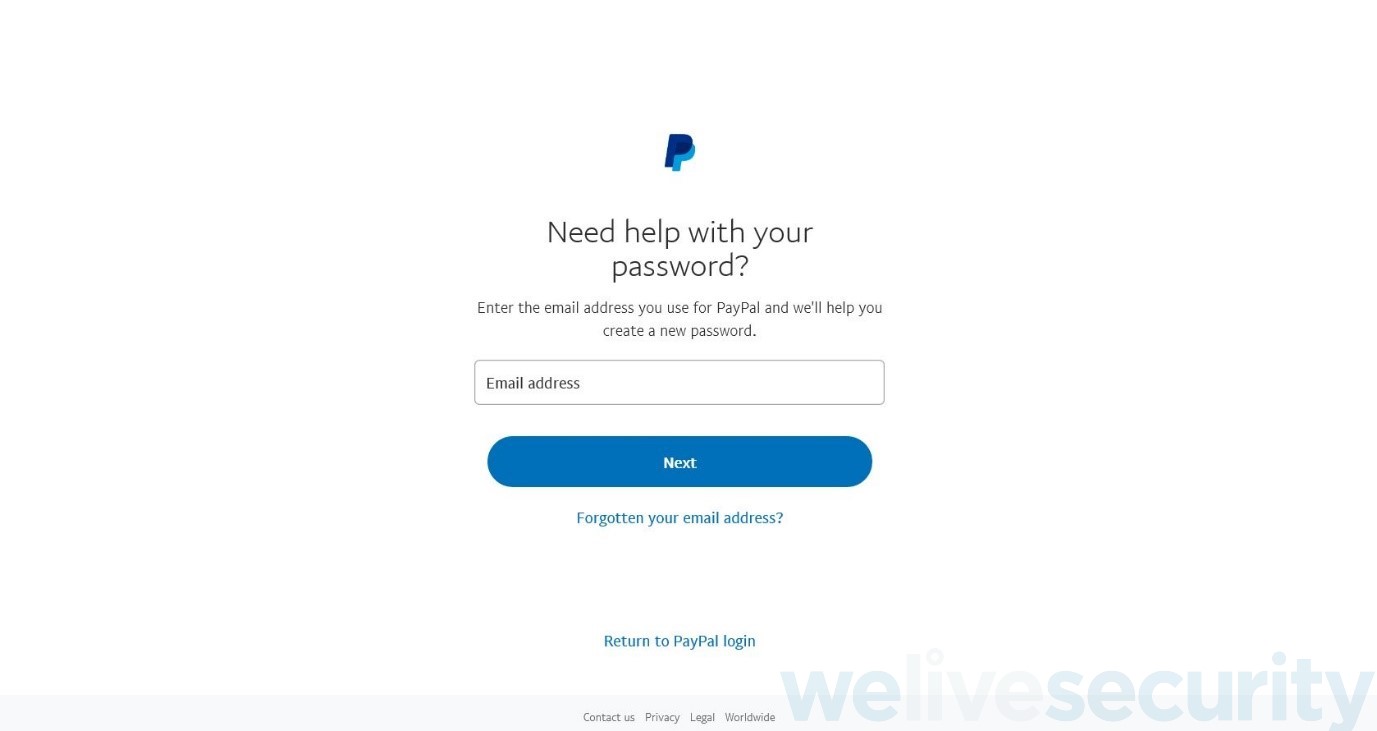

Mientras estábamos en el restaurante, Dave colocó su teléfono sobre la mesa y estaba charlando con algunos de nosotros. Traje mi computadora portátil conmigo y, mientras tanto, abrí el sitio web de PayPal y fui directamente a la sección favorita de un cibercriminal: la página de “olvidé mi contraseña”.

Yo conozco la dirección de correo electrónico personal de Dave y supuse que es la misma que usa para PayPal. En un ataque genuino, el criminal necesitaría saber la dirección de correo electrónico de la potencial víctima, pero en la actualidad, las direcciones de correo electrónico de muchas personas pueden encontrarse a través de algunas búsquedas. De hecho, Google, LinkedIn, e incluso Instagram, pueden mostrar tu dirección de correo electrónico, que es todo lo que se necesita para iniciar este ataque a cualquier usuario de PayPal.

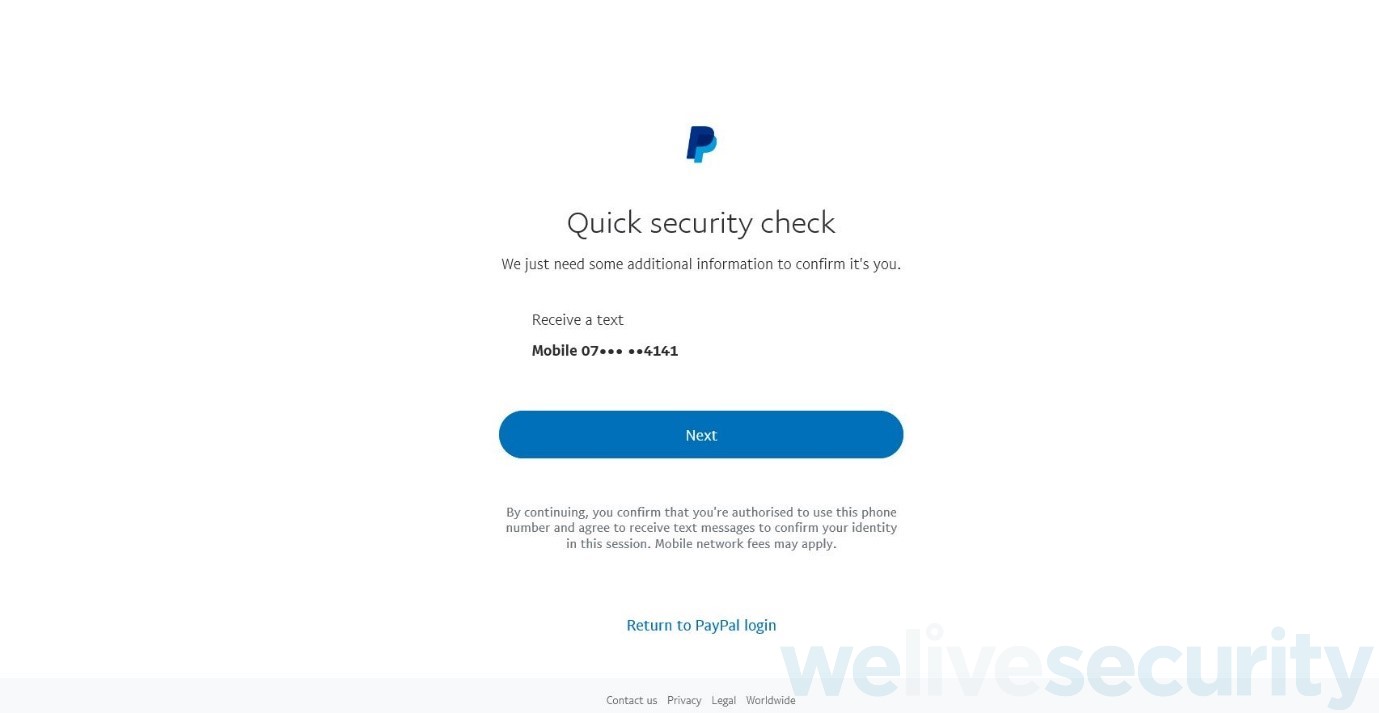

Entonces, PayPal solicita enviar un “control de seguridad rápido” a través de una variedad de medios. En mi investigación, esto podría ser a través de un mensaje de texto, un correo electrónico, una llamada telefónica, una aplicación de autenticación o un WhastApp. Algunas personas incluso tienen la opción de verificar la seguridad a través de preguntas de seguridad que, sin duda, son tan antiguas como la cuenta y sus respuestas pueden ser extremadamente fáciles de averiguar. No tenía idea de que yo mismo todavía tenía configurada estas preguntas como una opción, y en ninguna configuración pude encontrar dónde eliminar algunas formas de control de seguridad. Pero, de vuelta con Dave, el único control de seguridad que él tenía era a través de mensaje de texto, por lo cual es el método que nos interesa ahora.

Mientras Dave seguía hablando con nuestros colegas en la sala de reuniones, hice clic en “Siguiente”, lo cual generó el envió un código de seis dígitos a su teléfono inmediatamente.

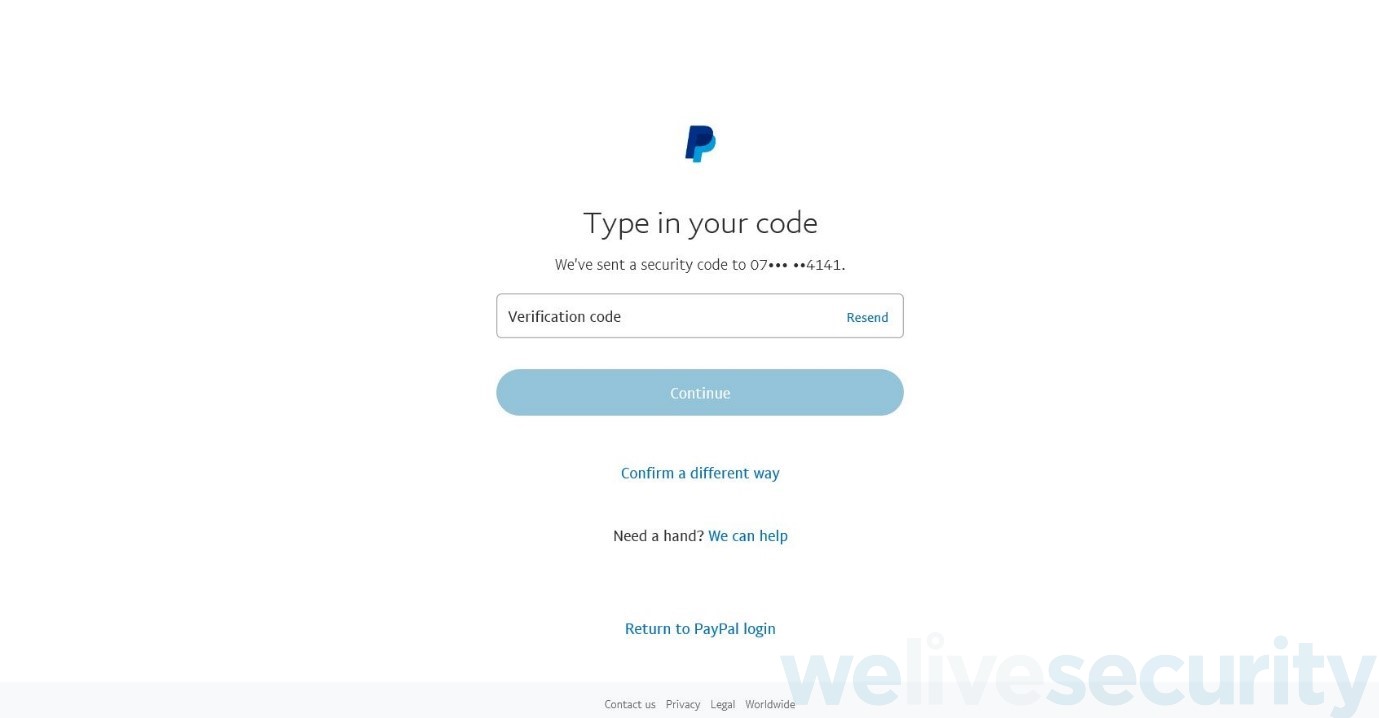

Me incliné hacia el teléfono de Dave sin que él se diera cuenta y toqué la pantalla para prenderla. Como no había deshabilitado la previsualización de los mensajes en la pantalla de bloqueo de su teléfono, vi fácilmente el código y lo escribí en el campo para el código de verificación en el sitio web. ¡Esto era todo lo que necesitaba y ya estaba en su cuenta! El sitio web de PayPal me pidió que eligiera una nueva contraseña para su cuenta y la cambié a una que el generador de contraseñas creó en el momento.

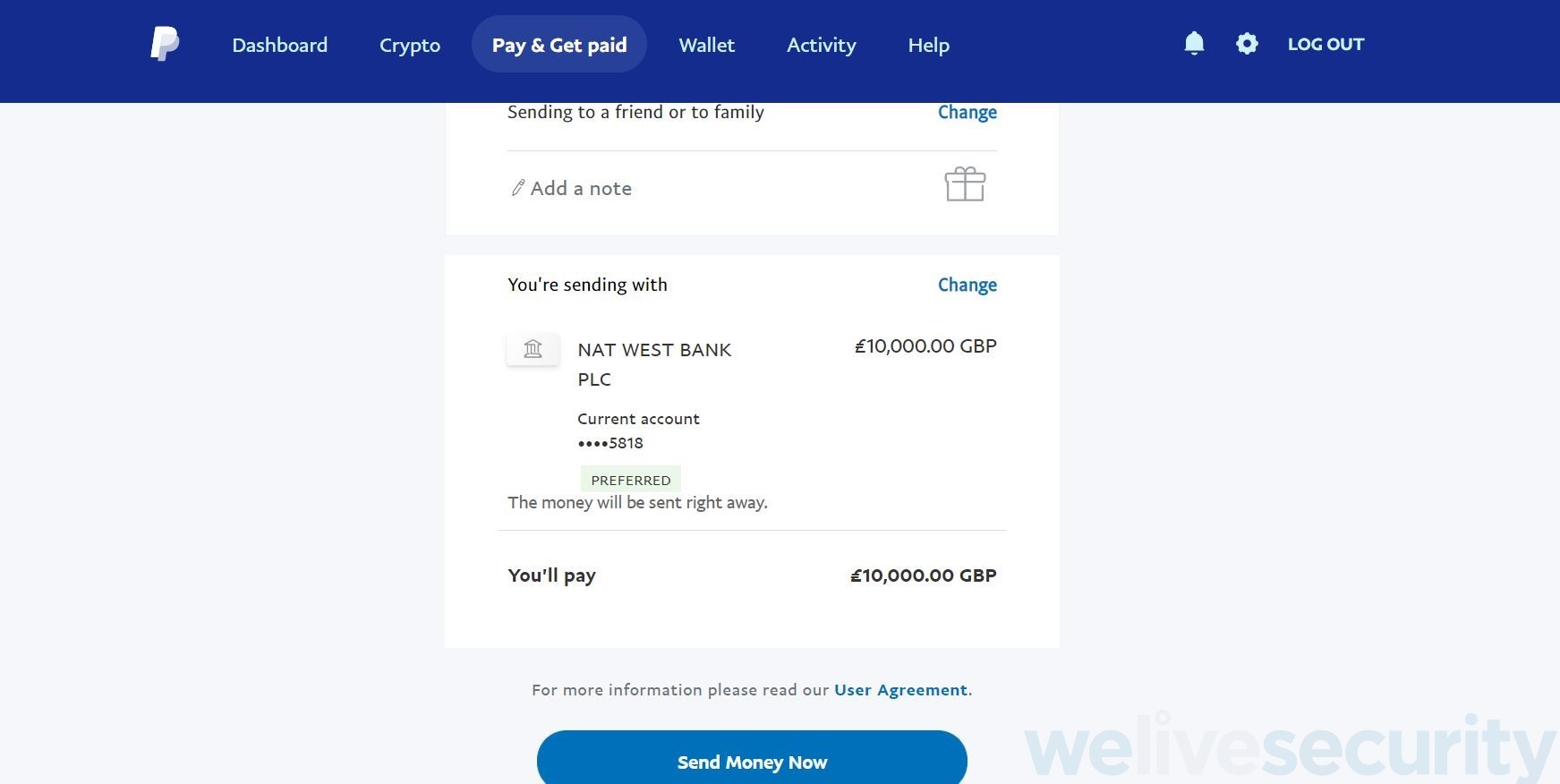

Así que, ahí estaba: mirando los detalles de la cuenta de PayPal de Dave. ¡Realmente sentí que había irrumpido en un banco! Estaba mirando todas las opciones y la información de las tarjetas bancarias vinculadas. Podría haber vinculado fácilmente un banco o una tarjeta de crédito o incluso haber observado sus datos personales, como la dirección de su casa. Podría haber cambiado la dirección de correo electrónico de su cuenta, su dirección o su nombre, pero en orden de poner a prueba realmente este ataque, hice clic en “enviar dinero”. Aunque podría haber enviado hasta 10.000 euros (me sentí tentado, e incluso lo escribí), elegí enviar solo 10 euros a mi propia cuenta de PayPal. ¡Recuerden que él había autorizado esto, y yo le había prometido reembolsarle cualquier dinero que moviera!

En el momento en el que hice clic en “enviar dinero ahora”, el teléfono de Dave recibió un correo electrónico confirmando que el dinero acababa de moverse de su cuenta y aquí es donde se quedó helado cuando lo leyó en su Apple Watch. Yo había movido el dinero y le pregunté si podía comprarle el almuerzo, pero su rostro indicaba que no estaba impresionado.

Recapitulando, en este punto yo podría haber enviado 10.000 euros a cualquiera de las 300 millones de cuentas PayPal a lo largo del mundo con solo ver un código en el teléfono de alguien. Para mí, esto no tiene ningún sentido y creo que la gente claramente necesita ser consciente de este simple ataque. La vara que uno tiene que saltar para comprometer una cuenta de esta manera parece estar demasiado baja, especialmente cuando se compara la seguridad con la de un típico banco en línea. Sin embargo, se ha demostrado que funciona y que puede tener un daño potencial considerable.

Es posible que te inclines a pensar que Dave simplemente debería haber desactivado la previsualización de las notificaciones en su teléfono. Sin embargo, como he demostrado en mi prueba de ataque a Snapchat, todavía es posible ver estos mensajes cuando las potenciales víctimas simplemente están usando sus teléfonos; por ejemplo, cuando envían mensajes a las personas. A menudo desconocen el modus operandi y simplemente ignoran estas notificaciones/advertencias. Cuando probé el experimento de PayPal en un teléfono Android, descubrí que la vista previa del mensaje de texto estaba habilitada de forma predeterminada, y tenía un área resaltada del mensaje que seleccionaba el código de confirmación para que pudiera verlo aún más rápido.

Lectura relacionada: Aplicaciones de pago: cómo mantenerte seguro al pagar con tu teléfono

¿El reconocimiento facial (FaceID) hubiera ayudado?

Hubo otro hallazgo al irrumpir en la cuenta de Dave que significó la gota que colmó el vaso. En el pasado, había visto a Dave desbloquear su Iphone usando el reconocimiento facial, incluso mientras usaba una mascarilla en la cara. Se trata de una función de desbloqueo en Apple Watch que fue introducida en abril de 2021 con iOS 14.5 que evade FaceID, y en ese momento intenté ponerla a prueba. Probé esto en el teléfono de Dave y, como sospechaba, funcionó fácilmente usando mi propio rostro tapado por una mascarilla. A pesar de que recibió una notificación en su Apple Watch donde decía que había desbloqueado su iPhone, esto habría sido todo lo que se necesitaba para desbloquear la previsualización de un mensaje y, seguramente, tener el tiempo más que suficiente para leer el código de confirmación e iniciar el ataque.

Pérdida del teléfono

Todo esto me hizo pensar en el robo de teléfonos. Desde que los teléfonos incluyen la opción de cifrado, había asumido que los teléfonos robados no valían mucho en el mercado clandestino y son relativamente inútiles si los delincuentes no realizaban un ataque de ingeniería social de seguimiento para obtener la contraseña de restablecimiento de Apple o Google. No obstante, ahora estoy pensando que el teléfono de cualquier persona está en riesgo si los atacantes conocen su dirección de correo electrónico al momento de, por ejemplo, robarle en un tren. Una simple mirada por encima del hombre o una rápida búsqueda en Internet podrían ser suficientes para obtener esta información con bastante rapidez y luego obtener el código de verificación de la forma en que vimos anteriormente, lo cual significa que el daño potencial es muy grande.

Preguntas de seguridad

PayPal todavía ofrece preguntas de seguridad y, por lo que encontré, no pude eliminarlas, solamente cambiar las respuestas. La página de configuración de seguridad de PayPal indica que “Para tu protección, por favor elige 2 preguntas de seguridad. De esta forma, podremos verificar que realmente eres tú si alguna vez hay una duda”. Sin embargo, pasar tales preguntas de seguridad a menudo es extremadamente fácil dentro del mundo de la ingeniería social y la cantidad de datos disponibles sobre muchos de nosotros en las redes sociales, por lo que parece una locura que esta opción esté disponible para ingresar a una aplicación financiera.

Entonces, ¿Por qué es tan fácil?

Los bancos están continuamente trabajando para que sea más difícil que los criminales exploten sus sistemas y, a menudo, los actualizan sin que lo sepamos para mantener nuestras cuentas seguras. Pero si utilizamos PayPal como forma de pago en apps como Uber o eBay, que está constantemente vinculada a nuestras tarjetas de crédito y cuentas bancarias, ¿no es este el eslabón más débil de la cadena?

Sin intención de culpar a PayPal, creo que hay muchas técnicas de prevención que tú puedes aplicar ahora mismo, luego de leer este artículo. De ninguna manera esto es culpa de PayPal, pero demuestra una posibilidad que los cibercriminales intentarán aprovechar y, por lo tanto, debemos estar atentos.

Métodos de prevención

- No confíes en la autenticación en dos pasos basada en mensajes de texto; siempre que sea posible, utiliza una aplicación de autenticación o una clave de seguridad en su lugar.

- Nunca ignores un código de confirmación. Si recibes uno cuando no lo esperabas, probablemente haya algo que necesite investigarse.

- Nunca descuides tu teléfono.

- Oculta la previsualización de todos los mensajes de texto y otras notificaciones de aplicaciones.

- Si pierdes tu teléfono o te lo roban, comunícate inmediatamente con tu proveedor de telefonía para bloquear la SIM. Luego, utiliza la opción “Buscar mi” de Apple o “Encontrar mi dispositivo” de Google para localizar el teléfono y colocarlo en modo perdido.

- Utiliza una dirección de correo electrónico alternativa para PayPal, una que otros no puedan adivinar.

- Desactiva o cambia tus respuestas de seguridad de PayPal por contraseñas aleatorias que no estén relacionadas con la pregunta y guárdalas en tu administrador de contraseñas.

- Elimina la opción que permite que el reconocimiento facial funcione con un Apple Watch mientras usa una mascarilla.

Por supuesto, he contactado a PayPal pidiendo una respuesta, así que permítanme dejarlos con lo que su representante tuvo para decir: “He revisado el documento que ha compartido hasta su final. Sin embargo, tenga en cuenta que hemos educado a nuestros usuarios para que no compartan el código de seguridad que recibieron de PayPal con nadie.”