Resulta bastante obvio a esta altura decir que el ransomware resulta atractivo para cibercriminales que encuentran en este negocio un modelo redituable en términos económicos. El crecimiento que ha tenido esta amenaza la ha convertido en una de las principales, afectando a compañías de todas las industrias, organismos gubernamentales, instituciones educativas, hospitales, etc., y solicitando a las víctimas montos cada vez más elevados por el pago de los rescates.

Luego de que el ransomware Maze a fines de 2019 implementara por primera vez el doxing como segunda modalidad extorsiva, otras bandas criminales adoptaron con gran rapidez esta estrategia a la dinámica de sus ataques. El objetivo de esto es claro: presionar aún más a las víctimas para que paguen los rescates, ya que al hacerlo también evitarán que se exponga el nombre de la empresa y sobre todo que se libere para su descarga la información robada. Para llevar adelante esta dinámica, los grupos comenzaron a crear sitios, en su mayoría dentro de la red Tor.

Generalmente, los atacantes primero exponen el nombre de la empresa u organización víctima y unos pocos archivos para descargar como prueba de la intrusión. Luego suelen indicar una fecha en la que publicarán toda la información robada si no llegan a un acuerdo para negociar el pago del rescate. Si la víctima decide no pagar, los criminales probablemente publiquen la totalidad de la información robada o la vendan.

Más allá del daño a la reputación y a la imagen —además de posibles consecuencias legales— que representa para las compañías y organizaciones aparecer en uno de estos sitios que operan los grupos de ransomware, un caso que dejó claro el valor de la información robada para los grupos de ransomeware fue el ataque del ransomware Conti al servicio de salud público de Irlanda (HSE, por sus siglas en inglés) en mayo de 2021.

En esa oportuniodad los cibercriminales solicitaron en un primer momento 20 millones de dólares en bitcoin para que la entidad pueda recuperar los arhivos del cifrado y también evitar la circulación de la información robada, pero finalmente entregaron un descifrador de forma gratuita para que puedan recuperar los equipos afectados, aparentemente por tratarse de un organismo dedicado a la salud. Sin embargo, los criminales comunicaron que esto no evitaría que publiquen la información o que incluso la vendan.

Esta práctica del doxing, que se consolidó como tendencia en los primeros meses de 2020 con unos pocos grupos que la adoptaron, tiene hoy al menos 41 sitios activos creados por grupos de ransomware para publicar los nombres y la información sustraida de los sistemas de las victimas, cada uno de los cuales representa a una familia distinta en actividad.

En septiembre de 2021 se registran 41 familias de ransomware operativas de acuerdo a la actividad en el sitio que utilizan para publicar la información de las víctimas.

Atomsilo: nuevo ransomware que apareció en septiembre

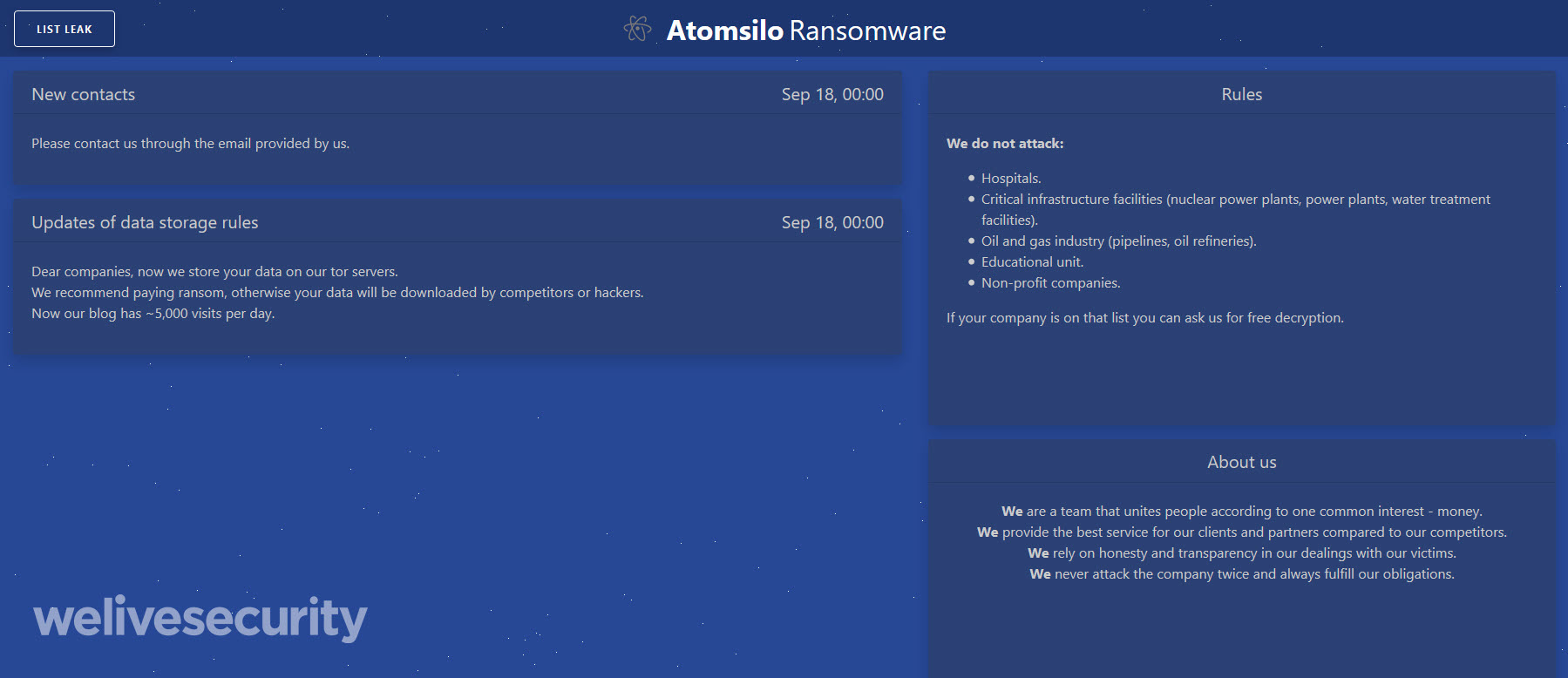

La constante aparición de nuevas familias de ransomware que luchan por un lugar en una escena cada vez más saturada nos dan la pauta del crecimiento que ha tenido esta amenaza. Una de estas nuevas apariciones es la del ransomware Atomsilo, que surgió en la darknet a mediados de septiembre de 2021 con un sitio muy similar al del ransomware Blackmatter, tanto en la estética como en los textos que se despliegan en el sito —en algunos casos son copias exactas.

Sitio en la red Tor del nuevo ransomware Atomsilo

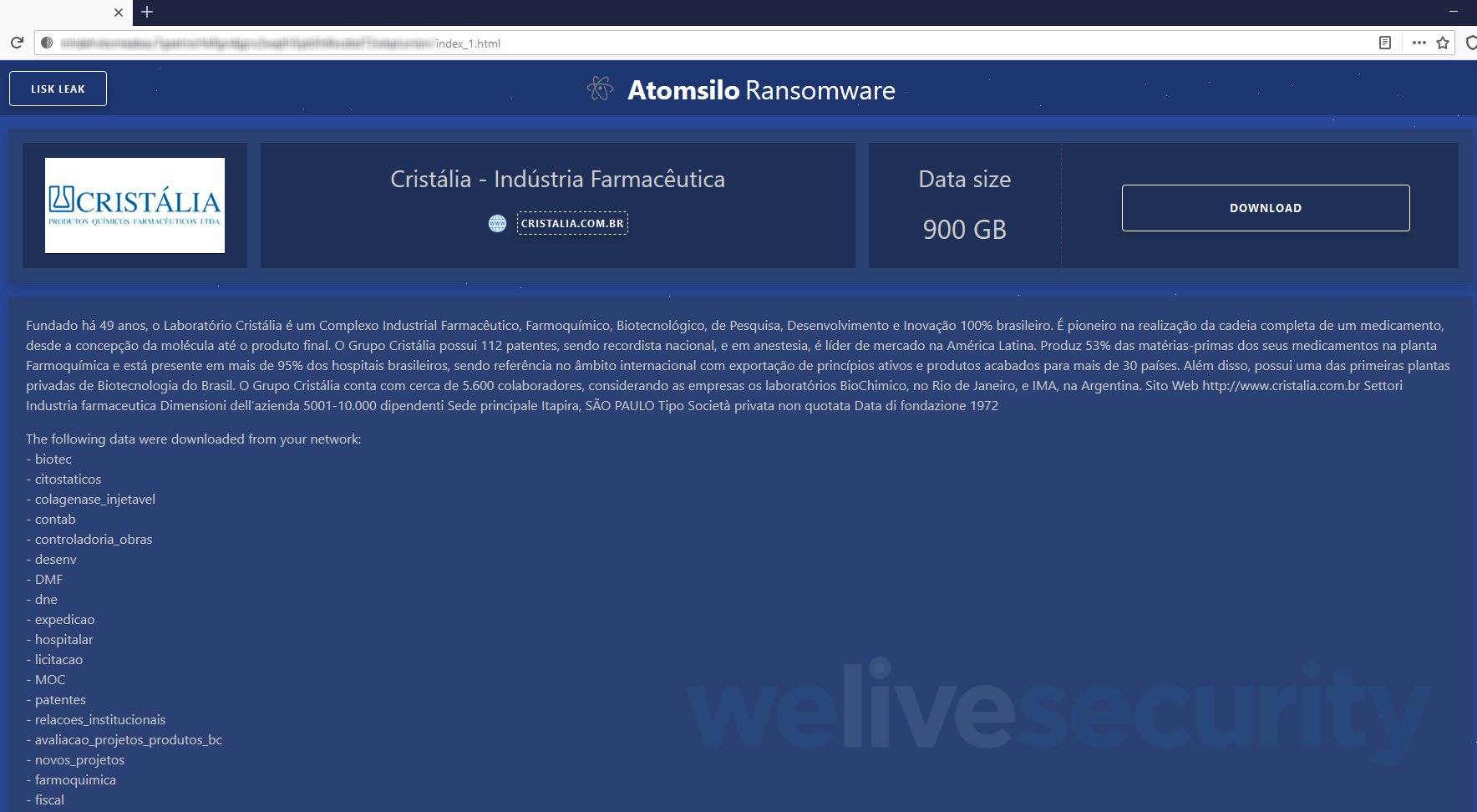

El sitio de Atomsilo contiene el nombre de lo que aparentemente el grupo asegura es su primera víctima: una compañía farmacéutica de Brasil llamada Cristália. Vale la pena mencionar que la compañía publicó en su sitio web que el pasado 9 de septiembre sufrió un ataque informático que afectó a sus sistemas y operaciones, aunque no confirmó que se trate de un ransomware. Sin embargo, la aparición del sitio en la red Tor parece haber sido días posterioes al incidente.

Los cibercriminales afirman haber robado 900Gb de información y publicaron nombres completos, números de CNP, direcciones particulares, números de teléfono, imágenes de documentos, entre otra información.

Sitio del nuevo ransomware Atomsilo publica lo que según ellos sería la primera víctima.

Otro de los grupos de ransomware que ha demostrado una importante actividad en América Latina en el último tiempo es Lockbit 2.0. Esta banda, que hace poco aseguró haber sido el responsable del ataque a la compañía Accenture, publicó en septiembre el nombre de cinco víctimas de América Latina; una compañía de México y cuatro de Brasil. Las víctimas van desde organismos gubernamentales, hoteles, compañías del sector de la construcción, hasta estudios de abogados.

Para más información sobre el ransomware y su actividad, recomendamos las siguientes lecturas:

Ransomware: qué es y cómo funciona

5 cosas que debería hacer antes de sufrir un ataque de ransomware

Vulnerabilidades más utilizadas por grupos de ransomware para obtener acceso inicial

Ataques de ransomware y su vínculo con el teletrabajo

Ransomware: ¿Pagar o no pagar? ¿Es legal o ilegal?

Los grupos de ransomware con mayor actividad en 2020