La Guardia Civil española detuvo a 16 personas aparentemente vinculadas con la organización criminal detrás de dos troyanos bancarios: Mekotio y Grandoreiro. Estas dos familias de malware han sido analizadas en profundidad en el último tiempo por los investigadores de ESET como parte de la serie sobre troyanos bancarios de América Latina, que incluye a otras familias de troyanos con muchos puntos en común entre sí.

Las detenciones ocurrieron en distintas ciudades de España en el marco de una operación denominada AGUAS VIVAS. Según informan las fuerzas de seguridad, los agentes lograron detener intentos de transferencias bancarias por una suma de 3.5 millones de euros y han logrado aclarar 20 casos de estafas en los que se había logrado robar a las víctimas la suma de 276.470 euros.

Por otra parte, se incautaron documentación, dispositivos móviles y equipos informáticos. Según explicó la Guarda Civil, la organización criminal cuenta con una gran estructura dividida en cuatro niveles. “Por un lado se hallaban los que se dedicaban a recibir las cantidades de las transferencias fraudulentas (Nivel 1), que posteriormente transferían a otros miembros de la organización (Nivel 2). Por otro lado, se encontraban los que transferían el dinero a otras cuentas ubicadas en el extranjero (Nivel 3) y, finalmente, los que se dedicaban a enmascarar la operativa online de las cuentas (Nivel 4)”, explica la entidad española.

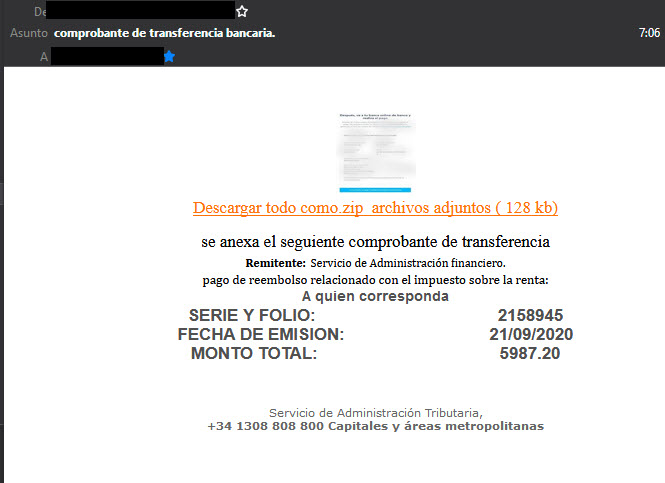

La forma de distribución de ambos malware es a través de correos de phishing que parecen legítimos y suplantan la identidad de empresas u organismos gubernamentales. Los mismos incluyen un enlace malicioso para descargar el malware o un archivo adjunto para el mismo fin. Por ejemplo, en el caso de España se han visto correos haciéndose pasar por comunicaciones del Ministerio del Interior, la Agencia Tributaria y a la Dirección General de Tráfico (DGT), o utilizando en el asunto mensajes como “comprobante de transferencia bancaria”.

Correo de phishing utilizado para distribuir Mekotio en España. Fuente: ESET España.

Como dijimos, Mekotio y Grandoreiro son troyanos bancarios que han estado operando desde al menos 2015 y 2017 respectivamente, apuntando principalmente a países de América Latina. Sin embargo, en 2020 comenzaron a ampliar la zona geográfica países de Europa como España y Portugal.

Análisis del correo que suplanta al Ministerio del Interior y alerta del bloqueo del DNI para descargar e infectar el sistema con el troyano bancario Mekotio. 👉 https://t.co/WerbY54f0L pic.twitter.com/DlXBgMoUG7

— ESET España (@ESET_ES) June 4, 2020

En el caso de Mekotio, si bien la mayor cantidad de víctimas se han registrado en Brasil, hemos analizado campañas dirigidas principalmente a Chile y detectado también su actividad en México, Colombia, Argentina, Perú y Ecuador.

En cuanto a Grandoreiro las víctimas han sido similares, siendo Brasil, México, y Perú la zona de preferencia para la distribución de este troyano que en el último tiempo llegó a países de Europa como España.

Como dijimos anteriormente, Mekotio y Grandoreiro son dos familias de troyanos bancarios escritos en Delphi que comparten muchas características en común con otros troyanos que hemos definido como troyanos bancarios de América Latina, como es el caso de Amavaldo, Casbaneiro, Mispadu, Guildma, Vadokrist y Ousaban, entre otras. Según los investigadores de ESET, todas estas familias de troyanos bancarios presentan indicadores que demuestran la cooperación existente entre los autores de estos distintos troyanos bancarios.