El Laboratorio de Investigación de ESET identificó una campaña de phishing que intenta obtener credenciales de acceso a los servicios de banca en línea de una conocida institución bancaria con operaciones en el norte de México.

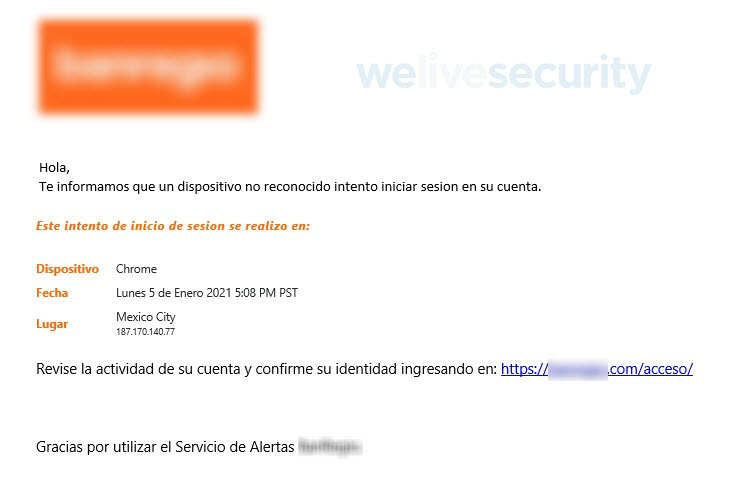

La propagación de la campaña de phishing se realiza a través del correo electrónico mediante una falsa alerta, supuestamente emitida por el banco, que alude a un intento de inicio de sesión en la cuenta del remitente. El mensaje insta al usuario a revisar la actividad en la cuenta y a confirmar su identidad.

El mensaje apócrifo solicita acceder a un enlace que, si bien aparenta corresponderse con el sitio legítimo del banco, luego de un redireccionamiento en realidad lleva al usuario a una página falsa.

Imagen 1. Correo electrónico falso que simula una alerta bancaria.

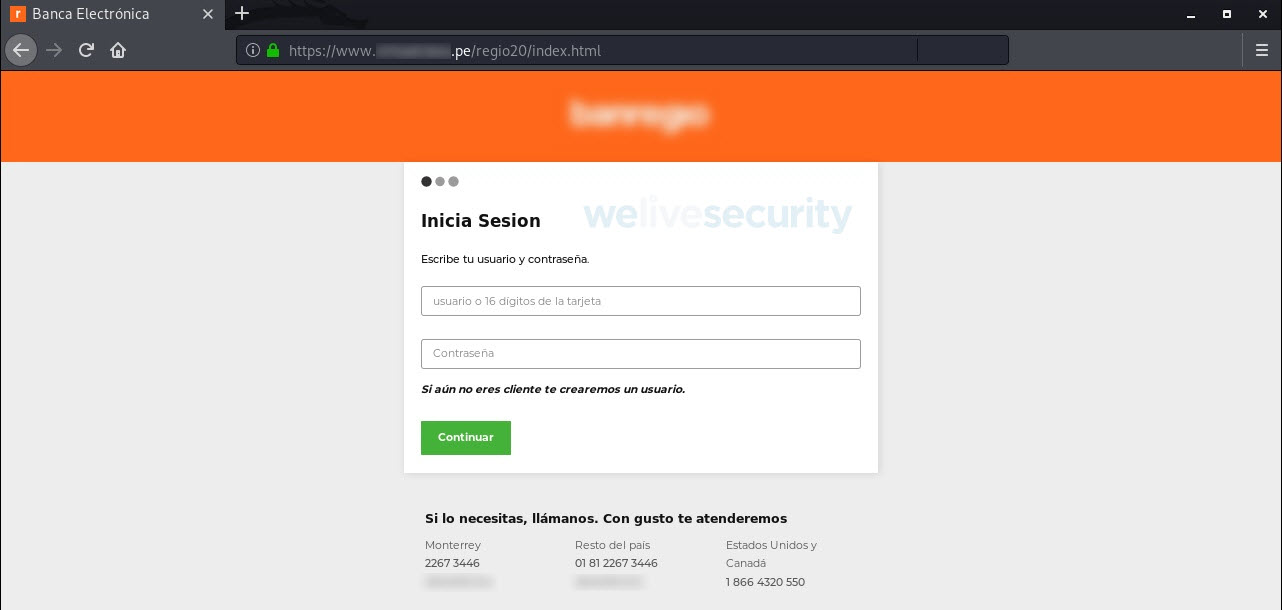

En caso de acceder al enlace malicioso, el usuario es dirigido a un sitio de phishing con dominio localizado en Perú. El sitio falso intenta suplantar la identidad del banco y muestra una página de inicio de sesión que solicita ingresar el usuario y contraseña para supuestamente acceder al servicio de banca electrónica.

Lectura relacionada: Estafas por Internet: cómo saber si eres un blanco fácil

Como ocurre con la mayoría de los sitios de phishing en la actualidad, esta página cuenta con un certificado de seguridad y utiliza HTTPS para cifrar la información intercambiada. Sin embargo, esto no implica que se trata del sitio legítimo. Esto se comprueba al revisar la URL, que no se corresponde con la oficial del banco, y tampoco la información del certificado.

Imagen 2. Sitio de phishing que suplanta la imagen de banco mexicano.

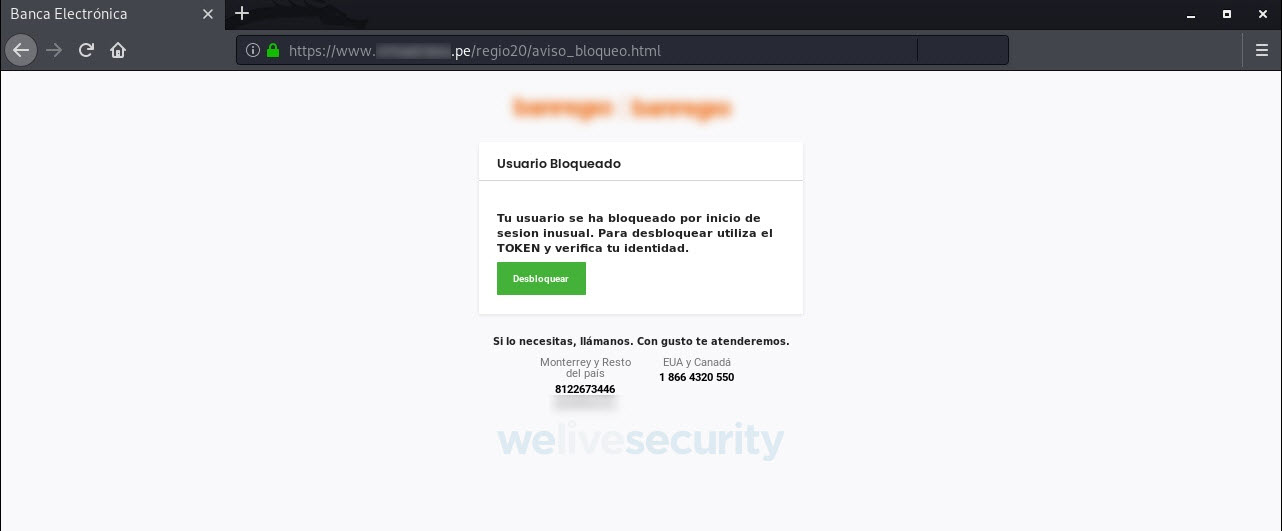

Si el usuario ingresa sus credenciales de acceso es dirigido a una página que simula un bloqueo de la cuenta, por lo que solicita un token que permita verificar la identidad y activar la cuenta. Durante es proceso de aparente autenticación, es comprometida la información de los usuarios que han caído en el engaño.

Imagen 3. La campaña de phishing alude a un bloqueo de la cuenta.

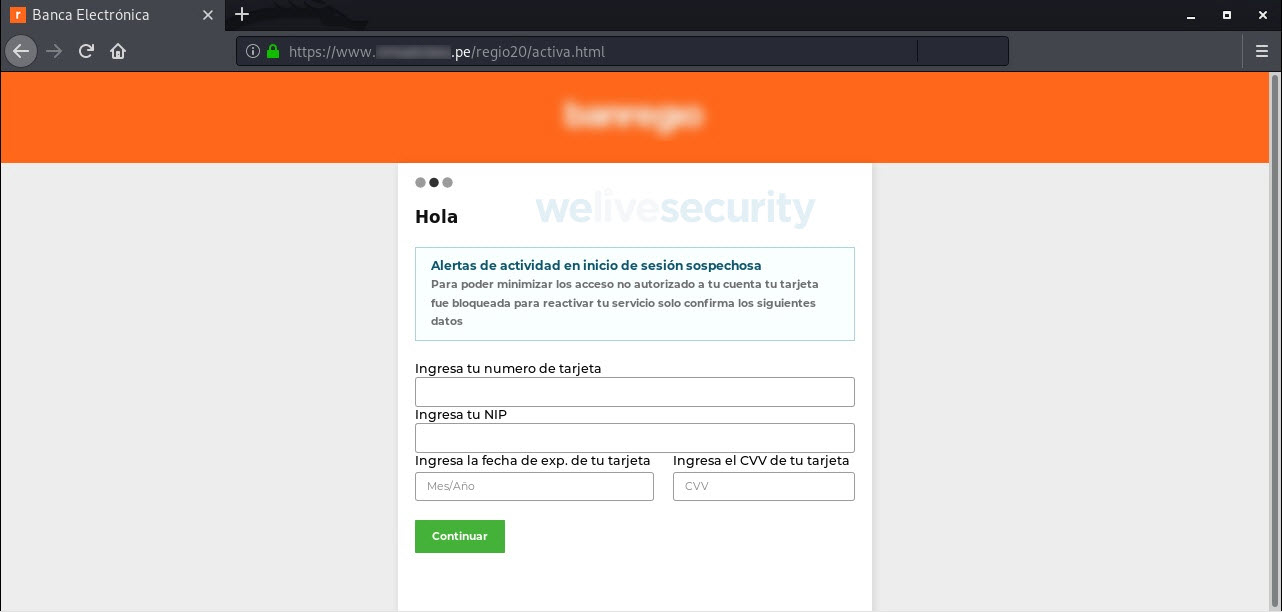

La siguiente fase del engaño consiste en obtener más datos sensibles del usuario. Con el pretexto del inicio de sesión sospechoso y la reactivación del servicio en línea, el sitio fraudulento solicita la información de la tarjeta de crédito, como el número de tarjeta, NIP, fecha de expiración y código de seguridad.

Lectura relacionada: Phishing al descubierto: a qué debes prestarle atención

Una de las formas más comunes que utilizan los cibercriminales para obtener datos bancarios de usuarios son las campañas de phishing. Luego, estos datos suelen ser comercializados en el mercado negro. Como vemos en este caso, si bien el phishing es un tipo de ataque muy conocido, lamentablemente sigue siendo efectivo. Tal como explicamos anteriormente, esto se debe en gran parte a que muchos usuarios al día de hoy continúan sin saber bien qué es el phishing.

Imagen 4. Sitio fraudulento solicita información de tarjeta de crédito.

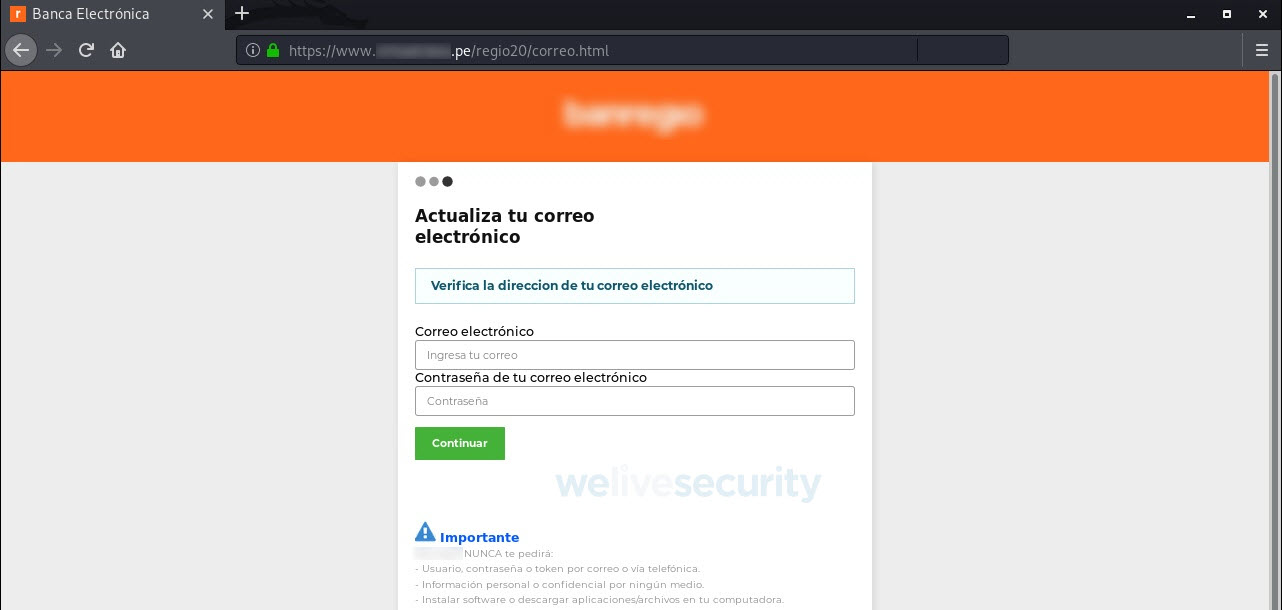

En la siguiente fase del engaño, el sitio apócrifo solicita información relacionada con la cuenta de correo del usuario, incluso la contraseña, ya que los servicios bancarios suelen utilizar diversos mecanismos de autenticación. Finalmente, una vez que la información sensible ha sido recopilada por los operadores detrás de esta campaña, el usuario es dirigido al sitio legítimo del banco.

Imagen 5. Sitio fraudulento solicita información de correo electrónico.

Irónicamente, el sitio de phishing indica que la institución bancaria nunca solicita datos como el usuario, contraseña o token; información personal o confidencial por ningún medio, la instalación de software o la descarga de aplicaciones/archivos en la computadora.

Recomendaciones de seguridad contra phishing

Desde el Laboratorio de Investigación de ESET Latinoamérica se recomienda no abrir los correos electrónicos que llegan a nuestra bandeja sin ser solicitados.

Existen casos de phishing que fácilmente podrían identificarse como engaños, aunque también han aparecido otras campañas con nuevas características, como el uso de certificados de seguridad, candado de seguridad y uso protocolos seguros.

Por ello, además de verificar los elementos antes mencionados, ahora es necesario revisar también el certificado de seguridad para comprobar la legitimidad del sitio en cuestión, así como verificar que la URL corresponda con la dirección legítima del banco. En caso de tener sospechas sobre la legitimidad de un sitio recomendamos escribir manualmente la URL en la barra de dirección del navegador.

Si por error has caído en el engaño, cambia lo antes posible las credenciales de acceso para ingresar al banco e implementa de ser posible el doble factor de autenticación. Por último, reporta el incidente ante la institución bancaria correspondiente, ya que esto podría generar movimientos no autorizados en la cuenta.

Lectura relacionada:: Mensajes y asuntos de correo más utilizados por los cibercriminales