Los cambios provocados por la pandemia tuvieron un impacto en prácticamente todos los ámbitos, donde la ciberseguridad no fue la excepción. Sin duda, estos cambios representan nuevas oportunidades, retos, y, por supuesto, riesgos. A continuación, analizamos el crecimiento que han tenido los intentos de ataque al protocolo de escritorio remoto (RDP) durante el tercer trimestre en América Latina, su relación con el teletrabajo, por qué resulta de interés para los atacantes el RDP y cuáles son los países de la región que registran la mayor cantidad de equipos expuestos a este protocolo de manera pública.

Aumento de ataques de fuerza bruta al RDP

Durante el tercer trimestre del 2020, los señuelos relacionados con el coronavirus disminuyeron en comparación con el primer trimestre, cuando inició la pandemia, aunque otros peligros que sí están relacionados con la situación sanitaria han tenido un incremento importante en los últimos meses, en especial los relacionados con el teletrabajo, aseguran datos del último Informe de Amenazas de ESET.

Lectura relacionada: El 42% de las empresas no estaba preparada para teletrabajar de forma segura

Durante el primer semestre de 2020 se registró a nivel global un aumento en la cantidad de intentos de ataque al RDP, mientras que en el tercer trimestre esta tendencia se acentúo aún más. Asimismo, las detecciones de intentos de ataques mediante fuerza bruta al RDP aumentaron 140%, mientras los intentos de ataques en términos de objetivo únicos crecieron 37% con relación al periodo previo.

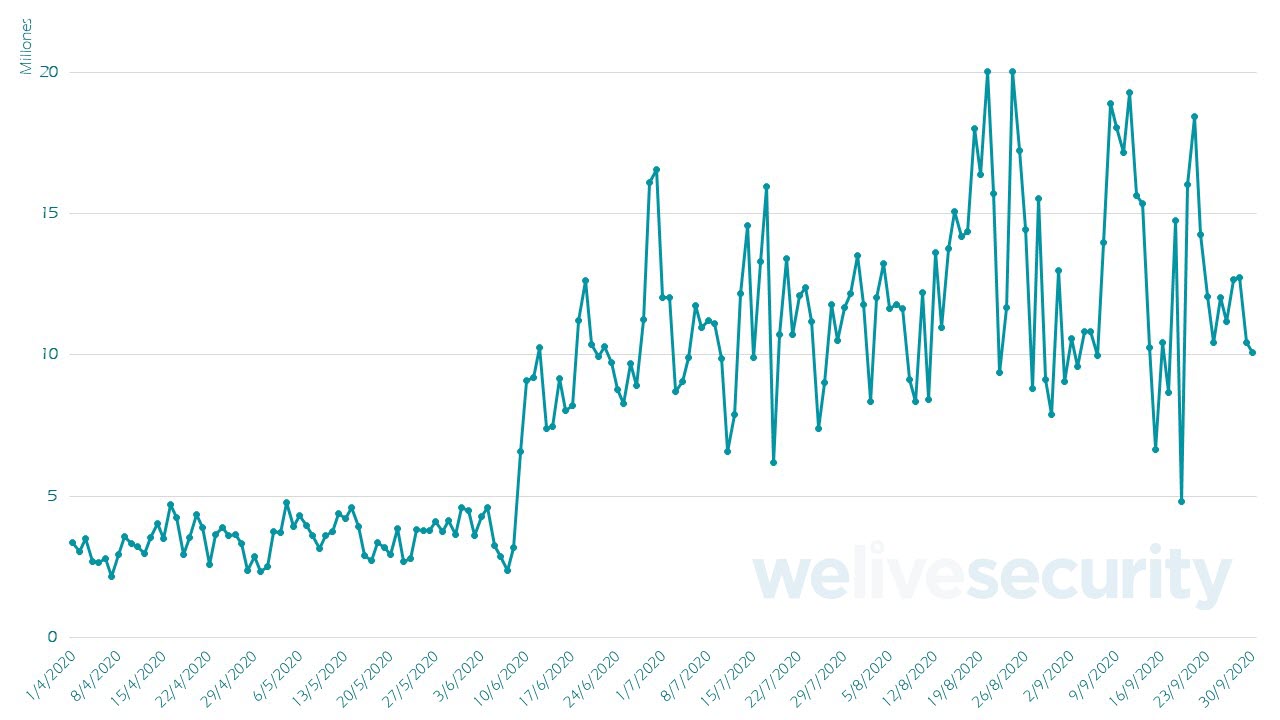

En América Latina, los registros son similares a lo que ocurre en el orbe, con un crecimiento de los ataques de fuerza bruta durante el tercer trimestre del 141%, tal como se muestra en la Imagen 1, donde incluso en algunos breves periodos las detecciones rebasaron los veinte millones de intentos diarios, según datos de la telemetría de ESET.

Imagen 1. Aumento de intentos de ataque mediante fuerza bruta al RDP en Latinoamérica entre el segundo y el tercer trimestre de 2020.

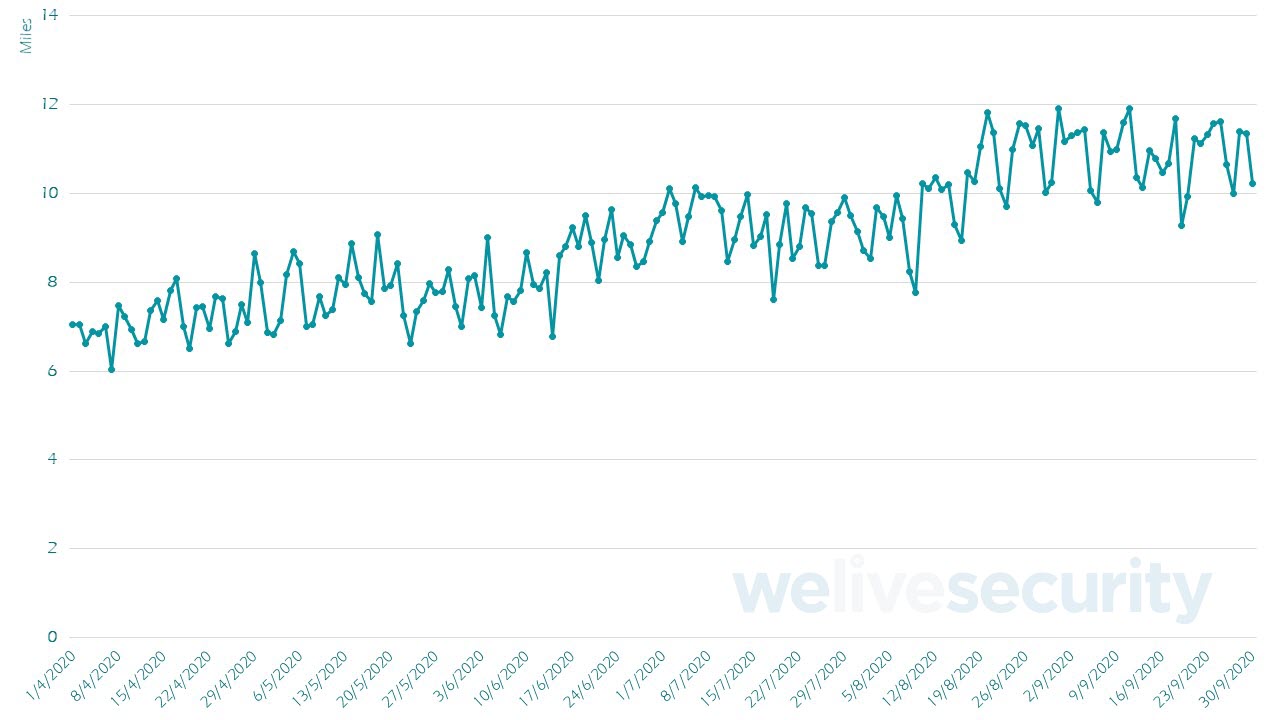

En concordancia con esta tenencia global, los ataques de fuerza bruta a usuarios únicos crecieron 32% en la Latinoamérica durante el mismo periodo, donde en algunos días se alcanzaron los 12 mil registros únicos.

Imagen 2. Aumento de ataques a RDP a usuarios únicos en Latinoamérica entre el segundo y el tercer trimestre de 2020.

Hacia finales de septiembre la telemetría de ESET documentó una caída considerable de este tipo de ataques, aunque de corta duración. Esta disminución se presentó en varias regiones, por lo que existen algunas conjeturas como algún problema en la infraestructura de los atacantes, o bien, el uso de otros vectores de ataque probablemente más viables, más baratos o fácilmente explotables.

Continúa la explotación de vulnerabilidades

Además de los ataques de fuerza bruta, la explotación de vulnerabilidades es otra de las amenazas relacionada con las conexiones remotas y, en particular, al protocolo de escritorio remoto. Desde su aparición en mayo de 2019, BlueKeep ha mantenido actividad importante.

El exploit relacionado con la vulnerabilidad CVE-2019-0708 identificada en Remote Desktop Services (RDP), permite la ejecución remota de código, por lo que busca ser aprovechada por atacantes de manera constante como una manera de comprometer los sistemas conectados a Internet de las potenciales víctimas.

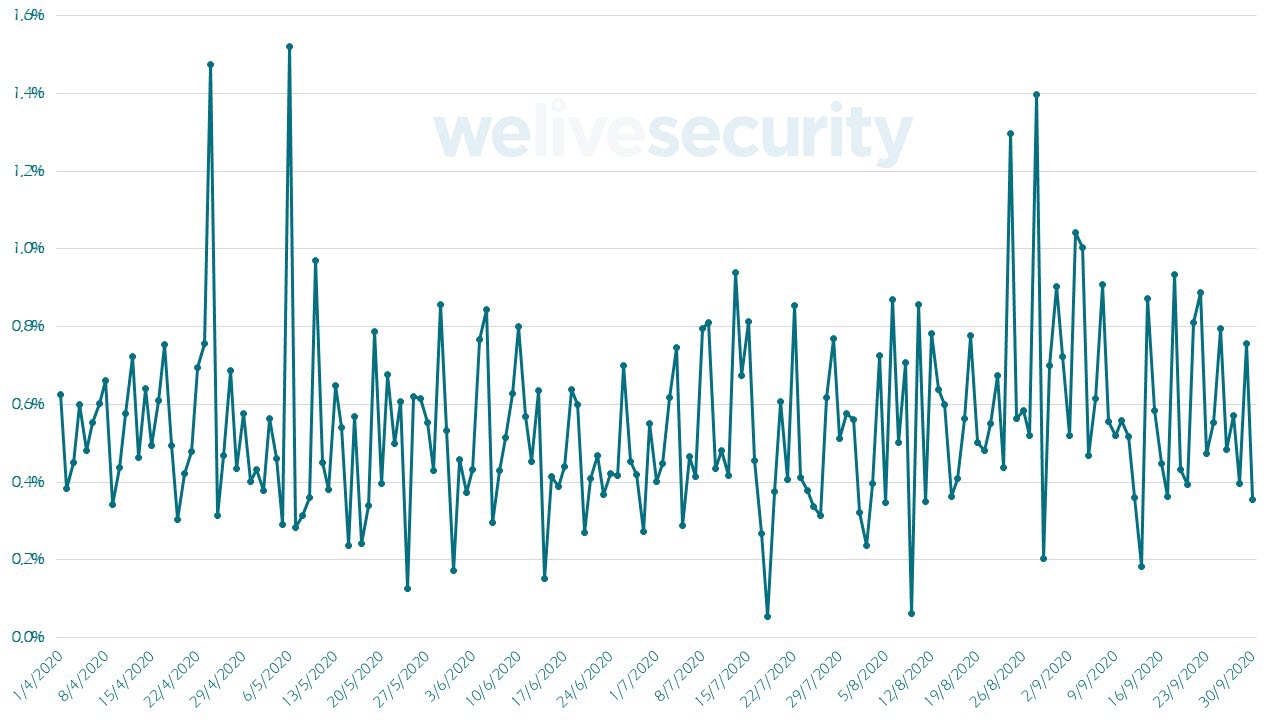

A nivel global, se observa una disminución en el número de usuarios únicos relacionados con las detecciones de BlueKeep. Luego de un aumento del 18% en el segundo trimestre, la cantidad de intentos de ataque bloqueados contra esta vulnerabilidad se redujo en 21% durante el tercer trimestre.

Imagen 3. Detecciones de BlueKeep en Latinoamérica entre el segundo y el tercer trimestre de 2020.

En cuanto a Latinoamérica, las detecciones muestran un ligero incremento del 11% en los intentos de ataque utilizando este exploit, mientras que se presenta un decremento de 11% en los registros relacionados con usuarios únicos; ambos porcentajes durante el tercer trimestre de 2020 en comparación con el periodo previo.

¿Qué hacen los atacantes con RDP?

Diversas motivaciones encuentran los atacantes para comprometer la seguridad mediante el protocolo de escritorio remoto. Por ejemplo, que los accesos obtenidos pueden ser comercializados en el mercado negro, como una forma de monetizar sus actividades ofensivas.

Los sistemas comprometidos pueden ser utilizados llevar a cabo más actividades maliciosas, como instalar herramientas adicionales en servidores, realizar movimientos laterales dentro de la red, mantener la persistencia, escalar de privilegios, descargar y ejecutar programas maliciosos (como ransomware o mineros de criptomonedas, por citar algunos ejemplos) o bien, para exfiltrar información.

Lectura relacionada: Por qué desconectar RDP de Internet para evitar ser víctima de un ataque

Por lo tanto, las acciones antes descritas pueden realizarse de forma directa por los perpetradores que logran obtener los accesos de forma ilegítima, o bien, por terceros que adquieren dichos accesos al pagar por ellos, independientemente de sus conocimientos o habilidades técnicas.

Equipos con el RDP expuesto de manera pública en Internet

Otra condición que podría explicar el incremento en el número de ataques al RDP es la cantidad de servicios que utilizan este protocolo y que se encuentran expuestos de manera pública en Internet. En un ejercicio de búsqueda de información realizado por el Laboratorio de Investigación mediante la herramienta Shodan, detectamos que existe una importante cantidad de equipos con esta característica.

Con datos actualizados hasta finales del octubre del 2020, destaca que en Latinoamérica es posible encontrar más 177,000 equipos bajo esta condición. La lista de los países con el mayor número de equipos con RDP público la encabeza por gran diferencia Brasil (96350), seguido por México (29075), Argentina (13348), Colombia (11098) y Chile (7845).

La importancia de la seguridad en tiempos de teletrabajo

El teletrabajo motivó a un mayor número de sistemas conectados a Internet, un aumento de las conexiones remotas, al uso de aplicaciones configuradas de forma insegura, y también hizo que sean más efectivos los ataques de ransomware a través del RDP, por lo que todas estas son probablemente algunas de las razones que explican por qué esta herramienta continúa siendo uno de los principales objetivos para los cibercriminales.

Las condiciones son propicias para que los atacantes busquen obtener recursos como accesos a la infraestructura tecnológica de las organizaciones, especialmente de herramientas cada vez más utilizadas y posiblemente con deficiencias en las configuraciones, que si bien resultan funcionales, podrían no ser las más seguras. En este contexto, es imperativo el uso de tecnologías de seguridad y la aplicación de estrategias de protección, en un ambiente de trabajo que depende cada vez más de recursos remotos.

Lecturas relacionadas: