El Laboratorio de Investigación de ESET identificó una campaña de phishing que intenta obtener credenciales de acceso a los servicios de correo electrónico proporcionados por Microsoft.

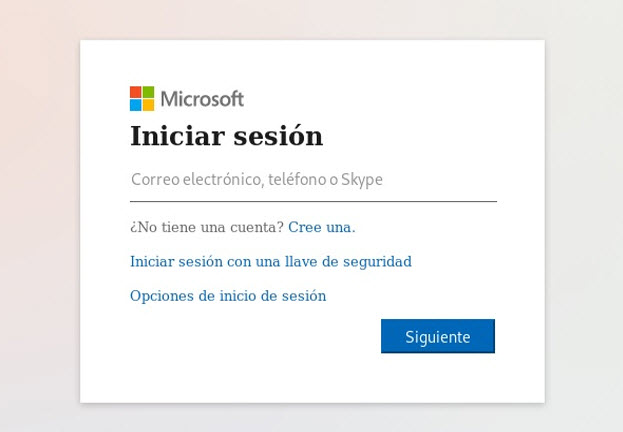

El correo, que suplanta la identidad de Microsoft Outlook, alude a una supuesta actividad inusual en el inicio de sesión, una modalidad que suelen utilizar este tipo de servicios para notificar a los usuarios sobre un posible acceso indebido a sus cuentas. Por lo tanto, es muy probable que despierte el interés de los usuarios y muchos decidan acceder a los enlaces incluidos en el mensaje.

A diferencia de los correos legítimos enviados por servicios de correo electrónico, que indican que si el usuario es quien ha realizado la actividad inusual haga caso omiso del mensaje, el correo fraudulento tiene una particularidad: solicita al usuario comunicar la actividad, sea cual sea el caso, luego de acceder a un enlace para “revisar la actividad reciente”.

Imagen 1. Correo fraudulento que suplanta la identidad de Microsoft Outlook.

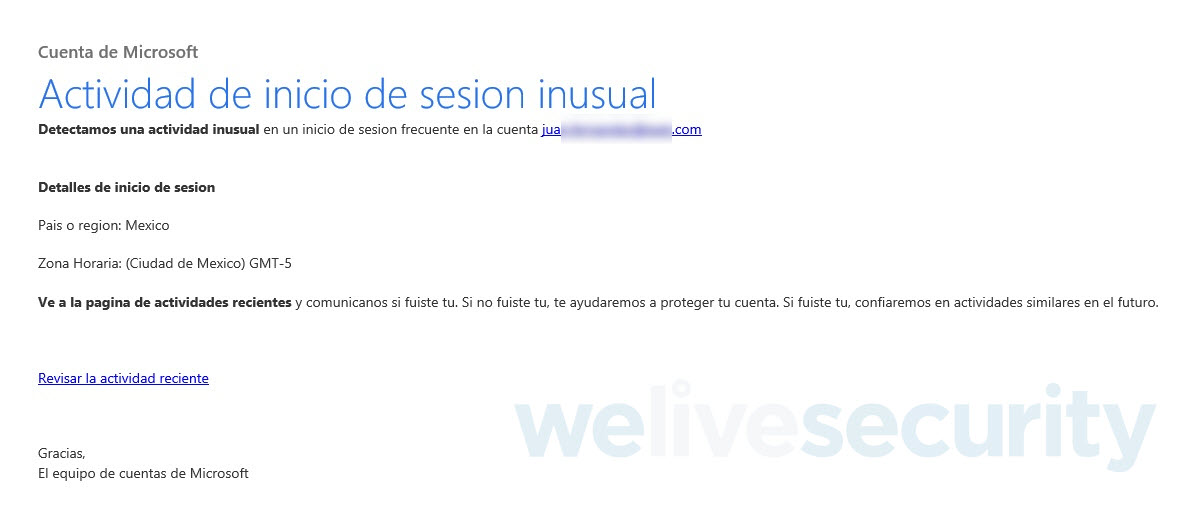

En caso de que el usuario caiga en el engaño y acceda al enlace malicioso, es dirigido a una página similar a la de inicio de sesión en Microsoft Outlook.

Lectura relacionada: Office 365: un blanco muy apuntado por los cibercriminales

La página falsa cuenta con un certificado asociado a un dominio que utiliza técnicas de ataques homográficos para aparentar una dirección de Internet legítima, por lo que también utiliza el protocolo seguro y cuenta con el candado de seguridad. Por ello, aunque es importante revisar estos elementos en un sitio Web, ya no son suficientes para corroborar que se trata de un sitio genuino.

Imagen 2. Sitio de phishing con certificado de seguridad y URL homográfica.

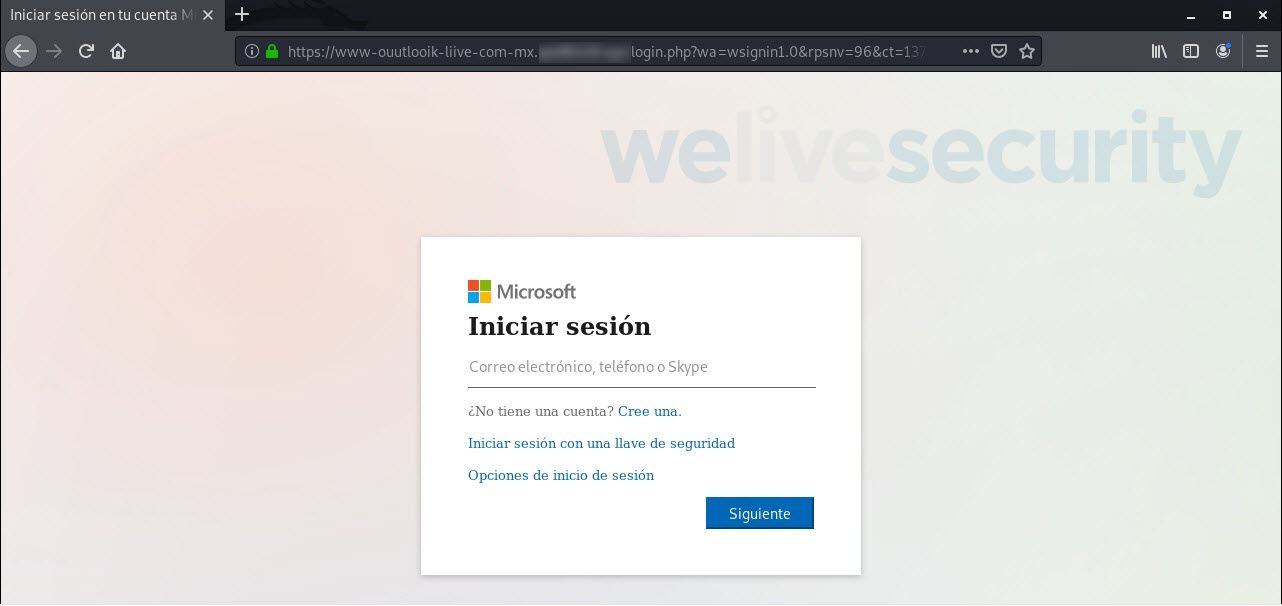

En la siguiente etapa del phishing, el falso sitio solicita ingresar las credenciales de acceso para concretar la obtención de los datos de la cuenta de la víctima.

Existen indicios que permiten identificar que se trata de un sitio fraudulento, como la URL que sustituye puntos por guiones, caracteres de sobra en la dirección, así como errores en la interfaz, por lo que poner atención a estos detalles es una práctica necesaria para evitar este tipo de estafas.

Imagen 3. Solicitud de la contraseña del usuario en el sitio de phishing.

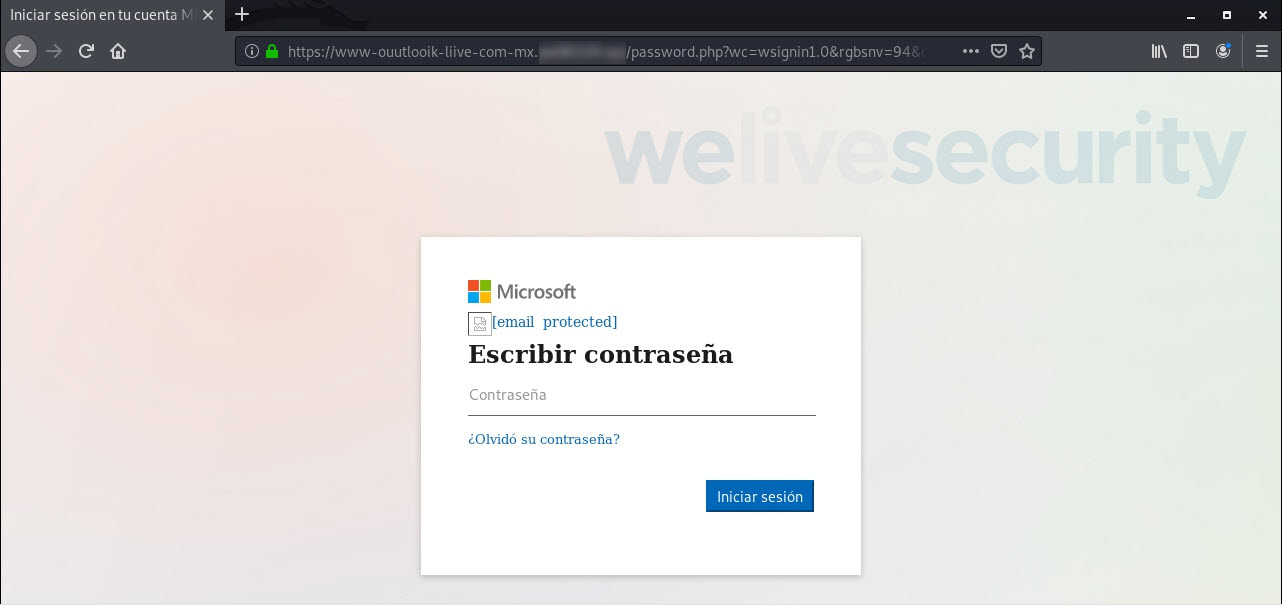

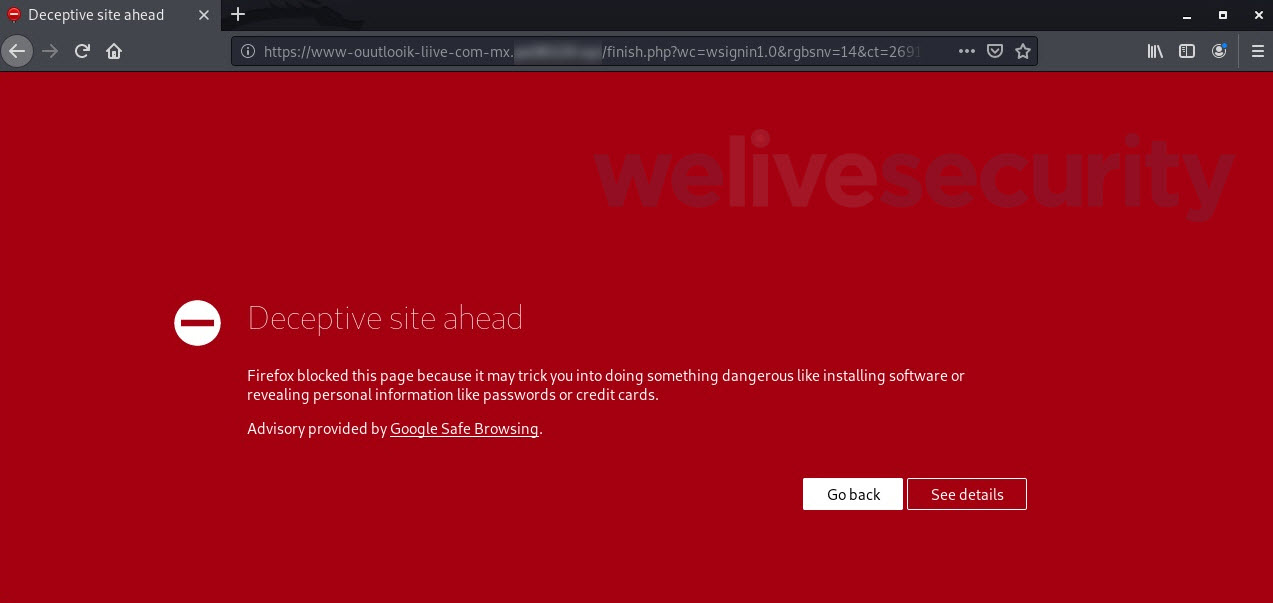

En una vez que el sitio de phishing ha logrado capturar tanto la dirección de correo del usuario como la contraseña, la víctima es dirigida a una última etapa, donde supuestamente el navegador ha identificado que se trata de un sitio engañoso por lo cual ha sido bloqueado, aunque en realidad es otra página mostrada por el sitio falso.

Imagen 4. Mensaje de sitio engañoso luego de la obtención de las credenciales de acceso.

Una vez que los operadores detrás de esta campaña de phishing han obtenido la información sensible de usuarios incautos el engaño termina.

Como observamos en las imágenes, los cibercriminales están haciendo uso de sitios cada vez mejor elaborados, lo que aumenta la efectividad de sus engaños.

Recomendaciones de seguridad contra phishing

Desde el Laboratorio de Investigación de ESET Latinoamérica se recomienda hacer caso omiso a los correos electrónicos que llegan a nuestra bandeja sin ser solicitados. En particular, si no se ha realizado ninguna actividad con las cuentas que generen alertas de actividad inusual, como la utilizada en esta campaña maliciosa.

Existen casos de phishing que fácilmente podrían identificarse como engaños, aunque también han aparecido otras campañas con nuevas características, como el uso de certificados de seguridad, candado de seguridad y uso protocolos seguros, así como el uso de ataques homográficos en direcciones Web.

Por ello, es necesario que además de verificar los elementos antes mencionados, ahora resulta necesario revisar el certificado de seguridad para comprobar la legitimidad del sitio en cuestión.

En caso de haber caído en el engaño, es conveniente actualizar las contraseñas comprometidas y habilitar medidas de seguridad adicionales como el doble factor de autenticación.

Lectura relacionada: Por qué los ataques de phishing siguen siendo tan efectivos