El 15 de marzo publicamos el desafío ESET #39 en el que los participantes debían analizar un archivo crudo de trafico de radiofrecuencia para descubrir un mensaje oculto. En esta oportunidad, además de presentar la solución al desafío, anunciamos quienes fueron los dos participantes que pudieron resolverlo a tiempo y que ganaron una licencia de ESET Mobile Security para Android:

Los ganadores deberán comunicarse por mensaje privado a través de alguna de nuestras redes sociales, como Facebook, Twitter o Instagram, indicando su nombre y dirección de correo para que podamos hacer entrega del premio. Desde ya agradecemos a todos los que participaron y dedicaron parte de su tiempo intentando resolver el desafío. A continuación, presentamos una posible solución al desafío.

Resolución del desafío

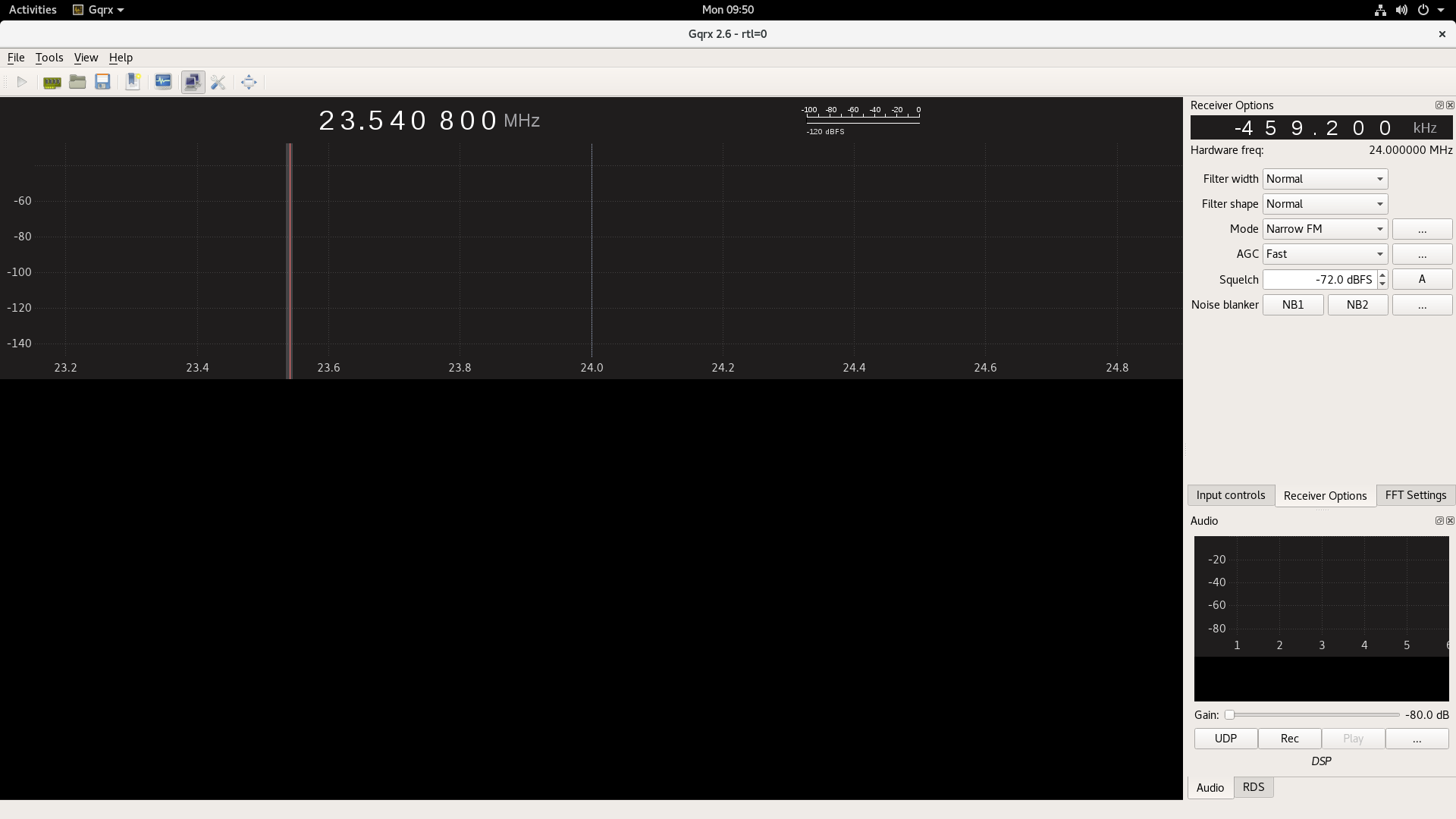

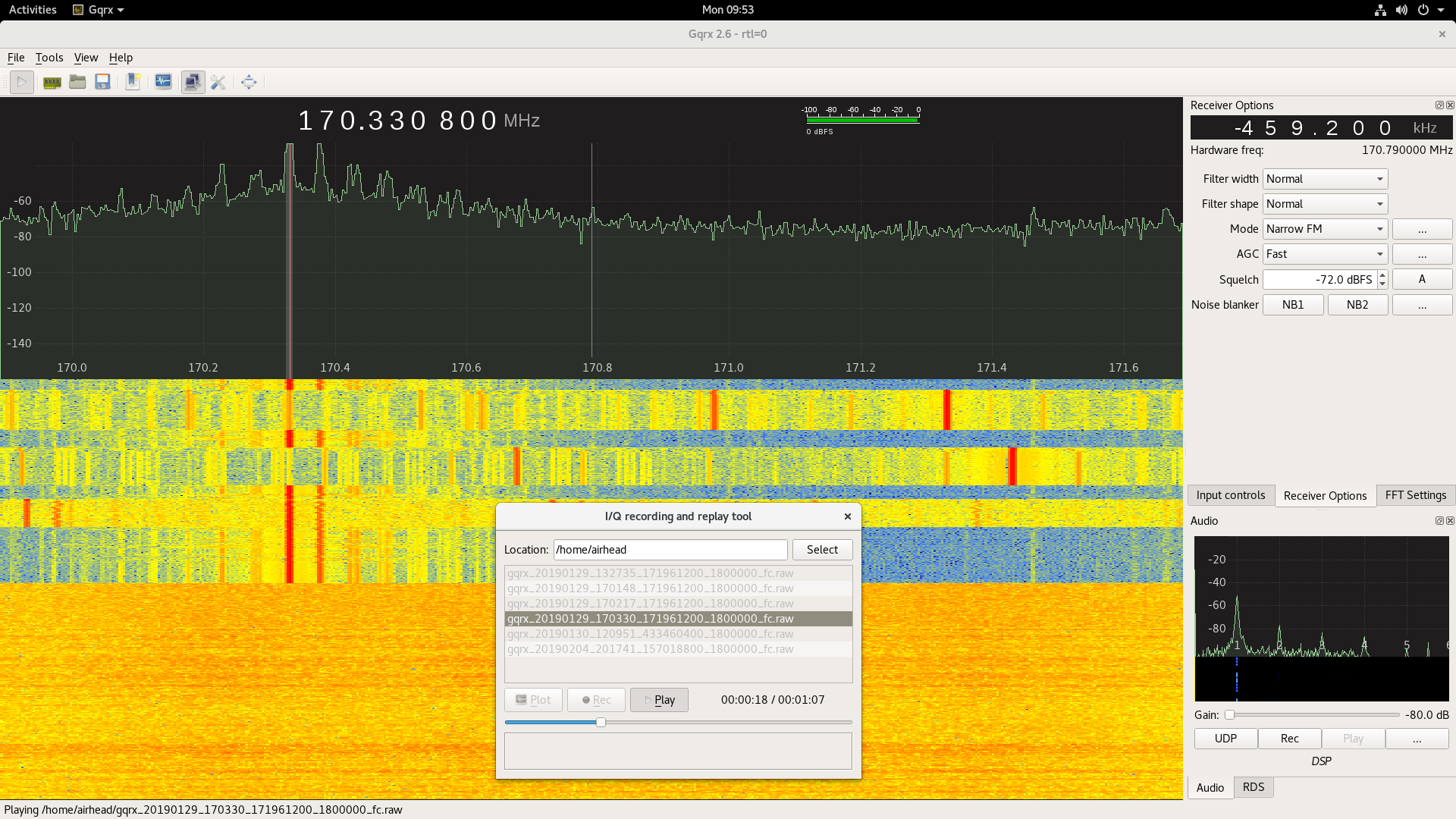

Lo primero es trabajar con algún programa de reproducción de archivos de este tipo. En nuestro caso trabajamos con el GQRX, un programa Open Source de manejo de radiofrecuencia.

En segundo lugar, configuramos el programa en la frecuencia correcta para evitar trabajar con todo el espectro buscando la señal a analizar.

Analizando el archivo capturado se puede ver que el mismo se forma con la fecha de captura, y luego con la frecuencia en la que estuvo trabajando esa captura.

gqrx_20190129_170330_171961200_1800000_fc.raw

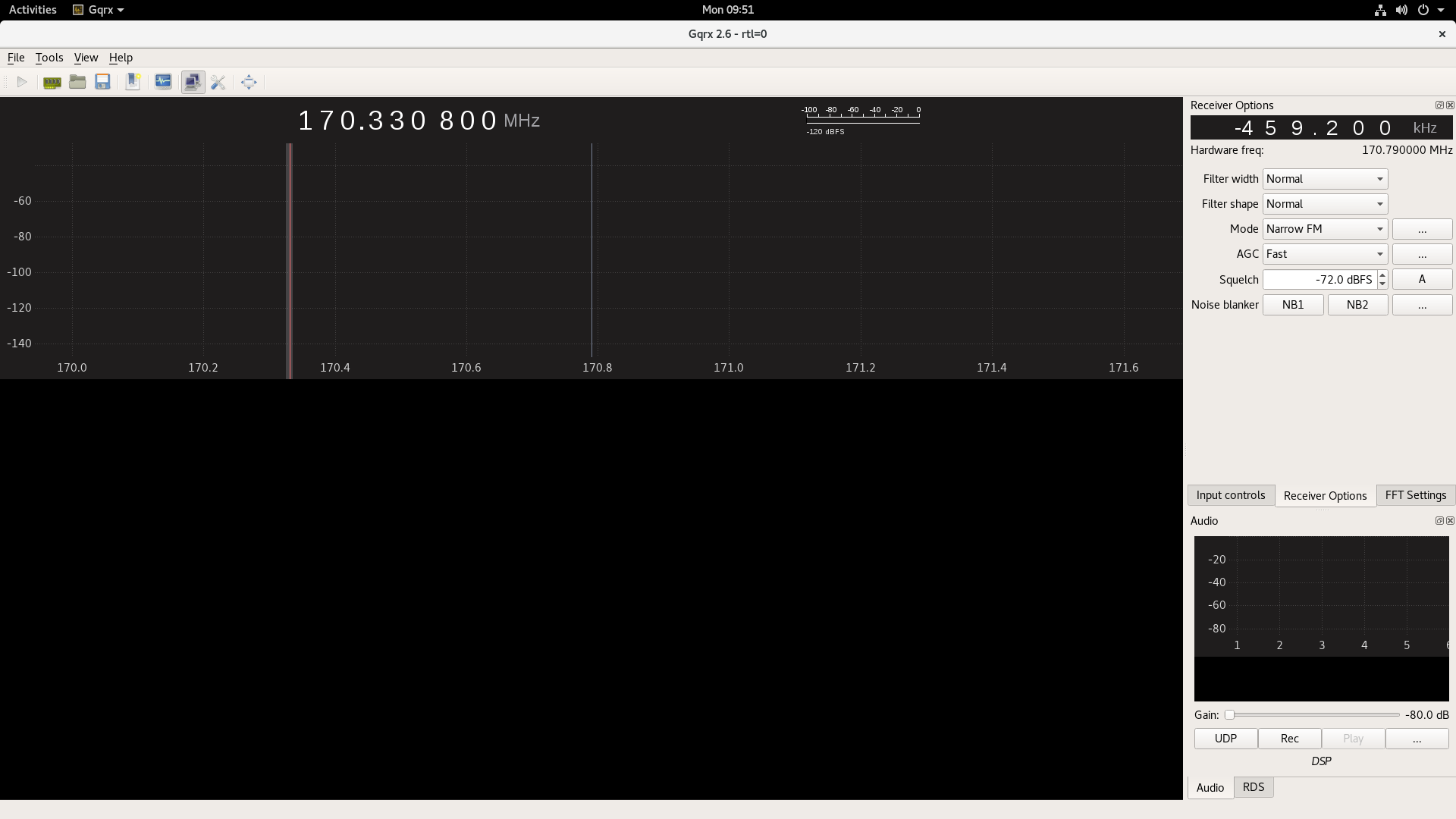

Entonces, se coloca la misma en el software:

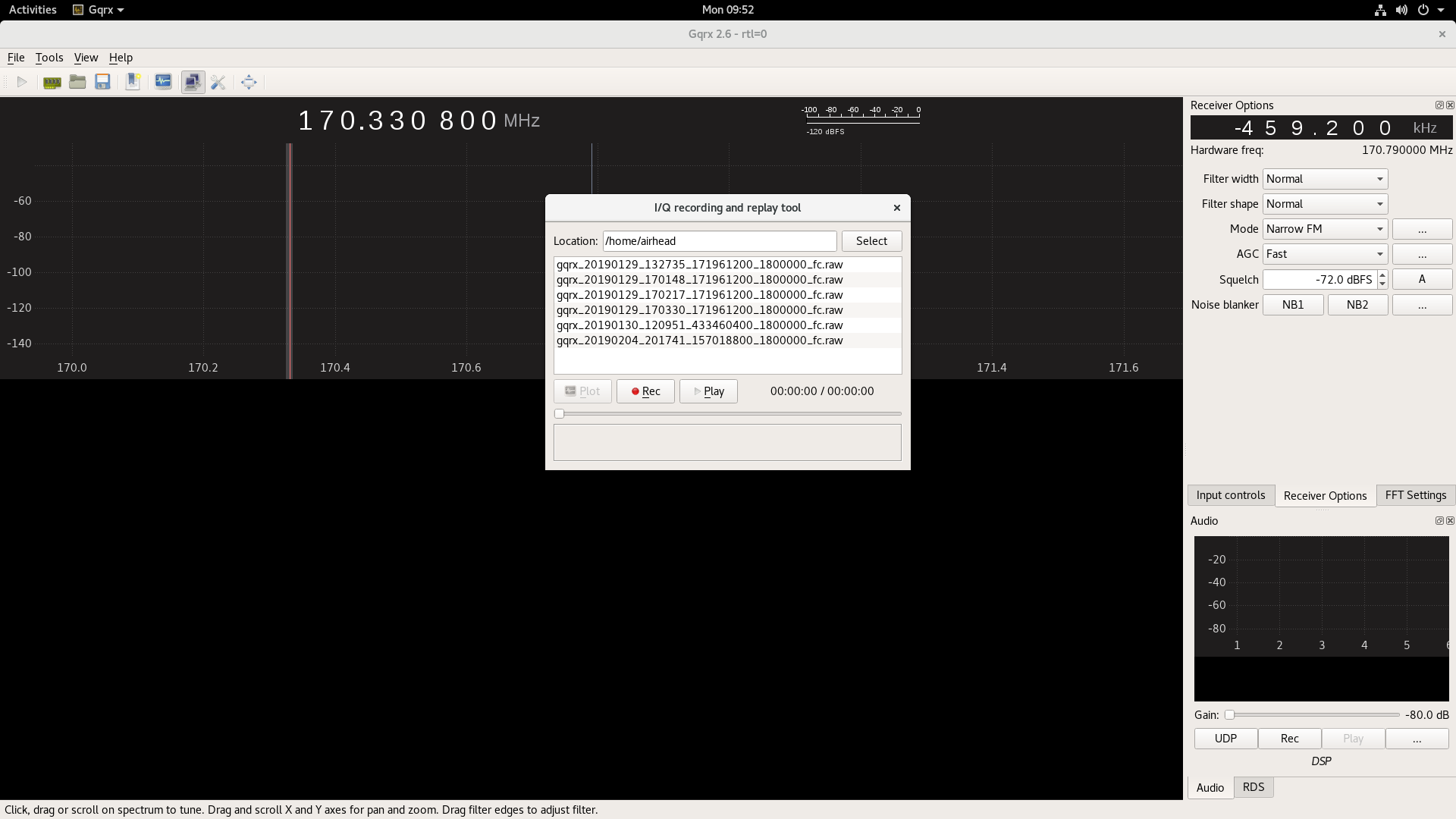

Para comenzar con el análisis de esa frecuencia se debe ir a FILE Start DSP para que comience el proceso de cascada. Esto hace que se ponga en modo escucha de esa frecuencia, para luego ir a TOOLS – IQ Recorder y buscar el archivo que debemos analizar.

Una vez identificado el archivo que debemos analizar y dándole play al mismo, se verá algo similar a esto:

Las ondas que se ven en rojo son las que muestran que hay una transmisión concreta en esa frecuencia, se pueden visualizar en varias frecuencias, pero una vez que se escuchen varias veces se encuentra que en la frecuencia 1730330 hay un mensaje distintivo, tonos sonando con cierta cadencia en este caso.

Para poder grabar esta trasmisión particular y aislarla del resto para poder trabajar, se deberá presionar REC en el sector de abajo a la derecha para que genere un archivo WAV con el audio aislado.

Ya con el documento aislado se tiene la mayor parte del trabajo solucionado. Si se piensa un poco en los comienzos de las comunicaciones se puede intuir que se trata de un mensaje en código MORSE, el cual o bien se puede descifrar manualmente o buscando recursos que simplifiquen la tarea.

Se pueden encontrar sitios para decodificar en línea código morse , en los que basta con ingresar el archivo wav a decodificar y reproducirlo, para que la página muestre la siguiente conversión:

The message is: 56 30 4C 56 33 52 20 41 20 4C 30 53 20 30 52 49 47 33 4E 33 53

Como se puede apreciar, el mensaje continúa siendo algo sin sentido. Sin embargo, analizando un poco más la conformación del mismo (o bien probando varias conversiones) se puede inferir que el mismo se encuentra en HEXA y se debe buscar un conversor de hexadecimal a texto para llegar al mensaje final:

V0LV3R A L0S 0RIG3N3SDe esta manera, se termina la resolución junto al consejo transmitido.

Agradecemos a los que participaron de este desafío y los invitamos a estar atentos, ya que pronto estaremos publicando nuevos retos.