El 2018, los diversos incidentes sucedidos en México y en distintas partes del mundo dejaron varios sucesos importantes entorno a la ciberseguridad. Para tener un panorama más claro de cuáles fueron las amenazas que más afectaron a México, en esta publicación vamos a realizar un recuento de aquéllas que aparecieron con mayor frecuencia a lo largo del último año.

La información gira entorno a las 10 amenazas más detectadas en territorio mexicano (de acuerdo con la telemetría de ESET), que han sido clasificadas de acuerdo a su actividad ofensiva e impacto, por lo que no aparecen en el orden de las detecciones.

Cryptojacking en México

Durante 2018, México fue unos de los países más afectados por el malware identificado por los productos de ESET como CoinMiner (JS/CoinMiner), el cual secuestra capacidad de procesamiento de equipos ajenos para la minería de criptomonedas, una práctica también conocida como criptojacking, particularmente por aquellas variantes que se ejecutan por el simple hecho de visitar sitios web.

De diciembre de 2017 a junio de 2018, la familia JS/CoinMiner y sus variantes fueron la amenaza con mayor detección en el mundo. México se ubicó en la octava posición de los países con mayor detección de esta amenaza con el 3,5% de los registros globales, después de países como Rusia (8%), Perú (6,2%) o España (6,1%), que ocuparon los tres primeros lugares.

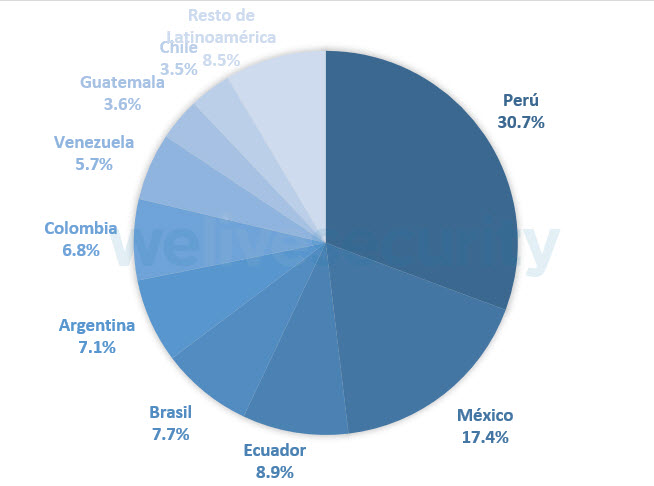

En Latinoamérica, México ocupó el segundo puesto (17,4%), después de Perú (30,7%), país que se ubicó en la primera posición del total de detecciones en la región latinoamericana, como se observa en la siguiente imagen.

En la lista de las amenazas más detectadas en territorio mexicano en 2018, aparecen dos variantes. En la tercera posición de la lista se ubica JS/CoinMiner.F y en el quinto lugar JS/CoinMiner.D.

En cuanto a los criptomineros, es decir, detecciones CoinMiner, México se ubica en la novena posición a nivel mundial con el 2,7% de los registros y la segunda ubicación en Latinoamérica con el 12,5% de las detecciones, nuevamente por detrás de Perú.

Exploits más detectados en México

Los exploits, es decir, fragmentos de código utilizados por un atacante para aprovechar una falla en los sistemas, también forman parte de la lista. Resalta que el sexto puesto de las amenazas más detectada en México durante 2018 corresponde a SMB/Exploit.DoublePulsar.B, un exploit utilizado para aprovechar la vulnerabilidad en Server Message Block (SMB), el protocolo para compartir archivos o impresoras en una red.

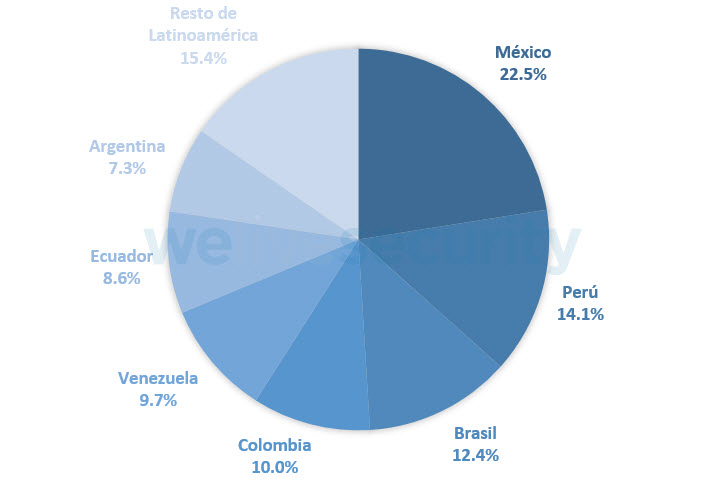

De hecho, México es el país Latinoamericano con mayor detección de este exploit (22,5% del total de las detecciones regionales), seguido por Perú (14,1%) y Brasil (12,4%); además, ocupa el noveno puesto a nivel mundial con el 2,6% de las detecciones globales, después de países como Rusia (21,1%), Ucrania (8,9%) o Japón (6%).

Otros exploits también tuvieron actividad relevante en México; un ejemplo es el caso de SMB/Exploit.MS17-10, que, si bien no aparece en la lista de las amenazas con mayor detección, coloca a México como el país más afectado por esta amenaza. Recordemos que se trata de un exploit que también busca aprovecharse de la vulnerabilidad en Microsoft Server Message Block 1.0 (SMBv1).

Detecciones de código malicioso en México

Para continuar con la lista de las diez amenazas más detectadas en México, en la séptima posición aparece HTML/ScrInject.B. Se trata de un troyano identificado desde 2009 que tiene como función principal redirigir el navegador del usuario a una URL específica que aloja malware; y que por lo general, está incrustado en páginas HTML.

También aparecen LNK/Agent.DV (octavo puesto) y LNK/Agent.DA (décimo puesto), dos detecciones asociadas a la propagación de códigos maliciosos que básicamente lo que hacen es ocultar los archivos y carpetas, para luego reemplazarlos por accesos directos (LNK).

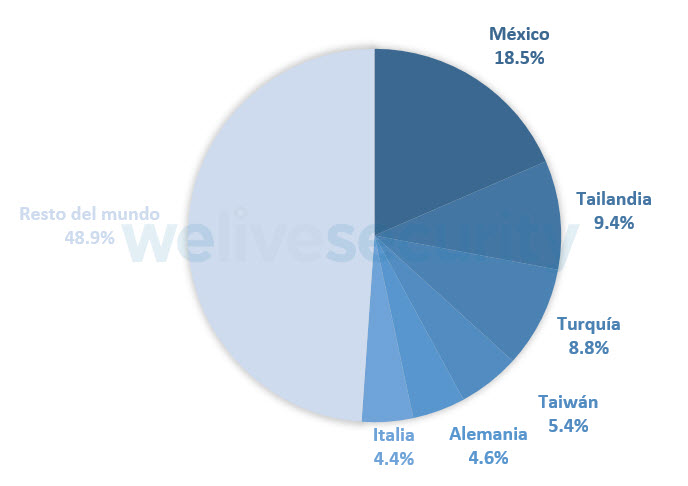

Otras familias de malware que no aparecen en las primeras posiciones del listado, pero que continúan teniendo importante actividad en esta zona geográfica, son las que se revisamos a continuación. Durante 2018, México lideró la lista de países más afectados por Win32/Neurevt, con el 18,5% del total de las detecciones mundiales de esta amenaza.

Neurevt ha tenido presencia constante en México, de la mano de campañas de macromalware y nuevas campañas maliciosas, donde mediante la propagación de correos y el intento de suplantar instituciones reconocidas en el país, buscan engañar a los usuarios para infectar sus sistemas, entre otras cuestiones, para robar información sensible. De manera particular, la variante Neurevt.I ha tenido constante actividad en el país desde 2015.

Relacionado con lo anterior, de septiembre a diciembre del año pasado, se registró una mayor actividad de macromalware, es decir, malware que emplea macros de ofimática para acciones ofensivas (identificado con la firma VBA/TrojanDownloader). El aumento se debe en su mayoría a la actividad de los códigos firmados como VBA/Kryptik.BI y VBA/TrojanDownloader.Agent.LFU.

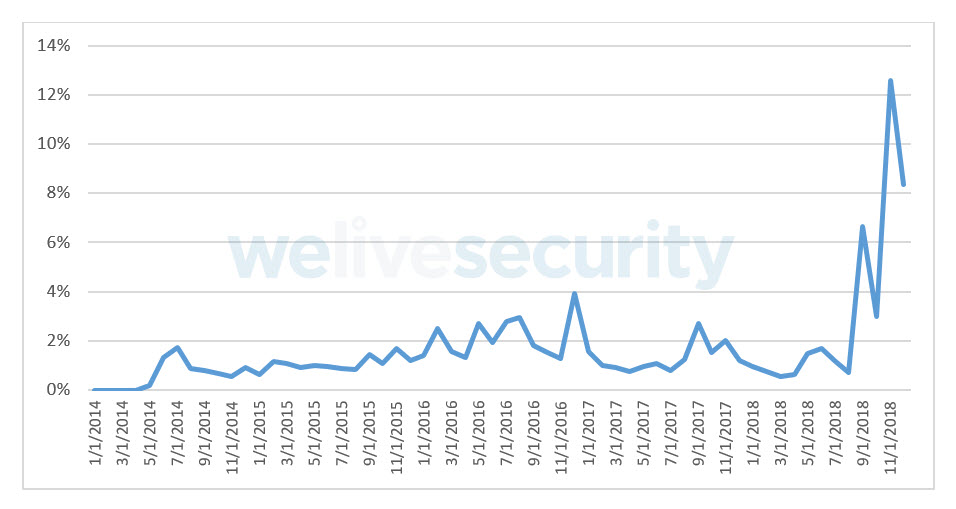

En noviembre de 2018 se registró un aumento en la cantidad de detecciones de más de 320% con respecto a diciembre de 2016; mes en el que esta amenaza había registrado su pico de mayor actividad desde que detectamos su aparición en mayo de 2014.

Otro código malicioso que destaca por su concentración de detecciones en México es Emotet (identificado por ESET como Win32/Emotet). El año pasado, México se ubicó como el segundo país del mundo con más detecciones de este malware, detrás de Estados Unidos, siendo el país con más detecciones en Latinoamérica. ¿En qué consiste Emotet? Se trata de un código malicioso que tiene como objetivo infectar los sistemas con diversas familias de troyanos bancarios.

Además, llama la atención que existen algunos códigos maliciosos que se distribuyen casi de manera exclusiva en México, tal es el caso del troyano identificado por ESET como Win32/Autoit.ODB, que durante 2018 el 99,7% de las detecciones se registraron en territorio azteca.

Ransomware en México

Esta sección se enfoca exclusivamente al ransomware. Y si bien ninguna familia de este tipo malware figura en las primeras posiciones de los registros, continúa teniendo importante actividad en el mundo y en la región.

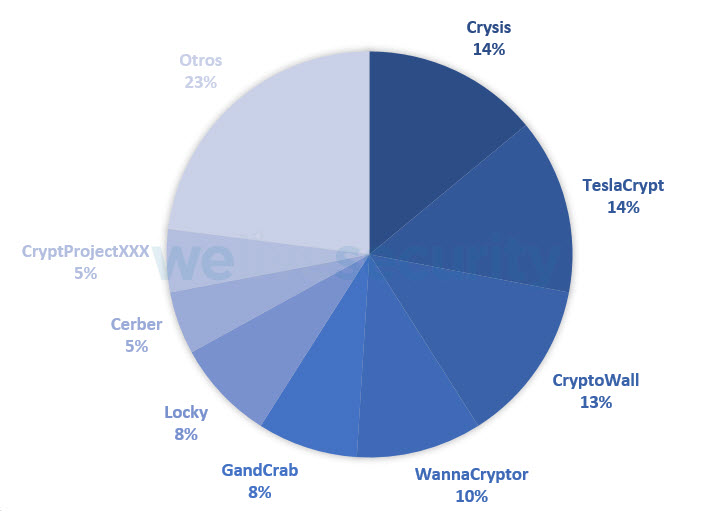

En 2018, México se ubicó como el tercer país más afectado por ransomware en Latinoamérica con el 14% de las detecciones de familias FileCoder, después de Colombia (30%) y Perú (16%). A diferencia de estos dos países que ocuparon las dos primeras posiciones, donde se detectaron con especial énfasis ciertas familias de ransomware en particular, en México los registros muestran la presencia de una mayor diversidad de ransomware.

En este sentido, las familias que concentraron mayores porcentajes de detección el año pasado en México, fueron: Crysis (14%) y TeslaCrypt (14%), CryptoWall (13%); WannaCry (10%), y GandCrab (8%).

A lo largo del año pasado, se propagaron alrededor 220 variantes de ransomware en territorio mexicano, una ligera disminución de 12%, si se comparan con las casi 250 familias identificadas durante 2017. Al mismo tiempo, las detecciones de ransomware tienen una tendencia a la baja de manera sostenida desde 2016, ya que el año pasado registraron una caída del 30% en la cantidad de detecciones en relación a 2017 y de 55% con respecto a 2016.

Aplicaciones potencialmente no deseadas (PUA)

Para concluir con el listado, las amenazas con mayor detección por parte de la telemetría de ESET, corresponden a las Aplicaciones Potencialmente no Deseadas (PUA, del inglés Potentially Unwanted Application). Las PUA son programas que pueden contener adware, instalar barras de herramientas o tener otros objetivos poco claros, pero no maliciosos, razón por la cual decidimos incluirlo en la parte final del recuento.

De acuerdo con las detecciones en México durante 2018, varias amenazas con mayor detección pertenecen a esta categoría. En la primera posición de la lista apareció JS/Mindspark.G, una PUA frecuentemente añadida a navegadores como una extensión, que se instala junto con programas gratuitos o se descarga a través de anuncios engañosos.

En la lista también aparecen JS/Adware.Agent.AA (segunda posición) y JS/Adware.Imali.C (cuarta posición), programas que muestran publicidad (adware), abren ventanas emergentes con anuncios o cambian la página de inicio del navegador; generalmente se instalan con software que se anuncia como gratuito.

Finalmente, para concluir la lista, en la novena posición, aparece Win32/InstallCore.Gen.A, otra PUA que puede agregar archivos que se ejecutan al arranque del sistema, modificar asociaciones de archivos, cambiar la configuración del navegador o desactivar el Control de Acceso de Usuario (UAC). Por lo general, este tipo de amenazas son detectadas con mayor frecuencia debido a los hábitos de navegación de los usuarios.

Ataques al sector financiero mexicano

Este listado de amenazas en México nos permite tener un panorama de las amenazas que estuvieron presentes en 2018, donde seguramente algunas de ellos seguirán presentes en este 2019 que recién comienza. Es importante recordar que este análisis es el resultado de los registros generados por la telemetría de ESET, pero no debemos dejar de lado otro tipo de amenazas como phishing, ciberextorsiones, fugas de información, o bien, los ataques dirigidos.

Tal como ocurrió con el sector financiero mexicano. En mayo del 2018 conocimos el caso del robo de alrededor de 400 millones de pesos mexicanos, en el que atacantes explotaron una vulnerabilidad en un servicio Web e infraestructura de diversos bancos que les permitió realizar transacciones fraudulentas a través del Sistema de Pagos Electrónicos Interbancarios (SPEI).

Posteriormente, en julio, la plataforma de intercambio de monedas virtuales, Bitso, reportó la detección de un ciberataque contra uno de sus proveedores, por lo que se emitió un comunicado para que las entidades que conforman el sector estuvieran alertas y robustecieran sus estrategias de seguridad.

Perspectivas de seguridad para 2019

Sin duda, se trata de un ambiente dinámico de riesgos, donde cada día se desarrollan nuevas amenazas y se descubren nuevas vulnerabilidades, por lo que seguramente durante 2019 seguiremos siendo testigos de otros incidentes relacionados con la información de usuarios, empresas o gobiernos.

Probablemente también haya nuevas irrupciones que, de mantenerse y ser recurrentes, podrían ser consideradas como tendencias de los próximos meses y años. Además, quizá también observemos una mayor cantidad de ataques de complejidad baja o media y ataques complejos cada vez más sofisticados en prácticamente todos los sectores. Por ello, resulta fundamental ocuparnos cada vez más de la seguridad en el ámbito digital.