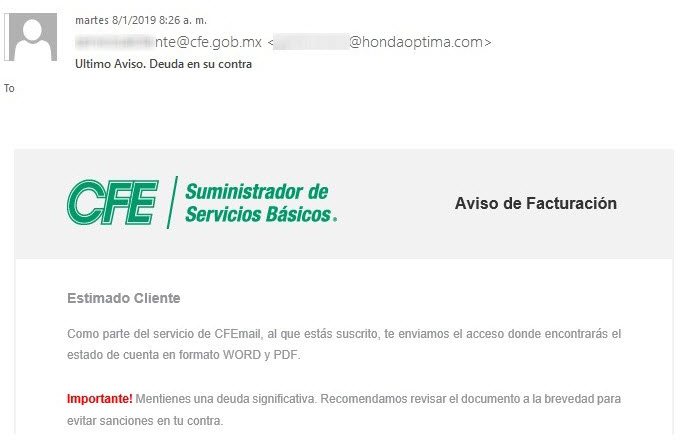

En el Laboratorio de Investigación de ESET recibimos un correo fraudulento dirigido a usuarios mexicanos, donde se intenta suplantar a la Comisión Federal de Electricidad (CFE), como ya ha ocurrido en otras ocasiones, haciendo alusión a una supuesta deuda de los usuarios.

Tal como se observa en la Imagen 1, el correo aparenta llegar desde una cuenta oficial de la institución en cuestión, aunque se puede observar que, naturalmente, el correo de origen no corresponde con la empresa. En el mensaje los atacantes sugieren al usuario revisar un documento a la brevedad, para “evitar sanciones”.

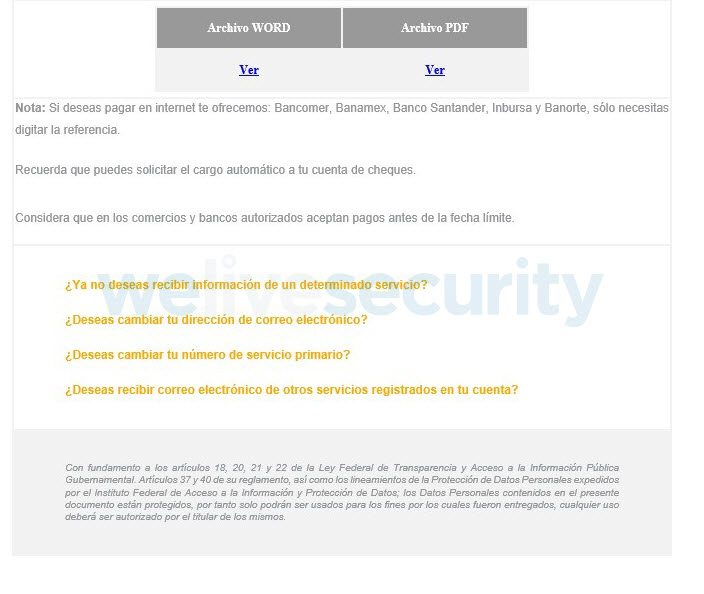

Se trata de una campaña de propagación de malware activa. A diferencia de campañas similares (donde se utilizaba macromalware para la descarga y ejecución del payload), en esta ocasión el código malicioso se descarga de forma directa desde los enlaces incluidos en el cuerpo del correo.

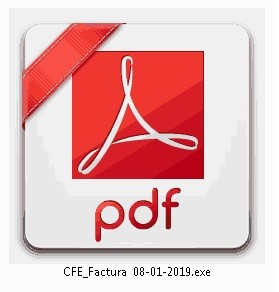

El documento de descarga aparenta ser un archivo PDF, aunque en realidad se trata de un ejecutable (EXE), identificado por las soluciones de seguridad de ESET como Win32/Neurevt.I.

Esta variante de Neurevt se identificó por primera vez en abril de 2015, con una importante actividad en territorio mexicano desde entonces. De hecho, en los últimos años ha sido utilizada con frecuencia en campañas maliciosas relacionadas con la suplantación de identidad de distintas instituciones mexicanas.

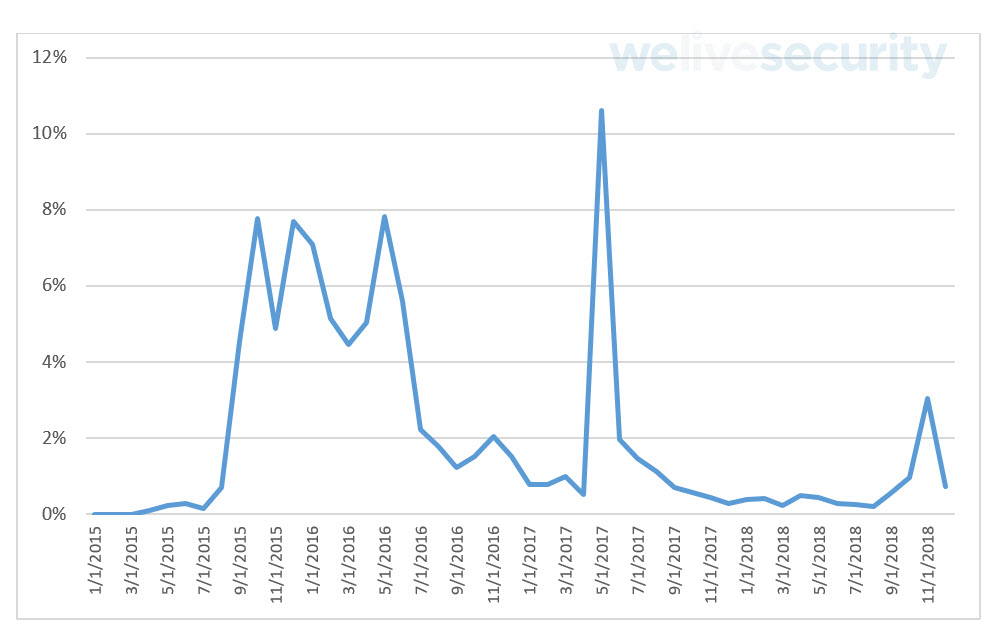

Por ejemplo, de septiembre de 2015 a mayo de 2016 estuvo propagándose activamente; otro pico importante de actividad se identificó en mayo de 2017, y un ligero resurgimiento hacia finales de 2018, tal como lo muestra en la gráfica de actividad del código malicioso.

Entre otras características, se trata de un troyano que funciona como una puerta trasera (backdoor) que puede ser controlado de forma remota. Neurevt.I también tiene la capacidad de propagarse a través de medios removibles una vez que ha infectado un sistema y una de sus principales funciones consiste en robar contraseñas e información sensible de los usuarios.

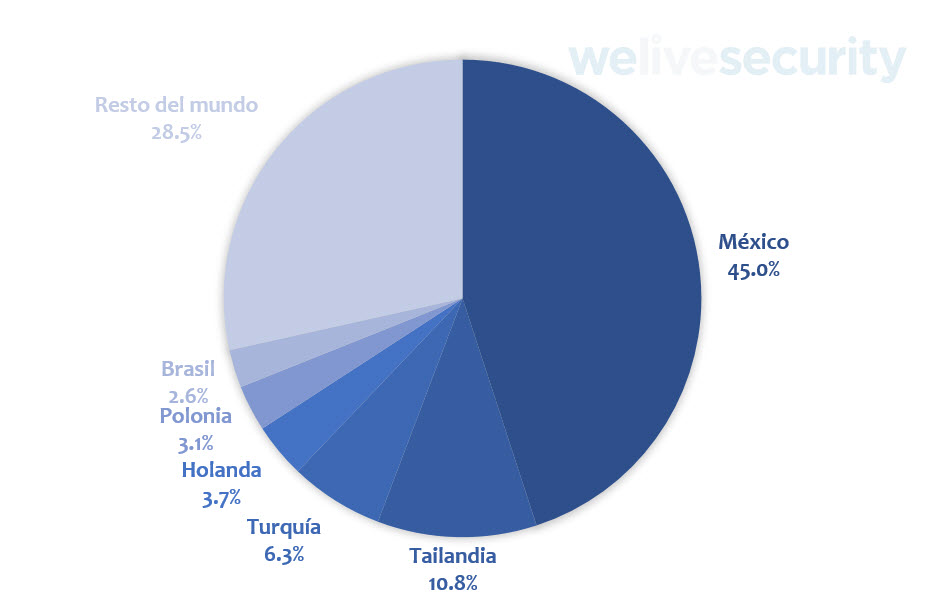

Desde su aparición hasta la fecha, México ha sido el país con el mayor número de detecciones de esta amenaza a nivel mundial y regional, ya que el 45% de las detecciones globales se han realizado en territorio mexicano, lo que muestra su continua actividad en esta zona geográfica.

Como ocurre con frecuencia, una de las vías más utilizadas para propagar este tipo de códigos maliciosos continúan siendo los correos electrónicos, por lo que seguir buenas prácticas en el uso de esta importante herramienta, así como contar con una solución de seguridad contra malware, se han vuelto prácticamente una necesidad.

Además, es importante verificar los remitentes de dichos mensajes e ignorar enlaces sospechosos que instan a la descarga de archivos en Internet o redirigen a sitios desconocidos. Es recomendable hacer caso omiso a los mensajes intimidatorios o que suenan demasiado buenos para ser verdad, ya que cuando se trata de un correo legítimo suele estar personalizado y generalmente la información ha sido solicitada con anterioridad.

Muestra revisadas

CFE_Factura 08-01-2019.exe (Neurevt.I)

2942319d6f196e5abfaa32183b09c61d810a8fd4