De vez en cuando, nuestros lectores nos plantean preguntas o cuestiones sobre temas que les inquietan o simplemente les interesan. Una de esas cuestiones nos la formulaba recientemente un usuario de Twitter y dice así: “¿Tienen alguna publicación donde comente del riesgo que sufren los bancos cuando las personas usan el móvil dentro, ignorando a los guardias?”.

Como consideramos la pregunta muy interesante y puede aplicarse a prácticamente todos los entornos corporativos, no solamente a los bancos, vamos a intentar responderla en este artículo.

Redes Wi-Fi en la empresa

Si nos centramos únicamente en el escenario que nos plantea el usuario, podríamos pensar en un vector de ataque interesante que un atacante podría utilizar para acceder a la red interna de esa entidad bancaria.

Si nos metiéramos en la piel de ese atacante (que podría ser perfectamente Elliot, el protagonista de la serie Mr. Robot) lo primero que intentaríamos es ver si podemos conectarnos a alguna de las redes Wi-Fi de las que muy probablemente disponga este banco.

No sería raro comprobar que tendríamos varias redes a nuestro alcance e incluso es bastante probable que alguna de ellas se identificase como propia de la entidad bancaria o exclusiva del personal.

Lo que ya sería más difícil de ver a día de hoy es que estas redes no tuviesen contraseña alguna o utilizasen algún sistema de cifrado obsoleto como WEP. Ya no estamos en 2010 y lo más probable es que la mayoría de redes Wi-Fi que tengamos a nuestro alcance utilicen un cifrado WPA2 o superior.

Así las cosas, las probabilidades de acceder a esta red corporativa desde nuestro móvil se reducen bastante, aunque aún puede haber una posibilidad de que el atacante tenga éxito si ese banco dispone de una red para invitados incorrectamente configurada. Las redes para invitados, justamente, son las que proporcionan conectividad a aquellas personas que visitan temporalmente las oficinas.

Dependiendo de cómo se haya realizado la implementación de esa red de invitados y de si se ha segmentado correctamente o no, el atacante puede tener éxito o tendrá que buscar alternativas.

Si esa red no ha sido debidamente aislada, entonces va a poder pivotar a sistemas críticos de la empresa y ver si tienen implementadas medidas de seguridad robustas o, por el contrario, están a su merced y puede conectarse a ellos para realizar actividades maliciosas.

Así pues, la posibilidad de un ataque utilizando un móvil conectado a la red Wi-Fi de una entidad bancaria dependerá en gran medida de las medidas de seguridad implementadas por cada banco en concreto.

Por experiencia personal y, al menos en los bancos en los que he comprobado alguna vez que tienen puntos de acceso Wi-Fi, esta seguridad suele ser robusta pero, como vamos a ver a continuación, existen otras posibilidades de ataque utilizando el móvil y otros dispositivos.

Recopilando información del entorno

Una vez que el atacante ha comprobado que a través de la red Wi-Fi no hay nada que hacer, es muy probable que utilice su smartphone con otras intenciones. Una de las más simples pero que resulta muy útil para recabar información consiste en utilizar la cámara del móvil para tomar fotos y vídeos de todo lo que se considere interesante.

Así pues, capturar imágenes donde se vea el software utilizado por los empleados, los puertos accesibles en los PCs que se utilizan a la hora de atender a los clientes, posibles tomas de red accesibles, placas identificativas o incluso grabar cuándo y cómo se produce el cambio de turno de los vigilantes de seguridad pueden ser acciones muy útiles a la hora de planificar un futuro ataque.

Además, si el dispositivo dispone de capacidad de lectura NFC, el atacante puede probar suerte e intentar capturar los datos de alguna tarjeta identificativa que permita el acceso a zonas restringidas utilizadas por los empleados. Suele ser algo arriesgado a la hora de llevarlo a cabo, pero no sería la primera vez que lo viéramos puesto en práctica.

Pasando a otro tipo de dispositivos más especializados, uno de los que podría utilizar un atacante es la conocida como “Piña WiFi” para crear un punto de acceso falso e intentar que los empleados se conecten a él, monitorizar sus conexiones e intentar capturar contraseñas de acceso a sistemas internos del banco.

Por otra parte, podría hacerse pasar por un cliente y acercarse a realizar una consulta a algún empleado para, aprovechando un descuido y siempre que la computadora que esté utilizando tenga algún puerto USB disponible, conectar un dispositivo “Rubber Ducky” que ejecute los comandos necesarios para robar la mayor cantidad de información posible.

También podría intentar hacer que se descargue un código malicioso desde un repositorio en Internet previamente configurado por el atacante, utilizando para ello un payload previamente generado o uno de creación propia.

Ataque en remoto

Todo lo dicho hasta ahora tiene un problema importante para el atacante y es que este ha de ir en persona a las oficinas de la entidad bancaria que quiere atacar. Las cámaras de seguridad pueden jugar en su contra si se realiza una investigación de las grabaciones una vez descubierto el ataque y, por eso mismo, los ataques que consiguen infiltrarse en las redes corporativas de los bancos y otras empresas suelen hacerse en remoto.

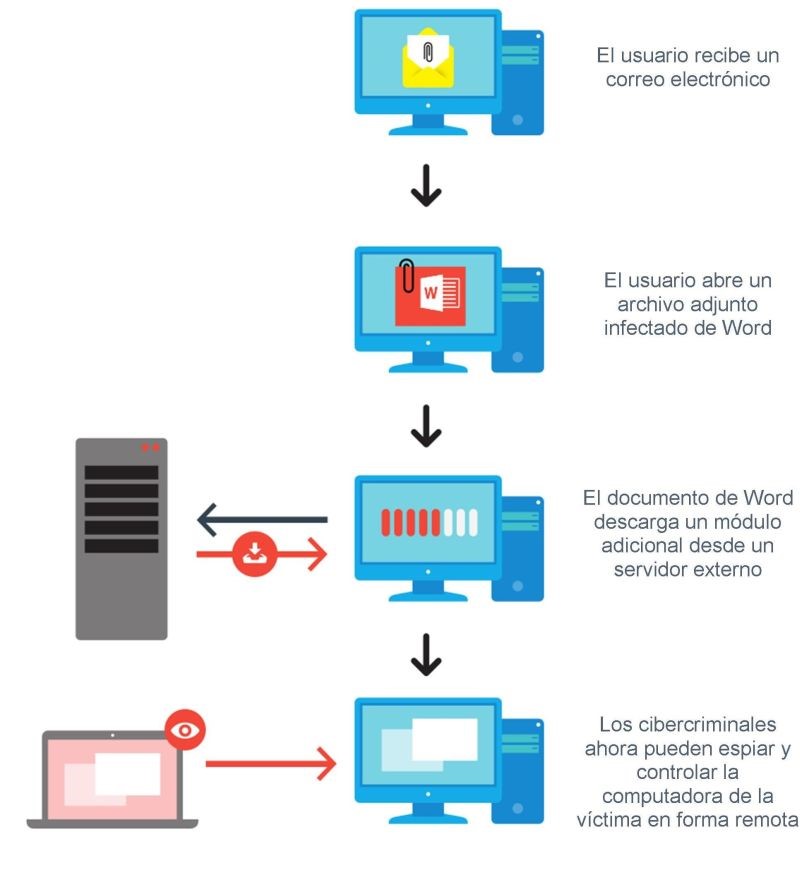

Tomemos como ejemplo alguno de los casos descubiertos durante los últimos meses. Los ataques a bancos rusos empezaron con el envío de un correo electrónico muy bien preparado y dirigido a empleados de banca. El aparentemente inofensivo documento de Word contenía en realidad una macro maliciosa que realizaba una conexión a un servidor externo controlado por los atacantes y desde ahí se descargaban módulos adicionales, utilizados para controlar y espiar los sistemas infectados y pivotar dentro de la red corporativa.

Otro caso más elaborado fue el que afectó a más de 20 entidades bancarias de Polonia. En esta ocasión, los atacantes lograron comprometer el sitio oficial de la agencia polaca de regulación del sector financiero, una web visitada frecuentemente por empleados de diversos bancos polacos que, sin saberlo, estaban infectando sus computadoras corporativas con malware.

Conclusión

La respuesta corta al usuario que nos preguntaba sobre el riesgo que corren los bancos al permitir el uso de smartphones por parte de los clientes dentro de sus oficinas es que ese riesgo depende mucho de las políticas de seguridad corporativa implementadas, especialmente las que se refieran a la seguridad y segmentación de las redes.

Sobre si vamos a ver ataques de este estilo utilizando el móvil como herramienta de ataque principal, no lo descartamos, aunque los delincuentes ya saben que pueden obtener un beneficio mucho mayor sin exponerse demasiado atacando las entidades bancarias remotamente... y no vemos que sea una tendencia que vaya a cambiar en un futuro cercano.