Bienvenido a un nuevo repaso semanal de noticias, que incluye una descripción de los ataques homográficos, las últimas actualizaciones de Adobe y Microsoft, y un phishing que usa una canción de Rihanna como excusa.

Comencemos el repaso.

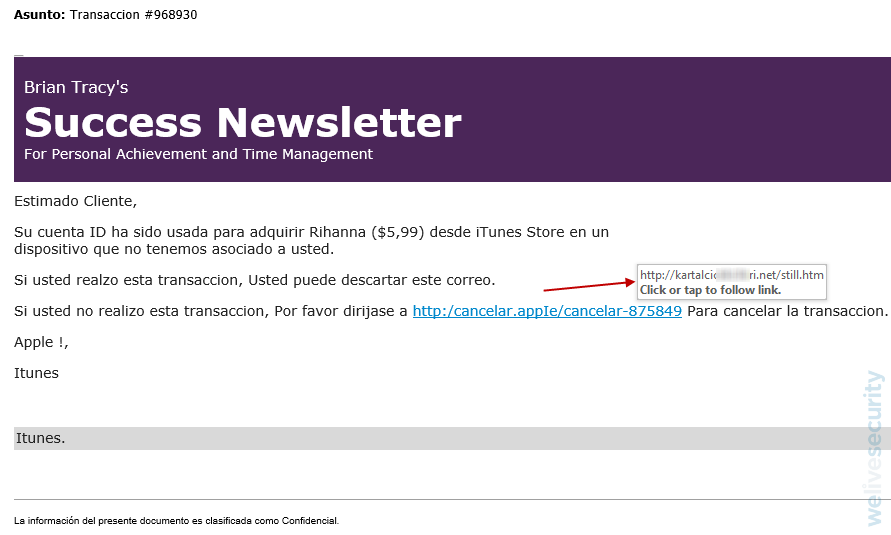

#1 ¿Compraste realmente esa canción de Rihanna o están intentando robar tu Apple ID?

El Laboratorio de Investigación de ESET Latinoamérica detectó una nueva campaña de phishing, que tiene como objetivo robar credenciales de usuarios de Apple. ¿El pretexto? Una irregularidad en la compra de una canción de Rihanna desde iTunes.

¿Qué mejor que usar el nombre de una celebridad para lograr que usuarios de iTunes entreguen sus credenciales? "Los estafadores se valieron de la popularidad de Rihanna y de que, estadísticamente, es probable que una buena parte de los que recibieron este engaño hayan escuchado, descargado o adquirido sus canciones", explicó el investigador Lucas Paus.

#2 El rol de los parches: ¿Microsoft podría haber detenido a WannaCryptor?

Los dos últimos ciberataques de impacto global, WannaCryptor y Diskcoder.C, pusieron sobre la mesa la importancia de actualizar los sistemas para evitar que los cibercriminales exploten vulnerabilidades y se infiltren en una red.

Lamentablemente, la mayoría de las organizaciones no había instalado el parche que Microsoft había publicado en marzo de este año, el cual, según Phillip Misner del Microsoft Security Response Center, “hubiese protegido a los usuarios contra WannaCryptor”.

¿Por qué hubiese podido protegerlos? ¿Acaso pueden los parches detener la propagación de un ataque de ransomware? Y en este caso, entonces, ¿Microsoft podría haber detenido a WannaCryptor? Las respuestas a estas y otras preguntas están en este interesante artículo sobre parches y actualizaciones.

¿Es lo mismo parche que actualización de seguridad? Respondemos algunas preguntas frecuentes sobre los parches, su funcionamiento y su rol en la protección contra ciberataques.

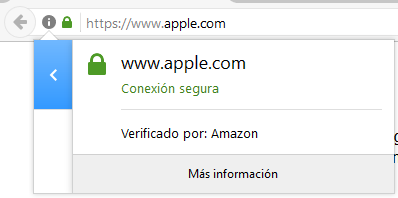

#3 Ataques homográficos: no creas todo lo que ves

A menudo se recomienda verificar que un sitio use HTTPS y tenga un certificado de seguridad para identificar si es un engaño. Pero, ¿qué pasa cuando los cibercriminales registran dominios que se escriben muy parecido a los originales y obtienen certificados completamente válidos para sus sitios?

Cecilia Pastorino, investigadora de ESET, explica qué son los ataques homográficos y cómo los estafadores se valen de URLs que se ven muy similares a las originales para engañar a sus víctimas.

El dominio https://www.xn--80ak6aa92e.com/ es interpretado por el navegador como https://www.apple.com

#4 Actualizaciones importantes para usuarios de Adobe y Microsoft

Hay solo una cosa más atractiva para un atacante que un software ampliamente utilizado, y es un software ampliamente utilizado que no está actualizado. Así que mejor instala cuanto antes las nuevas versiones de Adobe Flash Player y los programas de Microsoft.

En ambos casos se corrigieron vulnerabilidades críticas que podrían potencialmente permitir a un atacante tomar el control de un sistema, ejecutando código en forma remota para acceder al equipo. ¿Qué esperas?

#5 ¿Es seguro almacenar información corporativa en Google Drive?

Hace poco recibimos de parte de un usuario en Facebook una consulta interesante: ¿es seguro usar Google Drive y otros servicios de almacenamiento en la nube como Dropbox para almacenar información corporativa?

Josep Albors se dio a la tarea de responder si es seguro o no, detallando qué controles de seguridad deben acompañar esta decisión y qué aspectos legales hay que tener en cuenta.

"A la hora de decantarse por una u otra solución deberíamos hacernos varias preguntas, pero quizás una de la más importante sea: ¿puedo ofrecer un nivel de seguridad mayor que el que proporcionan estas empresas externas a la hora de proteger estos datos?", planteó el investigador.

Si quieres estar siempre al tanto de las últimas novedades y tendencias de seguridad, puedes suscribirte a nuestro newsletter para recibirlas cada semana en tu bandeja de entrada.