Los jugadores de Minecraft han estado expuestos a fraudes y anuncios agresivos como consecuencia de la descarga de 87 mods falsos, que aparecieron recientemente en Google Play.

Las aplicaciones se pueden dividir en dos categorías: por un lado, un downloader que muestra anuncios publicitarios, detectado por ESET como Android/TrojanDownloader.Agent.JL; y por el otro, apps falsas que redirigen a los usuarios a sitios fraudulentos, detectadas como Android/FakeApp.FG.

En conjunto, los 87 mods falsos alcanzaron un total de hasta 990.000 instalaciones antes de que los reportáramos a Google Play los días 16 y 21 de marzo.

A continuación analizaremos dos ejemplos: un downloader que muestra publicidades y una app falsa que redirige a una página fraudulenta

1. Downloader que muestra publicidades

En la primera categoría se han descubierto 14 apps que se hacen pasar por mods de Minecraft y que alcanzaron hasta 80.000 instalaciones. Al igual que el dropper publicitario que analizamos anteriormente en marzo, este troyano utiliza un componente adicional para abrir anuncios fuera de la aplicación, que en este caso actúa como un módulo supuestamente necesario para instalar los mods. El módulo no forma parte de la aplicación original; luego de abrir la app falsa, el usuario debe descargarlo de la web e instalarlo manualmente.

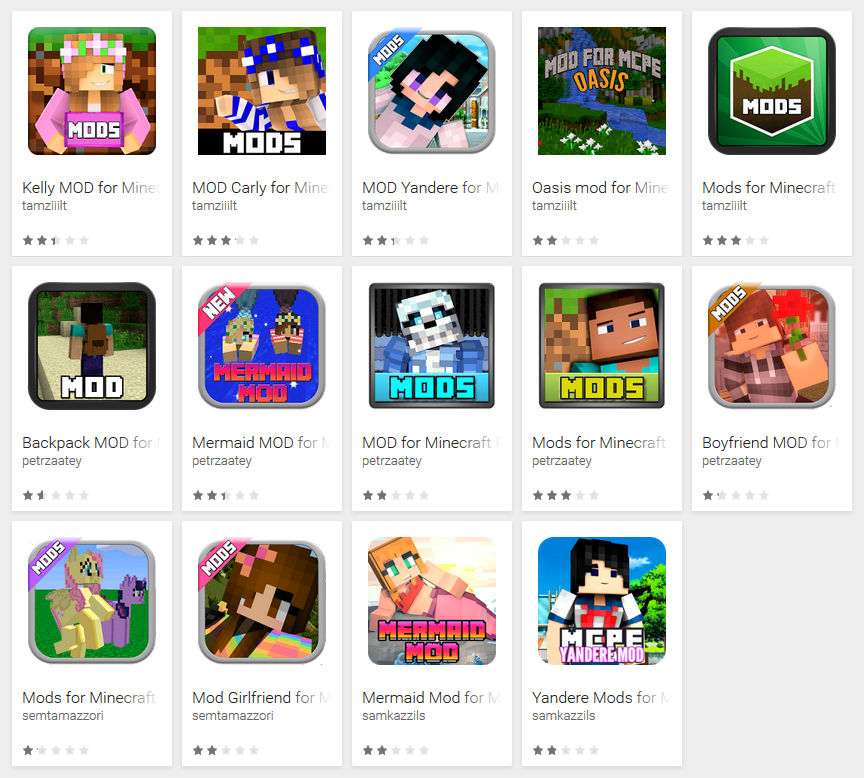

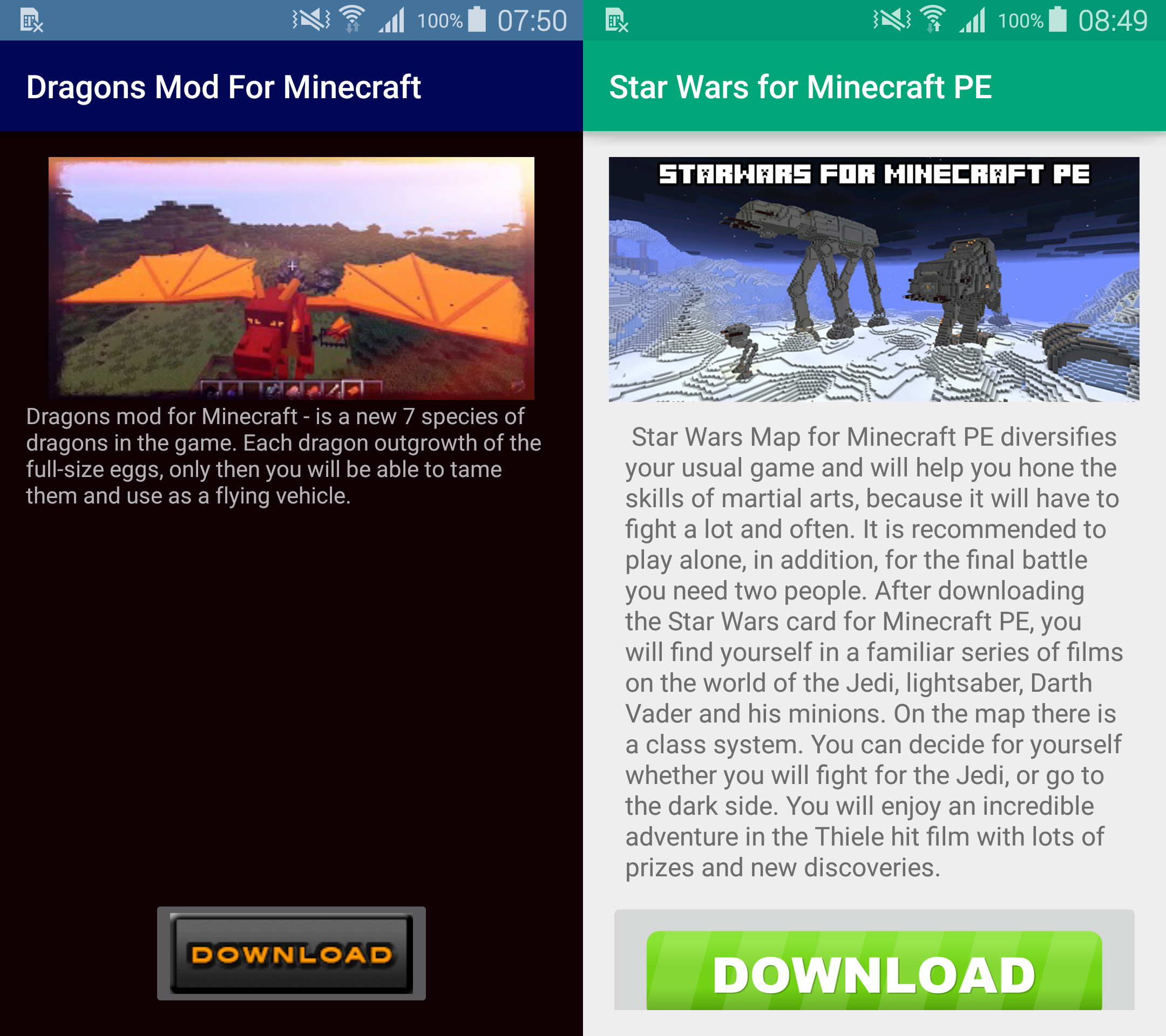

Al no tener ninguna funcionalidad real y mostrar anuncios agresivos, las apps no son tan populares entre los usuarios; esto es evidente por las bajas calificaciones y los comentarios negativos en Google Play.

¿Cómo funciona?

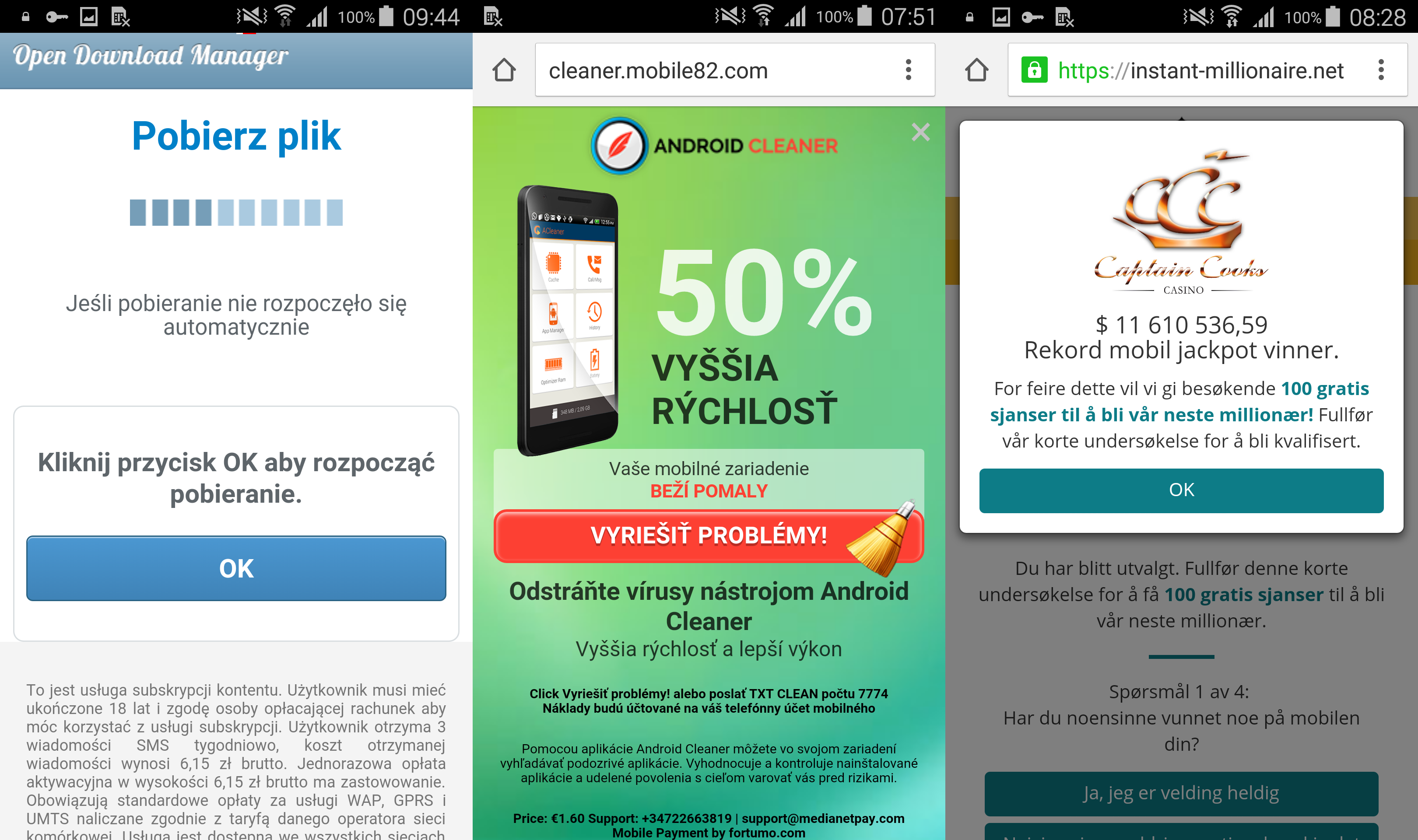

Cuando se abren las apps, solicitan inmediatamente derechos de administrador de dispositivo. Una vez que se activa el administrador de dispositivo, aparece una pantalla con el botón "INSTALL MOD" para instalar el mod. Simultáneamente, una notificación impulsada le informa al usuario que necesita instalar el lanzador especial "special Block Launcher" para proceder.

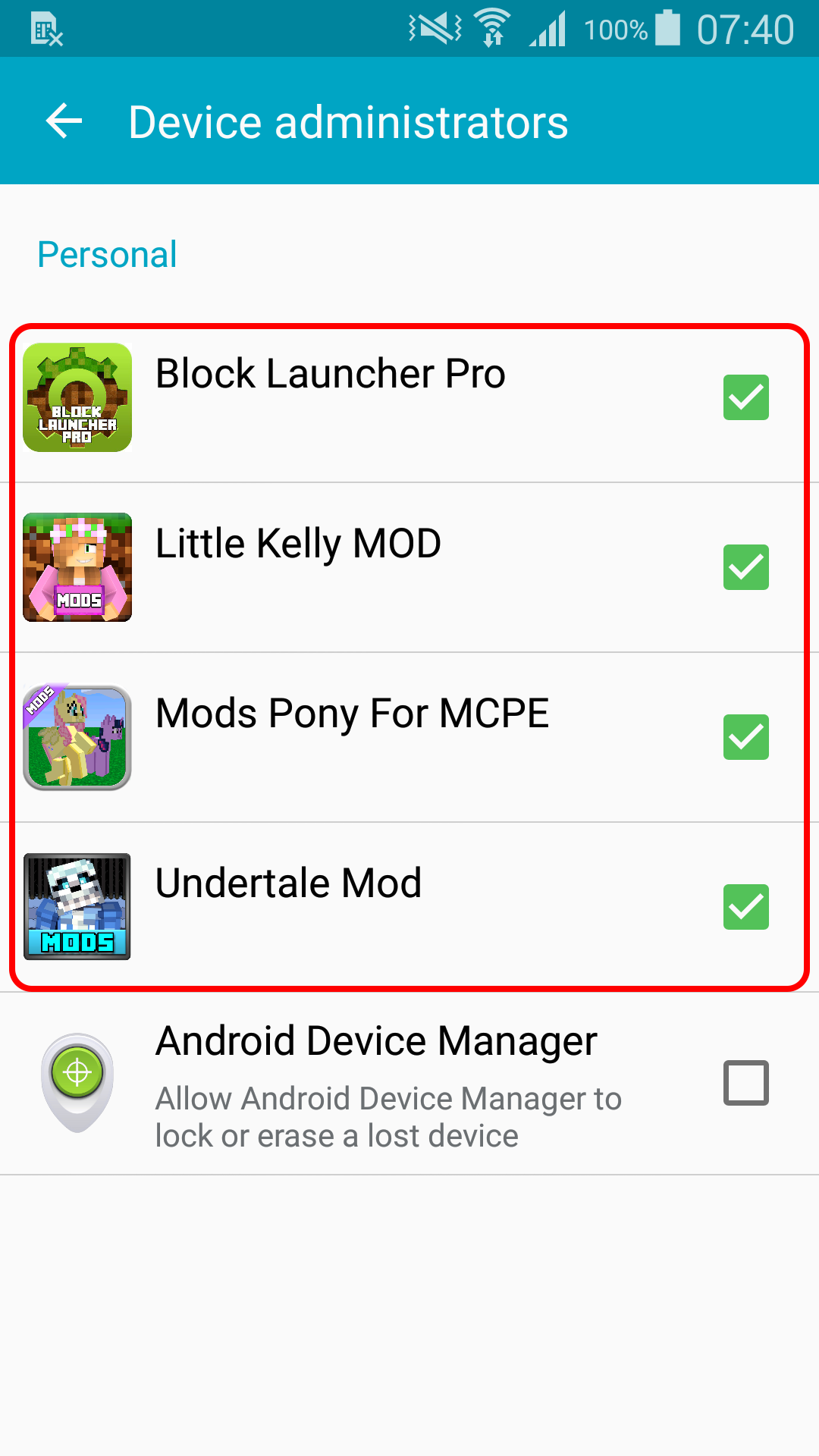

Cuando el usuario hace clic en el botón "INSTALL MOD", se le pide que instale el módulo adicional "Block Launcher Pro", que a su vez le otorga al programa varios permisos intrusivos (incluyendo los derechos de administrador de dispositivo). ESET detecta el payload descargado durante la instalación como Android/Hiddad.DA.

La instalación del módulo lleva al usuario a un callejón sin salida: solo muestra una pantalla temática de Minecraft que es estática y no tiene ningún elemento donde se pueda hacer clic. La única función real de la aplicación y su módulo es mostrar anuncios publicitarios, que ahora aparecen en el dispositivo del usuario, interrumpiendo sus actividades.

Curiosamente, este downloader publicitario es una versión mejorada de una app que se subió originalmente a Google Play en febrero. La versión original usaba una interfaz similar y también exigía derechos de administrador de dispositivo. Sin embargo, no tenía ninguna funcionalidad de descarga y, a diferencia del downloader analizado en este artículo, la primera versión realmente proporcionaba al usuario mods de Minecraft que funcionaban.

Dado que, como resultado de esta evolución (la incorporación de un downloader), la app ahora es capaz de descargar cualquier tipo de malware adicional al dispositivo de la víctima, no hay razón para creer que los autores del malware se conformarán solamente con mostrar anuncios no deseados. Al ver que lograron atraer la atención de miles de usuarios y los hicieron instalar sus aplicaciones engañosas, el siguiente paso lógico podría ser distribuir otras amenazas más peligrosas bajo un disfraz similar.

Captura de video de la instalación

2. App falsa que redirige a una página fraudulenta

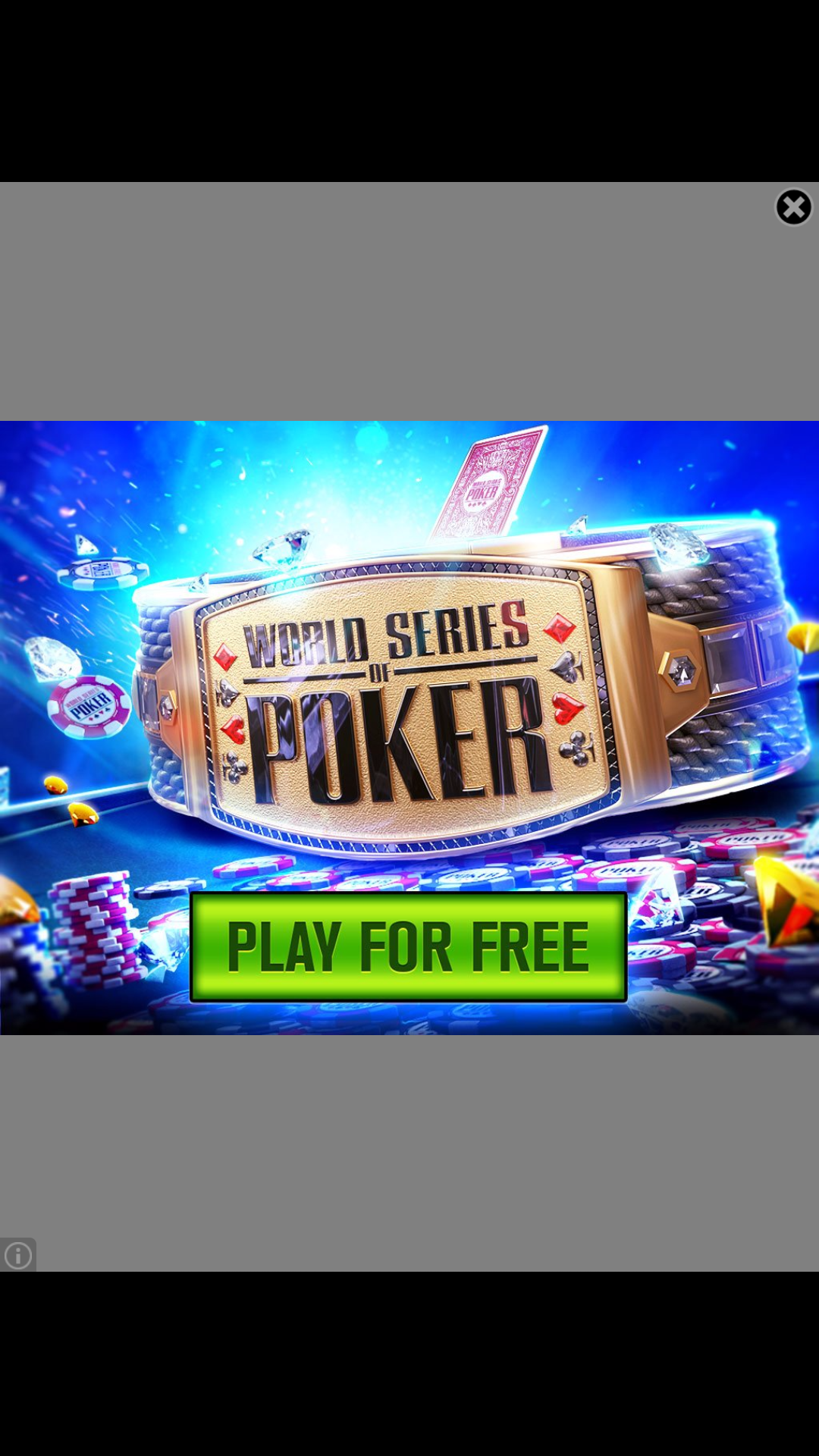

Las 73 apps restantes detectadas emplean un viejo truco para redirigir a los usuarios a sitios fraudulentos. Estas apps, detectadas por ESET como Android/FakeApp.FG, se subieron a Google Play entre enero y marzo, y alcanzaron hasta 910.000 instalaciones antes de que las reportáramos.

Imagen 4: Apps falsas que se hacen pasar por mods de Minecraft en Google Play (haz clic para ver los 73 íconos)

¿Cómo funcionan?

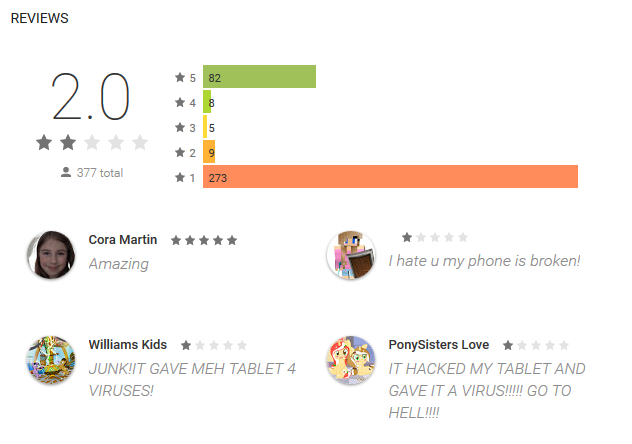

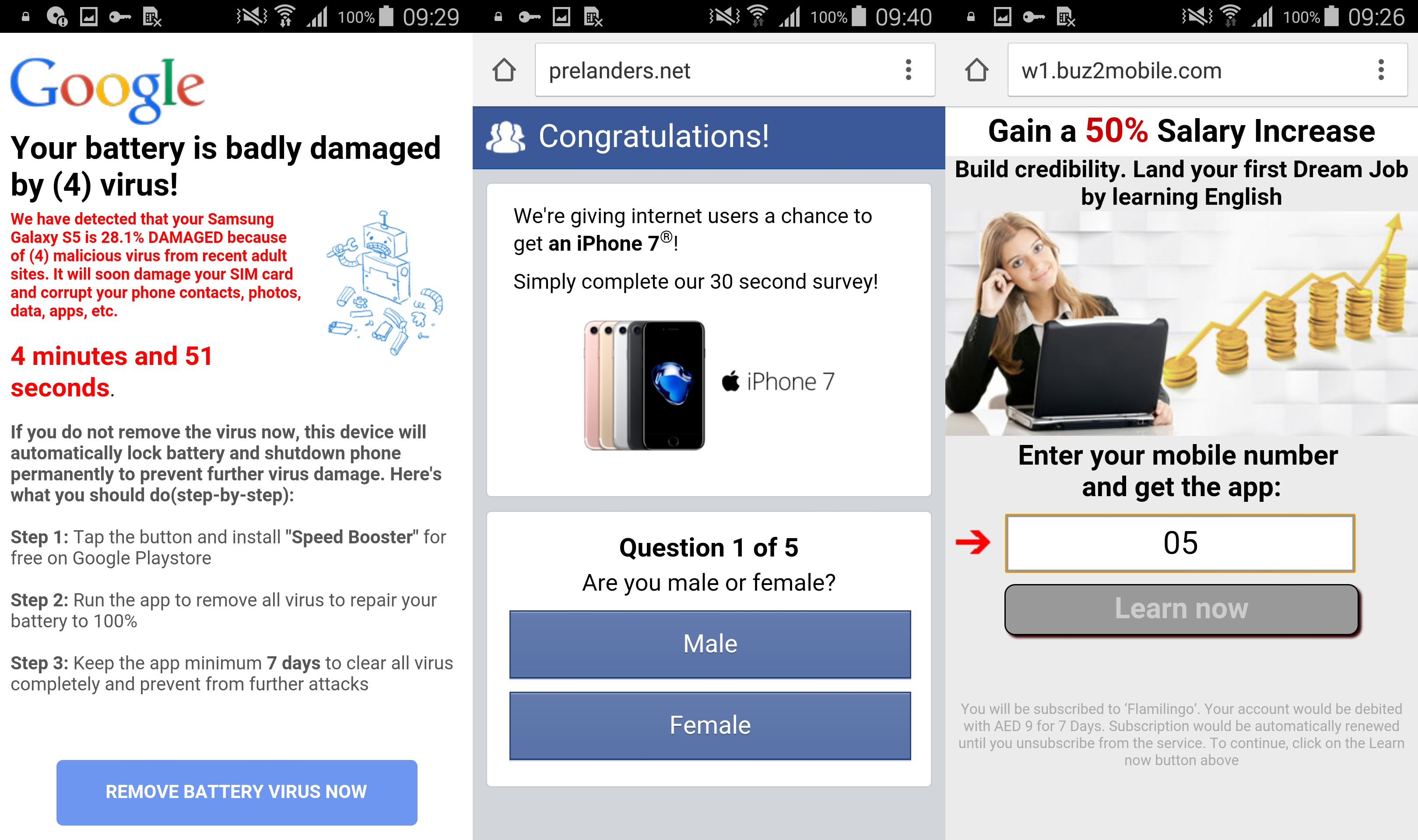

Una vez abiertas, las apps muestran una pantalla con un botón de descarga. Sin embargo, al hacer clic en el botón la app no descarga mods, sino que redirige al usuario a un sitio web que se abre en un navegador. Los sitios muestran todo tipo de contenido molesto: desde anuncios, encuestas, ofertas, cupones gratuitos, premios y pornografía, hasta falsas actualizaciones y falsas alertas de virus que intentan asustar al usuario. Los mensajes se muestran en diferentes idiomas, basándose en las direcciones IP.

¿Qué puedes hacer para estar protegido?

Si descargaste mods de Minecraft, es posible que ya te hayas topado con alguna de estas falsificaciones maliciosas.

Cuando las apps falsas te redireccionan a sitios fraudulentos, los efectos son fáciles de reconocer: las apps no funcionan y aparecen mensajes de estafas al hacer clic en el botón falso de descarga.

En el caso del downloader publicitario, la app tampoco tiene ninguna funcionalidad y el dispositivo sigue mostrando anuncios sin ninguna razón aparente. Sin embargo, como el downloader es capaz de descargar apps adicionales en los dispositivos infectados, el payload responsable de los anuncios podría ser sustituido por un malware más peligroso en el futuro.

Si quieres asegurarte de que tu dispositivo no está infectado con malware, utiliza una solución de seguridad móvil de confianza para detectar y eliminar las amenazas.

Si prefieres eliminar las amenazas manualmente, sigue los pasos que se indican a continuación.

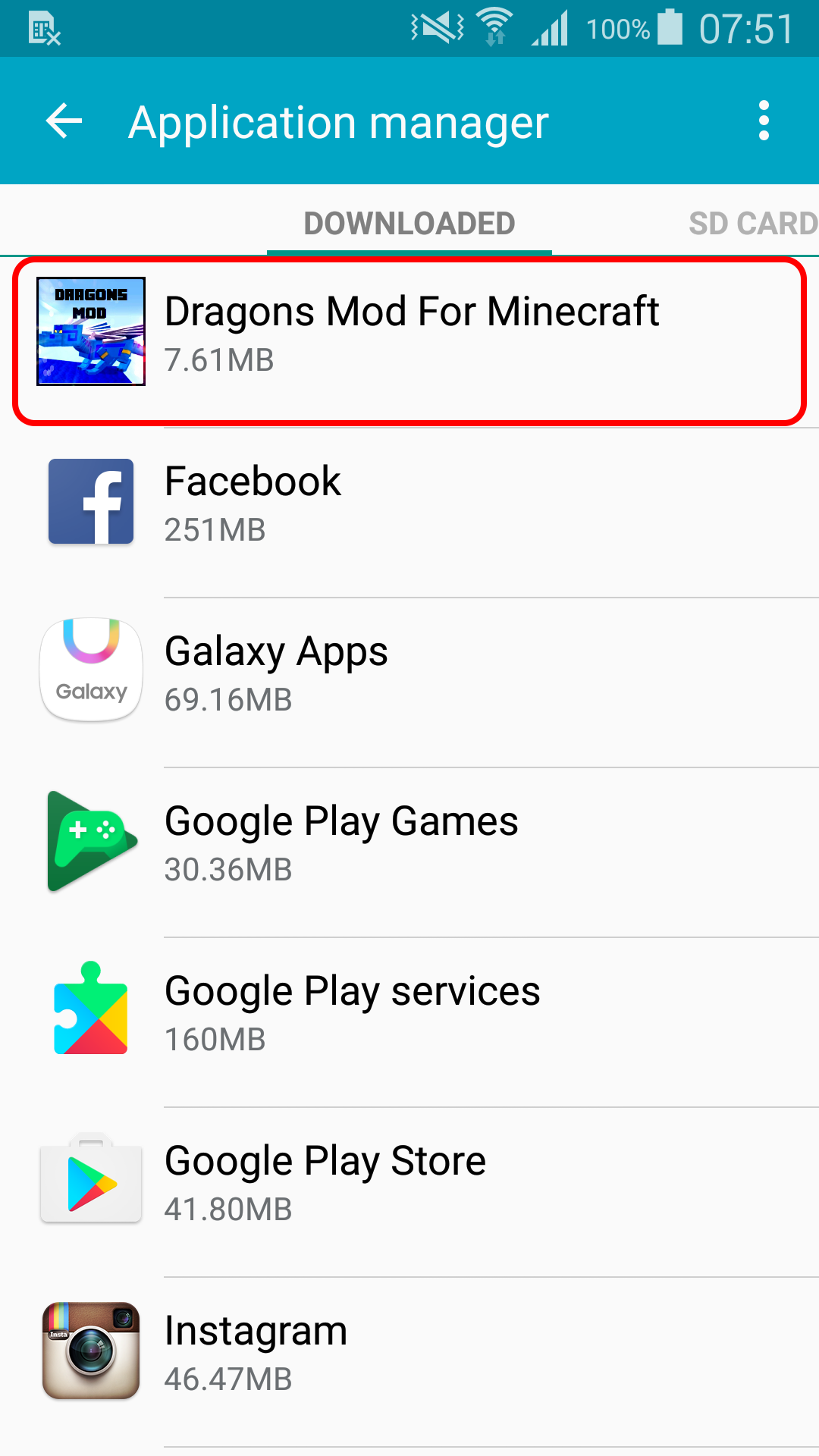

Para quitar el downloader publicitario de tu dispositivo, primero desactiva los derechos de administrador de dispositivo para la app y para el módulo descargado en Configuración → Seguridad → Administradores del dispositivo, como se muestra en la Imagen 8. A continuación, desinstala las apps desde Configuración → Administrador de aplicaciones.

En el caso de la app fraudulenta, la desinstalación es aún más fácil: desinstala la app desde Configuración → Administrador de aplicaciones.

Para evitar caer en los engaños de las apps falsas y del malware, elige siempre las tiendas de apps oficiales. Incluso allí, ten mucho cuidado con las aplicaciones de terceros que ofrezcan funciones adicionales a las aplicaciones existentes, ya que estas atractivas ofertas suelen ser engaños para atraer a los usuarios.

Antes de descargar, comprueba la popularidad de la app analizando la cantidad de instalaciones, las calificaciones y, lo más importante de todo, el contenido de los comentarios. En el caso de las apps mencionadas en este artículo, las calificaciones bajas y los comentarios de usuarios furiosos deberían ser motivo suficiente para no confiar en ellas.

Muestras

Android/TrojanDownloader.Agent.JL:

| Nombre del paquete | Cantidad de instalaciones | Hash |

|---|---|---|

| com.mermaid.mod.for.minecraft.mod | 10,000 - 50,000 | 44D5834E7D287D5C663D494A6AD4ACF8517F9847 |

| com.mod5.from.mcpe.mod | 5,000 - 10,000 | 1501F9EAD8A14601C4C2FF50F56AB6C3D3AC768B |

| com.badgraftds.little.kelly.mod | 1,000 - 5,000 | 168CBA98F6D0EABCBAA107C40EE66562B7CD5B99 |

| com.mod.tntntjhh.pony.mcpe.mod | 1,000 - 5,000 | 5BBC31B26FDA3CC7E1502AA9C2937EED6F2316E1 |

| com.mod.cvcvv.mermaid.mod | 1,000 - 5,000 | F5B7D12D508E47642492C28DA1A2C51DD99CB0BB |

| com.wkrtjjt.little.yandere.mod | 1,000 - 5,000 | 9541A6F0BD4A512C6DB174BCEBFFF8B480866158 |

| com.lklljhmhg.little.carry.mod | 500 - 1,000 | 5D4FE5B908D03B7E8C4E072EC1672DE7386796E5 |

| com.mod.ffvbbn.backpack.mod | 500 - 1,000 | FC4EC301026080957D50213C1669990FE1DB283A |

| com.mod.efefe.oasis.werr.mod | 100 - 500 | B6FD16C0783CB01718DAE78117AA9199CB925C0B |

| com.mod.rmsl.battle.mcpe.mod | 100 - 500 | CF39574A3ECDC22170333D665EDBFD2248870180 |

| com.mod.fdgf.little.girlfriend.mod | 100 - 500 | B4AF6AF0A78F36EB1EEB407D6392C940D4AE6BC3 |

| com.mod.rttyu.undertale.mod | 100 - 500 | 0C47A496A56AF3226FB3CE5EB09CB4F34FD0FE8B |

| com.retmff.mod.little.mcpe.mod | 100 - 500 | 225C5590F1EB70C41AA2B5F18E282E6090643E93 |

| com.jL7PtX.mod.little.Boyfriend.mod | 100 - 500 | 00E4B4182EBA6AD39E0338FE67C5E921D75A63BD |

| app.webl.instal.com.webapp | B305CE85D0972BD0EB805592275A420314972416 |

Android/FakeApp.FG:

| Nombre del paquete | Cantidad de instalaciones | Hash |

|---|---|---|

| forminecraft.school | 50,000 - 100,000 | 3080E692ECC0BB8CE7007A438B8B4AF0BE796BBB |

| studio.mcpemods.starwarsforforminecraftpe | 10,000 - 50,000 | FC5C29A915CA8559DDD8704A38C050E38F7DEFAD |

| studio.mcpemods.mapbikinibottom | 10,000 - 50,000 | 39BABDB2020A0B1D4B8E70A07FB3ECA730FA9EC8 |

| devlabsolaris.maphelloneighborformcpe | 10,000 - 50,000 | AF89CAF6F8B5674746CFFD71EA59114034A50A0B |

| devlabsolaris.fnafmodforminecraft | 10,000 - 50,000 | 0A5B5D6D1B4B5E2FFF56EAE8984D25C23F6B7326 |

| su.artmik.gta5forminecraftpe | 10,000 - 50,000 | 2C8A61902B42F9DD210D93818571ADF9D7FC4DC0 |

| devlabsolaris.herobrinemodforminecraft | 5,000 - 10,000 | 7A78030E4B2B295B3CEB897546390A7F4339B3F0 |

| modsforminers.school | 5,000 - 10,000 | 88471AA34BDF29A46BD362A8844B8C007B99E720 |

| devlabsolaris.horsemodforminecraft | 1,000 - 5,000 | 3EC7FA4660455933F100AEB35E1675834EC5E1DC |

| devlabsolaris.dragonsmodforminecraft | 1,000 - 5,000 | 39D71C30E01C553B91E97FF08F8B78CA00F04CB0 |

| devlabsolaris.pixelmonminecraftmod | 1,000 - 5,000 | 816D1A232B7DD39EA6877FC2004BAA9EFFF174A1 |

| devlabsolaris.luckyblockmodforminecraft | 1,000 - 5,000 | FEDD3602EAF5111B8A41FE1F093B6B75F5B9FB7D |

| devlabsolaris.superherominecraftmod | 1,000 - 5,000 | C3702B121A9CA3B93E63D0E8A15575A169C0E7F9 |

| devlabsolaris.tornadomodforminecraft | 1,000 - 5,000 | 9A97415E1D405B50087DE7E34213A1F40D58C33C |

| devlabsolaris.gtamodforminecraft | 1,000 - 5,000 | ECD5EFACD13CCBDBF58B5F8B212511F7B12E9941 |

| devlabsolaris.backpackmodforminecraft | 1,000 - 5,000 | 8F9EDD079E1FE5D2C48DE5B9A9994E2D39C8B663 |

| devlabsolaris.weaponsmodforminecraft | 100 - 500 | 7F78C100C47B3130929F45B013B119656B2B0135 |

| devlabsolaris.swordsmodforminecraft | 100 - 500 | 23AE258960B46659EEF4C34021B1CE92EF9AA670 |