Una de las cuestiones primarias que debe encarar un estudiante o un perito informático a la hora de gestionar un incidente o realizar un análisis es su arsenal de herramientas. Estas deben ser manipuladas de forma correcta y, además, se deberá tener montado con anterioridad un laboratorio propio, que será destinado a llevar a cabo las pericias correspondientes.

Como ya mencionamos, el análisis forense digital tiene como principal objetivo dar respuesta a los interrogantes que normalmente se deberían plantear: ¿cómo y cuándo ocurrió? ¿Cuál es origen del ataque? ¿Fue exitoso? ¿Qué activos se vieron comprometidos o afectados? Acompañando a las nuevas tecnologías, este conjunto de técnicas analíticas especializadas permitirá identificar, preservar, analizar y presentar datos que sean válidos dentro de un proceso legal.

Las herramientas que se deben utilizar varían según el tipo de incidente o caso a investigar, pero de forma global describiremos algunas distribuciones gratuitas de Linux que serán útiles para la mayoría de los escenarios posibles.

Lo primero que tienes a mano no siempre es lo mejor

Muchos de los estudiantes de las ciencias forenses digitales poseen conocimientos de hacking ético, los cuales resultarán muy útiles a la hora de entender con mayor facilidad los incidentes ocurridos.

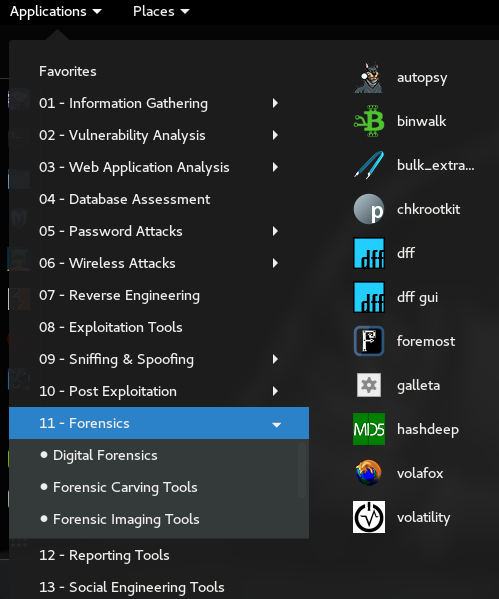

Por este motivo, en muchos casos las primeras aplicaciones de análisis se ejecutan desde distribuciones más ofensivas, como por ejemplo el famoso Kali Linux 2016.1.

Sin embargo, como observarás en la imagen de arriba, las herramientas que esta suite contiene pueden resultar escasas y es lógico, ya que no es una distribución enfocada a esos fines. De este modo, para un primer acercamiento y teniendo en cuenta que ya deberías estar familiarizado con esta distribución, puede serte muy útil para los primeros pasos o salvarte de un apuro.

En adelante, desarrollaremos el post recomendando tres distribuciones específicamente diseñadas para el análisis forense y totalmente gratuitas.

#1 CAINE 7 (Computer Aide Investigation Environment)

Esta distribución, creada por desarrolladores y especialistas italianos, se basa en Ubuntu 14.04.1 y fue liberada en noviembre de 2015 con una arquitectura de 64bits. Una de sus excelentes funciones es que permite bloquear dispositivos como discos o unidades de almacenamiento y ponerse en modo de solo lectura con una simple herramienta que posee una interfaz gráfica.

Dentro de sus características más destacables podemos mencionar las siguientes:

- Un entorno amigable que acompaña al analista forense digital durante las fases de la investigación - desde la adquisición hasta la presentación del reporte.

- Una interfaz gráfica fácil e intuitiva que ayudará a explotar una gran cantidad de aplicaciones.

- Una selección semiautomática de las evidencias para generar el informe final.

- Herramientas fáciles de manejar y comandos muy utilizados dentro de las distribuciones como son Ubuntu o Debian.

- La interesante aplicación Systemback, que permite volver atrás el sistema en forma similar a un punto de restauración; puede ser útil si este se vuelve inestable luego de alguna actualización o de bajar alguna herramienta o librería.

- Puede utilizarse como LiveCD e inclusive se puede ejecutar arrancando el sistema desde un pendrive.

#2 SIFT (SANS Investigative Forensic Toolkit)

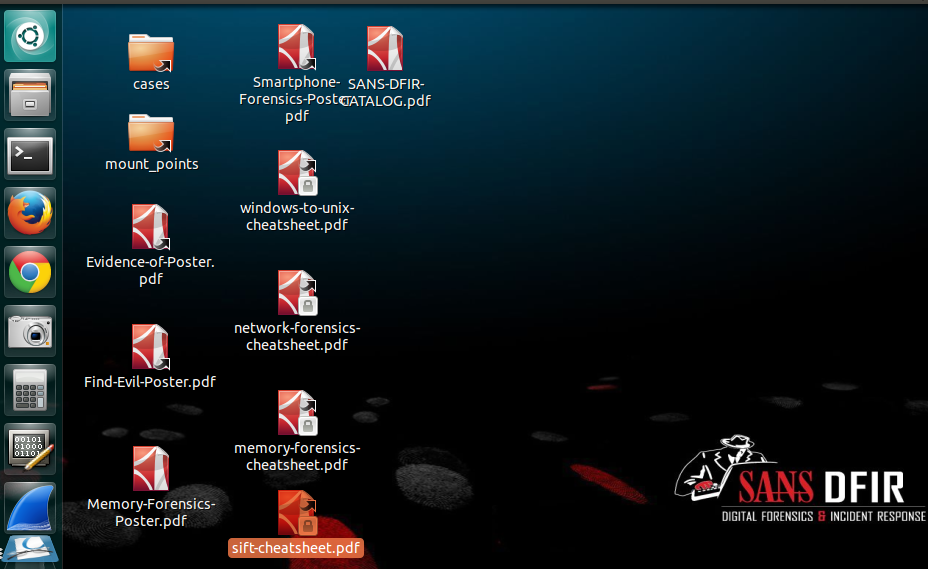

Una agrupación internacional de expertos forenses, con apoyo del SANS, desarrolló este entorno de trabajo en base a una distribución de código abierto (Ubuntu) para la respuesta a incidentes y el análisis forense digital.

El kit de herramientas forenses y unas guías rápidas sobre los comandos u operaciones más utilizadas son lo primero que llamarán la atención al arrancar este sistema. Servirán sobre todo si estás arrancando en estas ciencias, ya que tienen en cuenta operaciones como el montado de imágenes, creación de líneas de tiempo, recopilación de memoria volátil o efímera y el uso de herramientas como Sleuthkit o Autopsy.

Además, este sistema es utilizado para algunos cursos, por lo cual hay muchas investigaciones desarrolladas por estudiantes en base a su uso y un foro de consultas muy activo. Una ventaja es que puedes utilizar una distribución ya instalada de Ubuntu para convertirlo en este kit de herramientas. Desde este aquí podrás seguir el paso a paso.

#3 DEFT

El conocido DEFT 7(Digital Evidence and Forensic Toolkit) se compone de un sistema GNU / Linux dedicado a la ciencia forense digital y a actividades de inteligencia.

La primera versión de Linux DEFT se introdujo en 2005 pero actualmente, como la distribución anterior, es utilizada en cursos sobre ciencias forenses digitales en varias universidades del mundo y también utilizada por las instituciones estatales jurídicas en diversos departamentos especializados. Como se observa en la imagen, posee una gran cantidad de herramientas para iniciar sesión.

Deberás utilizar el usuario root y la clave “deft”.

La última versión, llamada deft Zero, es más liviana y está destinada específicamente a la copia de evidencias como pueden ser unidades de almacenamiento. También se basa en Ubuntu 14.04.02 LTS y solo necesita 400 Mb de memoria RAM para poder ejecutarse de forma correcta.

Si te interesa y deseas profundizar más sobre esta distribución, recomiendo que mires la guía oficial en la página del autor.

Cada analista forense creará su entorno predilecto

Como conclusión, podemos mencionar que la mayoría de los sistemas desarrollados para el análisis forense responden a distintos estándares o metodologías. Por eso, generarán resultados que podrán ser presentados como evidencia digital en una corte.

Estas metodologías están muy presentes a la hora de clasificar y ordenar las herramientas forenses dentro de las opciones de menú de las distribuciones descriptas anteriormente; sin embargo, una de las cuestiones más importantes está vinculada a la capacidad de personalización y flexibilidad que comparten estos sistemas.

Esto te permite agregar o quitar herramientas que se necesiten para diversos usos, generar nuevos manuales de ayuda rápida o inclusive plantillas de reportes y, de este modo, desarrollar una nueva versión o tu propia distribución.