La Ingeniería Social continúa siendo uno de los vectores de propagación de amenazas más comunes, aprovechando la excesiva confianza o distracción de algunos usuarios tecnológicos. Y cuando de encontrar potenciales víctimas se habla, las redes sociales son un escenario conveniente para los cibercriminales, debido a la gran cantidad de personas que las utilizan día a día en todo el mundo.

Así fue como desde el Laboratorio de Investigación de ESET Latinoamérica encontramos la siguiente publicación propagándose a través de Facebook con la promesa de fotos con contenido de desnudez. El perfil al que pertenece esta publicación cuenta con alrededor de 37 mil seguidores al momento de escribir de este artículo, y publica constante y abiertamente contenido utilizando diferentes servicios para reducir la longitud de los enlaces.

A continuación podemos ver un ejemplo:

Debido a que la publicación fue retirada de la red social, el enlace –que inicialmente direccionaba al supuesto blog de la joven– envía al usuario a la página principal de Google; no obstante, antes de hacerlo atraviesa un acortador de enlaces que incorpora publicidad.

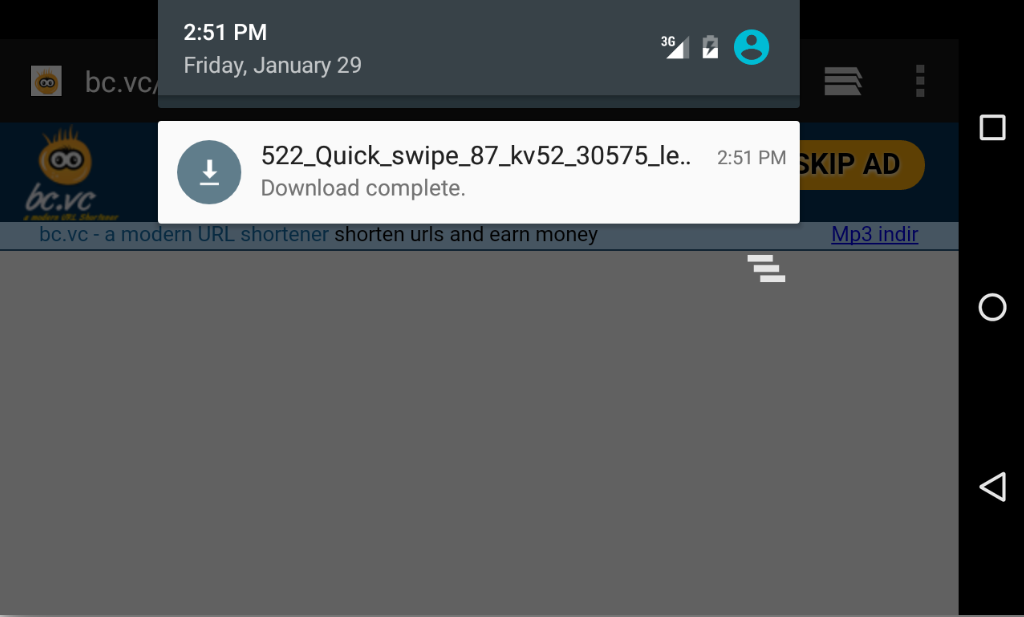

Cuando es accedido desde un computador de escritorio, el comportamiento del acortador es el de esperarse: muestra publicidad un tiempo determinado y luego proporciona la opción de ir a la publicación original. Ahora bien, cuando la solicitud proviene desde un dispositivo móvil con Android, se introduce una variación que fuerza la descarga de un archivo APK al equipo.

Si el usuario no está prestando real atención a lo que ocurre en su teléfono y posee habilitada la opción de instalación de aplicaciones con orígenes desconocidos, puede terminar instalando en su terminal este archivo ejecutable. Esta técnica de propagación suele ser utilizada para propagar masivamente no solo aplicaciones potencialmente inseguras –como resultó ser este caso en particular– sino también PUA (aplicaciones potencialmente no deseadas, del inglés Potentially Unwanted Application) y, en el peor de los casos, malware.

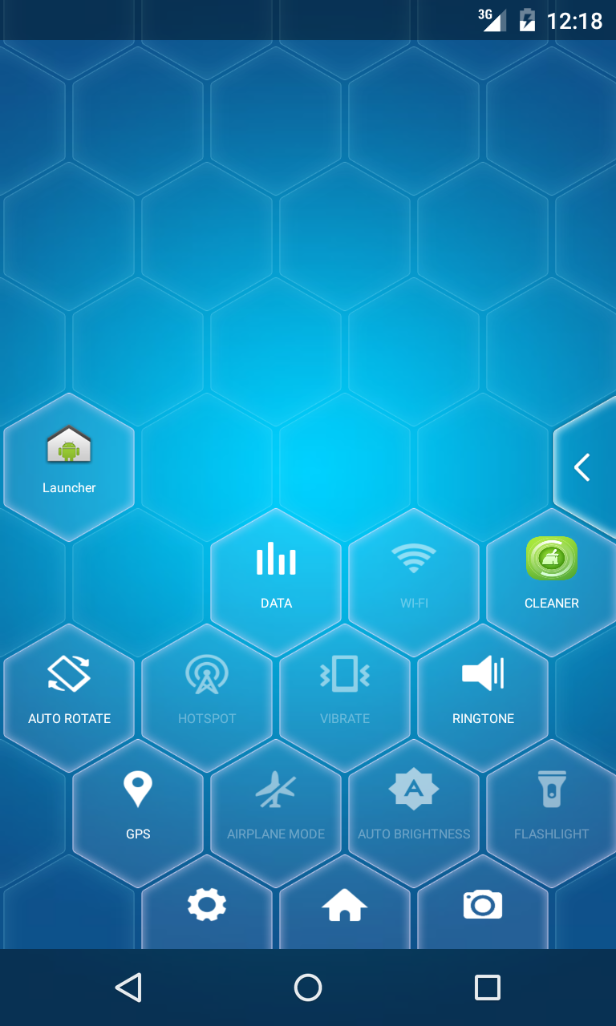

El archivo APK en cuestión se disfraza de una aplicación de actualización de Google, cuando realmente es un aplicativo llamado Quick Swipe: una suerte de launcher para el dispositivo que permite activar diferentes funcionalidades desde una única ventana y brinda la opción para descargar el launcher propiamente dicho.

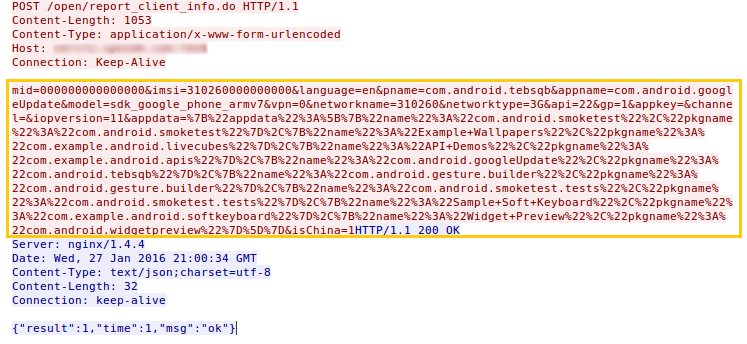

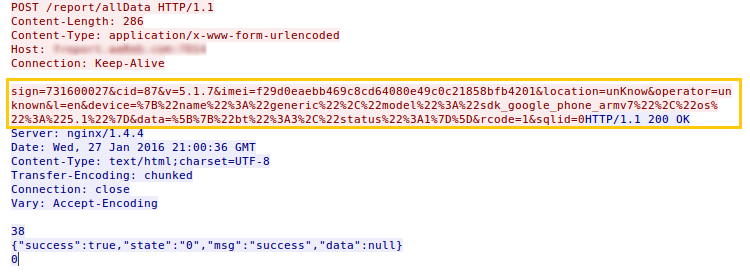

La aplicación presenta un packer denominado Jiagu que complica su análisis. Posee permisos para múltiples funciones como ser conexiones de red, cámara, GPS, Bluetooth, escritura de archivos, vibración y sonido, entre otras. La aplicación constantemente envía a un servidor remoto datos del teléfono y el listado de aplicaciones que en él se encuentran instaladas, como se ilustra en las siguientes capturas de pantalla de los paquetes capturados en el tráfico de red:

El listado de aplicaciones instaladas en conjunto con los datos de la versión del sistema operativo fácilmente podría ser utilizado para investigar las vulnerabilidades dentro de un terminal o construir un perfil psicológico del usuario como base para nuevas formas de Ingeniería Social.

La importancia de los hábitos seguros en el cuidado de la información

Este tipo de escenarios nos recuerda la importancia de generar hábitos seguros para la utilización de la tecnología. No sería descabellado pensar que, entre esos 37 mil seguidores, una buena porción de ellos recibió la notificación en sus celulares, siguió el enlace con ansias de observar las fotografías y, en el camino, terminó descargando e instalando un aplicativo capaz de comunicar el listado de aplicaciones en el teléfono a un servidor desconocido en algún rincón recóndito del planeta.

Es necesario que cada usuario entienda el gran valor de la información que constantemente produce y las consecuencias que pueden darse si esta cae en las manos erróneas en el momento equivocado.

Para evitar malas experiencias en el uso de tu dispositivo y poder disfrutar de la tecnología disponible sin peligro, debes tomar una actitud proactiva y preventiva para asegurar los datos en tu móvil:

- Actualiza siempre el sistema operativo y las apps de tu dispositivo a la última versión disponible.

- Mantén deshabilitada la opción de instalación de aplicaciones con orígenes desconocidos.

- Haz una copia de seguridad de todos los datos en el equipo, o al menos de los más valiosos.

- Usa soluciones de seguridad provistas por una organización con alta reputación y mantenlas actualizadas.

- Procura utilizar solo tiendas oficiales para descargar aplicaciones, donde las probabilidades de infectarte con malware son más bajas –no nulas–.

- Usa el bloqueo de pantalla y recuerda que el patrón puede ser fácilmente adivinable y menos seguro que un PIN, y que una contraseña es tu mejor elección.

- Cifra el contenido de tu dispositivo.

- Trata de evitar procesos de rooting o jailbreaking del dispositivo.

Para conocer más prácticas de seguridad que protegerán tu equipo, accede a la Guía de Seguridad en Android.