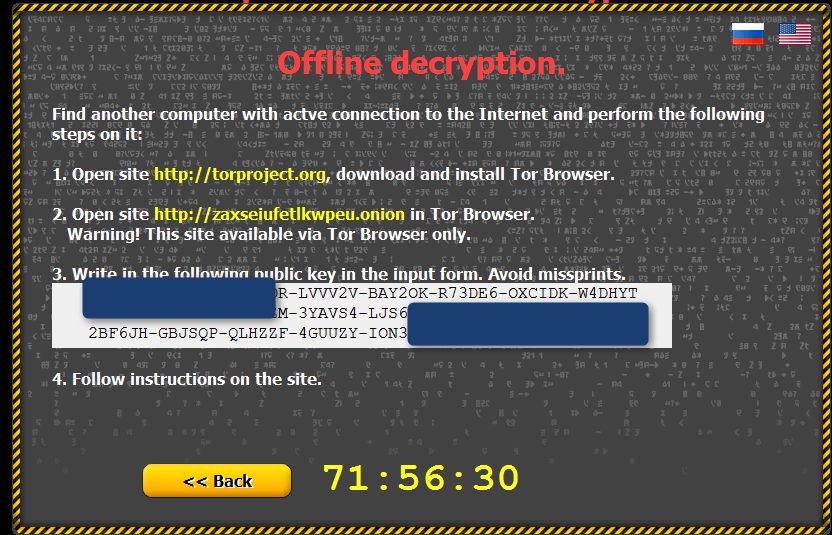

Desde mediados de junio está a la venta en foros underground un ransomware denominado Critroni, que las soluciones de seguridad de ESET detectan como una variante de Win32/Injector. Recientemente se ha incluido en el exploit kit Angler, y entre sus particulares funcionalidades se encuentra la de usar la red anónima Tor en los servidores de Comando y Control (C&C) para ocultar la comunicación y su presencia:

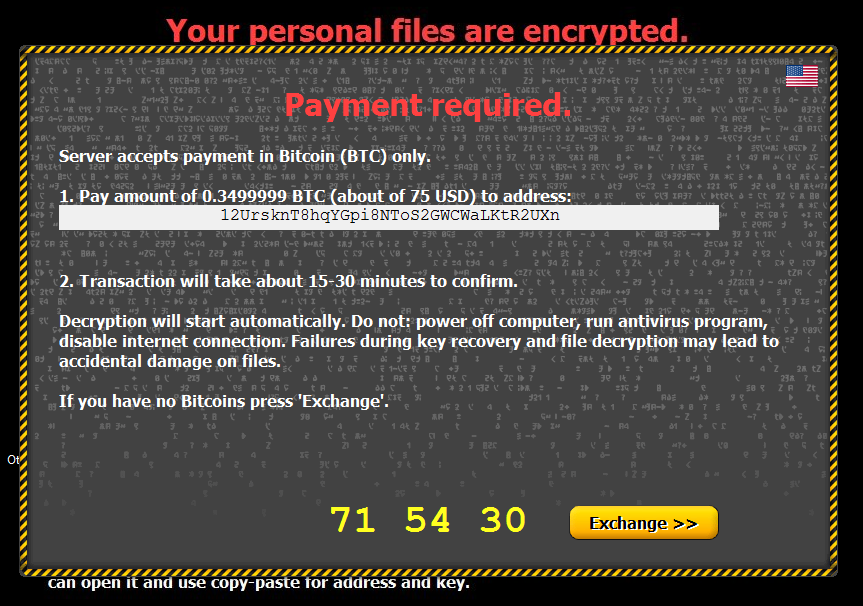

Según el análisis publicado por el investigador Kafeine, el código de Critroni se comercializa por 3.000 dólares y el rescate que pide una vez que cifró los archivos sólo se puede pagar en Bitcoins:

Si bien esta variante pide 75 dólares, otra de las analizadas sólo pedía 3.

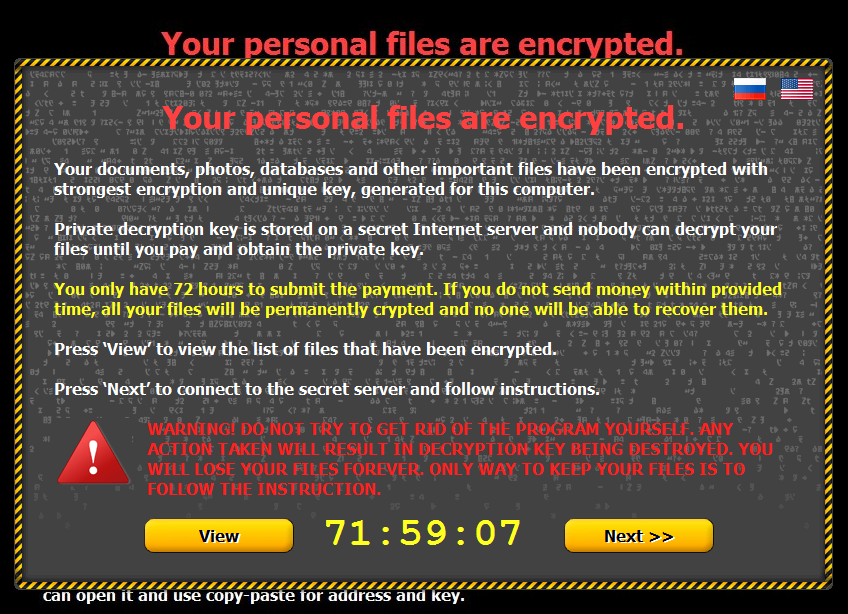

Los cibercriminales que utilizan el exploit kit Angler depositan Spambot en la computadora de la víctima; se trata de un programa automatizado diseñado para enviar emails de spam, y luego descargar otros ejecutables maliciosos, incluyendo a Critroni. Este, una vez en el equipo, cifra una variedad específica de archivos incluyendo fotos, videos y otros documentos -tal como lo hacen otros ransomware como Simplocker-, y luego muestra un mensaje en el que notifica al usuario que ha sido infectado:

En el trancurso de las próximas 72 horas, dice el malware, la víctima debe pagar o de lo contrario perderá sus archivos. En el caso de que no posea Bitcoins, provee instrucciones detalladas para adquirirlas.

Al momento, Critroni y sus mensajes están escritos en ruso y en inglés, por lo que usuarios de países que hablan esos idiomas estarían entre los blancos principales. Recuerda leer nuestra guía básica sobre ransomware para entender cómo funciona y cómo evitarlo, y ten siempre en mente este consejo: ¡No pagues!