De acuerdo al CEO de Cloudflare (una empresa encargada del alojamiento de sitios web), Europa ha sufrido lo que sería el ataque distribuido de denegación de servicio (DDoS) más grande de la historia. Este es más grande que el sufrido el año pasado por la organización antispam Spamhaus, reconocido como el más grande hasta el momento.

El año pasado el proyecto Spamhaus sufrió lo que hasta estos días fue reconocido como el ataque más grande de denegación de servicio. Con 300Gbps de tamaño, sentó un precedente en envergaduras de este tipo de ataque. Sin embargo, se ha detectado un ataque aún mayor: uno de 400Gbps habría afectado a Europa los últimos días.

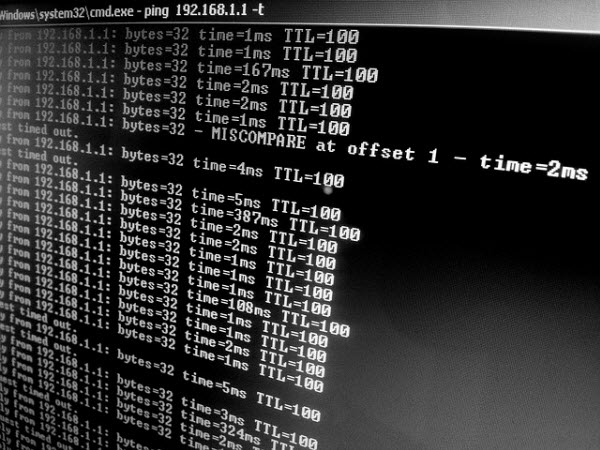

Desde el punto de vista del atacante, un ataque DDoS consiste en efectuar una gran cantidad de peticiones a un equipo, con el fin de lograr que el mismo no logre satisfacerlas por la gran demanda, y así llegue a una denegación de su servicio. Suele estar relacionado con Botnets, ya que las mismas facilitan la manipulación de un gran número de ordenadores a la vez. Por otro lado, los ordenadores que llevan a cabo el ataque no necesariamente deben encontrarse vulnerados: campañas hacktivistas han distribuido software para llevar a cabo sus ataques, instando a aquellos que se sienten identificados con el movimiento a que lo instalen.

En este caso, el ataque se ha llevado a cabo utilizando el protocolo NTP (o Network Time Protocol), que se utiliza para sincronizar los relojes de una computadora con un servidor. Establece una petición llamada MON_GETLIST, en la cual el servidor NTP devuelve los últimos 600 equipos con los cuales ha interactuado recientemente. Aquí es donde radica el fuerte del ataque: la petición MON_GETLIST es pequeña, pero el listado que el servidor deberá retornar es de un tamaño considerablemente mayor. Modificando la dirección del emisor en la petición, se puede lograr un gran tráfico de parte del servidor NTP a quien se desee.

Los datos específicos del ataque se mantienen privados ya que los dominios afectados han manifestado que no se divulguen. De todas formas, la magnitud del ataque es notable, y este caso no ha sido aislado: la empresa francesa OVH, que también ofrece alojamiento de sitios web, ha reportado también un reciente ataque que superó los 350Gbps. Para contrarrestar este tipo de ataques, es importante notar lo que el Grupo de Respuesta a Emergencias Cibernéticas de Estados Unidos (US-CERT) ha hecho manifiesto el enero pasado: los administradores deben modernizar sus servidores NTP para prevenir este tipo de ataques.

Imagen de byrev en Pixabay - Licencia CC0 1.0