La tensión entre Siria y Estados Unidos aumenta mientras los agentes de la ONU todavía no confirmaron el resultado de sus estudios sobre el uso de armas químicas y Obama espera el apoyo del congreso para realizar una maniobra militar. No obstante, no solamente el ejército de Bashar al Assad está involucrado en la defensa de su país, sino también su ejército digital que ya se manifiesta públicamente en contra de cualquier acción del gobierno norteamericano.

En las últimas semanas el conflicto generado en Siria y el supuesto uso de armamento químico ha mantenido en alerta a varias naciones del mundo. Entre ellas, la respuesta más importante es la de Estados Unidos, ya que el sábado pasado acaba de enviar un plan de ataque al Congreso para que sea aprobado por sus representantes.

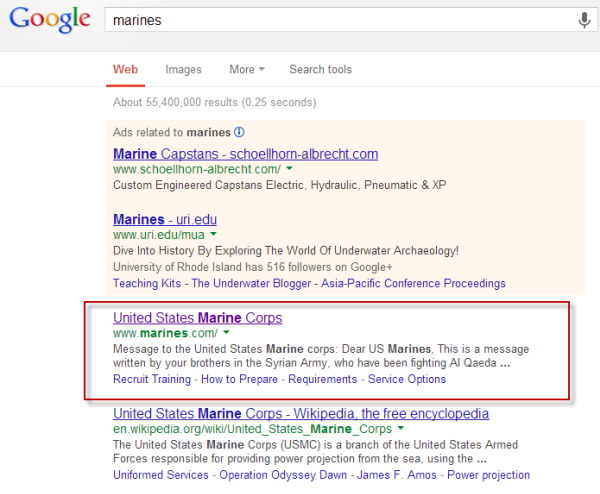

Sin embargo, puede que esta no sea una guerra convencional en términos tecnológicos. El Ejército Electrónico Sirio (SEA) es conocido por haber realizado ataques a sitios gubernamentales estadounidenses. Como ejemplo, a continuación podemos observar un mensaje (todavía activo) dejado por representantes digitales sirios advirtiendo al gobierno estadounidense de no tomar acciones militares en este conflicto:

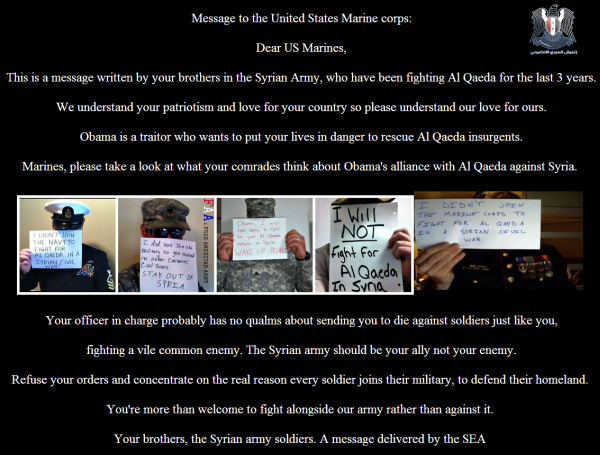

En la captura se puede apreciar cómo el Ejército Electrónico Sirio (SEA) dejó un mensaje a la página de reclutamiento de la marina estadounidense. Si analizamos la caché del sitio podemos recuperar el mensaje completo, donde instan a los soldados americanos a unirse en esta batalla contra Al-Qaeda y no en contra a la población Siria. A continuación, se ve en la siguiente captura el mensaje:

Se puede observar cómo el Ejército Electrónico Sirio no busca un enemigo, sino incluso una alianza con los marines estadounidenses. Para eso, utiliza fotos de lo que serían soldados de ese país sosteniendo carteles que afirman estar en contra a una intervención al país del Medio Oriente.

Por otro lado, recientes publicaciones de Edward Snowden, ex técnico de una empresa contratista de la CIA que reveló información confidencial de Estados Unidos y ahora está asilado en Rusia. Estas demuestran que el presupuesto nacional de inteligencia estadounidense asciende a más de 52.6 millones de dólares y que una parte importante sería utilizada anualmente en operaciones cibernéticas que incluirían esfuerzos para prevenir ataques a sus sistemas. Frente a estos hechos, resultan varios aspectos interesantes para analizar.

El primero de ellos es, sin duda, que el gobierno pone énfasis en las amenazas externas que podrían afectar a su país y no le dan la misma importancia a los aspectos de seguridad a nivel interno, ya que los documentos publicados recientemente fueron extraídos por Snowden desde el interior de la organización. Además, no es la primera vez que algo así ocurre en el gobierno norteamericano en los últimos años. El mes pasado sentenciaron a 35 años de prisión a Chelsea Manning -nuevo nombre con el que el soldado estadounidense Bradley se da a conocer- por haber facilitado información sensible gubernamental a Wikileaks en 2010. Aparentemente se siguen cometiendo errores de gestión a nivel interno, y es posible que existan controles poco eficientes que permitan que se filtre información sensible de la organización.

Otro aspecto importante a tener en cuenta es la consecuencia de un ataque. Como se puede observar, una acción militar accionaría una amenaza informática del Ejército Electrónico Sirio. No obstante, si recordamos que el Ministerio de Defensa de Estados Unidos emitió un comunicado a fines de 2011 donde comentaba que respondería con sus fuerzas militares frente a un ataque informático que pusiera en riesgo información de sus sistemas. Esto podría agravar la tensión entre ambos países.

De esta forma, resulta lógico pensar cuál sería el impacto de un ataque informático de uno de los lados. En el caso de que una amenaza a través de Internet se materialice sobre un sistema o infraestructura crítica, ¿podría un código informático poner en riesgo la vida de las personas? Esto es una cuestión un poco más compleja de lo que parece.

En primer lugar, ya hemos visto situaciones en donde se puede atentar contra la integridad de un marcapasos o la vulnerabilidad en más de 300 dispositivos quirúrgicos que permitiría cambiar su configuración. Además de eso, a este escenario deberíamos sumarle el caso donde aplicaciones maliciosas puedan afectar indirectamente a las personas y poner su vida en riesgo. ¿Qué sucedería si se compromete un sistema de comunicación de una torre de control o si se ralentiza la conexión pudiendo provocar falta de integridad en la información que proporciona?.

Sin ir más lejos, si un ataque informático moviliza un ejército y este termina matando personas, puede ser difícil determinar si ha existido una sola causa para esta acción. No obstante, la influencia de la amenaza informática es innegable y debería ser tomada en cuenta con mucha atención por parte de los gobiernos involucrados. Es por eso que se considera difícil determinar con precisión si se ponen vidas en riesgo cada vez que se realicen ataques informáticos entre naciones, sin embargo ¿sería prudente esperar que alguien resulte herido para tomar los recaudos necesarios?

Sabemos que existen muchas posturas sobre este tema y queremos escuchar la suya: ¿Qué opinan ustedes?

Raphael Labaca Castro

Awareness & Research Coordinator