Como parte de su plan para combatir el cibercrimen, Google publicó el Informe de Transparencia – Cómo lograr que la Web sea un lugar más seguro. En este post se analizan algunos de los hallazgos encontrados por dicha empresa. Asimismo, los gráficos expuestos aquí pertenecen a la citada investigación de Google.

Debido a la popularidad de algunos productos de Google como Android y el navegador Chrome, los cibercriminales desarrollan diversas amenazas informáticas capaces de aprovechar esas tecnologías y obtener rédito económico. Por lo mismo y de forma similar a otras empresas, Google implementó controles de seguridad en Chrome Web Store para eliminar códigos maliciosos. Asimismo, Android en su última versión 4.2.2, le avisa de forma especial al usuario si intenta instalar una aplicación que envíe mensajes SMS Premium. En esta línea, otro método de protección implementado por Google es el algoritmo de detección de suplantación de identidad de Chrome. Esta función bloquea aquellos sitios que sean fraudulentos (phishing) o que alojen códigos maliciosos. En base a la información recopilada por esta función, el Informe de Google establece por ejemplo, que el 19 de mayo de 2013, 266.641.002 de usuarios visualizaron alguna advertencia relacionada al bloqueo de sitios maliciosos:

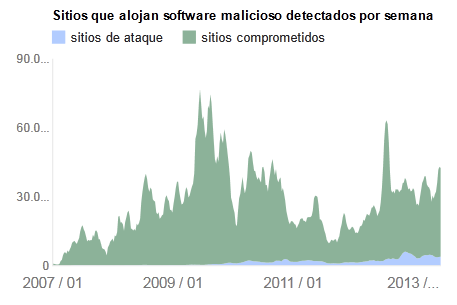

Siguiendo esta línea, la publicación da cuenta de la cantidad de páginas maliciosas que visitan las personas en un período de una semana. Es interesante notar que el informe detalla dos tipos de sitios web, aquellos implementados por cibercriminales y que son exclusivamente para fines maliciosos (sitios de ataque), y los servidores web que han sido vulnerados para tales objetivos (sitios comprometidos):

De acuerdo al gráfico, es posible observar que casi la totalidad de sitios analizados corresponden a servidores web (intermediarios) legítimos que han sido comprometidos para fines maliciosos. Este hallazgo se condice con los datos expuestos en el documento Tendencias 2013: Vertiginoso crecimiento de malware para móviles. Dicha investigación de ESET Latinoamérica explica cómo los atacantes están propagando códigos maliciosos mediante un intermediario en detrimento de otras técnicas como los dispositivos de almacenamiento extraíble USB. Uno de los problemas que trae consigo esta tendencia es el hecho de que tarda tiempo en que una página comprometida sea limpiada y dada de baja. Asimismo, el sitio no solo deberá ser desinfectado, sino también la vulnerabilidad tendrá que ser corregida para prevenir que dicha situación vuelva a ocurrir. El siguiente gráfico de Google muestra la tasa de reinfección de sitios web:

Pese a que la tasa de reinfección continúa siendo un problema, los datos de Google apuntan a que se están destinando recursos a la disminución de este tipo de casos. Finalmente,m en base a la información provista por Google e investigaciones de ESET Latinoamérica como Cdorked, código malicioso para servidores web Linux que busca redirigir a los usuarios hacia sitios maliciosos o Snakso, rootkit que inyecta Iframe en servidores web; es posible observar cómo los cibercriminales continuamente mejoran las técnicas de propagación a través de un intermediario. Para profundizar en esta temática y evitar dichos ataques, invitamos a los lectores a consultar información relacionada a ataques a servidores web en el Blog del Laboratorio de ESET Latinoamérica.

André Goujon

Especialista de Awareness & Research