Las aplicaciones de monitoreo remoto son utilizadas muchas veces por entidades gubernamentales para vigilar aquellos habitantes que se consideran amenazas para el orden público. No obstante, en las manos equivocadas, podrían generar serios daños a sus ciudadanos. En vista de esta problemática, se plantea la siguiente pregunta: Desde las empresas de seguridad, ¿se detecta o no se detecta este tipo de software?

Un caso de este tipo es FinFisher, una herramienta comercial desarrollada por la compañía británica "Gamma International" para el uso profesional por parte de agencias gubernamentales con fines de control y monitoreo de aquellos usuarios u organizaciones relacionados con casos de terrorismo, pedofilia o crimen organizado que se consideren que pueden llegar a poner en riesgo la seguridad de un país.

Dentro de las características más relevantes de esta herramienta está el hecho de permitir la vigilancia secreta de toda la actividad de las computadoras que se desee monitorear. Esto se hace mediante la activación de webcam, el registro de lo que escribe (keylogger), la grabación de conversación por Skype y el acceso a las unidades de almacenamiento. Además puede funcionar en sistemas operativos Windows, Linux y OS X.

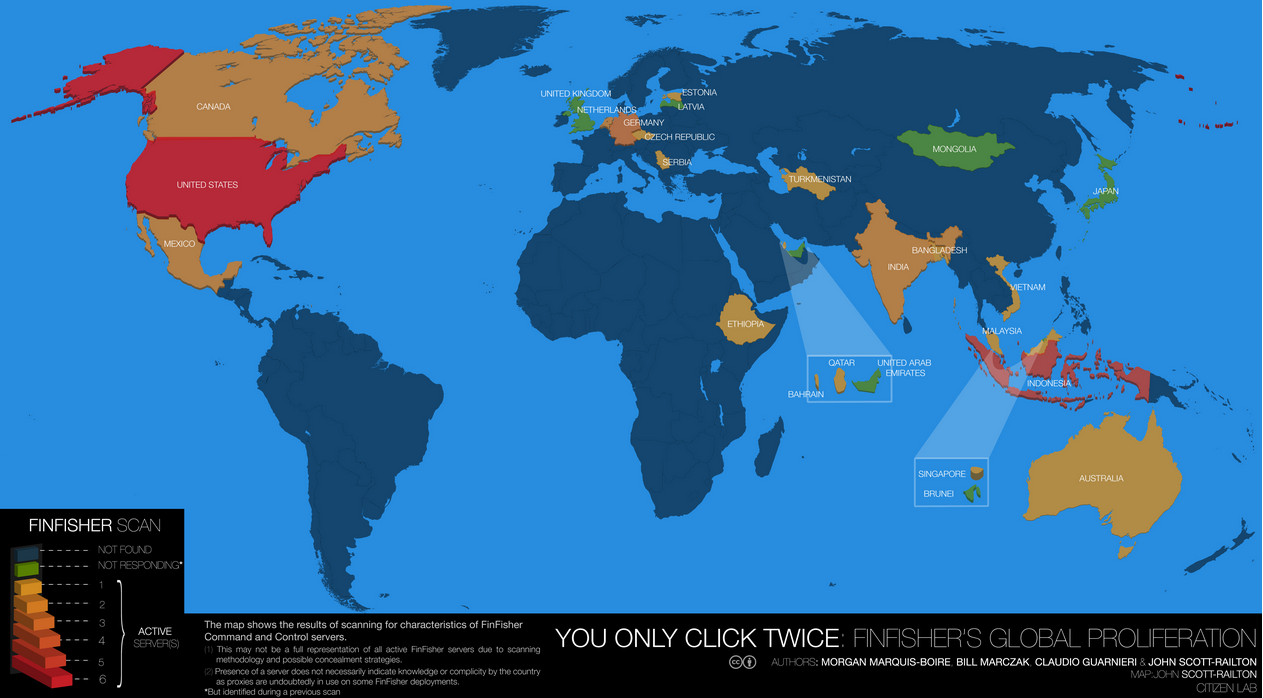

De acuerdo a un análisis de Citizen Lab, un laboratorio asociado a la Universidad de Toronto, se han descubierto que los paneles de control de esta herramienta comercial de monitoreo remoto se encuentran en más de 20 países. Entre ellos, aparecen Estados Unidos e Indonesia con la mayor cantidad de servidores activos, además de otros países, dentro de los que se encuentra México, donde existe infraestructura activa para que funcione esta aplicación. A continuación, se pueden observar en el siguiente gráfico:

Esta herramienta es comercializada para llevar a cabo actividades de monitoreo gubernamental, ofrecido de manera legítima pero no a todo el público. Sin embargo, algo en lo que hacen énfasis en el informe de Citizen Lab es que este tipo de herramientas se podrían utilizar también en gobiernos autoritarios y represivos. Lo que abre la discusión a que estas aplicaciones puedan caer en manos de otro tipo de grupos y que sean utilizados con fines maliciosos.

Básicamente es debido a eso y a la naturaleza de la aplicación, que permite capturar los eventos del teclado y las comunicaciones realizadas, que los productos de ESET detectan a FinFisher como Win32/Belesak.D. El hecho de que muestras de FinFisher y FinSpy se conozcan abiertamente hace que este caso sea un tanto diferente al de otras aplicaciones que comparten los mismos fines pero no son públicamente conocidas. Finalmente, es importante aclarar que la legalidad del uso de estas aplicaciones excede a nuestra responsabilidad y depende exclusivamente de las leyes vigentes de cada país. Por eso, nuestro objetivo es velar por la seguridad de los usuarios y hacer lo posible para proteger su información en caso de que estas herramientas sean utilizadas por organizaciones con intenciones diferentes a aquellas para las cuales fue creada la aplicación.

H. Camilo Gutiérrez Amaya

Especialista de Awareness & Research