Es muy común que los usuarios de Twitter utilicen aplicaciones de terceros (no pertenecientes a Twitter) para disponer de nuevas funcionalidades sobre la afamada plataforma de microblogging. Sin embargo, hay ciertos aspectos relacionados a la seguridad y privacidad de los usuarios que deben tenerse en consideración sobre dichas aplicaciones.

Es conocido que Twitter posee más de 200 millones de usuarios alrededor del mundo. Debido a esto, es natural la existencia de diversas aplicaciones que permitan intensificar la experiencia de los usuarios sobre esta plataforma.

El investigador Cesar Cerrudo escribió en el blog de IOActive Labs sobre una experiencia personal con una aplicación de terceros para Twitter que se encuentra bajo desarrollo. En primera instancia, cuando se comenzó a utilizar la mencionada aplicación, la misma le ofrecía la posibilidad de iniciar sesión en la plataforma. De esa manera, se le informó que la aplicación tenía permisos para leer los tweets de la línea de tiempo, conocer a sus seguidores y seguir a otros usuarios, actualizar su perfil y escribir nuevos tweets. Sin embargo, aclaró específicamente que la aplicación no tenía permisos para acceder a los mensajes privados ni tampoco para conocer la contraseña.

Luego de esto, se continuó con la utilización la aplicación, probando iniciar y cerrar sesión repetidas veces. En el segundo o tercero intento, se descubrió que la propia aplicación tenía acceso a los mensajes privados a pesar de que Twitter no le había brindado tales permisos. Luego de un análisis, se descubrió que esto se trataba de una vulnerabilidad sobre Twitter. Además, es importante recordar que previamente han existido otros incidentes sobre la plataforma, tales como el accidental restablecimiento masivo de contraseñas de Twitter por una posible fuga de seguridad.

Se dio aviso al equipo de seguridad de Twitter sobre la vulnerabilidad, y la misma fue solucionada en un corto período de tiempo. Sin embargo, no hubo aviso a los usuarios de este problema. Esto puede estar afectando a otros usuarios, ya que si bien la vulnerabilidad fue solucionada, para que los cambios tomen efecto es necesario revocar los permisos de la aplicación.

¿Cómo saber que aplicaciones tienen acceso a la cuenta de Twitter del usuario?

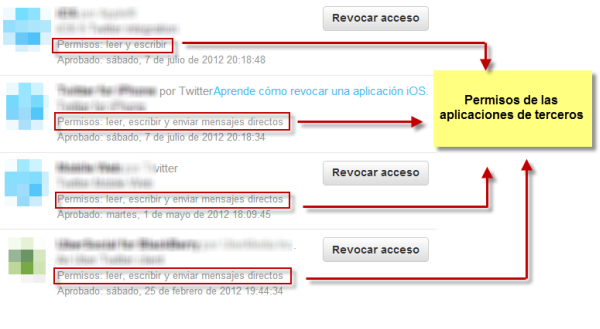

Es importante tener en cuenta esta experiencia y considerar que cierta información personal de los usuarios de esta plataforma puede estar expuesta a aplicaciones de terceros. De esta forma, es recomendable ingresar a https://twitter.com/settings/applications donde es posible visualizar todas las aplicaciones que tienen acceso a la cuenta de Twitter del usuario. A continuación, puede observarse una captura que demuestra lo expuesto anteriormente:

Para cada aplicación, existen diferentes permisos. Algunas permiten leer y escribir tweets. Otras también admiten leer, escribir y además enviar mensajes directos, por lo que tienen acceso a los mensajes privados del usuario.

Es recomendable que los usuarios verifiquen las aplicaciones autorizadas en su cuenta de Twitter así como también los permisos con los que cuenta cada una de ellas. En caso de encontrar alguna aplicación sospechosa o que no haya sido autorizada por el usuario, se recomienda quitar la autorización a partir del botón “Revocar acceso”.

Fernando Catoira

Analista de Seguridad