Desde hace algunos meses, el Laboratorio de ESET Latinoamérica ha estado siguiendo el caso de un troyano SMS detectado por ESET Mobile Security como Android/TrojanSMS.Boxer.AA. Aunque el objetivo de esta amenaza es igual al de otras similares, es decir, suscribir a la víctima a números de mensajería premium sin su consentimiento, Boxer se diferencia del resto al ser un troyano capaz de afectar un total de 63 países.

De esta larga lista, 9 son de América Latina tal como aparece explicado en el informe Troyano SMS Boxer. Por lo general, los troyanos SMS suelen afectar una cantidad limitada de países puesto que el número SMS Premium al que envían el mensaje varía de acuerdo a cada nación, por lo tanto, el código malicioso es incapaz de funcionar adecuadamente en todos los lugares.

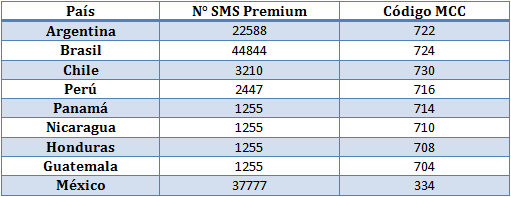

No obstante, Boxer se sobrepone a este inconveniente al determinar la ubicación de la víctima a través de la obtención de los códigos numéricos de identificación por país y operador MCC (Mobile Country Code) y MNC (Mobile Network Code). Posteriormente, utiliza dicha información para suscribir al usuario a los números SMS Premium correctos. En la siguiente tabla aparecen estos 9 países latinoamericanos que afecta Boxer. Asimismo, se incluyen los respectivos números de suscripción SMS y los códigos MCC:

Por otro lado, este tipo de código malicioso no se propaga de forma automática, por lo tanto, es el cibercriminal quien debe hacerlo manualmente. Por lo general, estas amenazas suelen ser propagadas utilizando como Ingeniería Social, nombres e íconos relacionados a videojuegos o cualquier otro tema afín a los teléfonos inteligentes y que le despierte la curiosidad a la potencial víctima. En el caso de la muestra de Boxer que analizamos, simulaba ser una aplicación diseñada para ayudar al usuario a quemar calorías (Urban Fatburner).

Si la persona intenta ejecutar este troyano SMS, se le solicitan los siguientes permisos:

- Enviar mensajes de texto

- Recibir mensajes de texto

- Realizar llamadas de teléfono

- Recibir PUSH de WAP

- Acceso a Internet

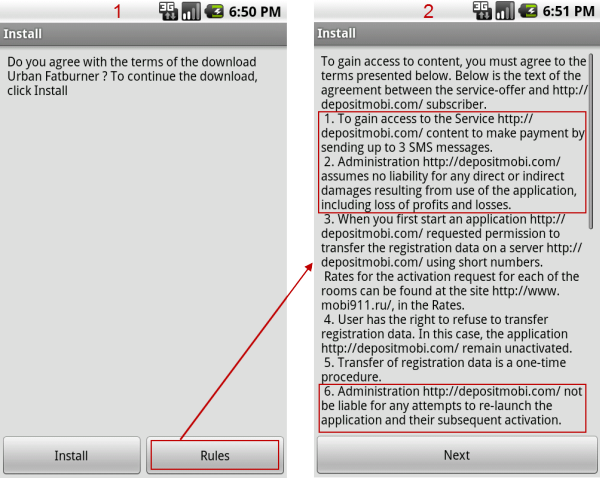

En esta instancia, un usuario precavido sospecharía de los permisos relacionados al envío de mensajes de texto que menciona Android. Resulta muy extraño que una aplicación supuestamente diseñada para “quemar grasa”, necesite de tales autorizaciones para funcionar correctamente. Si la persona acepta todo esto, se procede a la instalación del malware. Luego, se muestra en el teléfono un contrato de licencia que se debe aceptar antes de que la suscripción al servicio SMS Premium ocurra. A continuación se muestra una captura de pantalla del texto que despliega esta amenaza:

Como puede observarse, el usuario tiene dos opciones: Install o Rules. Si elige la segunda se muestra la información, si no, se procede a la suscripción. En base al contrato de licencia, se puede notar que existen algunas cláusulas abusivas como el desligamiento de responsabilidad por parte del proveedor si las finanzas del usuario se ven afectadas de algún modo directo o indirecto (punto 2). También, la inexistencia de los números Premium a los cuales contacta y el costo asociado a estos. Asimismo, en el punto 1 es posible observar que para acceder al contenido, se deben enviar hasta tres mensajes de texto, sin embargo, en el punto 6 se menciona que si la aplicación es ejecutada nuevamente, podría volver a reactivarse. Implícitamente significa que el usuario deberá volver a pagar por tres mensajes Premium SMS cada vez que la amenaza es abierta. Además, una aplicación legítima en circunstancias normales de uso no tendría por qué ser activada en más de una ocasión. En este tipo de casos, los ciberdelincuentes se aprovechan de que la mayoría de los usuarios no leen esta clase de información, de este modo, existe una alta probabilidad que tales puntos pasen inadvertidos por parte del afectado.

El mayor problema de este tipo de malware mobile es el perjuicio económico que recae sobre la víctima. En la mayoría de los casos, la persona se da cuenta de la infección cuando no le queda saldo (prepago), o le llega el resumen de su cuenta a fin de mes (plan de suscripción).

Para aquellos que noten cobros extraños relacionados a los números anteriormente citados, o tengan la sospecha que puedan estar infectados con Boxer u otro troyano SMS, le recomendamos instalar ESET Mobile Security con el fin de poder analizar el dispositivo y eliminar cualquier amenaza. En conjunto con lo anterior, es igual de importante que se adopten medidas preventivas. Para tal fin, recomendamos leer la Guía de seguridad para dispositivos móviles y el post 10 consejos prácticos para proteger los dispositivos móviles.

Finalmente, invitamos a todos los interesados en profundizar sobre esta investigación a descargar y leer el informe Troyano SMS Boxer citado más arriba.

André Goujon

Especialista de Awareness & Research