A lo largo de los últimos meses, desde el Laboratorio de análisis e investigación de ESET Latinoamérica hemos estado trabajando en diferentes investigaciones acerca de un gusano que afecto a gran parte de los usuarios durante el 2011 y todavía hoy, sigue comprometiendo la seguridad de aquellos equipos desprotegidos. Win32/Dorkbot.B es una de las variantes de este código malicioso que puede ocultarse en el sistema y pasar desapercibido ante los ojos de aquellos usuarios que desconocen si el sistema está infectado o no. Durante este post, comentaremos de qué manera darnos cuenta si un equipo se encuentra infectado o no con Dorkbot, y cómo hacer para eliminarlo manualmente.

¿Cómo detectar la infección de Dorkbot?

Para saber si un equipo se encuentra infectado con alguna variante de Dorkbot existen algunos procedimientos muy sencillos que permiten hacer un diagnóstico rápido de la situación. En primera instancia, si cada vez que se conecta un dispositivos USB a la computadora, desaparecen todos los archivos y son reemplazados por accesos directos, entonces es muy probable que ese sistema esté afectado por este gusano. Otro de los puntos para identificar si un equipo fue infectado por este gusano, es intentar acceder a los sitios web de distintas casas antivirus, esta amenaza bloquea el acceso a los sitios de seguridad más conocidos, para evitar que el usuario se descargue alguna herramienta que lo pueda eliminar del sistema. Por ejemplo, para comprobar este paso podrían acceder a www.eset.com o a www.virustotal.com, si no pueden acceder a esos sitios, pero si a buscadores o redes sociales es altamente probable que este gusano esté dentro del sistema.

¿Qué es lo que hace Dorkbot?

Dorkbot es un gusano diseñado principalmente para el robo de información, una vez que se infectó un equipo con este código malicioso todas las tareas que realice el usuario son interceptadas por este malware y enviadas al atacante. Por defecto roba credenciales de Facebook, Twitter, Google+, Hotmail y otros servicios en línea para compras por Internet incluyendo el robo de credenciales bancarias. Además, esta amenaza es controlada a través del protocolo IRC, en otras palabras, el equipo se vuelve parte de una botnet, y en el caso particular de Dorkbot se ha reportado una botnet de más de 80.000 equipos infectados en Latinoaméria.

En lo equipos infectados, Dorkbot crea una llave en el registro, y de esta manera, logra ejecutarse ante cada inicio de sesión en el sistema. El principal problema para desactivar esta funcionalidad es que el gusano la esconde ante los ojos del usuario, primero para evitar llamar la atención y segundo para que no se lo pueda desactivar tan sencillamente. Esta llave en el registro que se creo, ejecuta una copia del gusano que se guarda en dentro de uno de los directorios del usuario que se puede acceder a través de la variable de entorno %appdata%. Pero si intentan acceder en un equipo infectado a este directorio tampoco van a ver el archivo ya que también se encuentra oculto y protegido por el gusano. Estos métodos de protección se implementan por el gusano a través de dos hooks a las API del sistema ZwQueryDirectoryFile y a ZwEnumerateValueKey.

¿Cómo eliminar Dorkbot del sistema?

Para eliminar esta amenaza del sistema existen distintos caminos posibles, el primero de ellos y el más recomendable para los usuarios es utilizar ESET SysRescue y realizar un análisis del sistema antes de la carga del sistema operativo. Esta funcionalidad de los productos va encontrar y eliminar Dorkbot del equipo para poder utilizarlo sin problemas. Otra manera de eliminar esta amenaza es hacerlo manualmente, para ello es necesario reiniciar el sistema a Modo Seguro, con esto no se carga ninguna de las entradas del registro y eliminar la entrada y la copia del malware en el directorio %appdata%.

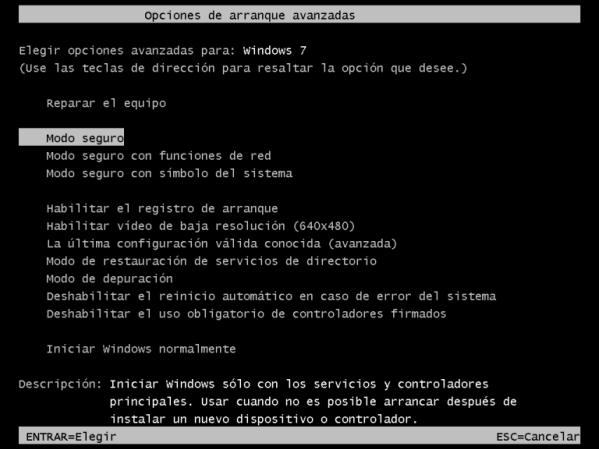

Lo primero que hay que hacer para iniciar la computadora en Modo Seguro, es presionar la tecla F8 durante el inicio, al hacerlo se observa una pantalla similar a la de la siguiente imagen en dónde hay que seleccionar la opción "Modo seguro":

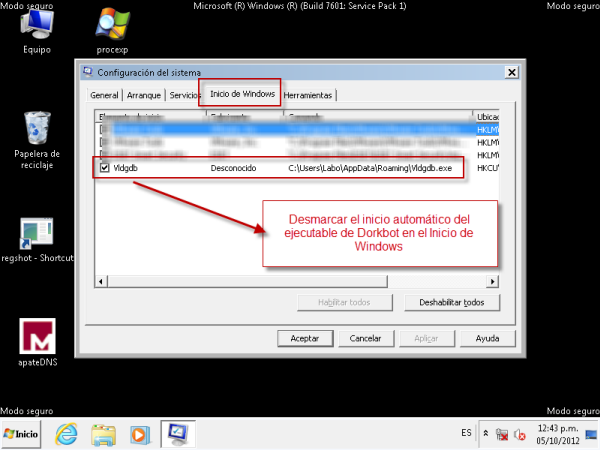

A partir de la selección de esa opción el sistema va a comenzar a cargar todos los drivers y funcionalidades básicas, pero no va a ejecutar el código malicioso, por lo tanto es posible eliminarlo sin dejar rastros en el equipo. Una vez finalizada la carga del sistema, es necesario ir a Inicio-> Ejecutar e ingresar "msconfig" y darle aceptar, para ver cuáles son los programas que se cargan al inicio del sistema desde la solapa de Inicio de Windows. En este caso podemos ver que la cuarta entrada apunta a un archivo que se llama "Vldgdb.exe" alojado en "C:UsersLaboAppDataRoamingVldgdb.exe", hay que desmarcar esta entrada:

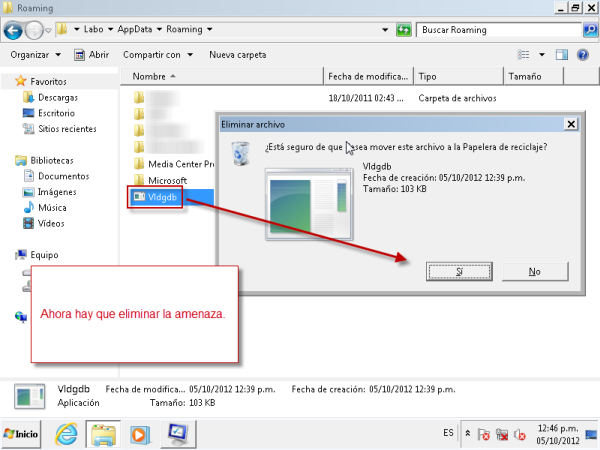

El nombre del archivo varía según el equipo y la versión del malware pero siempre se aloja en la misma ubicación. Finalmente el último paso que nos toca efectuar es ir a ese directorio y eliminar el archivo ejecutable que ahora no se encuentra oculto:

Ahora reinicien el sistema y la amenaza ha sido removida del equipo, pueden comprobarlo intentado acceder a www.eset.com. Recuerden que en caso de haber sido víctimas de este gusano y para evitar el acceso a cualquier cuenta que hayan utilizado desde ese dispositivo cambiar las contraseñas de sus redes sociales, correos electrónicos y de ser posible también de sus cuentas de banca electrónica ya que podrían estar en mano de algún cibercriminal. Próximamente vamos a compartir con ustedes cómo hacer para recuperar los archivos de un dispositivo USB infectado con Dorkbot.

Pablo Ramos

Security Researcher