Desde uno de nuestros partners en México, VITESSE Networks, nos ha llegado un código malicioso que fue identificado por el laboratorio como Win32/AutoRun.VB.ASA gusano. Como el nombre de la detección lo indica, esta amenaza se propaga principalmente a través de dispositivos de almacenamiento extraíbles.

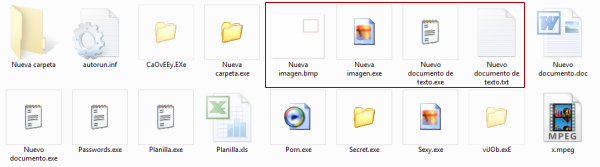

Por lo mismo, una vez que es ejecutado en el sistema, AutoRun.VB.ASA procede a copiarse en el pendrive de la víctima utilizando algunos nombres sugerentes como Porn, Sexy o Passwords para luego ocultar todo el contenido que se encuentre alojado en el dispositivo de almacenamiento. También, y en caso que el usuario tenga guardados documentos de texto, imágenes o planillas, el código malicioso crea otras copias de sí mismo utilizando los nombres e iconos correspondientes, como puede apreciarse en la siguiente imagen:

En computadoras con Windows XP que no posean el parche correspondiente, es posible que este tipo de gusanos infecten el sistema automáticamente con tan sólo insertar el dispositivo en el puerto USB. Sin embargo, considerando que la actualización para esta problemática fue publicada por Microsoft hace tiempo y ediciones más recientes de ese sistema operativo carecen de AutoRun o autoejecución, los cibercriminales, como pudo apreciarse anteriormente, se han visto en la obligación de tener que innovar y perfeccionar constantemente sus técnicas de Ingeniería Social con tal de maximizar la posibilidad de convertir al usuario en víctima, utilizando este tipo de dispositivos como medio de propagación.

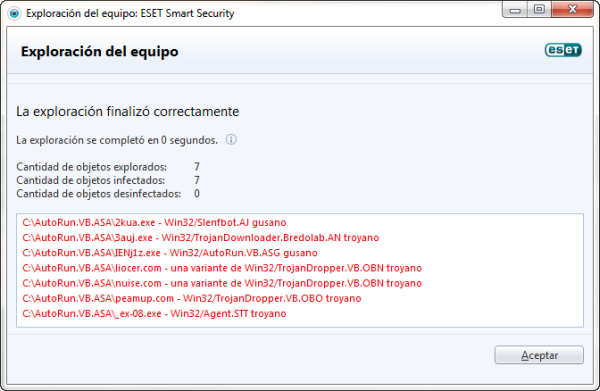

Sumado a lo anterior, este gusano intenta descargar con cierta periodicidad más códigos maliciosos provenientes de Internet. En las dos ejecuciones que hemos realizado para poder llevar a cabo este análisis dinámico, AutoRun.VB.ASA ha descargado un total de siete amenazas, de las cuales la mayoría son troyanos exceptuando a los gusanos AutoRun.VB.ASG y Slenfbot.AJ.

Asimismo, modifica ciertas entradas en el registro de Windows para disminuir la configuración de seguridad de Internet Explorer. También pudimos observar que este gusano incita a la víctima a descargar un reproductor multimedia, el que contiene una aplicación potencialmente indeseable (PUA) además de emplear un método de distribución poco ortodoxo denominado pay-per-Install, o pagar por instalar.

Para evitar engrosar la lista de víctimas de este tipo de gusanos, le recomendamos mantener su sistema operativo y programas actualizados como también ser precavido y no utilizar su dispositivo de almacenamiento masivo en cualquier computadora. Contar con una solución de seguridad con capacidad de detección proactiva agrega otra barrera más a la protección integral del usuario.

André Goujon

Especialista de Awareness & Research