Los famosos spam (o correo no deseado), comenzaron a mediados de los 90, en el auge de la generalización de Internet y, con el tiempo, se han convertido en uno de los principales canales de comunicación abusivos. Se estima, según el Grupo de Trabajo de Anti Abuso de Mensajes (MAAWG), que en los últimos 18 meses los mensajes no deseados conformaron entre el 88 y el 91% de los correos electrónicos existentes en el mundo. Según sus estadísticas, sólo 1 de cada 10 mensajes, fue enviado con un fin legítimo.

Estos estafadores se hacen con listas de correos electrónicos y envían indiscriminadamente correos no solicitados. La pregunta es, ¿cómo es posible que obtengan esas direcciones si las personas no las proporcionaron? Para eso, existen varias alternativas. Algunas de ellas, las trataremos a continuación:

Cadenas de correos: Los famosos correos conocidos como hoax, con mensajes sobre niños desaparecidos que nadie conoce, grandes organizaciones que donan 0,01 centavos cada vez que el e-mail se reenvíe, personas con raras enfermedades, entre otras. Estos correos son reenviados masivamente en la red, es decir, mucho del spam viene de contactos conocidos y por eso, es un mayor desafío filtrarlo. En el encabezado de los mismos, normalmente se acumulan visiblemente las direcciones, ya que muy pocos utilizan el CCO (BCC en inglés). Debido a eso, nunca se puede estar seguro que ese correo no será reenviado por muchas personas, tantas veces, hasta que termine en manos de alguien que se dedique a vender direcciones a los delincuentes.

Formularios: En varias ocasiones, existen sitios que solicitan al usuario un registro previo al acceso de los contenidos. Estos datos, a veces, viajan por la web de forma no segura y pueden ser interceptados, o bien, alguna de estas páginas vende directamente la información recabada.

Responder correos engañosos: Muchas personas se dan cuenta de este tipo de engaños y deciden responder a los atacantes con insultos y/o agravios. Lo que ellos, sin embargo, no tienen en cuenta es que sus direcciones de correo pueden ser guardadas y posteriormente vendidas. Realizar bajas a suscripciones que jamás fueron realizadas es otra forma de caer en este tipo de ataques, por lo tanto, responder a un correo malicioso sólo produce desventajas.

Venta de listas de correos: El caso más efectivo de todos, es la compra de listas de correos con miles de direcciones. Existen empresas que se dedican a colectar direcciones de correo electrónico a través de algunos de los métodos mencionados y posteriormente las venden por Internet. El uso de botnets para realizar la captura de los correos, es otra variante de este sistema, ya que permite ampliar el espectro del ataque sin necesidad de invertir más dinero. Una vez que los correos electrónicos fueron obtenidos, las empresas los clasifican y los ofrecen.

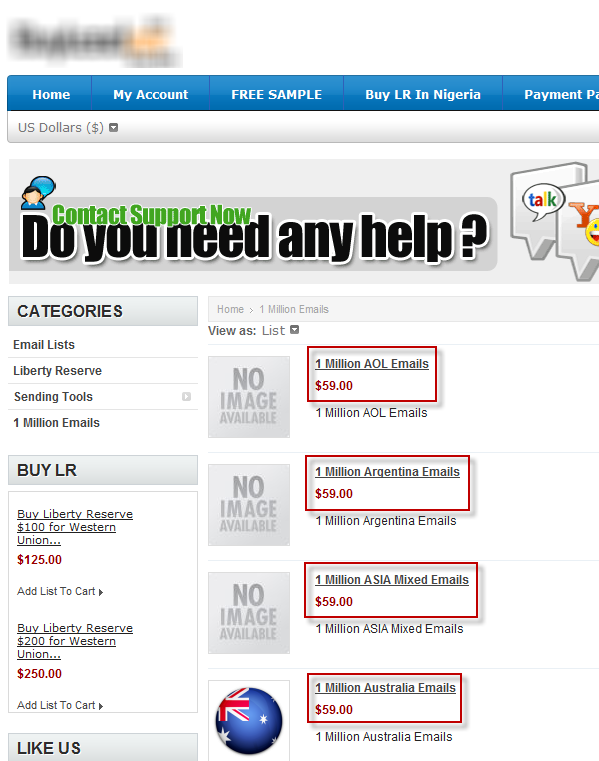

A continuación se puede apreciar un servicios de venta de direcciones en línea:

Como pueden ver, pueden adquirir fácilmente, por 59 dólares, un millón de direcciones de correo electrónico de Australia, Argentina, etc. De hecho, se pueden seleccionar paquetes de direcciones agrupadas por proveedor como es el caso de AOL; o bien, por cliente de correo como hotmail, Gmail, Yahoo.

Conocer estos métodos, es una buena práctica para que los usuarios puedan prevenir que sus correos electrónicos sean fácilmente capturados. Recuerden tomar precaución con respecto a donde están dejando sus correos electrónicos, y sobre todo, cuando utilizamos servicios de dominio público como por ejemplo, las redes sociales, ya que nuestros datos son globalmente accedidos con muy bajas restricciones.

Raphael Labaca Castro

Awareness & Research Specialist