En el último tiempo se ha comenzado a hacer común una gran cantidad de malware con técnicas defensivas, entre las que se destacan la detección de ejecución en máquinas virtuales. Esta acción se realiza para evitar que los investigadores de malware hagan su análisis sobre este tipo de sistemas.

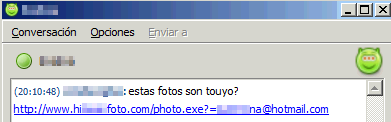

Por ejemplo, el siguiente troyano del tipo IRCBot detectado por ESET NOD32 como Win32/IRCBot.AK. Para realizar su propagación utiliza a los mensajeros electrónicos con el siguiente mensaje (errores ortográficos incluídos):

Si el usuario comete el error de descargar el archivo ofrecido, se instalará un troyano orientado a convertir al equipo en un zombi, conectándose a un canal de chat (IRC) cuya dirección IP puede verse en el código del programa.

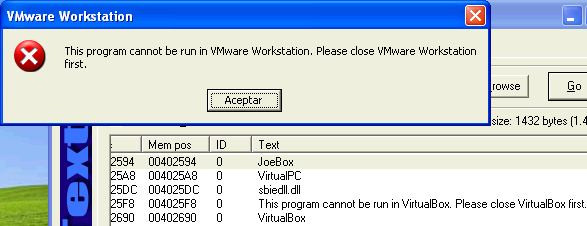

Lo curioso es que si se intenta ejecutar el archivo photo.exe en una máquina virtual (en este caso VMware) recibiremos el siguiente mensaje error:

Como puede verse, este troyano está preparado para detectar los siguientes tipos de máquinas virtuales: Qemu, VirtualPC, VMware, VirtualPC, Anubis, JoeBox y VirtualBox.

Estas técnicas de auto-defensa son cada vez más comunes y por supuesto las mismas son ampliamente difundidas para dificultar el trabajo a los antivirus y sus analistas.

Cristian