Hace un tiempo nuestro laboratorio viene notando una clara confusión en torno a lo que realmente constituyen los archivos Autorun.inf, donde la confusión radica básicamente en si este archivo es o no un código malicioso.

La realidad es que existen muchas aplicaciones que si bien no son desarrolladas precisamente con ánimo malicioso son aprovechadas a tal efecto debido a las características y funcionalidades que ofrece.

Un claro ejemplo de ello son las herramientas de Administración remota donde muchas de ellas fueron creadas para facilitar los trabajos de mantenimiento de diferentes plataformas sin la necesidad de tener acceso físico a los equipos, pero que pueden ser utilizadas por usuarios maliciosos para violar la seguridad de los sistemas.

El mismo criterio puede ser utilizado para los archivos Autorun.inf, pero con la diferencia de que por sí solos no constituyen una amenaza, ya que simplemente son archivos de texto plano sin formato utilizados para realizar una acción en forma automática en sistemas Windows.

Sin embargo, es justamente esta característica la que hace que dichos archivos sean utilizados con fines maliciosos por los creadores de malware, ya que de esta manera pueden infectar un sistema informático con el sólo hecho de insertar una unidad extraíble en el equipo.

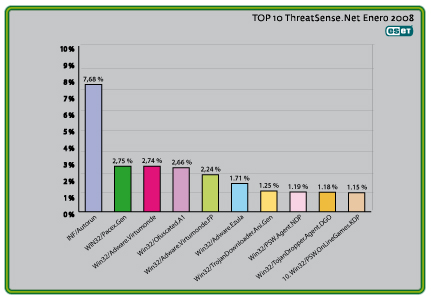

ESET NOD32 Antivirus y ESET Smart Security detectan de forma genérica a los códigos maliciosos que aprovechan esta funcionalidad bajo el nombre de INF/Autorun, siendo la vía de propagación más explotada por esta metodología de infección los dispositivos de almacenamiento USB.

En tal sentido, se debe tener claro que las acciones llevadas a cabo por las diferentes soluciones de ESET de detectar y eliminar esta amenaza se fundamenta, como con cualquier malware, en bloquear la actividad del código malicioso; es decir, del archivo ejecutable (malware) que se encuentra asociado al archivo Autorun.inf.

Veamos un ejemplo concreto que despejará aún más las dudas:

Por lo general, estos códigos maliciosos se diseminan con atributos de oculto, es por ello que la mayoría de las veces pasan totalmente desapercibidos ante los ojos de los usuarios que al conectar el dispositivo activan las acciones de ejecución maliciosas que se encuentran especificadas en el archivo Autorun.inf (que también suele tener atributos de oculto).

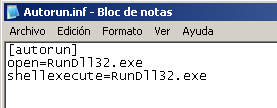

Miremos más de cerca el contenido de un archivo Autorun.inf utilizado por un malware:

En la imagen, observamos el contenido del archivo Autorun.inf, en cuyo caso, la amenaza está dada por el archivo ejecutable “RunDll32.exe”, por lo que el software de seguridad eliminará este archivo. Al quedar solamente el archivo Autorun.inf no constituye ninguna amenaza, ya que su archivo asociado “RunDll32.exe” ya no existe.

Durante los últimos meses este tipo de código malicioso ha alcanzado altísimas tasas de infección y, como lo adelantamos en las tendencias para este año, aparentemente continuará bajo este camino. De hecho, nuestro servicio de Alerta Temprana ThreatSense.Net nos viene indicando hace varios meses que INF/Autorun forma parte del top ten del total de las amenazas más detectadas mensualmente, lo cual demuestra y deja en evidencia que muchas veces no se toman en serio las medidas básicas de seguridad tendientes a prevenir las infecciones.

Por lo tanto, es muy importante tener en cuenta medidas básicas como actualizar cotidianamente nuestra solución de seguridad, ya sea en forma manual o en forma programada. Pueden aprender cómo configurar soluciones de ESET para que realice tareas programadas en “Exploración desatendida con ESET Smart Security”. Tanto ESET NOD32 como ESET Smart Security comparten la misma modalidad de configuración para este fin.

Algunas otras contramedidas son: configurar las opciones de carpeta para poder visualizar archivos con atributos de oculto, extensiones de archivos, etc. En el artículo “Ingeniería Social aplicada al malware” pueden encontrar más información relacionada a las acciones más comunes que en este sentido realiza el malware actual y las medidas de protección que nos ayudarán a prevenir potenciales infecciones.

Jorge