L'une des campagnes s’appuyant sur des logiciels malveillants les plus avancées est encore en pleine expansion. Celle-ci s’appuie sur des centaines de milliers de serveurs compromis. Agile, elle s'est diversifiée pour dérober des cartes de crédit et des cryptomonnaies.

- Au fil des années, Ebury a été déployé sous la forme d’une porte dérobée pour compromettre près de 400000 serveurs Linux, FreeBSD et OpenBSD ; plus de 100 000 étaient encore compromis fin 2023.

- Ce groupe a mené des activités de monétisation à la suite de notre publication de 2014 sur l'opération Windigo, notamment en diffusant du spam, des redirections de trafic Web et le vol d'informations d'identification.

- ESET a confirmé que les opérateurs sont également impliqués dans des vols de cryptomonnaies.

- Dans de nombreux cas, les acteurs d'Ebury ont pu obtenir un accès complet à d'importants serveurs de FAI et de fournisseurs d'hébergement renommés.

Parmi les activités du tristement célèbre groupe Ebury et de son botnet, figurent l’envoi de spam, la redirection de trafic Web et le vol d'informations d'identification. Ces dernières années, le groupe s’est diversifié dans le vol de cartes de crédit et de cryptomonnaies.

Ebury a également été déployé comme porte dérobée pour compromettre près de 400 000 serveurs Linux, FreeBSD et OpenBSD ; plus de 100 000 étaient encore compromis fin 2023. Dans de nombreux cas, les acteurs d’Ebury ont pu obtenir un accès complet à d’importants serveurs de FAI et de fournisseurs d’hébergement renommés.

Il y a dix ans, ESET publiait un livre blanc sur l'opération Windigo, qui utilise plusieurs familles de logiciels malveillants fonctionnant de concert, avec en son centre la famille de logiciels malveillants Ebury. Fin 2021, la Dutch National High Tech Crime Unit (NHTCU), qui fait partie de la police nationale néerlandaise, a contacté ESET au sujet de serveurs situés aux Pays-Bas et soupçonnés d'être compromis par le malware Ebury. Ces soupçons se sont avérés fondés et, avec l'aide du NHTCU, ESET Research a acquis une visibilité considérable sur les opérations menées par les acteurs pilotant Ebury.

À la suite de la publication du journal Windigo début 2014, l'un des auteurs a été arrêté à la frontière finno-russe en 2015, puis extradé vers les États-Unis. Tout en clamant initialement son innocence, il a finalement plaidé coupable des accusations portées contre lui en 2017, quelques semaines avant le début de son procès devant le tribunal de district américain de Minneapolis et où les chercheurs d'ESET devaient témoigner.

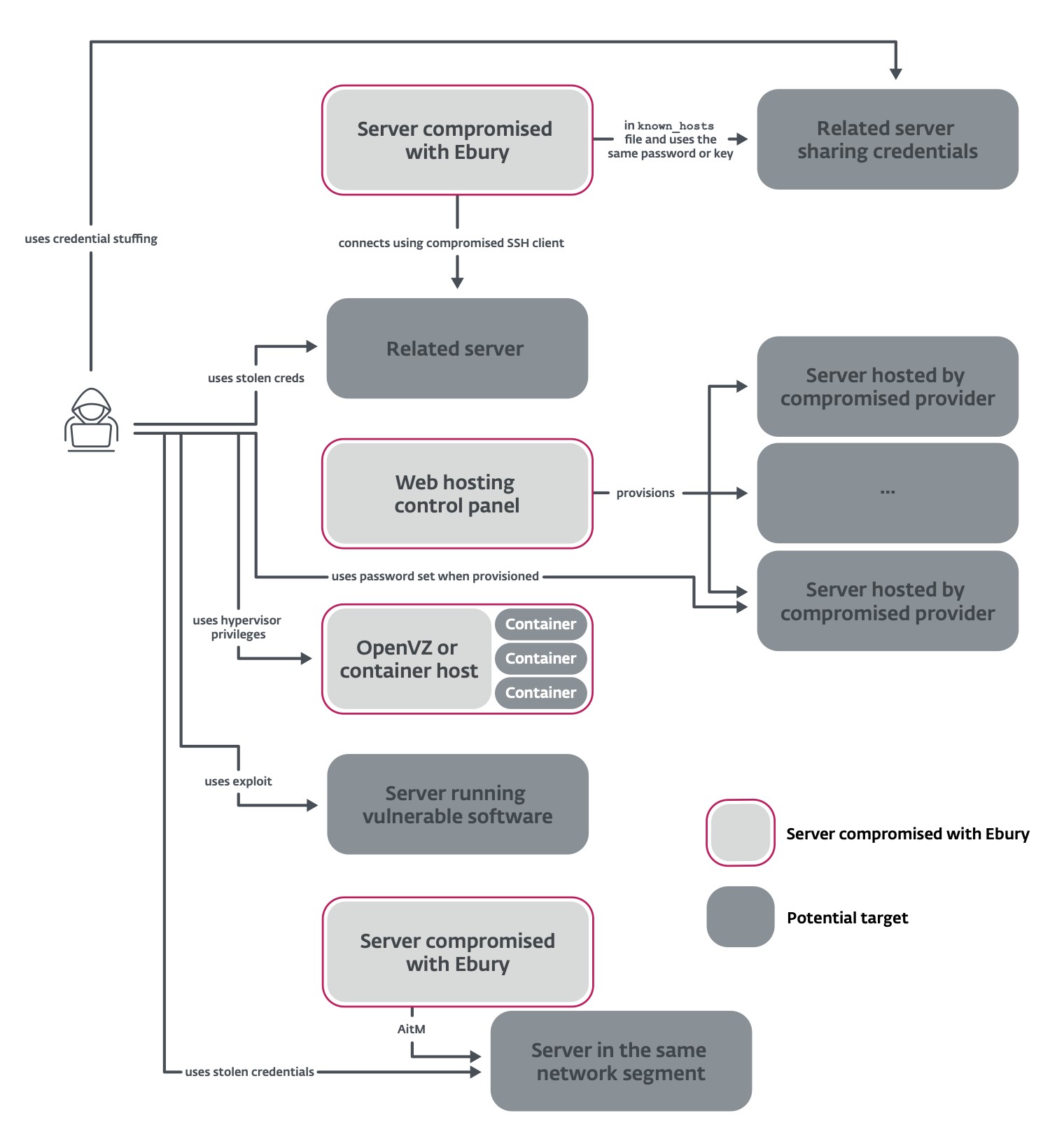

Ebury est actif depuis 2009. Il est utilisé pour déployer des logiciels malveillants, louer son botnet, effectuer des attaques de type adversary-in-the-middle (AitM) et héberger une infrastructure malveillante. Entre février 2022 et mai 2023, plus de 200 cibles sur 75 réseaux dans 34 pays ont été affectées par ces attaques. Les opérateurs d'Ebury volent également des portefeuilles de crypto-monnaie, des informations d'identification et des détails de carte de crédit. Pour arriver à leurs fins, ils exploitent notamment des vulnérabilités Zero Day. Celles-ci leur permettent de compromettre de nombreux serveurs. Pour échapper à la détection ils ajoutent régulièrement de nouvelles fonctionnalités et techniques d'obscurcissement.

Ebury a compromis l'infrastructure des fournisseurs d'hébergement, déployé sur des serveurs loués sans attirer l’attention les utilisateurs, permettant de compromettre des milliers de serveurs simultanément. Cette menace est mondiale, avec des serveurs infectés dans presque tous les pays.

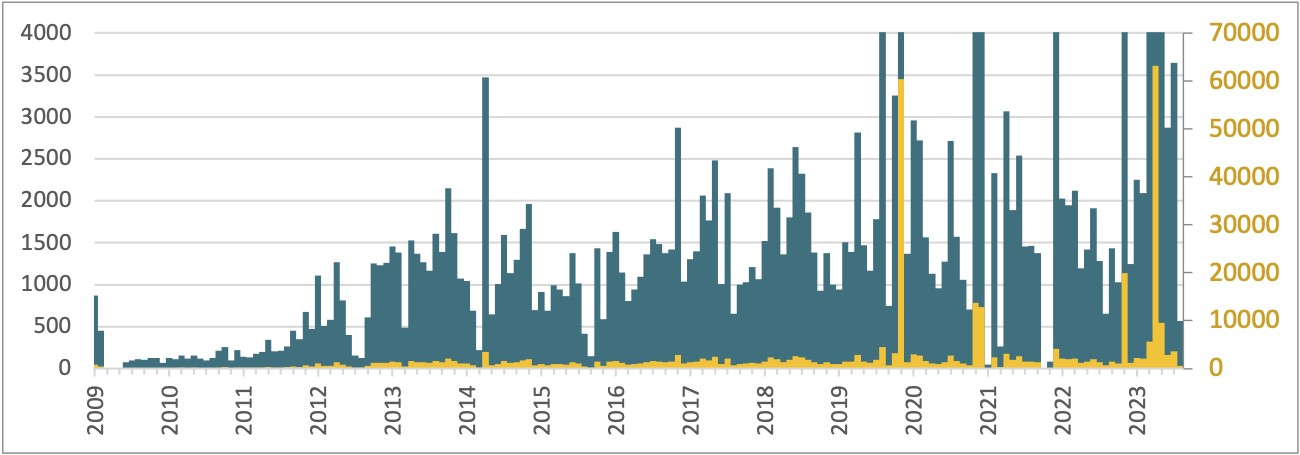

Evolution de la propagation d’Ebury selon la base de données des serveurs compromis

Fin 2019, l'infrastructure d'un grand fournisseur d'hébergement Web aux États-Unis a été compromise, affectant environ 2 500 serveurs physiques et 60 000 serveurs virtuels, hébergeant les sites Web de plus de 1,5 million de comptes. En 2023, 70 000 serveurs de ce même fournisseur ont de nouveau été compromis par Ebury, qui a également affecté Kernel.org, hébergeant le code source du noyau Linux.

Lien vers l’article complet en anglais :