Même si la date limite de dépôt des déclarations de revenus au Canada est déjà passée, le 2 mai 2022, certaines personnes ont peut-être déposé leur déclaration en retard ou attendent toujours leur remboursement. C'est peut-être pour cela que j'ai reçu hier un courriel d'hameçonnage prétendant provenir de l'Agence du revenu du Canada (ARC) et promettant un remboursement de près de 500 $ canadiens :

Figure 1. Un courriel d'hameçonnage offrant un remboursement de l'ARC

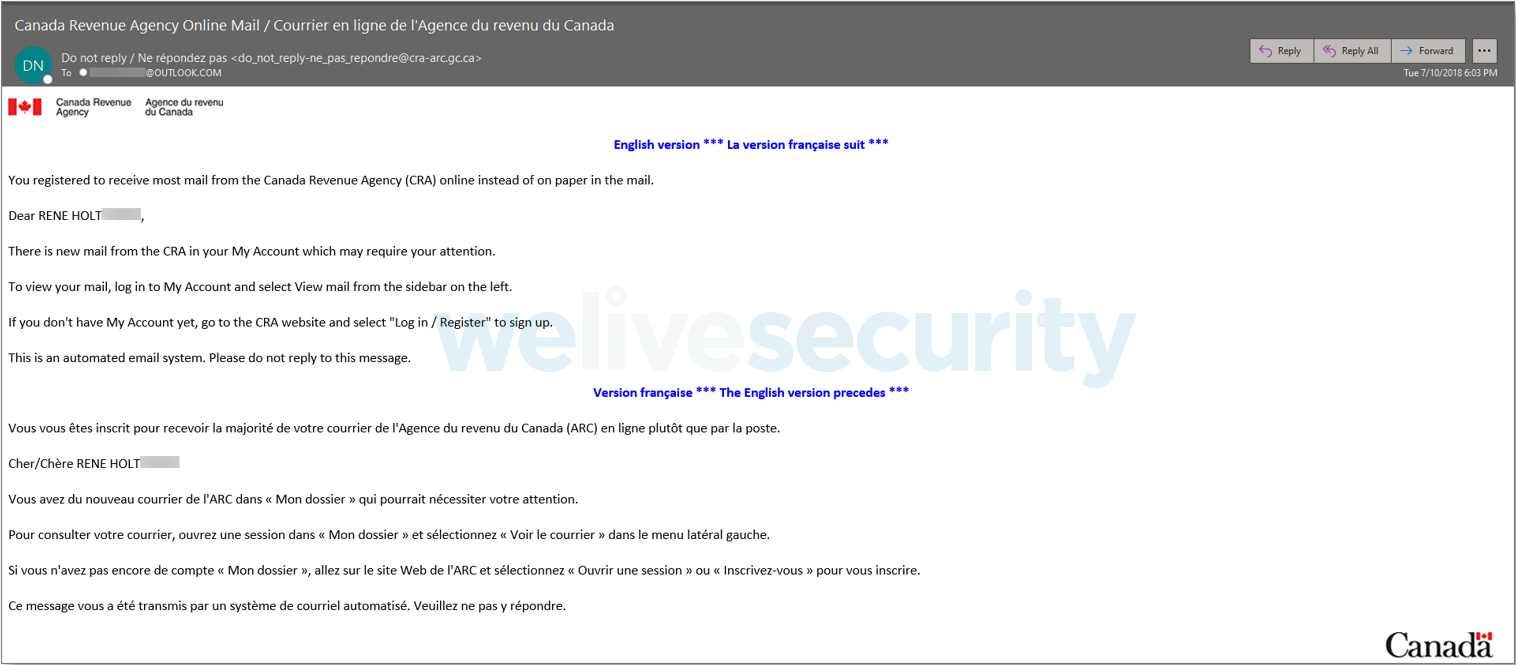

En plus de la gaffe d'utiliser guidovedebe@skynet.be comme adresse de provenance du courriel, l'ARC ne communique pas de cette façon. Si vous utilisez un compte Mon Service Canada, vous devez vous attendre à recevoir une notification qui ressemble à celle-ci :

Figure 2. Un exemple de correspondance légitime de l'ARC

Comprenant comment les hameçonneurs abusent des liens dans les courriels, l'ARC a adopté la sage stratégie de ne pas fournir de liens dans la correspondance officielle et de demander aux clients de naviguer par eux-mêmes vers le site Web officiel.

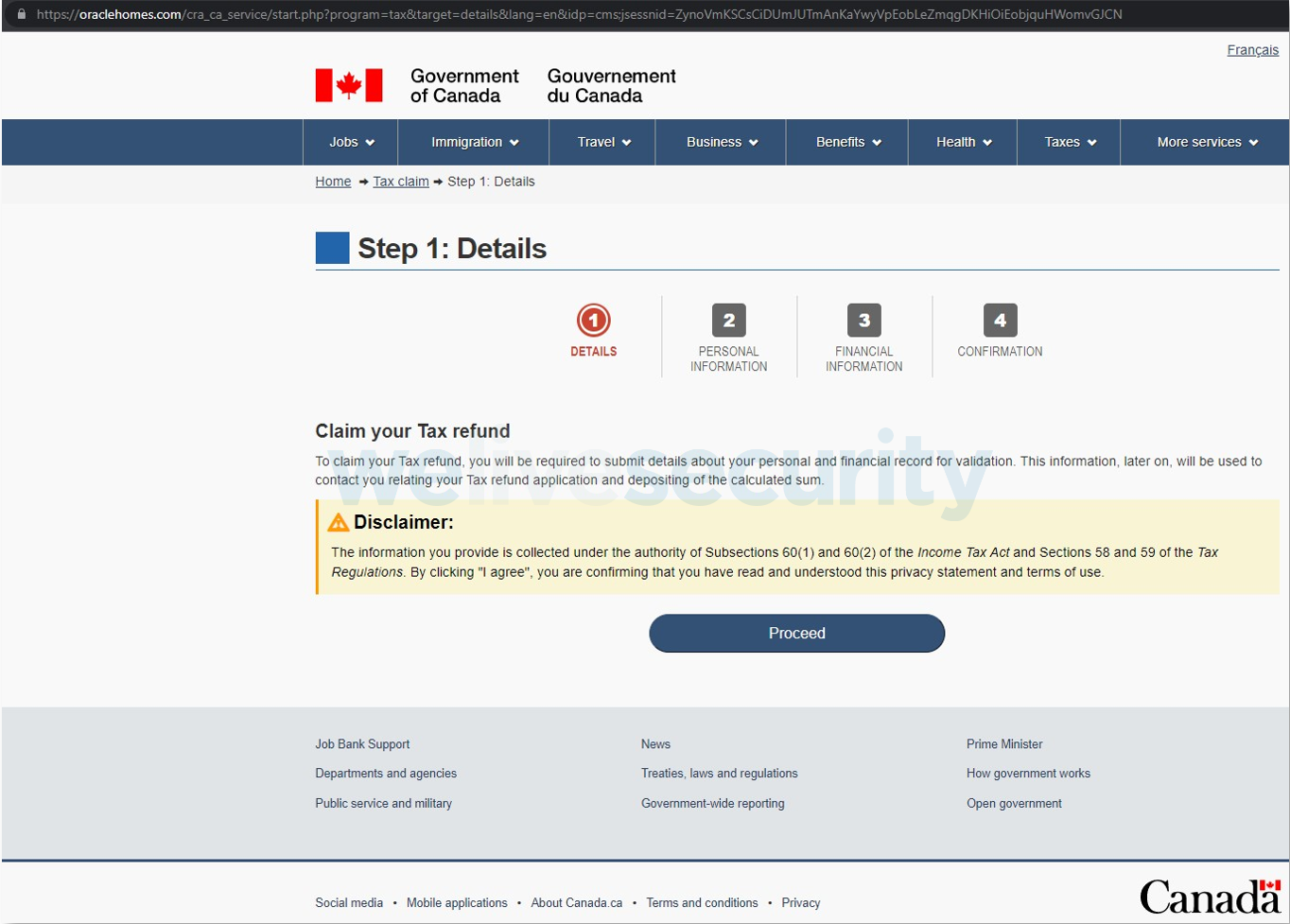

Si, toutefois, vous cliquez sur le bouton pour le « Dépôt automatique par virement Interac », vous êtes redirigé d'un lien malveillant hébergé sur istandyjeno[.]hu vers le sous-dossier malveillant cra_ca_service hébergé sur oraclehomes.com :

Figure 3. Un site de hameçonnage proposant un remboursement d'impôts par l'ARC

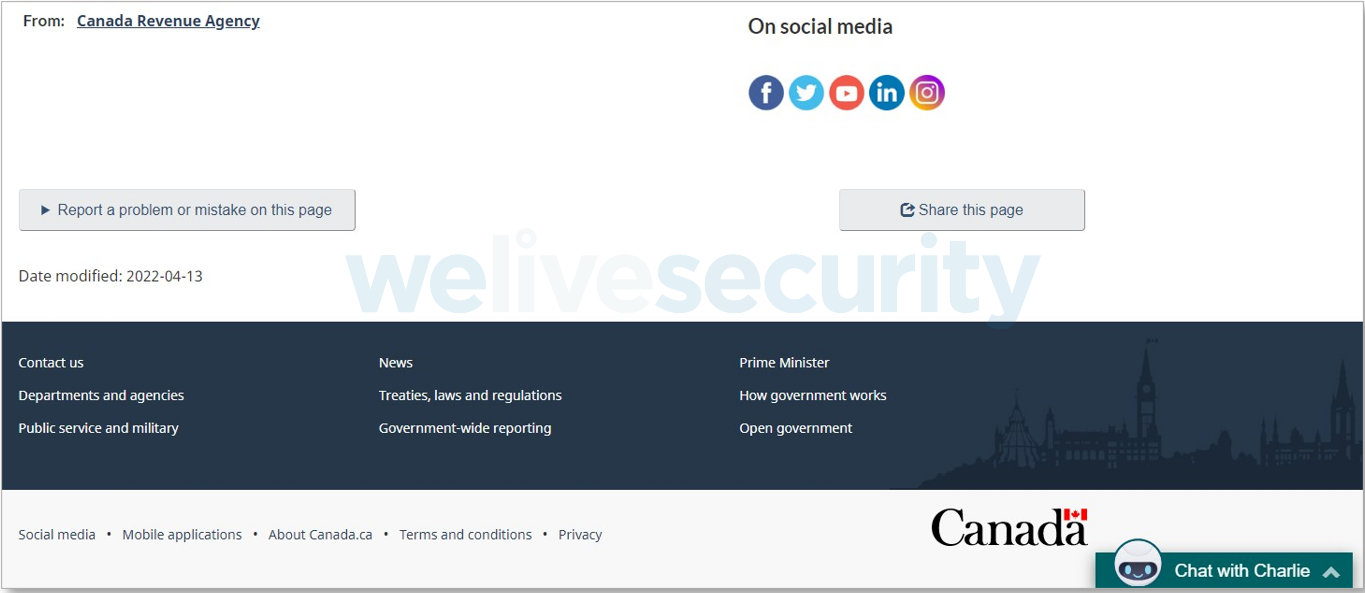

Les opérateurs à l'origine de cette campagne ont fait un assez bon travail en créant une page d'apparence légitime, mais il y a encore quelques signes d'arnaque. Par exemple, le pied de page d'une page légitime ressemble à ceci :

Figure 4. Le pied de page de la page légitime canada.ca/en/services/taxes/income-tax/personal-income-tax.html

En outre, les éléments de menu de la page d'hameçonnage ne mènent nulle part :

Figure 5. Les liens du menu de la page d'hameçonnage ne mènent nulle part

Si vous cliquez sur « Jobs », l'URL est simplement remplie par la valeur de l'attribut id de l'élément HTML « Jobs » (ou « tâches »).

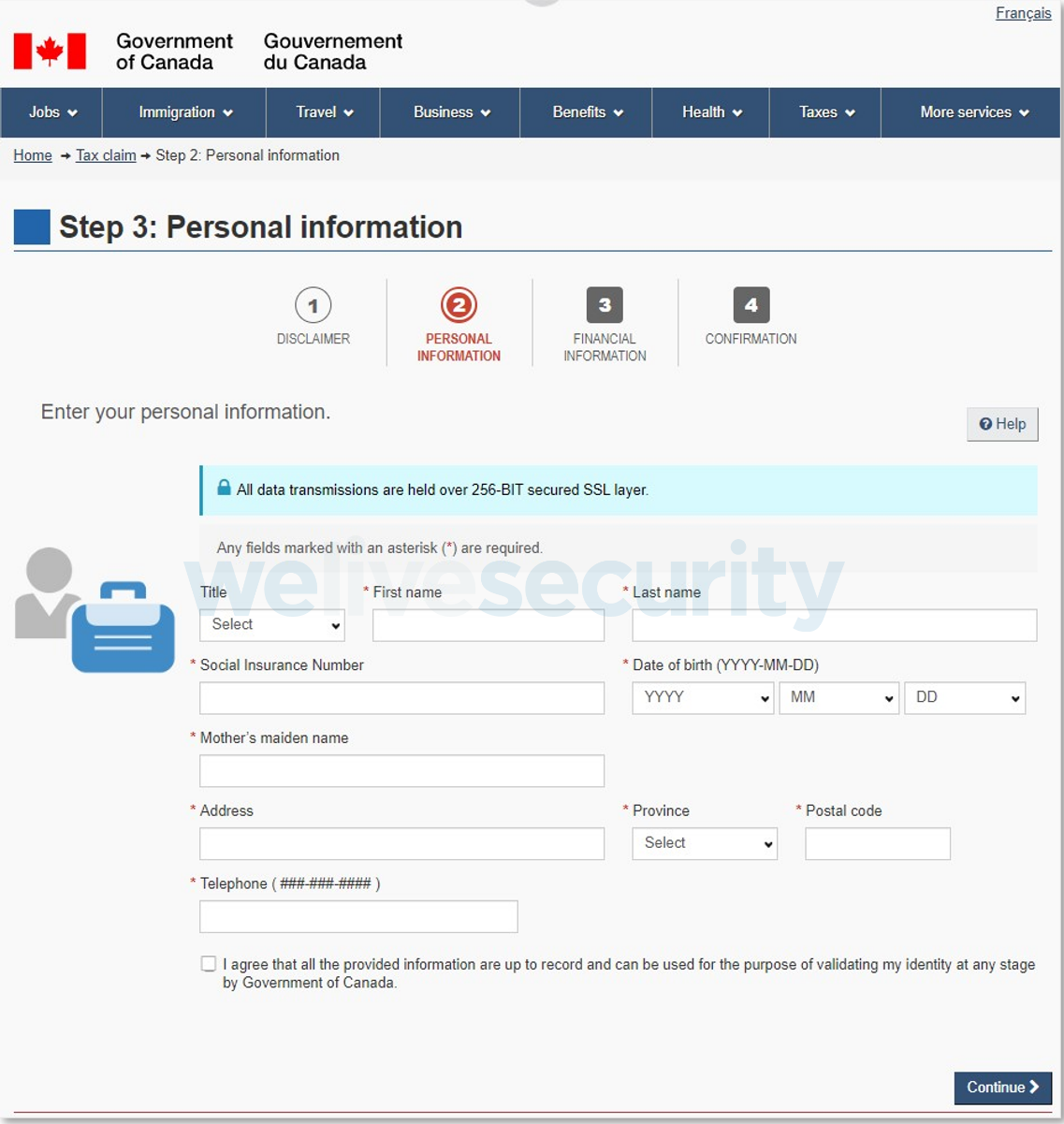

Ensuite, si vous cliquez sur le bouton « Continuer » de la page d'ouverture, la page suivante vous demande vos informations personnelles, notamment votre numéro d'assurance sociale, votre date de naissance et le nom de jeune fille de votre mère - en fait, tout ce dont un hameçonneur aurait besoin pour une usurpation d'identité :

Figure 6. Le premier formulaire de hameçonnage demande des informations personnelles - suffisamment pour une usurpation d'identité

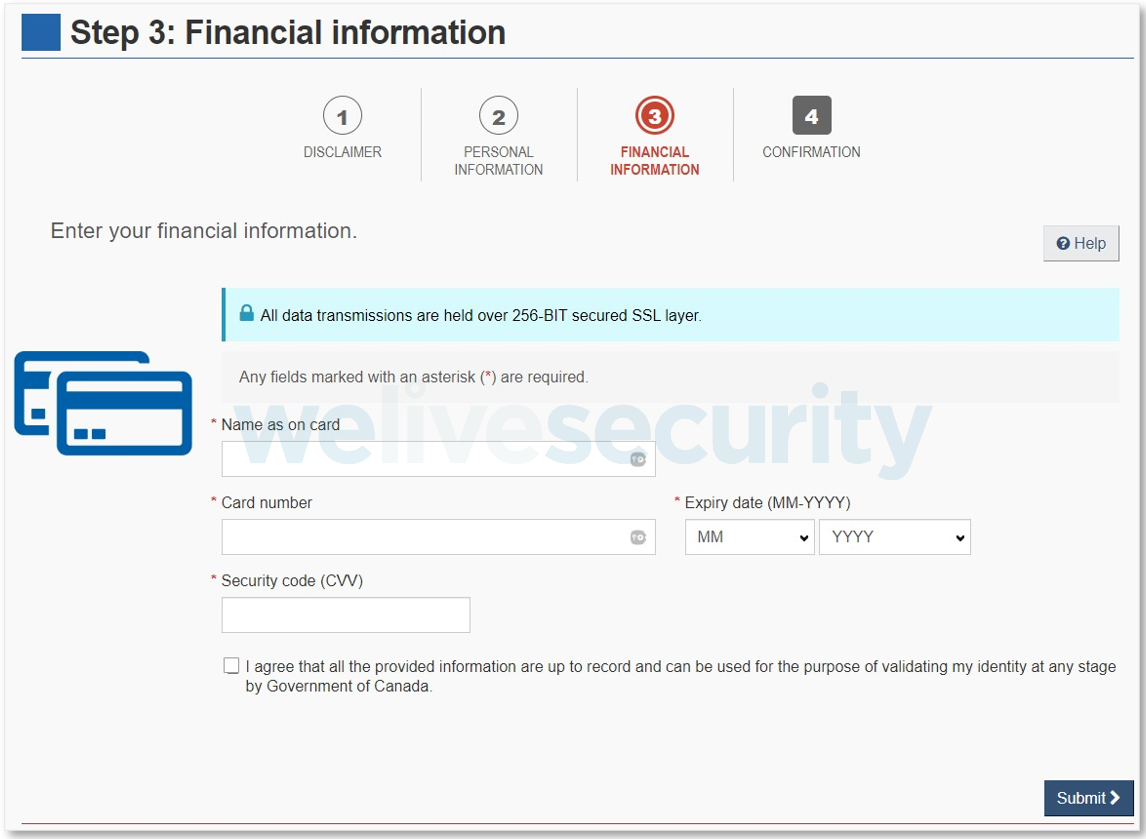

Si la victime clique ensuite sur le bouton « Continuer », la page suivante lui demande des informations sur sa carte de crédit :

Figure 7. Le deuxième formulaire de hameçonnage demande des informations sur la carte de crédit.

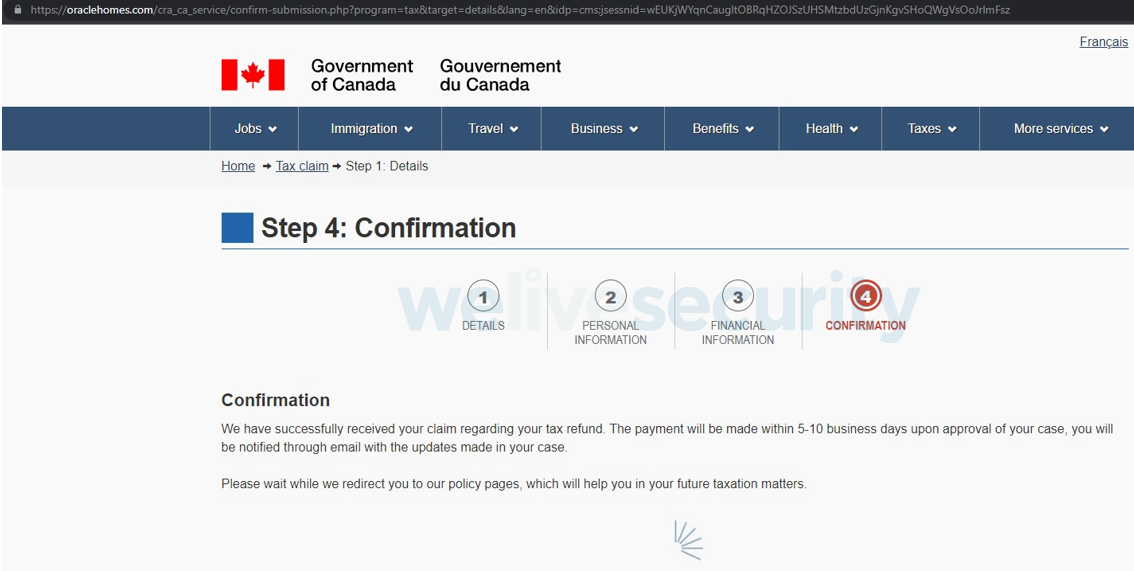

La dernière page confirme faussement que votre remboursement sera déposé sur votre compte de carte de crédit dans les 5 à 10 jours ouvrables :

Figure 8. La page de confirmation du site de hameçonnage

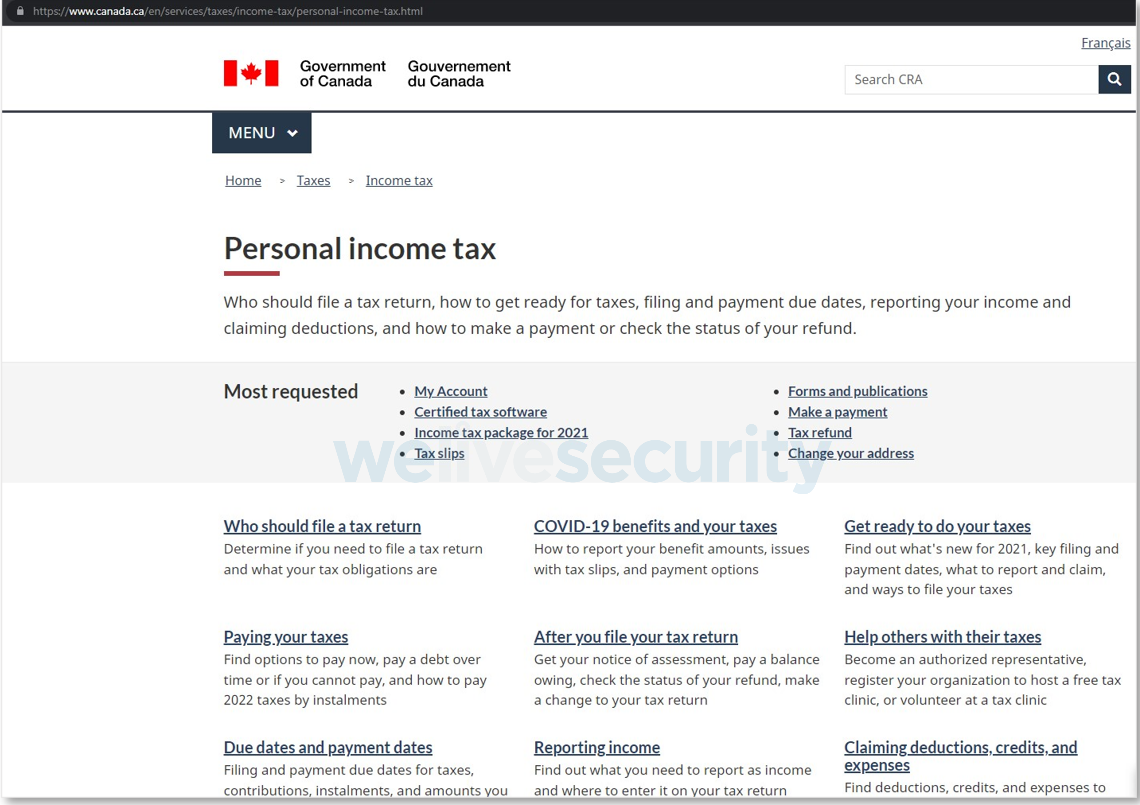

En terminant, les cybercriminels vous redirigent vers une page Web légitime de l'ARC :

Figure 9. La page légitime « Impôt sur le revenu des particuliers » du site Web de l'ARC

La même redirection se produit si vous tentez de naviguer directement vers le sous-répertoire cra_ca_service du site.

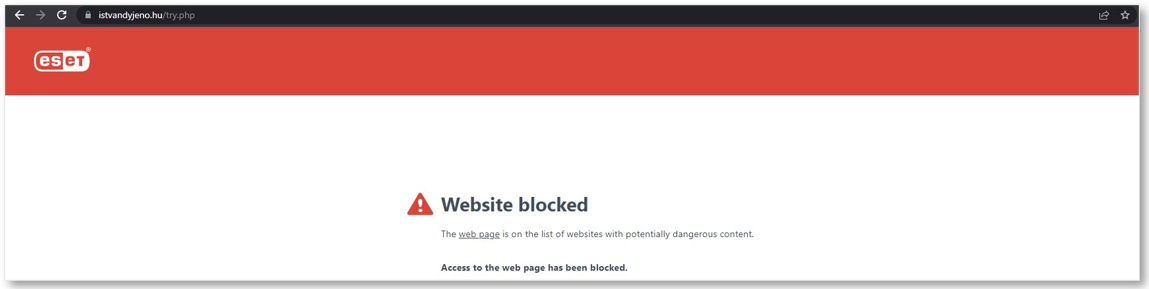

ESET bloque ces menaces comme étant une tentative de hameçonnage :

Figure 10. ESET bloque le domaine malveillant istvandyjeno[.]hu

Figure 11. ESET bloque le site malveillant oraclehomes[.]com/cra_ca_service oraclehomes[.]com/cra_ca_service site

Un portrait de l'univers de l'hameçonnage

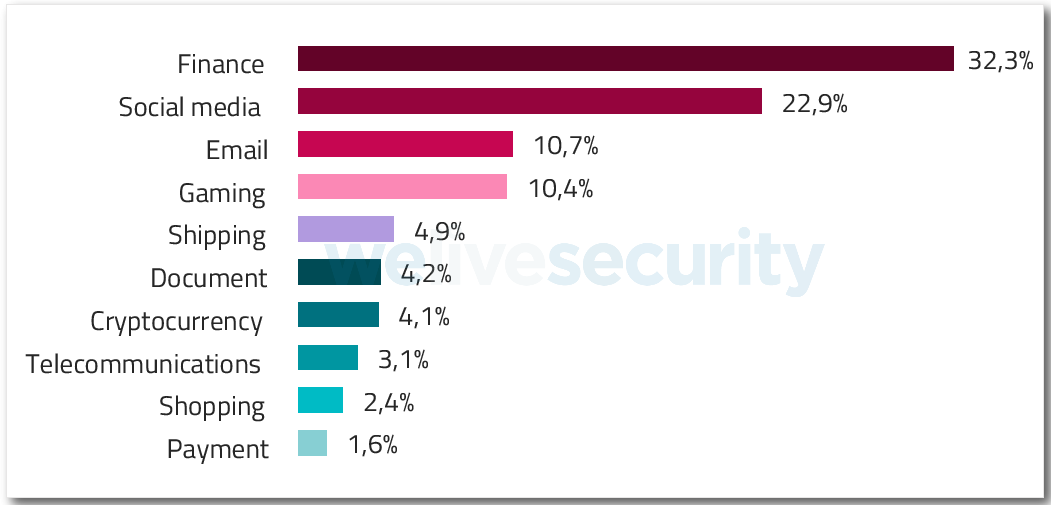

Selon le rapport d'ESET sur les menaces - T1 2022, environ un tiers des URL de phishing détectées au cours des quatre premiers mois de 2022 se faisaient passer pour des organisations financières. Mais il existe d'autres prétendants populaires aux leurres de phishing, comme les fausses pages de connexion Facebook et WhatsApp et les sites web se faisant passer pour des services de messagerie et des plateformes de jeux :

Figure 12. Top 10 des catégories de sites de phishing au cours des quatre premiers mois de 2022 par nombre d'URL uniques (source : télémétrie ESET)

Bien que, dans ce cas, les opérateurs malveillants aient ciblé les informations sur les cartes de crédit et les informations personnelles des Canadiens, le phishing peut englober une variété d'objectifs comme les téléchargements de rançongiciels, les chevaux de Troie bancaires, les logiciels malveillants de cryptojacking et les déploiements de botnet. Par conséquent, gardez à l'esprit les conseils suivants pour repérer et éviter ces menaces :

- Vérifiez si l'expéditeur présumé communique normalement par courrier électronique de cette manière.

- Plutôt que de cliquer sur des liens dans un courriel, il est préférable de naviguer manuellement vers le site Web officiel de l'expéditeur apparent.

- Vérifiez si le courriel contient des erreurs évidentes. Par exemple, demandez-vous pourquoi l'Agence du revenu du Canada vous enverrait-elle un courriel provenant de guidovedebe@skynet.be ?

- Méfiez-vous toujours de partager vos informations personnelles et financières avec une page Web.

- Familiarisez-vous avec la page d'alertes aux arnaques de l'ARC, en particulier avec les échantillons de courriels frauduleux se faisant passer pour l'ARC.