Bien que quelques semaines se soient écoulées depuis le plus fort de la saison des impôts sur le revenu dans de nombreux pays du monde, l'année 2020 s'annonce moins favorable que la normale, même pour les activités cybercriminelles. Depuis plusieurs mois, divers acteurs de la menace tentent de se faire passer pour des organisations gouvernementales, comme l'Agencia Tributaria - l'agence fiscale officielle de l'Espagne. Ici, nous examinons comment les opérateurs de Grandoreiro, un tristement célèbre cheval de Troie bancaire latino-américain, ont utilisé des courriels se faisant passer pour l'Agencia Tributaria afin de piéger de nouvelles victimes.

Courriers électroniques prétendument envoyés par l'Agencia Tributaria

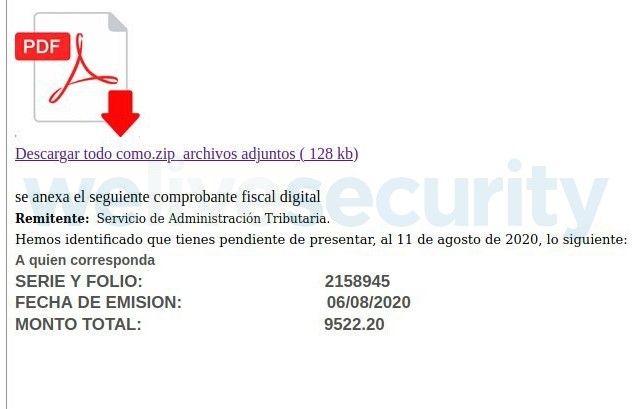

Le 11 août 2020, de nombreux Espagnols ont reçu des courriels prétendant provenir de l'Agencia Tributaria. Ces messages utilisaient de fausses informations sur l'expéditeur, comme « Servicio de Administración Tributaria » et l'adresse électronique contato@acessofinanceiro[...] com, afin de faire croire aux destinataires qu'ils avaient reçu une communication officielle de l'agence fiscale.

Dans le corps du message, le destinataire est invité à télécharger une archive ZIP qui est censée contenir un reçu fiscal numérique. Il est également informé qu'il reste un document à soumettre à l'Agencia Tributaria, accompagné d'une redevance à payer. Bien que le message n'offre aucune garantie d'être une communication officielle, il est probable que certains destinataires ont été amenés à télécharger le fichier ZIP lié via le lien fourni.

Le lien redirige vers un domaine qui a été enregistré le même jour, soit le 11 août. Cependant, si l'on regarde les informations fournies par whois - un service qui fournit des informations d'identification sur les titulaires de noms de domaine - le pays du titulaire est indiqué comme étant le Brésil, ce qui pourrait peut-être indiquer le lieu où se trouvent les opérateurs de cette campagne.

ESET a également observé que quelques campagnes de Mekotio, un autre cheval de Troie bancaire latino-américain, ont été distribuées de la même manière quelques jours plus tard.

Télécharger et exécuter

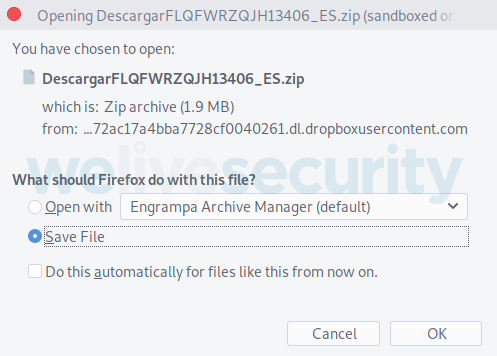

La chaîne d'infection de cette campagne est typique des chevaux de Troie bancaires d'Amérique latine. Tout d'abord, le fichier à télécharger a été placé par les opérateurs malveillants soit sur un domaine compromis, soit dans un service de stockage dans le nuage comme Dropbox. Dans ce cas, le lien contenu dans le spam dirige le destinataire vers un lien Dropbox à partir duquel le fichier ZIP peut être ouvert ou enregistré.

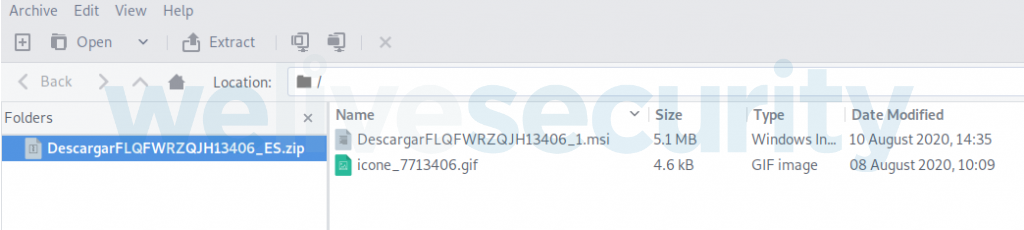

Ce fichier ZIP contient un fichier MSI et une image GIF. Les propriétés du fichier MSI révèlent qu'il a été compilé la veille, le 10 août. Il convient également de noter que le nom du fichier ZIP comporte le code pays "ES" à la fin. Les chercheurs d'ESET ont également détecté dans le Dropbox d'autres fichiers de taille et de date de compilation très similaires, mais avec des codes de pays différents - ce qui indique peut-être que cette campagne vise des victimes dans différents pays en même temps.

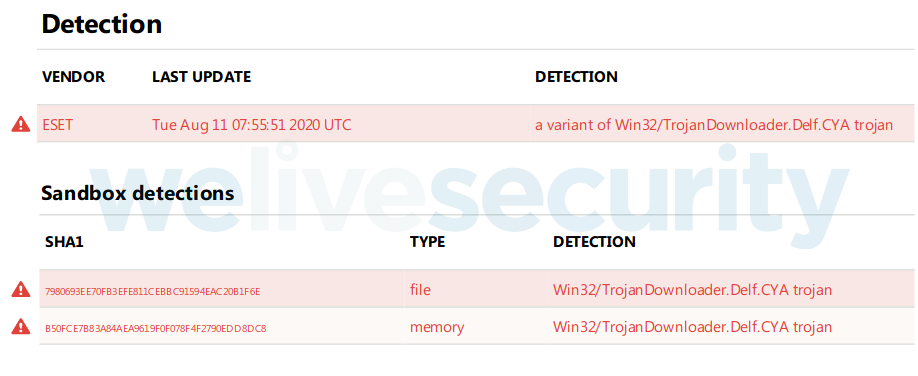

Les solutions de sécurité d'ESET détectent ce fichier MSI comme une variante de Win32/TrojanDownloader.Delf.CYA, un type de téléchargeur malveillant responsable de l'introduction d'autres logiciels malveillants dans votre système, notamment des familles de chevaux de Troie bancaires d'Amérique latine, comme Grandoreiro, Casbaneiro, Mekotio et Mispadu..

Dans le cas présent, nous voyons une nouvelle variante du cheval de Troie bancaire Grandoreiro qui a été particulièrement actif en Espagne ces dernières semaines.

Conclusion

Se faire passer pour l'Agencia Tributaria espagnole ou d'autres agences similaires est une vieille ruse utilisée depuis longtemps par les agresseurs, surtout pendant la période des impôts. Cependant, même lorsque la haute saison des impôts est déjà terminée, cette année a vu cette technique utilisée par les chevaux de Troie bancaires latino-américains et d'autres menaces spécialisées dans le vol de données.

C'est pourquoi il est important de rester vigilant et d'éviter de cliquer sur un lien dans un courriel, à moins d'être absolument certain de sa provenance en vérifiant auprès de l'expéditeur, et d'envisager la possibilité qu'un courriel puisse tenter de se faire passer pour un organisme gouvernemental. L'utilisation d'une solution de sécurité robuste, capable de détecter et de neutraliser ces menaces, contribue largement à accroître rapidement et facilement votre protection.

Remarque : une version de cet article en espagnol a d'abord été publiée sur le blog d'Ontinet.com-ESET España et a été traduite par René Holt, rédacteur de contenu pour ESET PR.