Avez-vous déjà eu besoin d'entrer un mot de passe pour vous connecter à une réunion Zoom? Si c'est le cas, je suis certain que vous faites partie d'une minorité parmi les utilisateurs de Zoom. L'organisateur peut consciemment exiger un mot de passe pour accéder à la réunion en supposant que les participants devront le saisir lorsqu'ils cliqueront sur le lien pour rejoindre la réunion. On peut donc se demander pourquoi, si l'invitation à la réunion indique un mot de passe dans les détails, est-ce que celui-ci n’est pas requis?

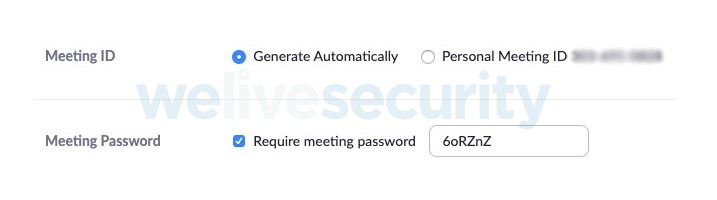

Lorsque vous programmez une réunion dans Zoom, comme le montre la figure 1, il y a une option « exiger le mot de passe de la réunion », qui est activée par défaut. Zoom a récemment changé cette option par défaut pour la désactiver, en réponse aux problèmes de Zoom Bombing par des participants non-invités, qui rejoignent des réunions pour les pour y afficher des messages inopportuns ou déplacés. Pourtant, l’organisateur de la réunion s'attend probablement à ce que les participants à la réunion inscrivent le mot de passe pour se connecter. Après tout, lorsqu'un service vous demande de créer un mot de passe pour accéder à un compte, il vous demande normalement ce mot de passe chaque fois que vous vous connectez - c'est ainsi que les mots de passe fonctionnent généralement.

Figure 1. Zoom exige désormais par défaut un mot de passe pour la programmation d'une réunion

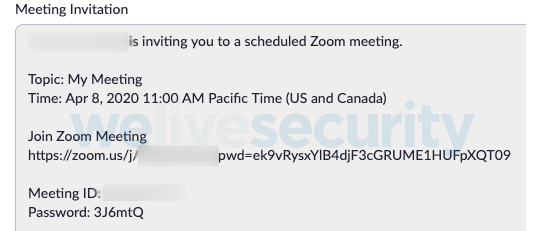

Une invitation est générée pour que vous puissiez envoyer aux invités les détails sur la façon de se joindre à la réunion. Cette invitation comprend la date et l'heure, un lien pour participer à la réunion, ainsi que l'ID et le mot de passe de la réunion, comme le montre la figure 2. En tant qu'organisateur de plusieurs réunions Zoom, je n'ai jamais été informé que les invités pourraient participer sans entrer le mot de passe. En fait, je croyais que le mot de passe était requis pour participer.

Figure 2. Message d'invitation à une réunion Zoom avec un mot de passe aléatoire par défaut

Remarquez que l'URL de l'invitation à la figure 2 « Join Zoom Meeting » inclut le paramètre « pwd= » suivi de nombreux caractères apparemment aléatoires. La chaîne aléatoire est une version codée du mot de passe, qui est listé dans sa forme simple sous l'ID de la réunion. Il est évident que les versions codée et simple du mot de passe sont toutes deux incluses dans la même invitation qui est généralement envoyée, dans son intégralité, sous forme d'invitation à un calendrier ou d'un courriel à l'invité. À ce stade, la dissimulation du mot de passe semble inutile et n'offre aucune valeur de sécurité.

L'étape suivante consiste à envoyer l'invitation. Si tous les destinataires se trouvent dans le domaine de votre entreprise, cette étape est probablement sécurisée, car l'équipe informatique interne en a le contrôle. En revanche, si l'invitation est envoyée à un destinataire extérieur à l'entreprise, le contenu du courrier électronique circulera sur les réseaux publics. La bonne nouvelle, c'est que 93 % des courriers électroniques entrants, selon Google, sont chiffrés en transit. Il y a donc peu de chances que quelqu'un intercepte le courriel et glane les détails de la réunion, y compris le mot de passe.

L'invitation arrive dans la boîte de réception ou le calendrier de l'invité. Au moment où la réunion est programmée, un simple clic sur le lien figurant dans l'invitation suffit pour rejoindre la réunion. Le planificateur s'attend à ce que l'invité ait besoin d'un mot de passe, car c'est ainsi que l'invitation a été configurée. Cependant, aucun mot de passe n'est requis, car le mot de passe est intégré dans le lien caché dans la chaîne de caractères codée utilisée pour se connecter à la réunion. Quel était donc l'intérêt d'exiger un mot de passe

L'autre façon de rejoindre une réunion Zoom est d'entrer l'ID de réunion à 9 chiffres. Si vous tentez de rejoindre une réunion en utilisant cette méthode et qu'un mot de passe a été configuré, une invite à entrer le mot de passe s'affiche. Cela permet d'éviter que des personnes tentent de se connecter à une réunion protégée par un mot de passe avec uniquement l'ID de la réunion, ce qui permet de réduire le bombardement du Zoom. Cela dit, les acteurs malveillants qui ont fait du zoom-bombing pourraient toujours utiliser des tactiques de force brute pour trouver des Meeting ID valides, en configurant des scripts qui s'exécutent pour tenter continuellement de se connecter à des réunions.

Il existe un risque que quelqu'un transmette l'invitation, dans son intégralité, à une personne non autorisée qui pourrait alors se joindre à la réunion, et serait en possession du lien avec le mot de passe intégré et le mot de passe réel. Même si le mot de passe n'était pas intégré dans le lien, le mot de passe est inclus dans l'invitation, donc là encore, le mot de passe n'offre aucune valeur de sécurité.

Le navigateur présente-t-il un risque pour les détails nécessaires pour participer à une réunion? Comme il s’agit d’un lien https, le navigateur commencera par demander aux serveurs de zoom.us une communication chiffrée. Une fois la communication établie, le lien complet sera demandé et le processus de réunion commencera, sans mot de passe car il est intégré au lien. Là encore, le mot de passe n'a aucune valeur ajoutée.

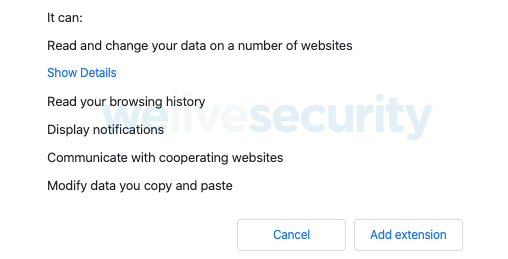

Les attaques de zoom-bombing affectaient surtout un problème pour les écoles et les étudiants, alors que les acteurs malveillants se joignant aux vidéoconférences pour l'enseignement en ligne et affichant des messages et des contenus racistes ou inappropriés. L'appareil d'un étudiant est susceptible d'avoir d'autres applications ou extensions de navigateur installées qui lui permettent de communiquer de manière amusante, par exemple emoji ou des extensions de chat. Si une extension a la permission de lire l'historique de navigation, alors le lien avec le mot de passe intégré peut être consulté par les développeurs de l'extension. Ainsi, ces derniers pourraient se joindre sans connaître le mot de passe, en utilisant l'historique de navigation de l'utilisateur.

Plusieurs extensions populaires, y compris auprès des étudiants, pourraient ainsi avoir accès aux détails de votre réunion, y compris les mots de passe intégrés, et partagent les données avec des tiers. Pour tester cela, je suis allé sur le Chrome Web Store, et avec les conseils de mon fils sur ce que les étudiants utilisent, j'ai essayé d'ajouter deux extensions Chrome qui ont plus d'un million de téléchargements chacune. Les deux ont demandé l'autorisation de consulter mon historique de navigation.

Figure 3. Une partie des permissions demandées pour l'utilisation de l'extension

This permission allows these two third-party companies to access all my browsing history, including the links to any Zoom meetings that have been joined, and will include by default the embedded password. I have not named the extensions I attempted to add to my browser, since the companies concerned may have legitimate reasons to collect the data and may be storing it securely. However, they may also be sharing it with other third parties and not be securing it properly.

Cette autorisation permet à ces deux sociétés tierces d'accéder à tout mon historique de navigation, y compris les liens vers toutes les réunions Zoom qui ont été rejointes, et comprendra par défaut le mot de passe intégré. Je n'ai pas nommé les extensions que j'ai essayé d'ajouter à mon navigateur, car les sociétés concernées peuvent avoir des raisons légitimes de collecter les données et peuvent les stocker de manière sécurisée. Cependant, il se peut aussi qu'elles les partagent avec d'autres tiers et ne les sécurisent pas correctement.

Si la réunion est créée en utilisant les paramètres par défaut de Zoom et qu'elle est programmée de manière récurrente, le lien d'invitation, y compris le mot de passe, peut être partagé avec les fournisseurs d'extensions et les tiers avec lesquels ils partagent des données. Je doute que cette possibilité ait été envisagée par la personne qui a programmé la réunion ; elle pensait qu'un mot de passe serait nécessaire.

Zoom permet de désactiver la fonction « mot de passe intégré ». Toutefois, cette option n'est pas disponible à la création d'une réunion. L’utilisateur doit plutôt modifier ses paramètres par défaut dans la section « Paramètres personnels » (ou « Personal settings »).

À mon avis, lorsqu'un utilisateur crée une réunion, Zoom devrait afficher une alerte de notification indiquant que l'utilisation du paramètre par défaut « exiger le mot de passe » implique en fait qu'aucune entrée de mot de passe ne sera requise par quiconque, y compris un tiers, disposant du lien menant à la réunion.

D’autres mesures à connaître?

Ne vous y trompez pas, il y a plus à prendre en compte lorsqu'il s'agit de protéger vos réunions Zoom. Lisez notre article en profondeur sur les paramètres de l'application et découvrez ce que vous pouvez faire d'autre pour sécuriser le service.

ESET est là pour vous depuis plus de 30 ans. Soyez assurés que nous demeurons là pour protéger vos activités en ligne en cette période d’incertitude.

Protégez-vous contre les menaces à votre sécurité en ligne avec un essai prolongé de notre logiciel primé.

Profitez de notre période d’essai gratuit prolongée à 90 jours.