Un rapport d'Akamai a révélé que 43% des tentatives de connexion en ligne réalisées à travers le monde sont effectuées par des bots utilisés à des fins malveillantes. En effet, les pirates exploitent de plus en plus les outils automatisés pour usurper les données personnelles et d’identité.

En se concentrant sur les données de novembre 2017, le fournisseur de réseau de diffusion de contenu a constaté que 3,6 milliards de demandes de connexion sur 8,3 milliards étaient malveillantes, en particulier « des tentatives de connexion à un compte ou des données de compte collectées ailleurs sur Internet ».

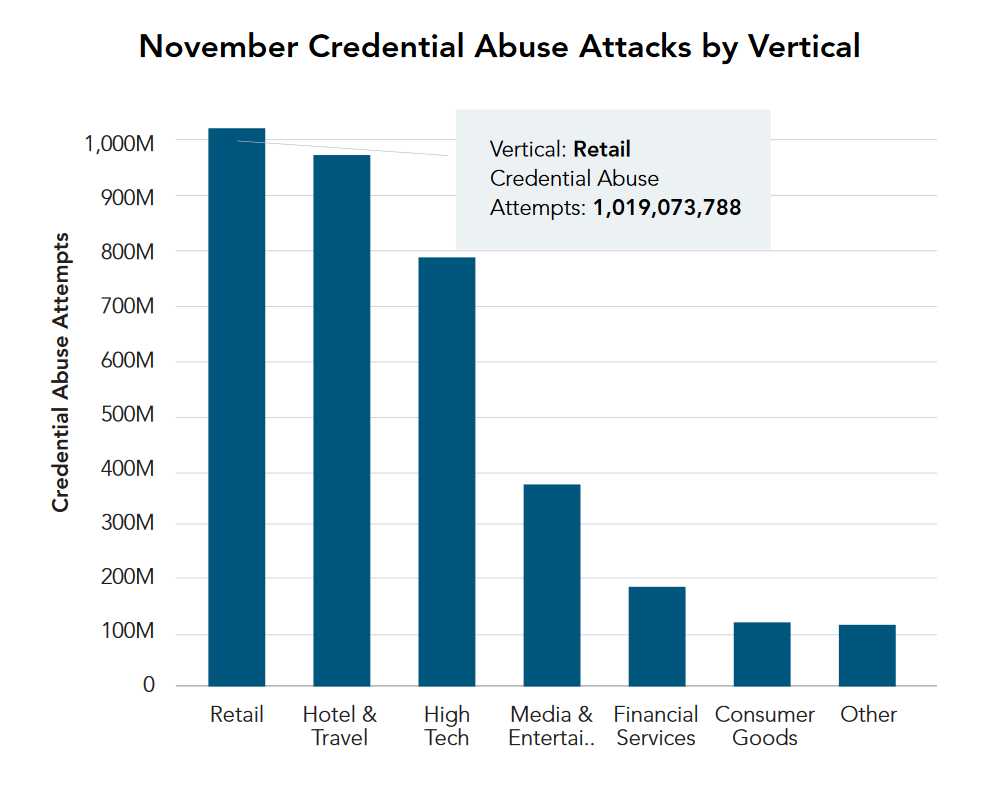

Une ventilation des chiffres met en avant les sites web e-commerce qui sont ceux qui enregistrent le plus grand nombre de demandes de connexion en novembre - 2,8 milliards. « Seulement » 36 % de ces demandes étaient supposées s’infiltrer sur des comptes, selon le rapport d’Akamai sur la Sécurité Internet au Quatrième Trimestre 2017 (Fourth Quarter 2017 State of the Internet / Security Report).

Pendant ce temps, l'industrie hôtelière devait composer avec la plus forte concentration de robots malveillants. 82 % des 1 milliards de tentatives de connexion sur les sites web des compagnies aériennes, d’hôtels et agences de voyages en ligne ont été jugées malveillantes.

Des essaims de robots mal intentionnés ont également envahi les sites d'entreprises de haute technologie : 57% des 1,4 milliard de tentatives de connexion ont été jugées malfaisantes.

Les données ont été obtenues par Akamai en identifiant « des adresses IP qui tentent de se connecter à plusieurs reprises à des comptes en utilisant des informations d’identification ayant fuité, et sans aucune autre activité sur le site en question ».

L’ensemble de ces données couvre principalement les sites web qui utilisent des adresses électroniques comme identifiants. En conséquence, Akamai alerte sur le fait que les chiffres peuvent sous-estimer l'ampleur du problème dans les secteurs où les adresses électroniques ne sont pas utilisées comme login, notamment dans le secteur financier.

Tentatives d'usurpation de données personnelles et d’identité selon les différentes industries sélectionnées (Source : Akamai, Quatrième trimestre 2017 - Rapport sur l'état de sécurité d’Internet)

Les bots qui parcourent Internet sous le joug de leurs décisionnaires humains peuvent accomplir des tâches automatisées aussi bien légitimes que malveillantes. Les statistiques indiquent que le trafic Internet généré par des robots (bots malfaisants comme bienveillants) dépasse le trafic humain.

« L’augmentation de l’automatisation et de l’exploration des données (ou data mining) a provoqué une abondance de trafic sur les sites web et les services Internet. Bien que la plupart de ce trafic soit bénéfique pour les entreprises opérant sur Internet, les cybercriminels cherchent à manipuler le puissant volume de bots pour les détourner et en tirer partie de manière malveillante », souligne Martin McKeay, conseiller senior en sécurité chez Akamai.

« Les entreprises doivent surveiller qui accède à leurs sites pour différencier les humains réels des robots, que ces derniers soient légitimes comme malveillants. Aucun des robots ni du trafic généré sur le Web n’est créé de la même manière, » ajoute-t-il.

Dans une technique automatisée connue sous le nom de « credential stuffing », les criminels exploitent les identifiants d'accès volés ou divulgués appartenant à un compte afin de pénétrer dans d'autres comptes, souvent de valeur supérieure. Cette tactique a été jugée rentable entre 0,1 % et 2 % des tentatives, grâce notamment au fait que de nombreux internautes utilisent les mêmes identifiants sur plusieurs comptes. Les bases de données contenant de nombreuses paires de noms d'utilisateur et de mots de passe volés peuvent être facilement achetées en ligne.

Attaques par déni de service distribué (DDoS)

Après plusieurs trimestres d’augmentation, le nombre d’attaques par déni de service distribué (DDoS) a diminué de moins de 1 % au quatrième trimestre 2017 par rapport au troisième trimestre. Cependant et sur une base annuelle, les attaques ont augmenté de 14%, selon les statistiques d'Akamai.

L'industrie du jeu a subi la plus importante des attaques, avec 79 % de tout le trafic DDoS. L'Allemagne et la Chine représentaient à elles deux la majorité des adresses IP sources impliquées dans les attaques.

Dire que les attaques DDoS ne vont nulle part serait un euphémisme, ne serait-ce qu’avec Mirai dont nous sommes loin d’avoir tout vu ! Le fameux botnet, qui a pris l'Internet d'assaut à l'automne 2016, reste actif et dangereux. Cela s'explique notamment par la prolifération des objets piratables et connectés à Internet et des hackers qui adaptent sans relâche le code source de Mirai pour satisfaire leurs intentions malveillantes.

Attaques d'applications Web

Le nombre d’attaques d'applications Web a diminué de 9%, après avoir connu un bond de 30% au troisième trimestre. Ce nombre reste néanmoins plus élevé d'un dixième de point par rapport aux trois derniers mois de 2016.

Ce type de menace implique le plus souvent de scanner les sites afin d’identifier les plus vulnérables d’entre eux dans le but ultime de voler leurs données ou effectuer d’autres actions compromettantes. Les injections SQL (SQLi), qualifiées par Akamai de « facilement automatisées et évolutives », représentent la moitié des attaques par application Web. Avec 36 % des cas, l'inclusion de fichiers locaux était le second vecteur d'attaque le plus fréquent.

Les États-Unis sont de loin la première source et la première cible des attaques par application Web. Les incursions aux États-Unis ont augmenté de 31 % par rapport au dernier trimestre de 2016.