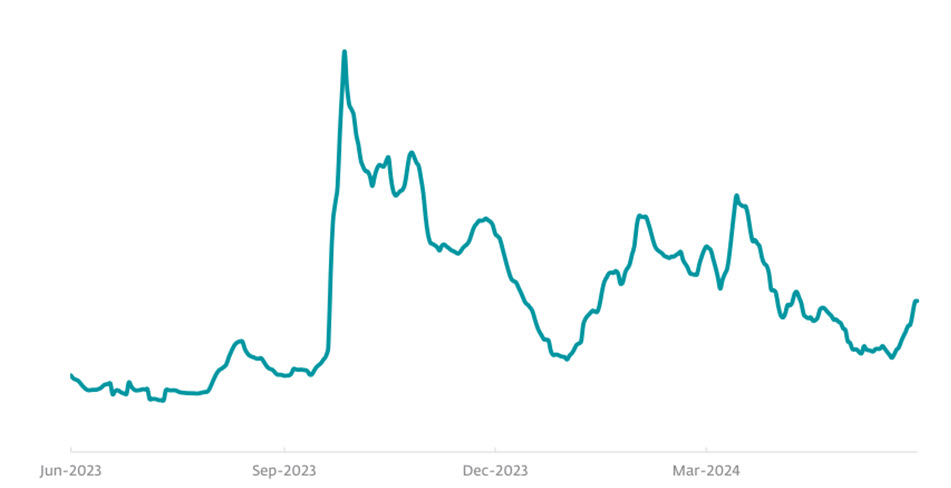

Cibercriminales están atacando a miles de sitios web de WordPress aprovechando vulnerabilidades en plugins populares como PopUp Builder, lo que les permite tomar el control completo de los servidores. Tal como se analiza en el último ESET Threat Report, la banda detrás de Balada Injector ha comprometido más de 20.000 sitios web en los últimos meses, distribuyendo JavaScripts maliciosos de la familia JS/Agent en distintas oleadas.

En el semestre último de 2023 se había observado un aumento de este tipo de ataques, y desde enero 2024, las detecciones de ESET tuvieron una subida considerable. El método de ataque es la explotación de vulnerabilidades presentes en el plugin PopUp Builder, usado para la creación de Pop ups de WordPress. La explotación de vulnerabilidades en plugins para WordPress es una de las formas de acceso inicial favoritas usadas por los atacantes detrás de Balada Injector.

WordPress es la herramienta para la creación de sitios web usada por más del 43% de los sitios web para la creación de sitios web y gestión de contenidos, según un relevamiento de w3techs.com, y se ha convertido, por tanto, en un blanco predilecto de distintos actores de amenazas.

Balada Injector

Los operadores detrás de Balada Injector son conocidos por explotar vulnerabilidades de los complementos para WordPress, y tiene la habilidad de instalar múltiples mecanismos de persistencia. Ján Adámek, ingeniero sénior de detección de ESET, advierte que los scripts de Balada Injector pueden tomar el control completo del servidor web, por lo que una vez detectados es importante eliminar el complemento malicioso y actualizar todo complemento asociado a WordPress.

Por la habilidad que tiene para instalar mecanismos de persistencia, se debe comprobar si existen cuentas de administrador maliciosas y archivos apócrifos en el servidor web. Cambiar las credenciales de acceso es una forma de prevenir cualquier intrusión no deseada.

Cómo detectar actividad maliciosa en WordPress

Algunos indicadores de compromiso que detalla la propia plataforma y a los que debes estar atento son:

- El sitio web está en la lista negra de Google, Bing, etcétera.

- El host deshabilita el sitio.

- La web es marcada por distribuir malware

- Detección de comportamientos no autorizados, como usuarios nuevos desconocidos, por ejemplo.

- El sitio se ve extraño

¿Qué hacer si se detecta actividad maliciosa?

Entre otras medidas que puedes tomar, las principales son:

- Controlar los accesos y revocar aquellos que son dudosos.

- Documentar toda actividad sospechosa para tener un reporte de incidente

- Escanear el sitio y su entorno.

Una vez que logras determinar que el sitio está limpio de la amenaza, cambia las contraseñas y credenciales de acceso, recordando utilizar contraseñas robustas.

Mantener los sistemas actualizados para reducir peligros

Como insistimos desde WeLiveSecurity, mantener los sistemas y aplicaciones actualizadas es una manera contar con los parches y mejoras en seguridad que ofrece cada desarrollador. El software actualizado asegura el abordaje de problemas de seguridad que puedan descubrirse.

En el caso de WordPress asegúrate de tener la última versión, que es la serie 6.6 y es la “la única segura de usar, que se mantiene actualizada activamente”.