Los investigadores de ESET echan un vistazo a los cambios significativos en el ecosistema del ransomware en 2024 y se centran en RansomHub, un grupo de ransomware como servicio (RaaS) de reciente aparición que actualmente domina el mercado. Compartimos información inédita sobre la estructura de afiliación de RansomHub y descubrimos claros vínculos entre este gigante de reciente aparición y las ya consolidadas bandas Play, Medusa y BianLian.

También destacamos la amenaza emergente de los EDR killers, desenmascarando EDRKillShifter, un EDR killer personalizado desarrollado y mantenido por RansomHub. Observamos un aumento en el número de afiliados a ransomware que utilizan código derivado de pruebas de concepto disponibles públicamente, mientras que el conjunto de controladores de los que se abusa es en gran medida fijo.

Por último, basándonos en nuestras observaciones tras la Operación Cronos dirigida por las fuerzas de seguridad y la desaparición del infame grupo BlackCat, presentamos nuestras ideas sobre cómo ayudar en esta intensa lucha contra el ransomware.

Puntos principales de este blogpost:

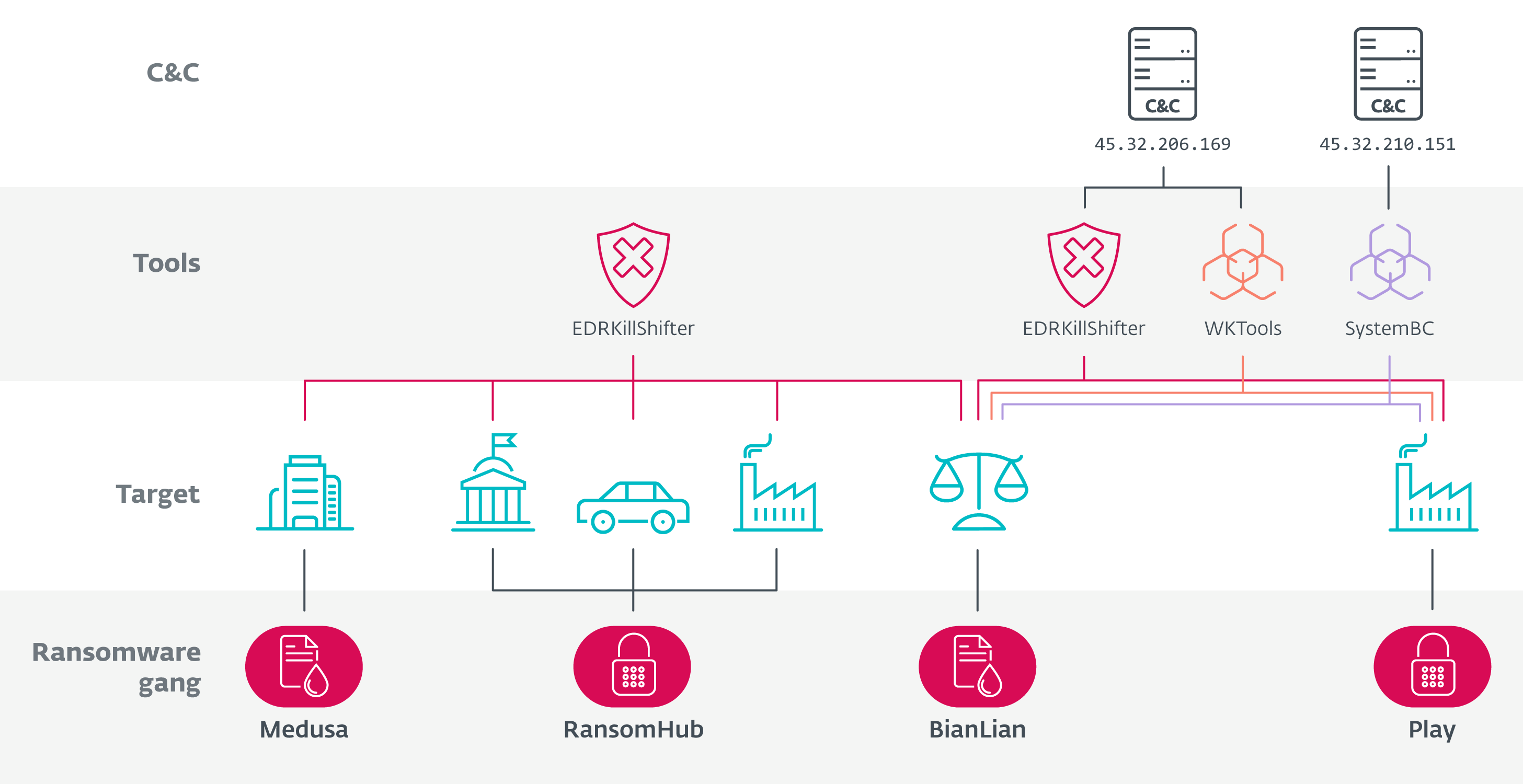

- Hemos descubierto vínculos claros entre los grupos de ransomware RansomHub, Play, Medusa y BianLian.

- Lo conseguimos siguiendo el rastro de las herramientas que RansomHub ofrece a sus afiliados.

- Documentamos otros hallazgos sobre EDRKillShifter, correlacionando nuestras observaciones con la actividad pública de RansomHub.

- Ofrecemos información sobre la amenaza emergente de los EDR killers, su anatomía y su papel en el mundo del ransomware.

Panorama general

La lucha contra el ransomware alcanzó dos hitos en 2024: LockBit y BlackCat, hasta entonces los dos grupos principales, abandonaron la escena. Y por primera vez desde 2022, los pagos registrados por ransomware en particular cayeron un impresionante 35%, a pesar de las expectativas en sentido contrario a mediados de año. Por otro lado, el número registrado de víctimas publicadas en sitios web dedicados a las fugas de información (DLS) aumentó en torno a un 15 por ciento.

Gran parte de este aumento se debe a RansomHub, un nuevo grupo de RaaS que surgió en la época de la Operación Cronos. En este blogpost, analizamos RansomHub en profundidad y demostramos cómo hemos aprovechado la forma en que los afiliados utilizan las herramientas de RansomHub, lo que nos ha permitido establecer vínculos entre RansomHub y sus rivales, incluidos algunos bien establecidos como Play, Medusa y BianLian.

A lo largo de este blogpost, nos referimos a las entidades que conforman el modelo de ransomware como servicio de la siguiente manera:

- Operadores, que desarrollan el payload del ransomware, mantienen el DLS y ofrecen servicios a los afiliados, normalmente por una cuota mensual y un porcentaje del pago del rescate (normalmente entre el 5 y el 20%).

- Los afiliados, que alquilan los servicios de ransomware a los operadores e instalan los cifradores en las redes de las víctimas, suelen practicar también la exfiltración de datos.

El auge de RansomHub

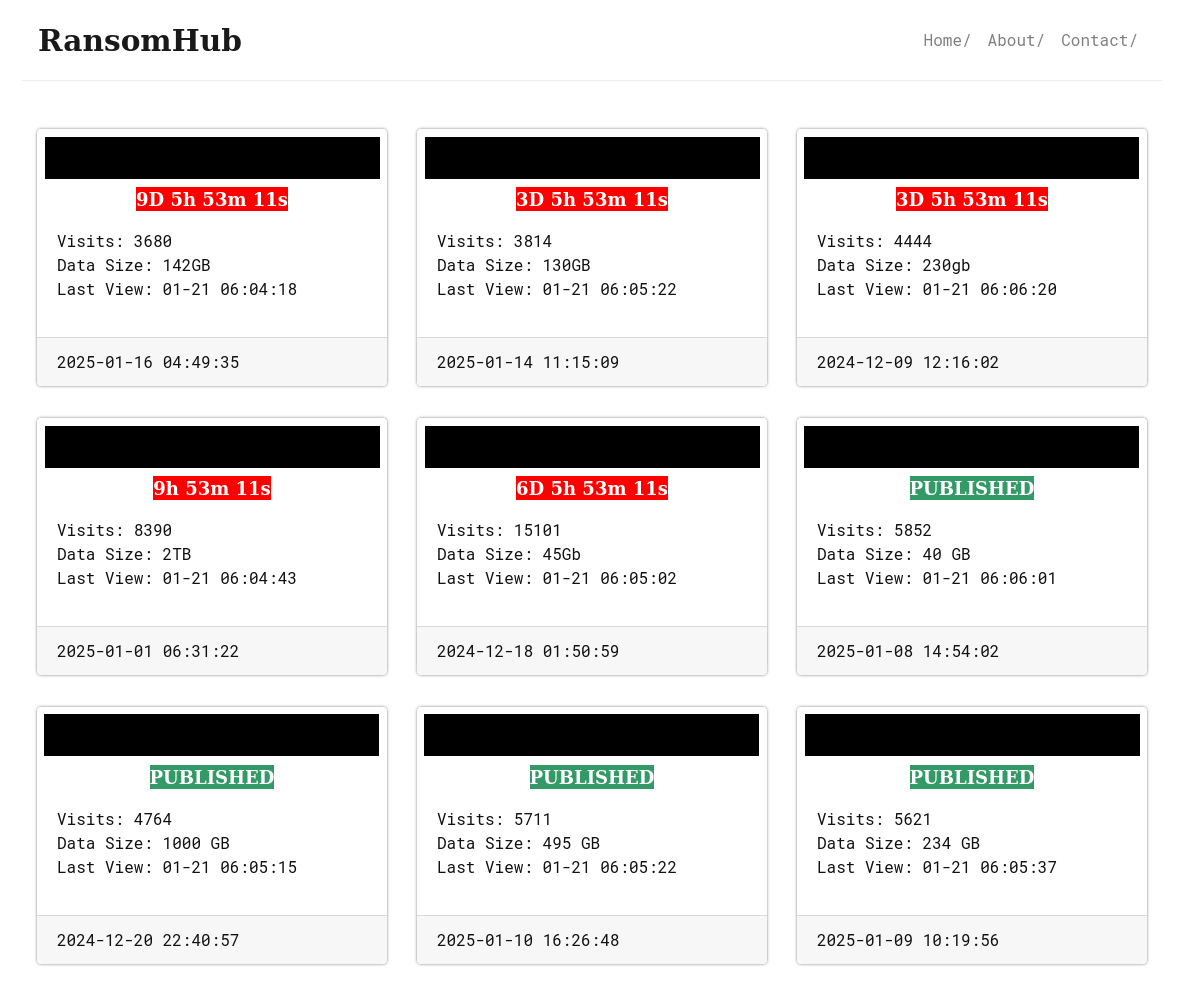

RansomHub anunció su primera víctima en su DLS (ver Figura 1) el 10 de febrero de 2024, 10 días antes del anuncio público de la Operación Cronos. Aunque el ascenso del grupo ha sido lento, también ha sido constante y cuando -en abril de 2024- RansomHub alcanzó el mayor número de publicaciones de víctimas de todos los grupos de ransomware, fue el primero en hacerlo.de todos los grupos de ransomware activos (sin tener en cuenta las publicaciones falsas de LockBit), quedó claro que se trataba de un grupo al que había que seguir de cerca. Desde entonces, RansomHub ha dominado la escena del ransomware.

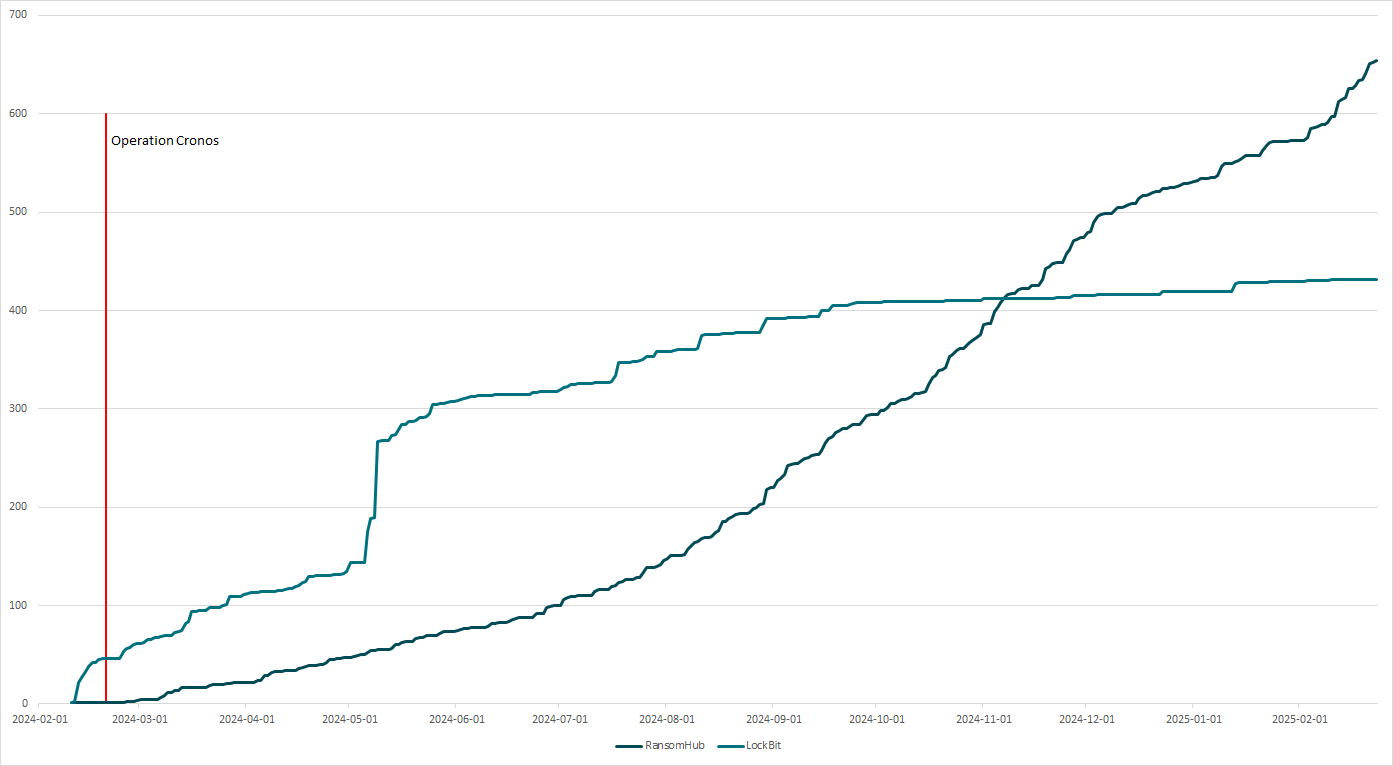

Para demostrar lo peligroso que es RansomHub, comparémoslo con LockBit. La Figura 2 muestra la suma acumulativa diaria (en el eje y) de nuevas víctimas publicadas en el DLS de LockBit frente al de RansomHub, comenzando con la aparición de RansomHub en febrero de 2024.

Como se puede ver claramente, mientras que RansomHub empezó a anunciar víctimas más lentamente, casi nueve meses después el grupo ha conseguido acumular más víctimas desde su creación que LockBit, y esta tendencia continúa a día de hoy. Teniendo en cuenta que tanto BlackCat como LockBit sufrieron grandes estafas en la época en que surgió RansomHub, podemos suponer con seguridad que muchos afiliados cualificados han migrado a RansomHub; Notchy, el afiliado de BlackCat que robó más de 4 TB de datos de Change Healthcare, es sólo un ejemplo conocido públicamente.

La figura 3 muestra la nota de rescate que los afiliados a RansomHub dejan en los ordenadores de sus víctimas.

Somos RansomHub. Los servidores de su empresa están bloqueados y los datos han sido llevados a nuestros servidores. Esto es grave. Esto es serio. Buenas noticias: - el sistema y los datos de su servidor serán restaurados por nuestra Herramienta de Descifrado, soportamos el descifrado experimental para probar que sus archivos pueden ser descifrados; - por ahora, sus datos están protegidos y almacenados de forma segura en nuestros servidores.nadie en el mundo conoce la fuga de datos de su empresa, excepto usted y el equipo de RansomHub; - ofrecemos un descifrado de prueba gratuito para archivos de menos de 1 MB. Si alguien afirma que puede descifrar nuestros archivos, puede pedirle que intente descifrar un archivo de más de 1 MB. Preguntas frecuentes: ¿Quiénes somos? - Enlaces del navegador normal: https://ransomxifxwc5eteopdobynonjctkxxvap77yqifu2emfbecgbqdw6qd.onion.ly/ - Enlaces del navegador Tor: http://ransomxifxwc5eteopdobynonjctkxxvap77yqifu2emfbecgbqdw6qd.onion/ ¿Quieres recurrir a las autoridades para protegerte? - Buscar su ayuda sólo empeorará las cosas,Intentarán evitar que negocie con nosotros, porque las negociaciones les harán parecer incompetentes.-después de que el informe del incidente se presente al departamento gubernamental, se le multará <Esta será una cantidad enorme,Lea más sobre la legislación GDRP:https://en.¡¡¡¡¡wikipedia.org/wiki/General_Data_Protection_Regulation>,El gobierno utiliza tu multa para recompensarles.Y tú no recibirás nada, y excepto tú y tu empresa, el resto de la gente olvidará lo ocurrido!!!!! ¿Cree que podrá arreglárselas sin que descifremos sus servidores y datos utilizando alguna solución informática "experta" de terceros? - sólo causarán un daño significativo a todos sus datos; cada archivo cifrado se corromperá para siempre. Sólo nuestra herramienta de descifrado le garantizará el descifrado; no recurra a empresas de recuperación, ya que no son más que intermediarios que ganan dinero a su costa y le engañan.

- Sabemos de casos en los que las empresas de recuperación le dicen que el precio del rescate es de 5 millones de dólares, pero en realidad negocian en secreto con nosotros por 1 millón de dólares, por lo que ganan 4 millones de dólares a su costa. Si se pusiera en contacto con nosotros directamente, sin intermediarios, pagaría 5 veces menos, es decir, 1 millón de dólares. ¿Cree que su empresa asociada de recuperación informática restaurará sus archivos?

- además, todos sus datos están en nuestros servidores y podemos publicarlos en cualquier momento, así como enviar información sobre la violación de datos de los servidores de su empresa a sus principales socios y clientes, competidores, medios de comunicación y youtubers, etc.

Estas acciones por nuestra parte hacia su empresa tendrán consecuencias negativas irreversibles para la reputación de su empresa. ¿No le importa de todos modos, porque simplemente no quiere pagar?

- Paralizaremos su negocio para siempre, utilizando toda nuestra experiencia para hacer que sus socios, clientes, empleados y todos los que colaboran con su empresa cambien de opinión y no tengan más remedio que alejarse de su empresa, por lo que, a medio plazo, tendrá que cerrar su empresa.

Lo que le ofrecemos a cambio de su pago - descifrado y restauración de todos sus sistemas y datos en un plazo de 24 horas con garantía; - no informar nunca a nadie de la violación de datos de su empresa; - después de descifrar los datos y restaurar el sistema, nos encargaremos de todo por usted.después de desencriptar los datos y restaurar el sistema, borraremos todos sus datos de nuestros servidores para siempre; - le proporcionaremos valiosos consejos sobre la protección informática de su empresa para que nadie pueda volver a atacarla.``` Ahora, para empezar a operar, necesita hacer lo siguiente: - instalar y ejecutar 'Tor Browser' desde https://www.torproject.org/download/ - usar 'Tor Browser' abrir http://ubfofxonwdb32wpcmgmcpfos5tdskfizdft6j54l76x3nrwu2idaigid.onion/ - introducir su ID de Cliente: [REDACTED] * no revele su ID o será baneado y nunca podrá desencriptar sus archivos. No habrá malas noticias para tu empresa tras el éxito de las negociaciones para ambas partes. Pero habrá muchas de esas malas noticias si las negociaciones fracasan, así que no pienses en cómo evitarlo. Sólo concéntrese en las negociaciones, el pago y el descifrado para que todos sus problemas sean resueltos por nuestros expertos en el plazo de 1 día desde la recepción del pago: servidores y datos restaurados, todo funcionará como nuevo. ************************************************Figura 3 - Nota de rescate de RansomHub

Fase de reclutamiento

Como cualquier grupo emergente de RaaS, RansomHub necesitaba atraer afiliados y, como la unión hace la fuerza, los operadores no fueron demasiado exigentes. El anuncio inicial se publicó en el foro RAMP en ruso el 2 de febrero de 2024, ocho días antes de que se publicaran las primeras víctimas. Hay algunas cosas que destacar del anuncio inicial:

- Los afiliados pueden recibir canjes con su propio monedero y luego pagar al operador.

- Los afiliados se quedan con el 90% del valor del canje.

- El cifrador está ofuscado y es compatible con las plataformas Windows, Linux y ESXi.

- RansomHub ofrece varias formas de unirse a su programa RaaS

- Recomendación de un afiliado existente.

- Prueba de reputación.

- Pruebas de cooperación previa con RaaS.

- Pago de un depósito que se devuelve tras el primer pago con éxito.

- está prohibido atacar a la Comunidad de Estados Independientes, Cuba, Corea del Norte y China.

- La comunicación preferida es a través de qTox utilizando el ID 4D598799696AD5399FABF7D40C4D1BE9F05D74CFB311047D7391AC0BF64BED47B56EEE66A528.

Garantías como recibir el pago del rescate directamente en el monedero del afiliado y mantener un generoso porcentaje del 90% parecen ciertamente prometedoras, especialmente en el caos que siguió a las convulsiones de BlackCat y LockBit. Además, la barrera de entrada es muy baja, lo que permite probar suerte incluso a los afiliados poco cualificados.

También merece la pena mencionar que el encriptador de RansomHub no está escrito desde cero, sino que se basa en código reutilizado de Knight, un grupo de ransomware antaño rival que vendió su código fuente en febrero de 2024. Los afiliados solicitan el encriptador (a menudo denominado locker por los operadores de RaaS) a través del panel web que ofrece RansomHub (como es típico de las bandas de RaaS); el componente responsable de generar el encriptador suele denominarse builder. Dado que en el encriptador se codifica información como el identificador único de la víctima, un afiliado tiene que solicitar uno nuevo para cada víctima. El builder de RansomHub añade una capa adicional de protección a sus encriptadores, una contraseña de 64 caracteres, sin la cual el encriptador no funcionará. Esta contraseña es única para cada muestra, generada por el builder, y sólo la conoce el afiliado que solicitó el encriptador.

El 21 de junio de 2024, los operadores de RansomHub cambiaron las normas de afiliación como reacción a una supuesta infracción de los investigadores de seguridad. En respuesta, el operador dejó de permitir que el aval de los afiliados existentes fuera suficiente y exigió estrictamente un depósito de 5.000 USD para los aspirantes a afiliados. Este fue el último mensaje digno de mención de los operadores de RansomHub. Sin embargo, entre el anuncio inicial y este cambio de reglas, tuvo lugar otro acontecimiento importante, que trataremos en la siguiente sección.

Ampliación del arsenal - EDRKillShifter

El 8 de de mayo de 2024, los operadores de RansomHub hicieron una actualización significativa: introdujeron su propio EDR killer, un tipo especial de malware diseñado para terminar, cegar o bloquear el producto de seguridad instalado en el sistema de la víctima, normalmente abusando de un controlador vulnerable.

El EDR killer de RansomHub, llamado EDRKillShifter por Sophos, es una herramienta personalizada desarrollada y mantenida por el operador. EDRKillShifter se ofrece a los afiliados de RansomHub a través del panel web, al igual que el cifrador; también está protegido por una contraseña de 64 caracteres. En términos de funcionalidad, es el típico EDR killer que se dirige a una amplia variedad de soluciones de seguridad que los operadores de RansomHub esperan encontrar protegiendo las redes que pretenden violar. Una diferencia notable radica en la protección del código: la contraseña protege el shellcode que actúa como capa intermedia de la ejecución del killer. Sin la contraseña, los investigadores de seguridad no pueden obtener la lista de nombres de procesos objetivo ni el controlador vulnerable del que se abusa.

Sophos probablemente eligió "shifter" en el nombre para reflejar el hecho de que el controlador abusado no es siempre el mismo - se han observado al menos dos controladores vulnerables diferentes (abusados también por otros EDR killers conocidos). Echamos un vistazo más de cerca a EDRKillShifter y otros EDR killers en la sección EDR Killer en auge.

La decisión de implementar un killer y ofrecerlo a los afiliados como parte del programa RaaS es poco frecuente. Algunos reutilizan herramientas ya existentes, mientras que los más técnicos modifican pruebas de concepto ya existentes o utilizan EDR killers disponibles como servicio en la web oscura. Evidentemente, los afiliados al ransomware pensaron que era una buena idea, porque poco después del anuncio, los investigadores de ESET observaron un fuerte aumento en el uso de EDRKillShifter, y no exclusivamente en casos de RansomHub, como demostramos en la siguiente sección.

Aproximadamente un mes después del anuncio de EDRKillShifter, el 3 de junio de 2024, los operadores de RansomHub publicaron otra actualización, afirmando que habían mejorado EDRKillShifter. La telemetría de ESET muestra que algunos afiliados desplegaron esta versión actualizada apenas cuatro días después.

Aprovechando EDRKillShifter

Los investigadores de ESET aprovecharon la gran popularidad que ganó EDRKillShifter tras su lanzamiento para ampliar nuestra investigación. Pudimos capitalizar su uso para asociar a los afiliados de RansomHub con los distintos grupos rivales para los que también trabajan, así como para obtener una versión interna más clara de este EDR killer.

Asociar afiliados con bandas rivales

La diferencia entre el encriptador de RansomHub y EDRKillShifter es que no hay razón para que los afiliados construyan una nueva muestra de EDRKillShifter para cada intrusión (a menos que haya una actualización importante) - que es exactamente lo que nos permitió descubrir a uno de los afiliados de RansomHub trabajando para tres bandas rivales: Play, Medusa y BianLian.

Estas tres bandas difieren significativamente:

- BianLian se centra principalmente en ataques de extorsión, sin ofrecer ningún programa RaaS en su DLS.

- Medusa tampoco ofrece un programa RaaS en su DLS, pero anuncia su programa RaaS en el foro clandestino RAMP.

- Play niega rotundamente tener un programa RaaS en su DLS.

Descubrir un vínculo entre RansomHub y Medusa no es tan sorprendente, ya que es bien sabido que los afiliados de ransomware suelen trabajar para varios operadores simultáneamente. Sin embargo, no esperábamos que bandas bien establecidas que operan bajo el modelo cerrado RaaS (lo que significa que no buscan activamente nuevos reclutas y sus asociaciones se basan en la confianza mutua a largo plazo) formaran alianzas con RansomHub tan rápidamente. Además de BianLian y Play, otras bandas bien establecidas también operan bajo el modelo cerrado RaaS - la reciente filtración de BlackBasta ofreció una visión única del funcionamiento interno de estos grupos.

Una forma de explicar el acceso de Play y BianLian a EDRKillShifter es que contrataran al mismo afiliado de RansomHub, lo que es poco probable dada la naturaleza cerrada de ambas bandas. Otra explicación más plausible es que miembros de confianza de Play y BianLian estén colaborando con rivales, incluso rivales de nueva creación como RansomHub, y luego utilicen las herramientas que reciben de estos rivales en sus propios ataques. Esto es especialmente interesante, ya que estos grupos cerrados suelen emplear un conjunto bastante coherente de herramientas básicas durante sus intrusiones. Antes de profundizar en los detalles de los solapamientos descubiertos, presentaremos brevemente el modus operandi del grupo Play.

El modus operandi de Play

El grupo Play registró las primeras víctimas en su DLS el 26 de noviembre de 2022; el grupo ha mostrado un crecimiento constante desde entonces. En abril de 2024, Play alcanzó el top 3 de las bandas de ransomware más activas del panorama y se mantuvo constantemente entre las 10 primeras durante todo el año. El grupo reclama una media de 25 nuevas víctimas al mes, centrándose en las PYMES, lo que indica que el grupo cuenta al menos con varios afiliados experimentados y leales. Recientemente, Play se asoció con el grupo Andariel, alineado con Corea del Norte.

Como era de esperar de un grupo RaaS cerrado, la mayoría de los casos relacionados con el cifrador Play presentan similitudes. Típicamente, en tales intrusiones:

- los encriptadores se almacenan en %PUBLIC%\Music\<6_random_alphanumeric_characters>.exe,

- SystemBC se utiliza para entregar el payload y sirve como proxy,

- Grixba, un escáner de red personalizado, se utiliza a menudo, y

- a menudo se descargan herramientas adicionales directamente desde una dirección IP.

El resto del ataque suele emplear un vasto arsenal de herramientas, así como técnicas para vivir del ataque.

El rompecabezas

Analicemos en profundidad las conexiones que hemos descubierto. Primero destacamos las más importantes en la Figura 4 y luego nos sumergimos en los detalles de cada una de las intrusiones. Creemos con gran certeza que todos estos ataques fueron llevados a cabo por el mismo actor de amenazas, que trabaja como afiliado de los cuatro grupos de ransomware mostrados en la Figura 4. Actualmente no estamos siguiendo a este actor de amenazas con un nombre específico, pero por comodidad nos referiremos a él como QuadSwitcher.

Como se puede ver en la Figura 4, hay un total de cinco intrusiones de cuatro grupos de ransomware diferentes interconectados por

- dos muestras de EDRKillShifter (SHA-1: BF84712C5314DF2AA851B8D4356EA51A9AD50257 y 77DAF77D9D2A08CC22981C004689B870F74544B5),

- el servidor de entrega del payload 45.32.206[.]169 que aloja EDRKillShifter y WKTools (una utilidad para explotar y modificar el kernel de Windows, utilizada en muchas intrusiones de Play), y

- SystemBC con el servidor de C&C 45.32.210[.]151.

Las siguientes secciones analizan cada una de las intrusiones con más detalle.

RansomHub

En julio de 2024, QuadSwitcher desplegó el encriptador RansomHub junto con EDRKillShifter (SHA-1: BF84712C5314DF2AA851B8D4356EA51A9AD50257) en una empresa manufacturera de Europa Occidental y en una empresa automovilística de Europa Central.

En agosto, QuadSwitcher comprometió una institución gubernamental en Norteamérica utilizando PuTTY y, poco después, Rclone. Instalaron AnyDesk y lo protegieron con contraseña mediante un script de PowerShell, anydes.ps1 (parte de las filtraciones de Conti). En un intento de eludir la solución de seguridad, la amenaza desplegó EDRKillShifter (SHA-1: BF84712C5314DF2AA851B8D4356EA51A9AD50257) y TDSSKiller.

BianLian

A finales de julio de 2024, QuadSwitcher comprometió una empresa del sector legal en Norteamérica. Durante esta intrusión, el actor de la amenaza descargó Active Directory ejecutando

powershell "ntdsutil.exe 'ac i ntds' 'ifm' 'create full c:\temp1' q q",

desplegó AnyDesk utilizando el mismo script de instalación que las fugas de Conti y utilizó Advanced IP Scanner para analizar la red. Seis días más tarde, el atacante instaló las herramientas de monitorización y gestión remota (RMM) ScreenConnect y Ammyy Admin y desplegó EDRKillShifter (SHA-1: BF84712C5314DF2AA851B8D4356EA51A9AD50257). Tras casi un mes sin actividad, el atacante regresó y descargó dos cargas útiles de http://45.32.206[.]169/:

- WKTools.exe, la utilidad WKTools utilizada a menudo por Play

- Killer.exe, una instancia de EDRKillShifter (SHA-1: 77DAF77D9D2A08CC22981C004689B870F74544B5)

Además, QuadSwitcher desplegó SystemBC utilizando 45.32.210[.]151 como servidor de C&C, y una firma backdoor Bian Lian con servidor de C&C 92.243.64[.]200:6991 desde http://149.154.158[.]222:33031/win64_1.exe. La víctima fue anunciada posteriormente en el DLS de BianLian.

Play

A principios de agosto de 2024, QuadSwitcher comprometió una empresa manufacturera en Norteamérica. El grupo desplegó SystemBC con C&C 45.32.210[.]151, EDRKillShifter (SHA-1: 77DAF77D9D2A08CC22981C004689B870F74544B5) y WKTools, descargado de http://45.32.206[.]169/WKTools.exe. Por último, el actor de la amenaza desplegó el Play.

Medusa

A finales de agosto de 2024, QuadSwitcher comprometió una empresa tecnológica de Europa Occidental descargando PuTTY desde http://130.185.75[.]198:8000/plink.exe utilizando certutil.exe, seguido de Process Explorer y EDRKillShifter (SHA-1: BF84712C5314DF2AA851B8D4356EA51A9AD50257). El actor de la amenaza también descargó MeshAgent de http://79.124.58[.]130/dl/git.exe, también a través de certutil.exe. La víctima fue anunciada más tarde en el DLS de Medusa.

El rompecabezas - conclusión

Además de los enlaces resumidos en la Figura 4, hay TTP que se parecen más a las intrusiones típicas de Play. En tres de los casos, el malware y las herramientas adicionales se descargaban desde una carpeta raíz de un servidor al que se accedía a través de una dirección IP mediante HTTP y QuadSwitcher también utilizaba SystemBC, un malware básico muy utilizado por el grupo Play. Estos vínculos nos llevan a creer que QuadSwitcher está relacionado con Play the Closest.

Además, QuadSwitcher tiene acceso al menos a dos muestras de EDRKillShifter, compiladas con dos meses de diferencia, lo que indica que el actor de la amenaza tuvo un amplio acceso a las herramientas de RansomHub.

Reconstrucción del cronograma de desarrollo de EDRKillShifter

En septiembre de 2024, los investigadores de ESET documentaron un caso en el que CosmicBeetle, un actor de amenazas de ransomware inmaduro que utilizaba su propio cifrador de firmas, ScRansom, y el builder filtrado LockBit 3.0, se convirtió en un afiliado de RansomHub. Cabe señalar que CosmicBeetle no es un grupo, sino un individuo que distribuye y desarrolla diversos ransomware. Tras la publicación de nuestros hallazgos, observamos que CosmicBeetle utilizó EDRKillShifter aún más durante un

- un ataque de RansomHub contra una empresa hotelera en Sudamérica en agosto de 2024,

- un falso ataque LockBit contra una empresa de automóviles en Europa Central en agosto de 2024,

- un falso ataque LockBit contra una empresa manufacturera en Asia Oriental en septiembre de 2024, y

- un ataque sin cifrar contra una empresa desconocida de Oriente Próximo en enero de 2025.

Se ha visto a otros afiliados de ransomware inmaduros utilizar EDRKillShifter antes de implementar sus cifradores personalizados (a menudo creados simplemente utilizando el builder LockBit 3.0 filtrado). Esto demuestra una debilidad de RansomHub: en su afán por crecer lo más rápido posible, no fue muy exigente con sus afiliados. Como resultado, los investigadores de seguridad admitieron que RansomHub sufrió una brecha en junio de 2024. Además, los afiliados inmaduros tienden a dejar muchos más rastros, lo que nos permitió averiguar más sobre ellos y RansomHub.

En la entrada del blog sobre CosmicBeetle, mencionamos que EDRKillShifter se desplegó desde una ruta inusual C:\Users\Administrator\Music\1.0.8.zip. En los meses siguientes, varios otros afiliados inmaduros dejaron rastros similares que nos permitieron reconstruir parcialmente el versionado de EDRKillShifter, como se muestra en la Tabla 1. La columna VERSIONINFO se refiere a la versión de EDRKillShifter tal y como aparece en su recurso VERSIONINFO, mientras que la ruta de despliegue se refiere a la versión mencionada en la ruta descubierta por la telemetría de ESET.

Tabla 1. Versión de EDRKillShifter Control de versiones de EDRKillShifter

| Compilation date | VERSIONINFO | Deployment path |

| 2024-05-01 | 1.2.0.1 | N/A |

| 2024-06-06 | 1.2.0.1 | 1.0.7 / 1.0.8 |

| 2024-06-07 | 1.6.0.1 | 2.0.1 |

| 2024-07-10 | 2.6.0.1 | 2.0.4 |

| 2024-07-24 | 2.6.0.1 | 2.0.5 |

Después de julio de 2024, sólo hubo una actualización muy genérica del operador de RansomHub publicada en RAMP, en correlación con el hecho de que no hemos visto ninguna versión nueva de EDRKillShifter en la naturaleza. Reconstruir la línea de tiempo de desarrollo de EDRKillShifter también nos permitió identificar estas prácticas de desarrollo:

- La propiedad InternalName del recurso de información de la versión es Config.exe o Loader.exe.

- La propiedad OriginalName del recurso de información de la versión siempre es Loader.exe.

- El nombre del archivo de despliegue varía, siendo lo más habitual Killer.exe, Magic.exe o Loader.exe.

- El nombre del argumento que acepta la contraseña de 64 caracteres, que puede llamarse pass o key.

EDR killers en auge

EDRKillShifter ganó popularidad rápidamente entre los afiliados al ransomware y, como acabamos de demostrar, no lo utilizan exclusivamente en las intrusiones de RansomHub. De hecho, los investigadores de ESET han observado un aumento en la variedad de EDR killers utilizados por los afiliados de ransomware.

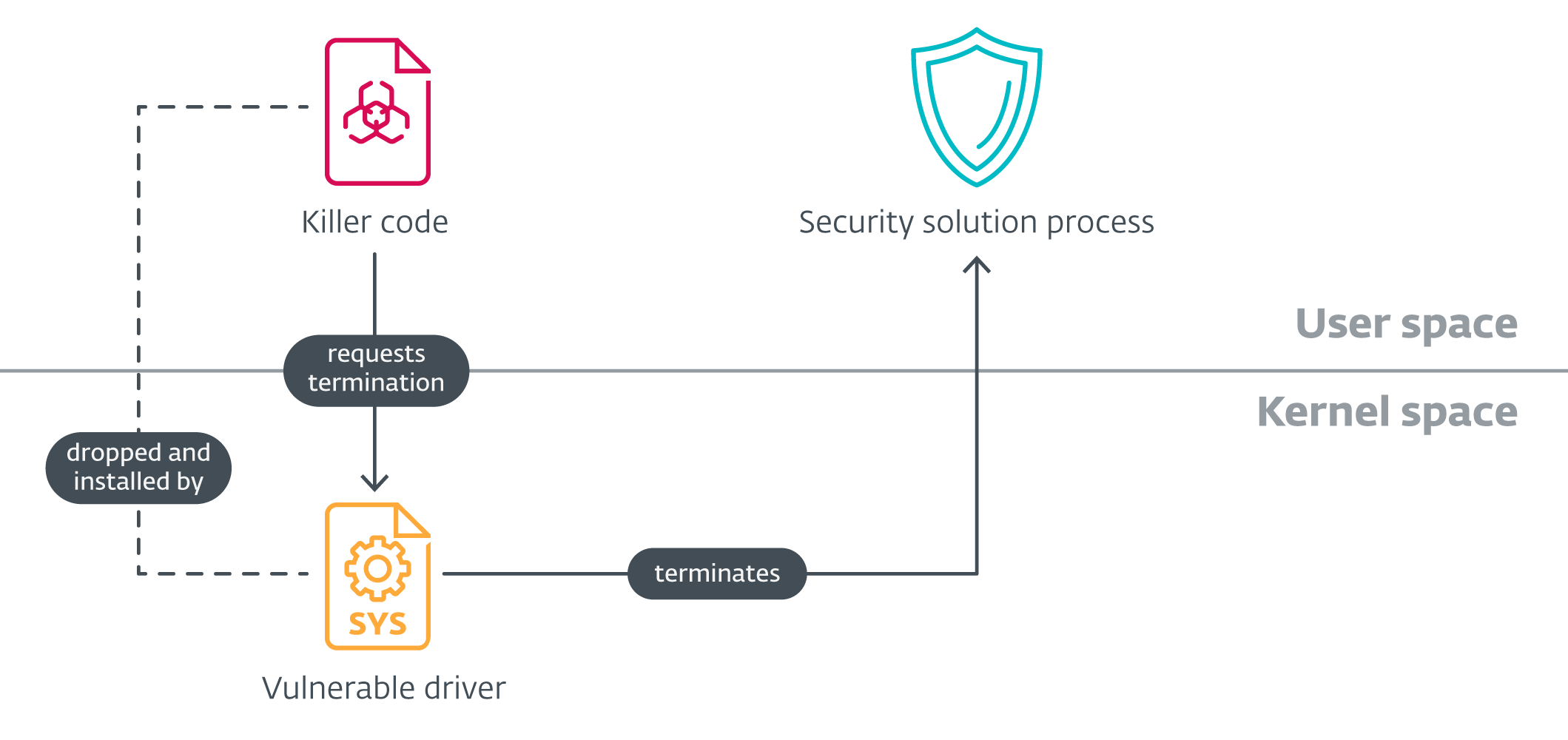

Un EDR killer es un malware diseñado para ejecutarse en una red comprometida con el fin de cegar, corromper, bloquear o terminar las soluciones de seguridad que protegen los endpoints. El objetivo obvio es permitir que el ransomware encriptador funcione sin problemas. Mientras que los afiliados al ransomware más inmaduros se contentan con scripts que simplemente intentan terminar una lista de procesos, los más sofisticados van más allá y utilizan la técnica conocida como Bring Your Own Vulnerable Driver (BYOVD).

Los EDR killers son una adición eficaz y cada vez más popular al arsenal de los afiliados al ransomware. Durante una intrusión, el objetivo del afiliado es obtener privilegios de administrador o administrador de dominio. Los operadores de ransomware tienden a no realizar actualizaciones importantes de sus encriptadores muy a menudo por el riesgo de introducir un fallo que pudiera causar problemas, dañando en última instancia su reputación. Como resultado, los proveedores de seguridad detectan muy bien los encriptadores, ante lo cual los afiliados reaccionan utilizando EDR killers para "deshacerse" de la solución de seguridad justo antes de ejecutar el encriptador.

Anatomía de un EDR killer

Los EDR killers avanzados constan de dos partes: un componente en modo usuario responsable de la orquestación (que llamaremos código killer) y un controlador legítimo pero vulnerable. La ejecución suele ser muy sencilla: el código killer instala el controlador vulnerable, normalmente incrustado en sus datos o recursos, itera sobre una lista de nombres de procesos y emite una orden al controlador vulnerable, lo que provoca la activación de la vulnerabilidad y la muerte del proceso desde el modo kernel.

Pocos controladores, muchos killers

Sophos ha documentado en su blog cómo diferentes versiones de EDRKillShifter abusan de diferentes controladores vulnerables. Uno de los controladores abusados, rentdrv2.sys, también forma parte de BadRentdrv2, un EDR killer disponible públicamente. El segundo, TFSysMon de ThreatFire System Monitor, también forma parte de TFSysMon-Killer, otro PoC disponible públicamente. Este último forma parte de una colección más amplia de cuatro PoCs EDR killers escritos en Rust, que hemos observado que los actores de amenazas reimplementan en C++ sin cambiar una sola línea de código.

Aunque el proyecto Living Off The Land Drivers proporciona más de 1.700 controladores vulnerables, lo que los convierte en un objetivo lucrativo para los ciberdelincuentes, los EDR killers sólo abusan de unos pocos de estos controladores: si existe código probado que abuse de una vulnerabilidad en uno de estos controladores, es mucho más fácil reutilizarlo sin tener que diseñar el código desde cero. Es más, permite a los programadores de los EDR killers centrarse en el código del killer y en su sigilo.

La zona gris de los EDR killers

Los afiliados al ransomware abusan de herramientas legítimas para funcionar también como EDR killers. Tales herramientas, como el detector de rootkits GMER y PC Hunter, por su naturaleza requieren acceso al modo kernel y necesitan inspeccionar a fondo los componentes internos del sistema operativo. Por desgracia, también ofrecen una potente funcionalidad de la que se puede abusar.

Adición de EDR killers a las ofertas de RaaS

Los programas RaaS a menudo no se limitan a proporcionar cifradores a los afiliados, sino que el paquete puede incluir herramientas y manuales adicionales. Por ejemplo, LockBit ofrecía a sus afiliados Stealbit, una herramienta personalizada de exfiltración de datos, y las filtraciones de Conti y Dispossessor revelaron que los manuales, scripts y conocimientos técnicos también forman parte del arsenal de los grupos de ransomware.

Añadir un asesino EDR a una oferta RaaS parece lógico, y RansomHub no es el único grupo que lo hace. En octubre de 2024, los investigadores de ESET documentaron que el grupo emergente de ransomware Embargo también había implementado su propio asesino EDR, llamado MS4Killer, modificando un PoC disponible públicamente. En el momento de escribir este artículo: aunque el grupo solo enumeraba 14 víctimas en su DLS, ya había invertido tiempo y recursos en desarrollar su propio asesino EDR.

Queda por ver si los asesinos EDR se abrirán camino entre las ofertas de más bandas. Sin embargo, este blogpost también ha demostrado que los investigadores pueden aprovechar su uso para agrupar a los afiliados y descubrir nuevas relaciones entre bandas rivales.

Detener a los EDR killers

Defenderse de los asesinos de EDR es todo un reto. Los actores de amenazas necesitan privilegios de administrador para desplegar un EDR killer, por lo que lo ideal sería detectar y mitigar su presencia antes de que lleguen tan lejos.

Aunque el mejor enfoque es impedir la ejecución del código killer, la ofuscación del código puede hacer que esto sea poco fiable. Sin embargo, centrarse en los controladores vulnerables proporciona opciones de defensa adicionales. ESET considera que los controladores explotados por los EDR killers son potencialmente inseguros. Por tanto, los usuarios, especialmente en entornos corporativos, deberían asegurarse de que la detección de aplicaciones potencialmente inseguras está activada. Esto puede evitar la instalación de controladores vulnerables.

Aunque no es común, los actores de amenazas sofisticadas pueden explotar un controlador vulnerable ya presente en una máquina comprometida en lugar de confiar en BYOVD. Para contrarrestarlo, una gestión adecuada de los parches es una estrategia de defensa eficaz y esencial.

Conclusión

El ecosistema del ransomware sufrió importantes golpes en 2024. Aunque el número total de ataques registrados ha aumentado, no debería eclipsar el efecto positivo de haber logrado desbaratar o eliminar dos grupos de ransomware que habían dominado la escena durante años.

Podemos especular sobre hasta qué punto el resultado de las acciones de las fuerzas de seguridad ha disminuido los pagos por ransomware, o cómo la creciente concienciación y las iniciativas como la Counter Ransomware Initiative están ayudando a las víctimas de ransomware a darse cuenta de que pagar el rescate puede no ser la mejor opción.

Lo que está claro, por desgracia, es que ha surgido un nuevo y sofisticado grupo de ransomware, RansomHub, que ha utilizado las tácticas adecuadas para atraer afiliados (muchos de los cuales, creemos, han sido transferidos de BlackCat y LockBit) en un corto espacio de tiempo, y se ha abierto camino rápidamente hasta la cima de la jerarquía. En un futuro próximo, RansomHub intentará sin duda mantenerse entre las bandas de RaaS más activas.

Las interrupciones de los operadores de RaaS impulsadas por las fuerzas de seguridad han demostrado su eficacia, sembrando la desconfianza en el ecosistema RaaS. Por desgracia, 2024 demostró que los afiliados son capaces de reagruparse con bastante rapidez. Después de todo, tienen fuertes incentivos económicos para instalar cifradores y filtrar datos confidenciales de sus objetivos. Aunque es más difícil de lograr que las interrupciones, eliminar a los afiliados más activos también es eficaz porque puede impedir que los nuevos operadores de RaaS ganen tracción tan rápidamente como lo hizo RansomHub. Creemos que centrarse en los afiliados, especialmente rastreando sus vínculos entre variasbandas -como se demuestra en esta entrada de blog entre RansomHub, Play, Medusa y BianLian- acabará por identificar a los afiliados y eliminarlos del juego.

Para cualquier pregunta sobre nuestra investigación publicada en WeLiveSecurity, por favor contáctenos en threatintel@eset.com.ESET Research ofrece informes privados de inteligencia sobre APTs y fuentes de datos. Para cualquier pregunta sobre este servicio, visite la página de ESET Threat Intelligence.

IoCs

Puede encontrar una lista completa de indicadores de compromiso y muestras en nuestro repositorio de GitHub.

Archivos

SHA-1

Filename

Detection

Description

97E13515263002809505DC913B04B49AEB78B067

amd64.exe

WinGo/Kryptik.CV

RansomHub encryptor.

BF84712C5314DF2AA851B8D4356EA51A9AD50257

Loader.exe

Win64/Agent.DVP

EDRKillShifter.

87D0F168F049BEFE455D5B702852FFB7852E7DF6

amd64.exe

WinGo/Kryptik.CV

RansomHub encryptor.

2E89CF3267C8724002C3C89BE90874A22812EFC6

Magic.exe

Win64/Agent.DVP

EDRKillShifter.

3B035DA6C69F9B05868FFE55D7A267D098C6F290

TDSSKiller.exe

Win32/RiskWare.TDSSKiller.A

TDSSKiller.

5ECAFF68D36EC10337428267D05CD3CB632C0444

svchost.exe

WinGo/HackTool.Agent.EY

Rclone.

DCF711141D6033DF4C9149930B0E1078C3B6D156

anydes.ps1

PowerShell/Agent.AEK

Script that deploys and password protects AnyDesk.

E38082AE727AEAEF4F241A1920150FDF6F149106

netscan.exe

Win64/NetTool.SoftPerfectNetscan.A

SoftPerfect Network Scanner.

046583DEB4B418A6F1D8DED8BED9886B7088F338

conhost.dll

Win64/Coroxy.J

SystemBC.

3B4AEDAFA9930C19EA889723861BF95253B0ED80

win64_1.exe

Win64/Agent.RA

BianLian backdoor.

460D7CB14FCED78C701E7668C168CF07BCE94BA1

WKTools.exe

Win32/WKTools.A

WKTools.

5AF059C44D6AC8EF92AA458C5ED77F68510F92CD

pfw.exe

Win64/Agent.RA

BianLian backdoor.

67D17CA90880B448D5C3B40F69CEC04D3649F170

1721894530.sys

Win64/RentDrv.A

Vulnerable driver used by EDRKillShifter.

77DAF77D9D2A08CC22981C004689B870F74544B5

Killer.exe

Win64/Agent.DVP

EDRKillShifter.

180D770C4A55C62C09AAD1FC3412132D87AF5CF6

1.dll

Win64/Coroxy.K

SystemBC.

DD6FA8A7C1B3E009F5F17176252DE5ACABD0FB86

d.exe

Win32/Filecoder.PLAY.B

Play encryptor.

FDA5AAC0C0DB36D173B88EC9DED8D5EF1727B3E2

GT_NET.exe

MSIL/Spy.Grixba.A

Grixba.

Red

IP

Domain

Hosting provider

First seen

Details

45.32.206[.]169

N/A

Vultr Holdings, LLC

2024‑07‑25

Server hosting WKTools and EDRKillShifter.

45.32.210[.]151

N/A

The Constant Company, LLC

2024‑08‑09

SystemBC C&C server.

79.124.58[.]130

N/A

TAMATYA-MNT

2024‑08‑22

Server hosting MeshAgent.

92.243.64[.]200

N/A

EDIS GmbH - Noc Engineer

2024‑07‑25

BianLian backdoor C&C server.

130.185.75[.]198

N/A

Pars Parva System LTD

2024‑08‑20

Server hosting PuTTY.

149.154.158[.]222

N/A

EDIS GmbH - Noc Engineer

2024‑07‑25

Server hosting BianLian backdoor.

Técnicas ATT&CK de MITRE

Esta tabla se ha creado utilizando la versión 16 de la estructura ATT&CK de MITRE.