Die Politik hat den harten Shutdown für Deutschland als Folge der hohen Covid19-Infektionszahlen umgesetzt. Das trifft den stationären Handel besonders hart und viele Last-Minute-Shopper müssen nun endgültig auf das Internet setzen. Das Gleiche gilt für den Gabentisch: Das Einschränken der Weihnachtsgäste führt zu einer deutlich gestiegenen Nutzung von Paketdiensten, da die Geschenke oftmals nicht mehr persönlich übergeben werden können.

ESET beobachtet aktuell einen Anstieg von eCrime-Aktivitäten, in denen Trittbrettfahrer die „Covid19-Weihnachten“ für ihre Zwecke missbrauchen. Mit Hilfe millionenfach verbreitetetem Spam versuchen die Betrüger, Ransomware zu verbreiten und Kreditkartendaten zu ergaunern.

Fake-Paketdienst-Mails: Ransomware und Daten-Phishing im Gepäck

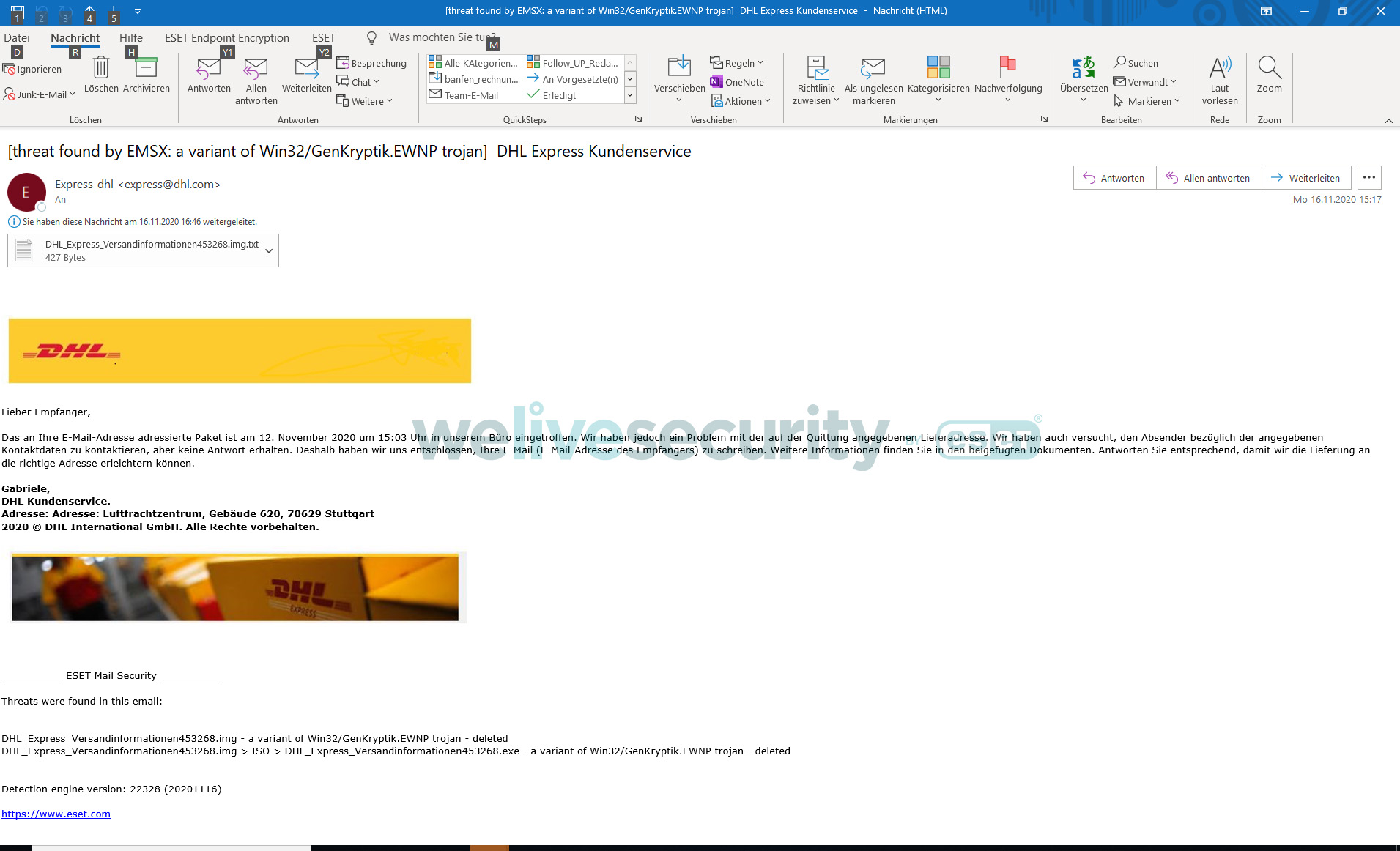

Bereits Anfang November beobachtete ESET Security-Experte Thomas Uhlemann die erste Welle von gefälschten DHL-E-Mails im Sog des Weihnachtsgeschäfts. Aufhänger der vermeintlichen Nachrichten des Paketdienstleisters: Die Lieferadresse sei falsch und mit Hilfe des angehängten Dokuments wird gebeten, die korrekte Adresse zu übermitteln.

Hierbei handelte es sich um recht gut gemachten Spam, der selbst im Quellcode schwer als Fake zu erkennen war. Die verwendeten Bilder wurden von offiziellen Webseiten des renommierten Paketdienstes nachgeladen. Die im Anhang befindliche Versandinformation erwies sich als eine ausführbare Exe-Datei mit dem Namen „DHL_Express_Versandinformationen453268.exe“, die bei schlecht geschützten Windows-Systemen Ransomware installiert hätte.

Bei dem Schädling handelte es sich um den von ESET als „Win32/GenKryptik.EWNP“ klassifizierten“ Verschlüsselungstrojaner. Er kommt erfahrungsgemäß in zwei bis drei Wellen pro Jahr vor. Gerade in der Vorweihnachtszeit ist das Schadprogramm bei Cyberkriminellen sehr beliebt. Es ist aber nur schwer zu sagen, wie erfolgreich die Angreifer letztendlich waren. Da dieses Schadprogramm aber immer wieder zum Einsatz kommt, scheint es sich für die Kriminellen auszuzahlen. Aus technischer Sicht ungewöhnlich: Statt Skripte oder MSIL wurde in der vorliegenden Kampagne auf 32bit.exe Dateien gesetzt.

Indikatoren, an denen Empfänger die Fälschungen leicht identifizieren können:

- Bei automatisierten Mails von DHL lautet die Mail-Adresse in der Regel „noreply@dhl.com“ oder „noreply@dhl.de“ und nicht „express@dhl.com“

- Statt einer korrekten Grußformel mit dem Namen des Empfängers wird lediglich „Lieber Empfänger“ verwendet

- Versanddienste wie DHL beinhalten auf Grammatik, Satzbau und Rechtschreibung geprüfte Standardtextbausteine und keine offensichtlich fehlerhaften Textpassagen wie „Deshalb haben wir uns entschlossen, Ihre E-Mail (E-Mail-Adresse des Empfängers) zu schreiben.“

- Es ist unwahrscheinlich, dass „Gabriele“ von DHL eine Kunden-Mail verschickt, sondern eher „Beste Grüße, Ihr DHL Team“.

X-MAS-Spam: Abofalle und Kreditkartendaten-Phishing

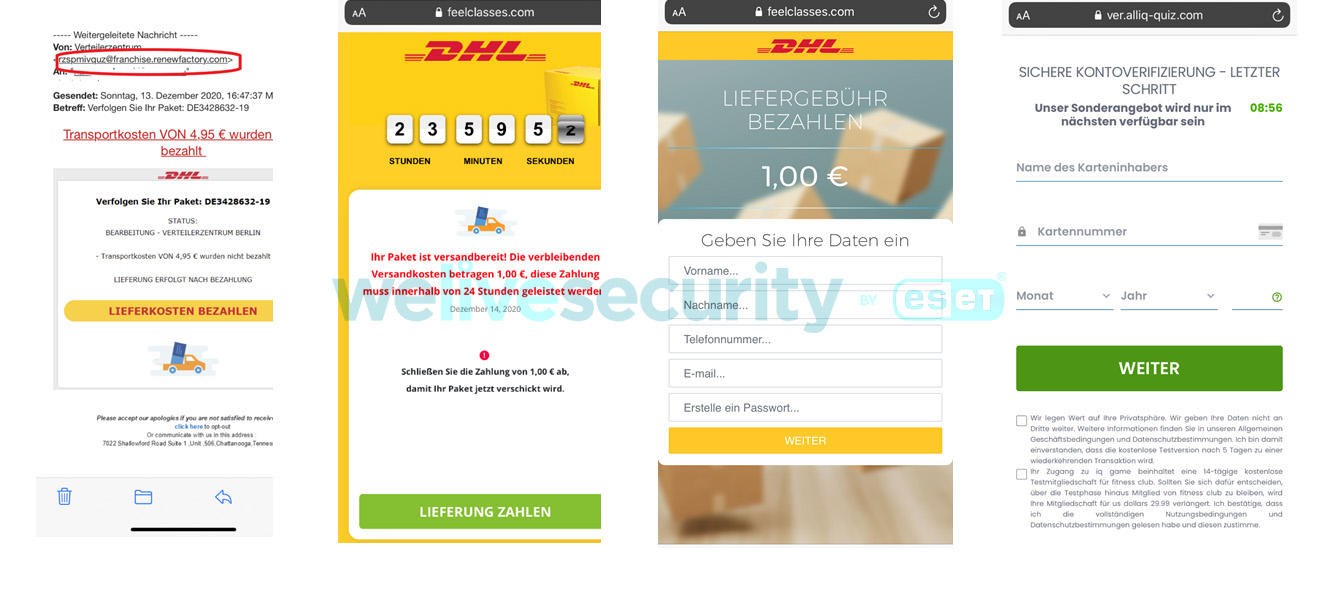

Aktuell flutet eine zweite Kampagne die Postfächer der Internutzer. Die Masche: Die Transportkosten wurden angeblich nicht oder nur unzureichend für ein versendetes Paket bezahlt. Diese Aussage sollte eigentlich sofort dazu führen, dass Empfänger der Spam-Mail die Nachricht umgehend löschen und nicht weiter klicken oder sogar ihre personenbezogenen Daten eintragen. Wer kein Paket im Umlauf hat, sollte die Mail direkt löschen. Wer zum Versand einen lokalen DHL-Partner bzw. Shop nutzt, kann diese Mail ebenfalls direkt löschen, denn: Bei Abgabe des Pakets wird dieses sofort gewogen und das Gewicht inkl. Masse ermittelt und anschließend direkt in Rechnung gestellt. Eine E-Mail-Adresse kann DHL somit nicht vom Empfänger besitzen, wenn er kein Konto besitzt.

Wer den DHL Do-IT-Your-Self-Service im Internet nutzt, hat zwar seine Mail-Adresse für die Rechnung angegeben, wird aber trotzdem keine derartige Mail von DHL erhalten. Denn: DHL versendet solche Mails nicht an seine Kunden. Vor allem nicht mit dem Absender eines angeblichen Franchise-Unternehmens. Zudem ist die Nachgebühr mit einem Euro vollkommen unrealistisch.

Wie sieht die E-Mail aus und was ist die Masche der Betrüger?

Wer auf den eingebundenen Link klickt, landet direkt auf einer gefälschten DHL-Seite. Dort erscheint ein Timer. Das Ziel der Täter ist es, beim potenziellen Opfer so viel Druck aufzubauen, dass sie schnell die Zahlung vornehmen.

Auf den nachfolgenden Seiten soll das Opfer anschließend seinen Namen, Adressdaten, Telefonnummer, E-Mail-Adresse und Transaktionsdaten eintragen. Nach Eingabe der Kreditkarteninformationen werden sie von den Tätern umgehend missbraucht und in Untergrundforen verkauft. Zudem ist das ahnungslose Opfer nach Bestätigung aller Häkchen unbeabsichtigt in einer Abofalle für einen nicht näher genannten Fitness-Club gelandet.

Was ist zu tun, wenn…

Wer auf die Betrugsmasche hereingefallen ist, sollte umgehend seine Kreditkarte sperren lassen und Anzeige bei der Polizei erstatten. Das ist wichtig, wenn die gestohlenen Daten für weitere Betrugsdelikte verwendet werden und Opfer gegenüber Dritten in der Beweispflicht sind, falls beispielsweise unrechtmäßig Online-Verträge mit den gestohlenen Daten abgeschlossen wurden.

Tipps zum Schutz vor Spam- und Phishing-Mails

- Im Zweifel die E-Mail löschen: Nachrichten von unbekannten Absendern oder E-Mails mit seltsamen Inhalten sollten im Zweifel gelöscht werden. Spammer setzen häufig falsche Betreffzeilen wie "Re: Ihre Anmeldung" und gefälschte Absender-Adressen ein.

- Nicht auf enthaltene Links klicken: Gelangt doch einmal eine Spam-Mail durch die Filter ins Postfach, sollten nicht auf Links geklickt und auf gar keinen Fall persönliche Informationen wie Kreditkartendaten preisgeben werden.

- Keine Anhänge öffnen: Häufig werden Anhänge in Spam-Mails als vermeintliche Rechnungen im PDF-, Exe- oder Word-Format getarnt. Diese sollten unter keinen Umständen geöffnet werden. In den meisten Fällen lauern hier Schadprogramme, die so auf das System gelangen.

- Nicht antworten: Internetnutzer sollten niemals auf Spam- und Phishing-Mails antworten. Auch vermeintliche Abmelde-Optionen sollten nicht genutzt werden. Die Rückmeldungen sind für Kriminelle eine Bestätigung, dass die Adresse aktiv genutzt wird.

- Zweit-Adresse anlegen: Die private E-Mail-Adresse sollte nur in Ausnahmefällen herausgegeben werden. Für Bestellungen in Online-Shops oder Anmeldungen auf Portalen ist es besser, sich ein zweites Postfach zuzulegen. Wer über diese E-Mail viel Spam bekommt, kann einfach zu einer neuen wechseln. Unter der ersten Adresse bleibt er für Bekannte und Freunde erreichbar.

- E-Mail-Adresse in Foren verbergen: Nutzer sollten die eigene E-Mail-Adresse nicht öffentlich machen. Viele Foren bieten individuelle Einstellungen für die Privatsphäre. Dort können Nutzer festlegen, dass nur bestimmte Personenkreise die Adresse sehen dürfen.

- Sicherheitslösung einsetzen: Anwender sollten eine Sicherheitslösung einsetzen, die neben einem zuverlässigen Schutz vor Schadprogrammen auch einen umfassenden Spam- und Phishing-Schutz bietet.

- Updates einspielen: Wie die ESET Analysen immer wieder zeigen, setzen Cyberkriminelle auf fehlende Rechnerhygiene. Daher sollten Anwender bereitgestellte Updates für das Betriebssystem, die installierte Software und auch Hardware umgehend einspielen. Empfehlenswert ist es die automatische Updatefunktion, wenn verfügbar, zu aktivieren.

Verwandtes Thema: Online-Shopping liegt Weihnachten 2020 klar im Trend