2019 war alles andere als ein ruhiges Jahr. In unseren ESET Analyse-Labors und Forschungszentren landeten knapp 150 Millionen neu entwickelte Schädlinge und Zehntausende neue Phishing URLs allein. Schäden in Millionenhöhe durch erfolgreiche Ransomware-Angriffe bestimmten die IT-Nachrichten. Attacken und andere Zwischenfälle waren scheinbar an der Tagesordnung, „Emotet“ wurde als „König der Schadsoftware“ auserkoren, auch wenn er nur für einen Bruchteil des täglichen Malware-Aufkommens verantwortlich war.

Doch das Jahr liegt nun fast hinter uns - aber was erwarten wir als IT-Security-Forscher für 2020?

Das erste Quartal – „Time to say Good-Bye”

Am 14. Januar 2020 ist es soweit: Microsoft beendet für die meisten Anwender die Unterstützung von Windows 7. Neben der technischen Unterstützung für Installationen des bereits im Oktober 2009 erschienenen Betriebssystems erhalten Nutzer auch keine Sicherheitsupdates mehr. Das betrifft das Betriebssystem selbst, sowie Teile des Systems wie etwa den Internet Explorer. Ähnlich wie beim Supportende von Windows XP plant Microsoft, Updates für dafür zahlende Kunden bei jährlich steigenden Preisen anzubieten. Dies gilt aber nur für entsprechende Lizenzen. Windows 7 Home etwa ist gänzlich davon ausgeschlossen. Die rund 30 Prozent der Windows-Anwender, die noch Windows 7 im Einsatz haben (Quelle: ESET LiveGrid®), sollten daher einen Wechsel zeitnah ins Auge fassen.

Zeit, sich von diesem Startbildschirm zu verabschieden!

So oder so gilt: Bereits aktuell gibt es viel zu wenige Anwender und Administratoren, die zeitnah vorhandene(!) Updates einspielen. Dies ist der Grund gewesen für die massenhaften „WannaCry“ & Co. Infektionen der letzten Jahre. Zu den häufigsten, von ESET blockierten Attacken gehören Exploits der Schwachstelle CVE-2017-11882. Dabei handelt es sich um eine bereits 2017 geschlossene Lücke in Microsoft Office, die auch heute noch erfolgreich ausgenutzt wird.

Wenn also gar keine Updates mehr zur Verfügung stehen, kann man davon ausgehen, dass noch mehr Angriffsversuche auf bereits entdeckte, noch zu entdeckende oder entdeckte, aber noch nicht geschlossene Lücken stattfinden werden. Cyberkriminelle und Exploits kaufende Geheimdienste warten nur auf eine solche Gelegenheit. Die noch immer hohe Nutzerrate erhöht natürlich das Interesse an solchen Sicherheitslücken.

Sie schützen sich am besten mit einem Abschied von Windows 7. Wer auf Microsoft-Anwendungen angewiesen ist, ist mit dem Wechsel zu Windows 10 gut beraten, dass für Heimanwender die Updates automatisch übernimmt, über eine wesentlich bessere System-Sicherheitsarchitektur verfügt und alle halbe Jahre auf eine neue Version aktualisiert wird. Da dieser Umstieg neue Anforderungen an die Hardware des Systems stellt, ist die Gelegenheit allerdings auch günstig, sich nach anderen Betriebssystemen wie modernen Linux-Distributionen mit weniger Ressourcenhunger umzuschauen. Ein aktuelles Ubuntu etwa lässt sich für den Privatnutzer kostenfrei, komfortabel und sicher bedienen. Freie Office-Anwendungen stehen dem Angebot von Microsoft in nichts nach, sind aber unter Umständen weniger anfällig für schädliche Makros.

Sollten Spezialanwendungen zwingend Windows 7 voraussetzen, kann man das System in eine virtuelle Maschine ohne direkten Internetzugang und E-Mail-Empfang auf einem modernen Betriebssystem „umziehen“.

Der Sommer – höher, schneller, weiter

Im Sommer 2020 stehen gleich zwei sportliche Großereignisse an. Den Anfang macht die Fußball-Europameisterschaft der Herren, die in elf europäischen und mit Baku sogar einer asiatischen Stadt stattfinden wird. Vom 12. Juni bis zum 12. Juli werden wieder Millionen Fußballfans in den Stadien und weltweit vor den Fernsehern, Smartphones, Tablets und PCs sitzen, um „ihre“ Nationalmannschaften zu unterstützen. Im Anschluss richtet sich der Blick der Öffentlichkeit nach Tokio, wo vom 24. Juli bis zum 9. August die Olympischen Sommerspiele ausgerichtet werden.

Das bedeutet mittlerweile traditionell Hochkonjunktur für Cyberkriminelle. Vor allem für Android Geräte, aber auch online werden wir verstärkt gefälschte Angebote sehen. Apps und Webseiten, die kostenfreie Streams der Spiele versprechen oder sich gar als offizielle Begleitapps der Events ausgeben, werden wie Pilze aus dem Boden schießen. Schädlinge, die es auf Bezahlinformationen der Opfer abgesehen haben, die die Geräte für dubiose Werbezwecke missbrauchen wollen oder Kamera und Mikrofon für Erpressungsversuche anzapfen.

Für 2020 gehen wir von einer starken Zunahme einer neuen Masche aus: Apps, die sich kostenlos installieren lassen, aber nach circa drei Tagen dann auf ein überteuertes Abonnement-Model umstellen. Bereits jetzt entdecken wir immer wieder Apps, die monatlich über 100 Euro vom arglosen Anwender abbuchen möchten.

Das App-Angebot bleibt unübersichtlich

Sollten Sie aus Versehen also in eine solche Abo-Falle tappen, finden sich bei online Anleitungen, wie sie die Abos kündigen können (Google / Apple) und eventuell Erstattungen (Google / Apple) beantragen können.

Bei aller Euphorie gilt also in besonderem Maße genau hinzuschauen – auch und vor allem wenn Sie die Events vom wohlverdienten Urlaub aus verfolgen wollen!

Unternehmen im Visier der Cybergangster

Ransomware wird auch 2020 Unternehmen aller Größen schwer beschäftigen. Egal ob Verschlüsselungstrojaner oder Erpressungsversuche durch Datendiebstahl – Nachlässigkeiten in der Planung (und) der Absicherung lassen bei den Kriminellen die Kassen klingeln. Auch 2020 werden IT-Abteilungen bei den Vorgesetzten um Budgets und Zeit bitten müssen. Zeit für Update-Schulungen, Planungen und Umsetzungen moderner IT-Sicherheitsstrategien. Viele Firmen wenden sich nun den vielerorts angebotenen IT-Versicherungen zu. Diese sind jedoch ein zweischneidiges Schwert.

Einerseits haben sie den Vorteil, dass ein Abschluss der Versicherung (bei seriösen Anbietern!) nur nach Erfüllen verschiedener Voraussetzungen erfolgt. Dazu gehört ein angemessener Schutzaufwand der Systeme und Daten nach Stand der Technik, gute IT-Security-Konzepte allgemein und Notfallpläne inklusive Mitarbeiterschulungen. Andererseits decken vieler dieser Versicherungen mögliche Lösegeldzahlungen mit ab. In dem Glauben, dass alle Daten entschlüsselt würden, gestohlene Daten tatsächlich nicht veröffentlicht oder weiterverkauft würden und man somit schnell wieder störungsfrei arbeiten kann, wird so viel schneller und teilweise höhere Summen gezahlt. Das erhöht die Lukrativität solcher Attacken für die Cybergangster enorm! Das Geschäft mit den Kriminellen birgt jedoch immer die hohe Gefahr, dass sie ihre Versprechen nicht erfüllen. Oft sind hohe Nachforderungen die Folge oder gestohlene Daten finden sich doch auf dem ein oder anderen Untergrundforum wieder oder gleich bei der Konkurrenz oder dem zuständigen Landesdatenschutzbeauftragten.

Die saubere Planung und Umsetzung von Sicherheitskonzepten, was eh vor Abschluss der Versicherung erledigt werden muss, und das Verständnis, dass IT-Security ein ständig anzupassender Prozess ist, reichen oft schon aus und sparen teure Policen und Lösegeldzahlungen. Spezialisierte Dienstleister, wie Managed Services Provider (MSP) helfen, eventuell vorhandene Personal- und Wissenslücken zu schließen. 2020 ist zudem ein guter Zeitpunkt, mittelalterliche Austeritätspolitik in Bezug auf die eigene Sicherheitsstrategie hinter sich zu lassen und die eigenen Mauern zu überwinden, entsprechende Budgets zur Verfügung zu stellen und sich regelmäßig bei Infoveranstaltungen auf den neuesten Stand zu bringen. Das können zum Beispiel Events der lokalen Wirtschaftsverbände, der IHKs oder andere Spezialveranstaltungen sein. Dieser Aufruf richtet sich im Übrigen an die Geschäftsführer der jeweiligen Unternehmen – IT-Security muss „Top-Down“ gelebt werden!

Im eifrigen Galopp – die Digitalisierung schreitet voran!

Die „Smartifizierung“ ist nicht mehr aufzuhalten. Smarte Telefone, Fernseher, Uhren, Autos, alle möglichen Assistenten und Gebrauchsgegenstände erhalten Zuwachs, Ergänzung und Erweiterung durch Smarte Städte, Fabriken, Behörden und Gebäude. Das schafft völlig neue Möglichkeiten und hat das Potential, unser Leben entscheidend zu vereinfachen und zu verbessern. Einen enormen Schub versprechen sich Industrie und Politik zudem vom neuen Funkstandard 5G.

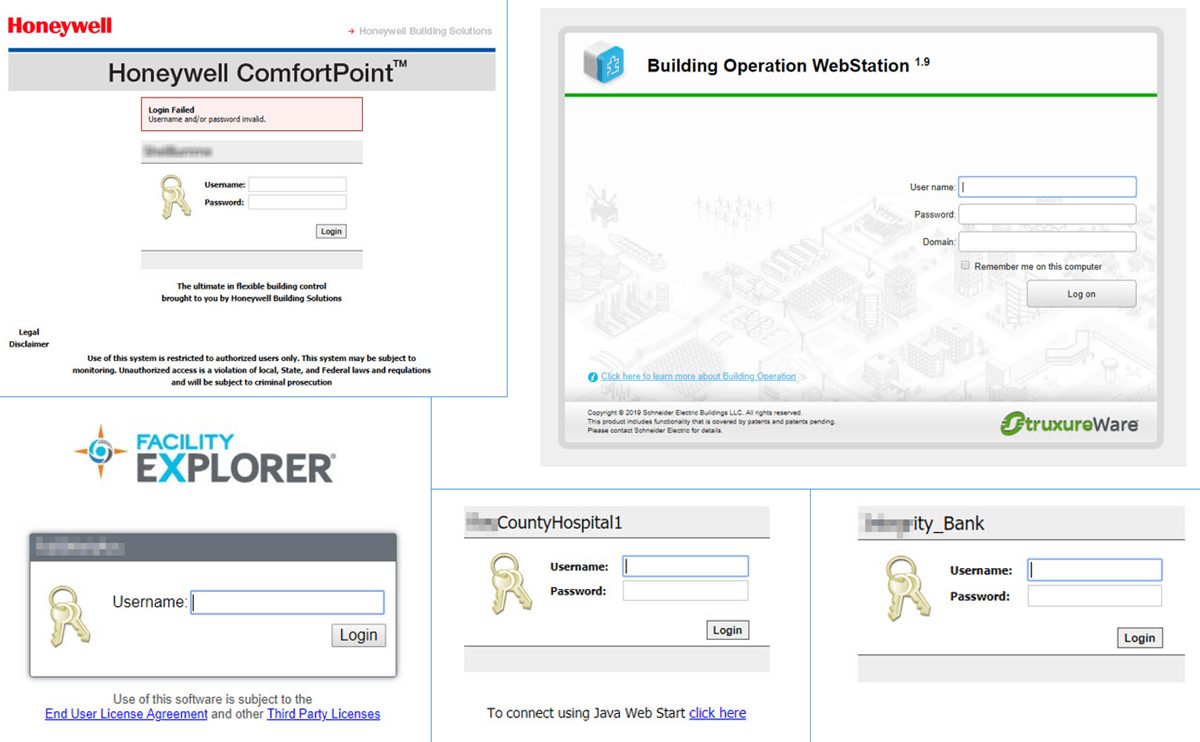

Aus Sicherheitssicht ergeben sich allerdings nicht nur Vorteile, sondern auch wachsende Herausforderungen. Bereits jetzt sind mehrere Schwachpunkte bei 5G bekannt. So werden unter Umständen alle Sensoren, Aktoren, Steuerungsanlagen mit 5G direkt über das Internet kommunizieren. So können zwar einerseits Gateways und Netzwerkinfrastrukturen eingespart werden, andererseits verliert man dadurch zusätzliche Kontrollmöglichkeiten. Wenn nicht endlich IT-Security in die Designprozesse von Hard- und Software eingeplant wird, sind Sicherheitsvorfälle unvermeidbar!

Öffentlich aufrufbare Steuerungssysteme im Internet

Bereits jetzt sehen wir Angriffe mit sogenannter „Siegeware“ auf smarte Gebäude-Steuerungsanlagen, Attacken auf vernetzte Ampelsysteme und manches mehr. Von den Lücken, Sicherheits- und Datenschutzproblemen der „smarten“ Helfer und Alltagsgegenstände ganz zu schweigen. Wir haben das „Smart-Ding-Dilemma“ bereits analysiert. Auch in 2020 werden wir weiter Ausfälle von smarten Alarmanlagen, Türklingel- und Schließanlagen und Malware-Attacken sehen.

Die Kollegen und Kolleginnen in ESETs weltweiten Forschungsstätten haben in einem eigenen, englischsprachigen Whitepaper dieses und andere Themen noch etwas eingehender beleuchtet.

Fazit

Das Jahr 2020 wird uns mit Sicherheit vor einige Herausforderungen stellen. Mit ein paar grundlegenden Tipps wird es uns allen aber gelingen, den Cybergangstern und Schnüfflern das Leben schwer zu machen:

- Updates:

Nicht nur das Supportende von Windows 7 verdeutlicht die Notwendigkeit, Aktualisierungen einzuspielen. Updates schließen bekannte Lücken und verbessern die Sicherheit, sie sollten also dort wo es möglich ist, am Besten automatisch eingespielt werden. Neue Betriebssysteme verfügen immer auch über neue, verbesserte Sicherheitsarchitekturen und sollten alleine schon deswegen eingesetzt werden. Gleiches gilt auch für neue Versionen der eigenen Schutz- und anderer Software! - Backups:

Beim Betrieb von IT-Systemen kann immer etwas schief gehen. Egal ob Fehlbedienung oder Malware-Attacke. Haben Sie Sicherungskopien Ihrer Arbeit, persönlicher Daten und Einstellungen lässt sich der Ausfall minimieren und gleichzeitig Kriminellen ein Schnippchen schlagen. - Trau-Schau-Wem:

Klingt ein Angebot zu gut um wahr zu sein, ist es das in der Regel auch. Niemand hat etwas zu verschenken! Angebliche Verlosungen, das vermeintliche Superschnäppchen oder der kostenlose Sportstream sollten stutzig machen. Oft verbergen sich hinter den Angeboten Abo-Fallen, Malware oder andere Datendiebe! - Schutzsoftware ist notwendig:

Eine zusätzliche Sicherheitslösung sollte immer eingesetzt werden. Egal, ob auf dem Computer, dem Tablet, Smartphone oder Fernseher – egal, ob unter Windows, macOS, Linux oder Android. Eine gute Schutzlösung sollte zudem in der Lage sein, gefährliche Anwendungen, Webseiten und E-Mails zu erkennen. Trotz anders lautender Versprechen oder Behauptungen ist weder ein Betriebssystem per se sicherer als das andere, noch reicht der Windows Defender aus, um vor allen Arten an Bedrohungen zuverlässig zu schützen.

In diesem Sinne gilt auch 2020: „Enjoy safer technology“