Vielleicht haben Sie schon einmal über die Themen Ethical Hacking, Pentesting oder über ein IT-Studium zum Security Researcher nachgedacht. Manche mögen sich auch fragen, welche Tools man am besten für dies oder das einsetzt. Einige Linux-Distributionen sind nützliche und vielseitige Werkzeuge, um die Cybersecurity verschiedener Plattformen unter die Lupe zu nehmen.

Viele Cybersecurity Auditors halten an ihren präferierten Distributionen fest. Aber vielleicht möchten diese zu Begin des neuen Jahres auch mal ein neues Tool ausprobieren, oder sich nach einem besser passenden umsehen. Unsere folgende Vorstellung verfolgt die Idee, einen Einstieg in die beliebtesten Distributionen zu schaffen, welche ganz unterschiedlichen Zielen und Zwecken dienen.

-

Kali Linux – Update bringt einige Neuerungen

Sehnsüchtig wurde das Update für die bekannte Kali Linux Distribution gegen Ende November 2017 erwartet. Mit Version 2017.3 folgten viele Patches und Fixes für die vielen Werkzeuge, die in der vorhergehenden Version veröffentlicht wurden. Auch der Kernel erfuhr ein Update.

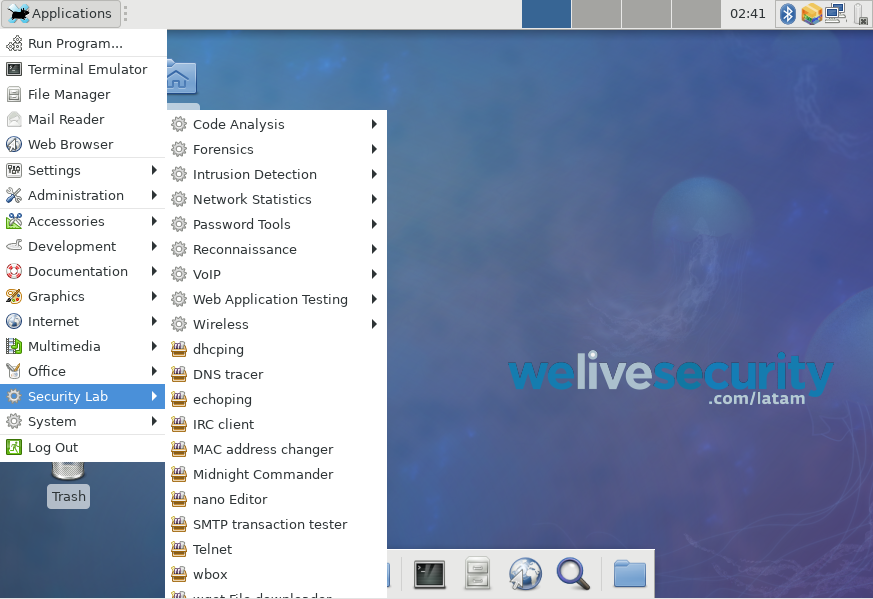

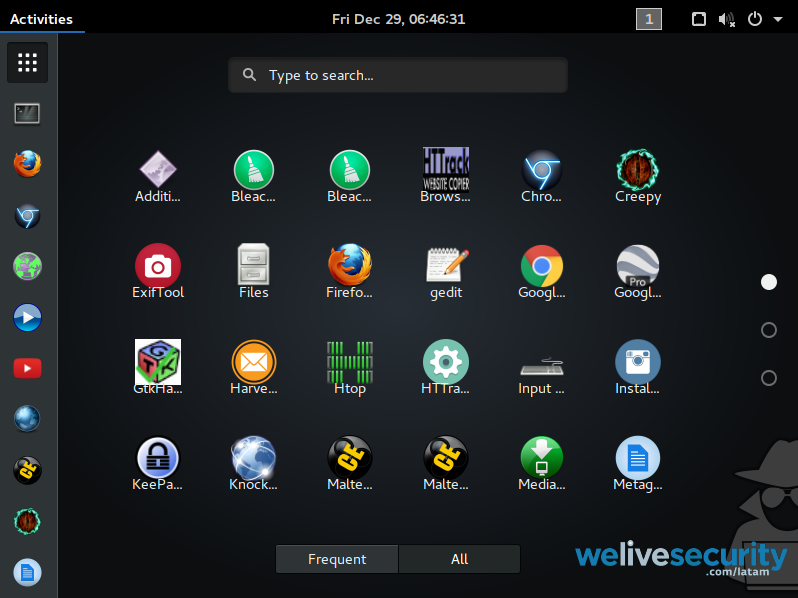

Grafische Oberfläche von Kali Linux

Kali Linux kennen womöglich noch die allermeisten, die sich schon einmal mit dem Thema Pentesting auseinandergesetzt haben. Allerdings gibt es neben dem Fähnrich der Pentesting-Tools auch noch andere bemerkenswerte Alternativen. Dank einer großen Community gibt es Linux in vielen verschiedenen Varianten, welche viele nützliche Tools bereithalten, aus denen man wählen kann. Dabei wird jeder fündig – Beginner, Fortgeschrittener oder Ninja Hacker.

-

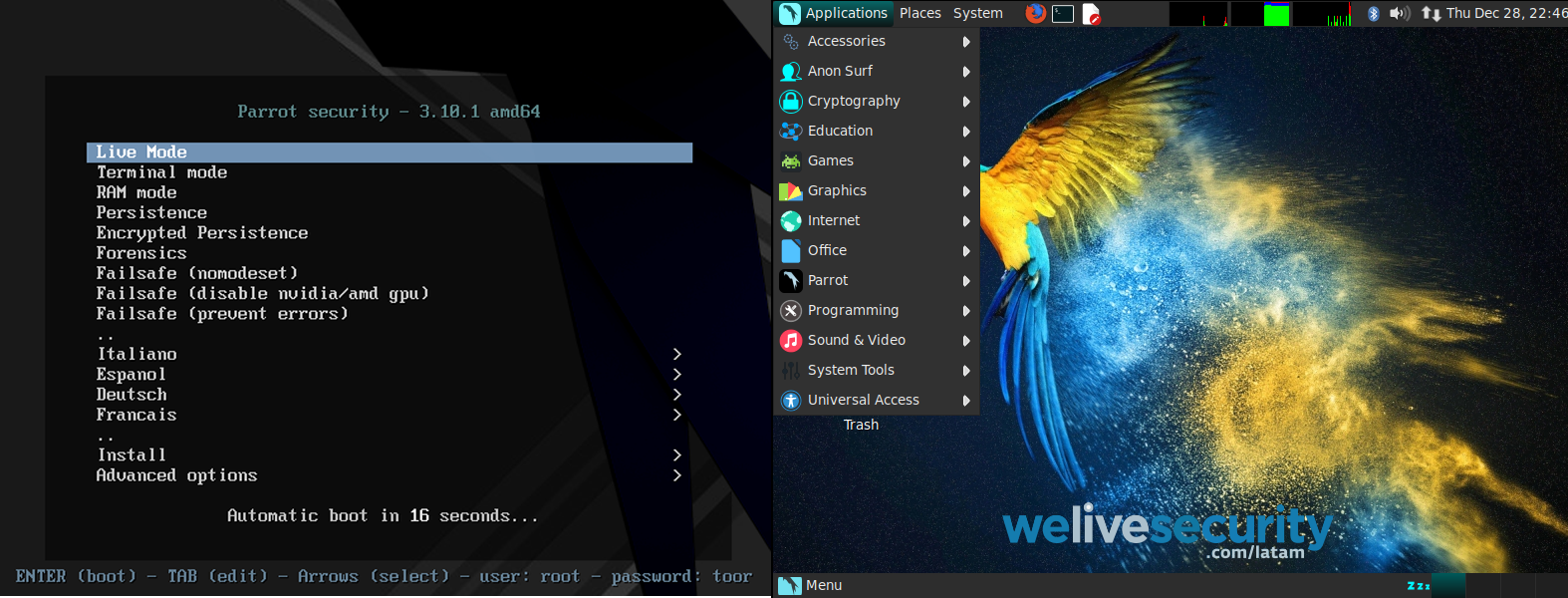

Parrot Security

Eine meiner favorisierten Distributionen basiert auf Debian und lautet Parrot. Die zurzeit aktuellste Version – Parrot Security 3.10 – wurde im Dezember 2017 veröffentlicht. Parrot bietet exzellente Unterstützung durch das eigene Wiki. Die herausragenden Features inkludieren auch die Mehrsprachigkeit sowie den Gebrauch für Security Audits. Dank des Werkzeugarsenals sind forensische Untersuchungen genauso möglich wie anonymes Surfen im Internet.

Boot System und grafische Oberfläche von Parrot OS

-

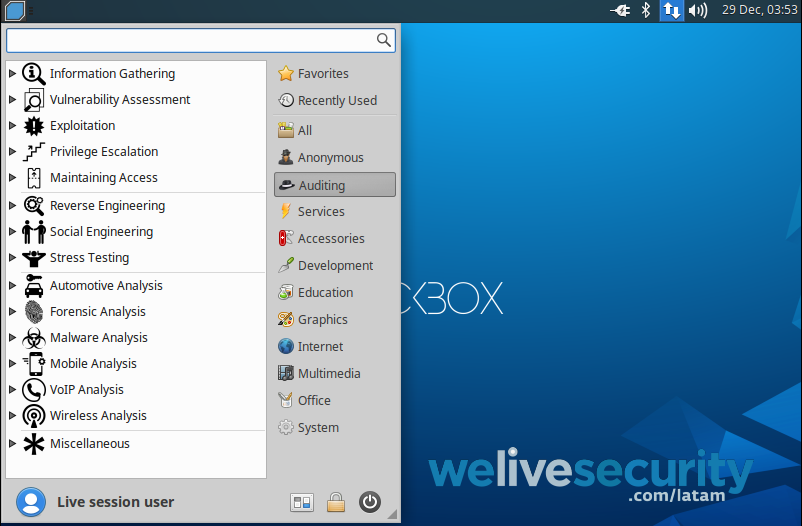

BackBox Linux 5 – Noch ein Update

Obwohl die Entwickler dem Geiste früherer Versionen treublieben, entfernten sie veraltete Tools und fügten neue hinzu. Auch das GUI von BackBox Linux 5 wurde verfeinert. Hervorheben möchte ich die Benutzerfreundlichkeit und Vielseitigkeit, die man von Ubuntu basierenden Distributionen erwartet. Trotzdem will ich auf das Wiki hinweisen, um etwaige Fehlbedienungen zu vermeiden.

Grafische Oberfläche von BackBox Linux 5

-

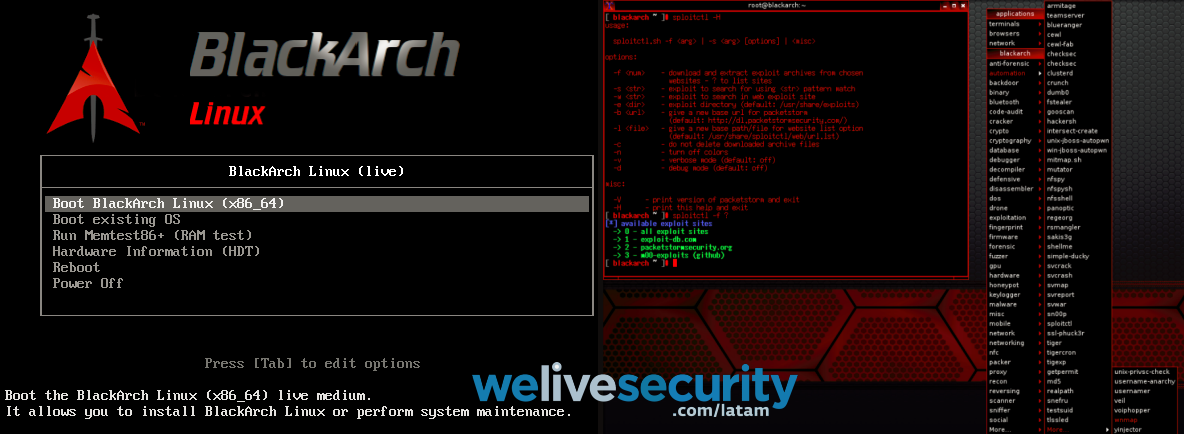

BlackArch Linux – Geschaffen für Ninja Security Auditors

Eine der schnellsten Distributionen ist zweifelsohne BlackArch Linux. Es bietet neben der großartigen Performance mehr als 1900 Tools. Allerdings lässt sich die Benutzerfreundlichkeit vor allem in Bezug auf die Hardwarekompatibilität noch verbessern. Um das Problem etwas zu mildern, kann man im Support-Forum nach ein wenig Hilfe suchen. An dieser Stelle muss noch erwähnt werden, dass die Unterstützung für 32-bit Systeme bald endet.

Boot System und grafische Oberfläche von BlackArch Linux

-

Feodora Security Labs

Eine andere, auf Feodora basierende Linux-Distribution ist Feodora Security Labs. Diese besticht durch ihre Schnelligkeit. Wer mehr über die Distro erfahren möchte, sollte einen Blick ins Wiki werfen.

Grafische Oberfläche von Feodora Security Labs

Maximale Privatsphäre ist auch für Ninja Security Auditors obererstes Ziel. Sie könnten auch zu folgenden Linux-Alternativen greifen:

-

Subgraph OS

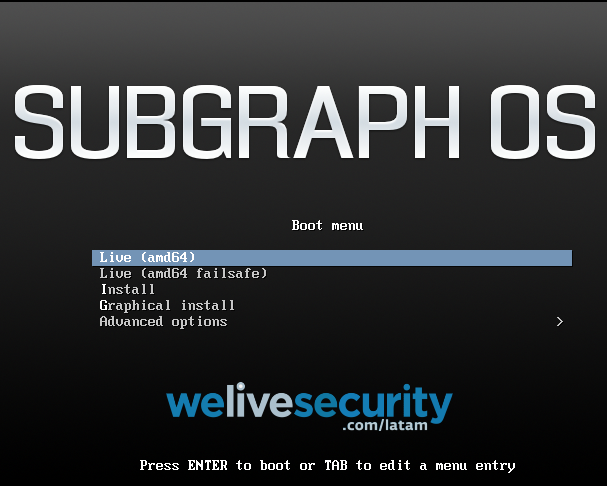

Eine interessante Linux-Distribution, welche nur wenig bekannt ist – dafür aber großartige Anonymität und Privatsphäre bietet – nennt sich Subgraph OS. Zwar bietet es nicht so umfangreiche Möglichkeiten wie Kali Linux, bietet aber die Option, von Live CD oder Live USB ausgeführt zu werden.

Boot Option Subgraph OS

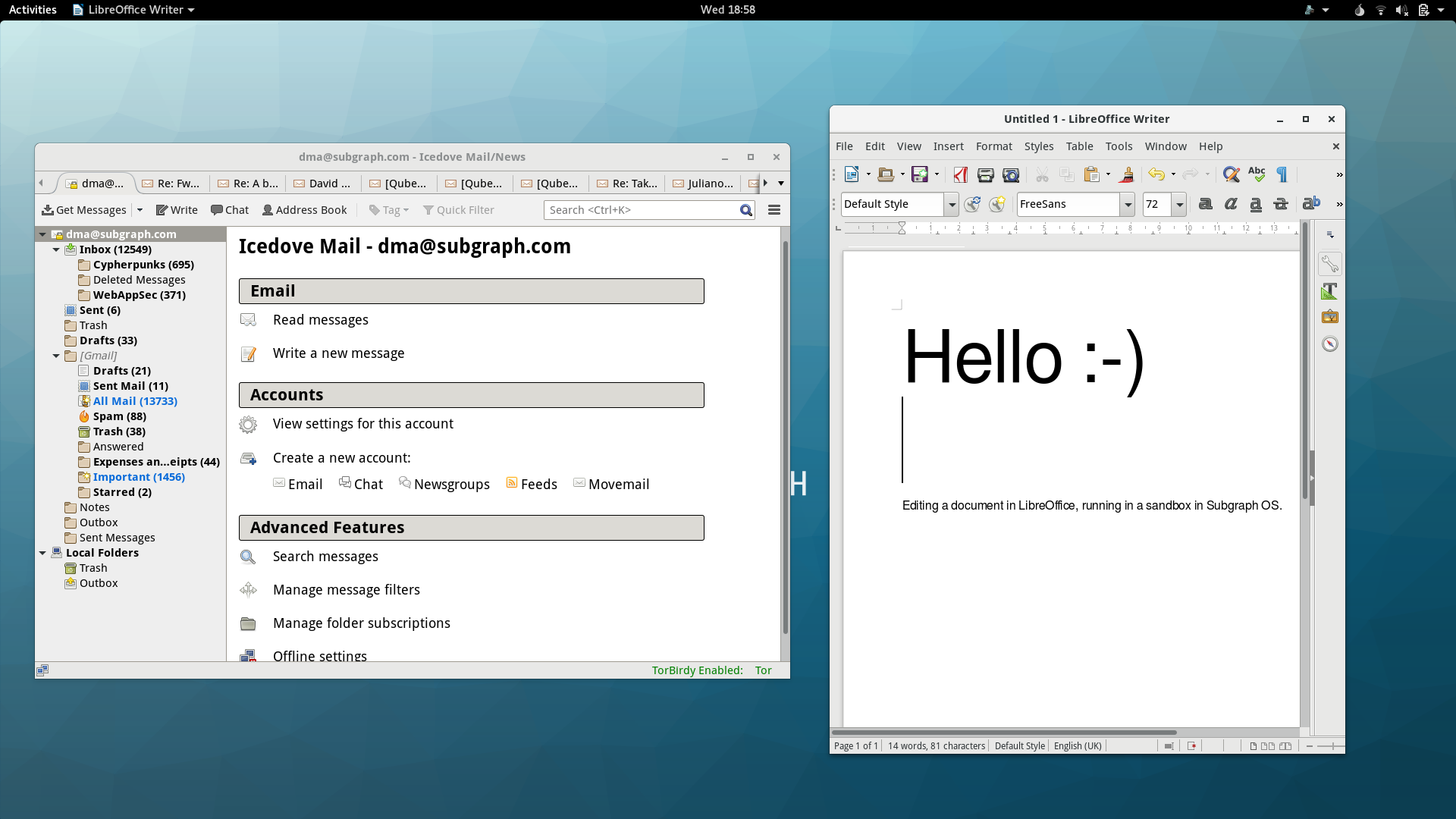

Die Linux-Distribution wird sehr gerne zum Surfen via Tor Proxies oder zum anonymen Versenden von Mails gebraucht. Ein Blick ins Wiki hilft bei der Installation und verrät den Gebrauch der Features.

Grafische Oberfläche von Subgraph OS

-

Whonix

Das Thema Privatsphäre lag auch den Entwicklern von Whonix am Herzen. Es ist dazu geschaffen, verschiedenen Bedrohungen und Angriffsszenarien aus dem Weg zu gehen. Bei dieser Linux-Distribution handelt es sich um ein Desktop-Betriebssystem, das fortgeschrittene Cybersecurity und Privatsphäre bietet. Weitverbreitete Anwendungen sind vorinstalliert und für höchste Sicherheit konfiguriert. Der User kann sofort mit Whonix arbeiten, ohne zusätzliche Anwendungen installieren oder personalisieren zu müssen.

Natürlich gibt es noch viele weitere Beispiele. Die überwiegende Mehrheit gleicht sich in Anwendungen für Chat oder Mail sowie P2P-Fähigkeit. Wer dennoch an anderen Linux-Distributionen mit Blick auf gute Privatsphäre interessiert ist, dem empfehle ich Discrete Linux, IprediaOS und Tails anzuschauen.

Linux-Distribution mit hoher Privatsphäre

-

Attfy OS – für Sicherheitsaudits an IoT-Geräten

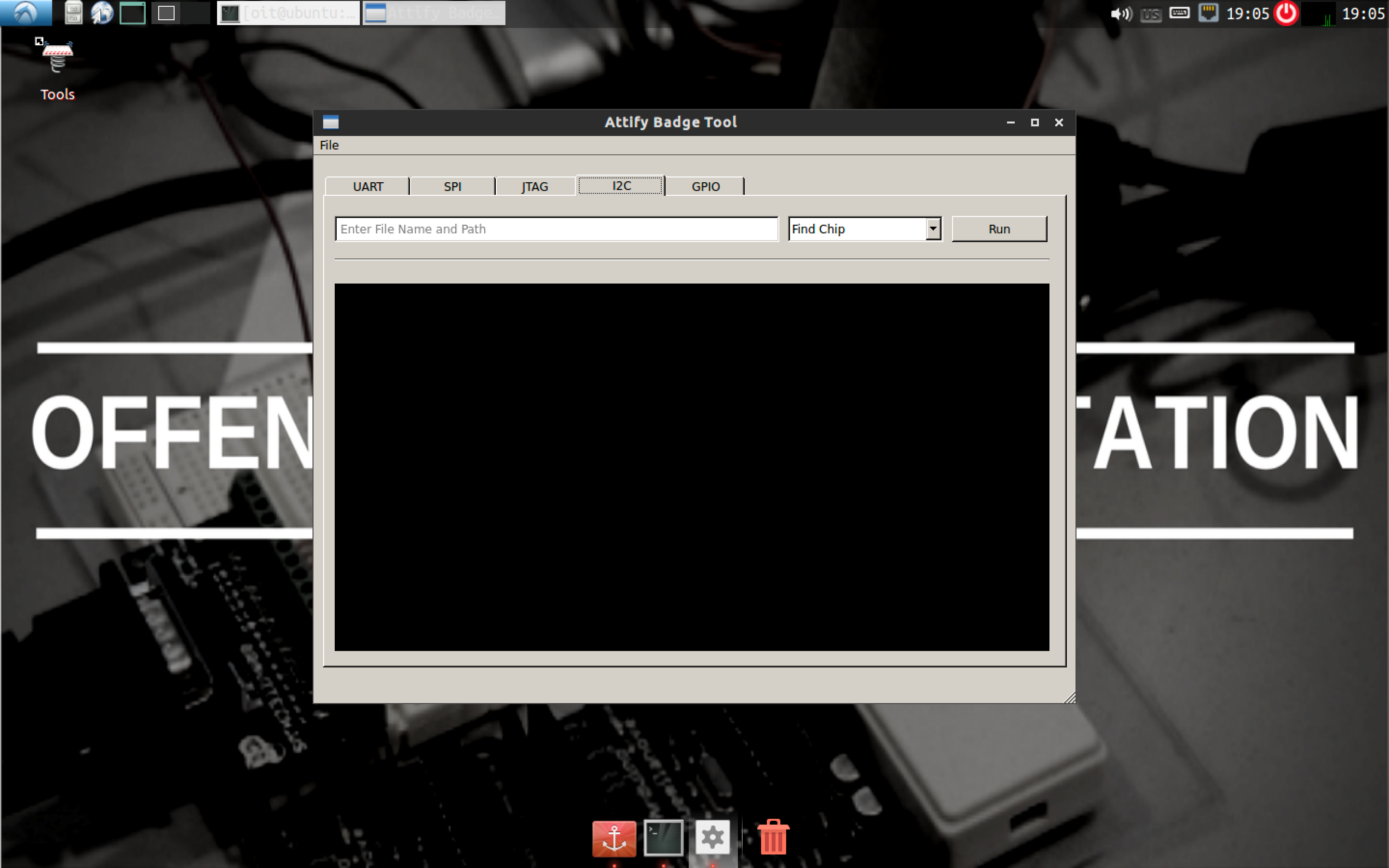

Die Internet-Revolution, die alle möglichen Geräte vieler verschiedener Typen miteinander verbindet, sorgt auch für eine riesige Angriffsoberfläche. Diese ist gezeichnet von unsicherer Firmware oder unzureichenden Protokollen. Auch mit Hilfe von Standard-Passwörtern lassen sich auf diese Weise reichlich Sicherheitslücken ausnutzen. Aus diesem Blickwinkel ist die Entstehung von Linux-Distributionen – wie Attfy OS – verständlich, die sich auf IoT-Geräte spezialisieren. Attfy OS basiert auf Ubuntu und enthält zahlreiche vorinstallierte Tools, mit denen Schwachstellen auf IoT-Plattformen gefunden und untersucht werden können.

Grafische Oberfläche von Attfy OS

-

Buscador - Open Source Intelligence

Oft beginnt der erste Teil eines Audits mit Hilfe von Open Source Intelligence-Techniken (OSINT), und wie Sie sich vorstellen können, gibt es Betriebssysteme, die diese Informationssammeltechniken anbieten: Ein Beispiel dafür ist die Linux-Distribution Buscador, welche eine ganze Reihe von Optionen und Tools anbietet. Mit Hilfe des Wikis kann man tiefer in die Materie eintauchen.

Grafische Oberfläche von Buscador

Fazit

In diesem Beitrag haben wir einen kurzen Überblick über die neuesten und beliebtesten Security Audit Tools gegeben, die in letzter Zeit weiterentwickelt worden sind. Neben den von uns erläuterten neun Beispielen, finden sich im Internet noch eine Reihe anderer Linux-Distributionen. Dieser Artikel hilft Einsteigern aber vielleicht bei der Orientierung. Wir freuen uns über Erfahrungsberichte und weitere Vorschläge in den Kommentaren.

Image credits: © geralt/Pixabay.com