Die generative Künstliche Intelligenz (GenAI), also Werkzeuge zur Schaffung neuer Inhalte wie Texten, Audioaufnahmen und Bildern, schlägt weltweit hohe Wellen. Ihre Popularität und weitverbreitete Nutzung hat auch die Aufmerksamkeit von Cyberkriminellen auf sich gezogen. Verschiedene neuartige Cybergefahren sind die Folge. Die meisten Beiträge über KI-Bedrohungen konzentrieren sich jedoch darauf, wie die Technologie missbraucht werden kann. Sie kann beispielsweise Betrügern helfen, überzeugende Phishing-Nachrichten zu erstellen, bösartigen Code zu produzieren oder nach Schwachstellen zu suchen.

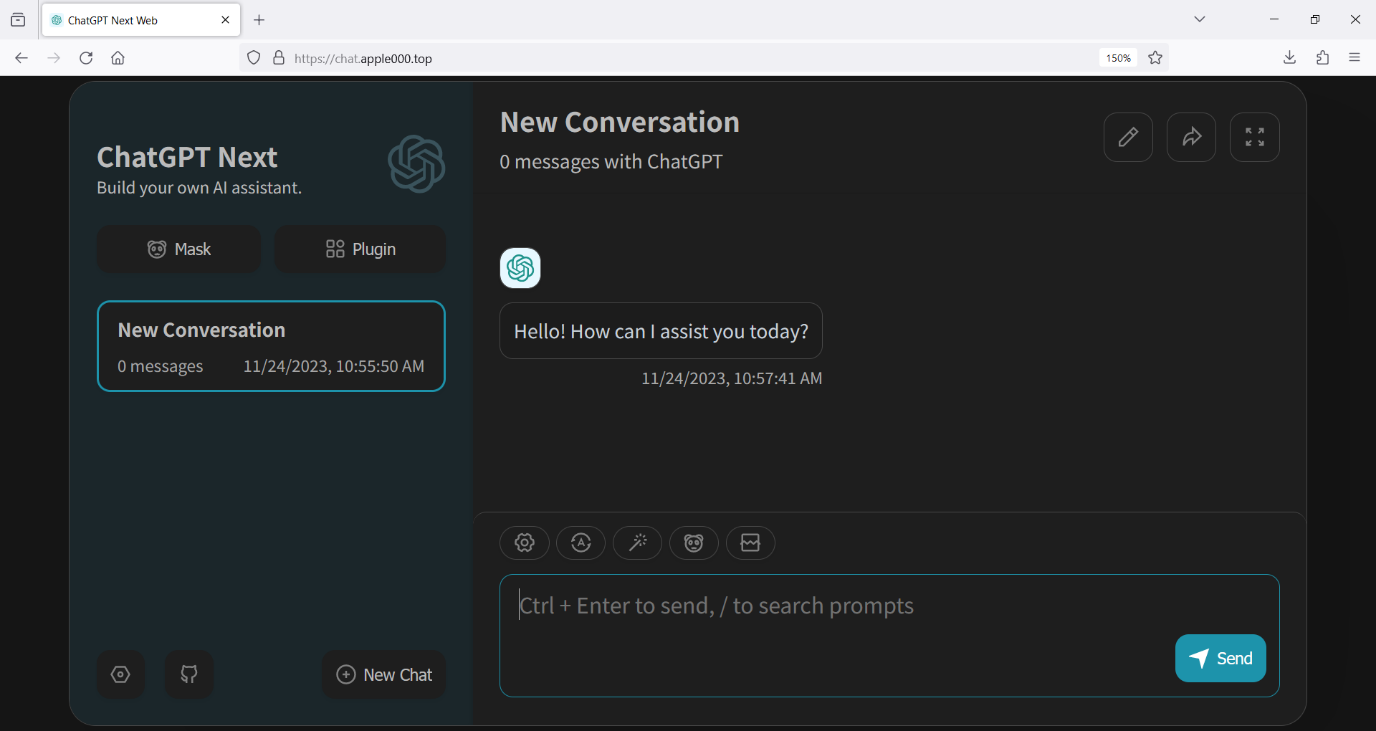

Dagegen tauchen KI-Tools als Überträger schädlicher Software selten im öffentlichen Diskurs auf. Beispiele sind nicht allzu schwer zu finden. Letztes Jahr haben wir unter anderem über eine Kampagne berichtet, die auf Facebook-Nutzer abzielte: Die Hacker forderten Nutzer des sozialen Netzwerks dazu auf, die neueste Version von Googles legitimem KI-Tool "Bard" auszuprobieren. Anstatt Bard zeigte die Werbung allerdings ein bösartiges, gefälschtes Tool an.

Solche Kampagnen sind Beispiele für einen besorgniserregenden Trend. Nutzer müssen deshalb verstehen, wie sie funktionieren, woran man sie erkennt und wie man ihnen begegnet.

Wie nutzen die Bösewichte GenAI-Köder?

Cyberkriminelle haben verschiedene Tricks, um ihre Opfer zur Installation von Apps zu verleiten, die sich als generative KI tarnt. Dazu gehören:

Phishing-Seiten

In der zweiten Hälfte des Jahres 2023 blockierte ESET über 650.000 Versuche, auf bösartige Domains zuzugreifen, die "chapgpt" oder einen ähnlichen Text enthalten. Die Opfer gelangen höchstwahrscheinlich dorthin, nachdem sie auf einen Link in sozialen Medien oder über eine E-Mail bzw. Mobilnachricht geklickt haben. Einige dieser Phishing-Seiten enthalten Links zur Installation von Malware, die sich als GenAI-Software ausgibt.

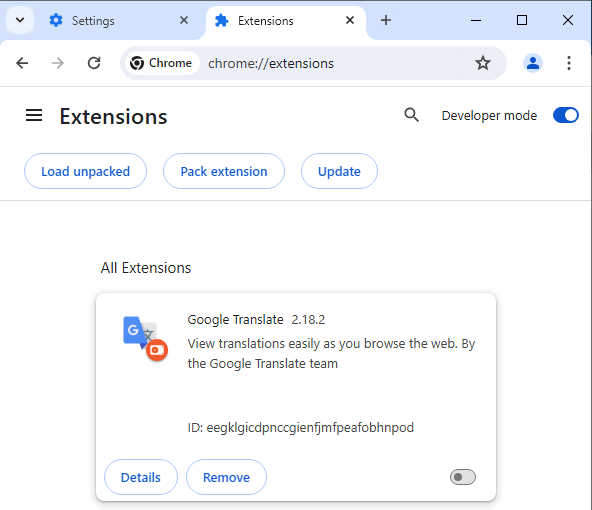

Webbrowser-Erweiterungen

Der ESET Threat Report H1 2024 beschreibt eine bösartige Browser-Erweiterung die auf Facebook beworben wurde. Obwohl sich die Erweiterung als Google Translate tarnt, handelt es sich in Wirklichkeit um einen Infostealer mit dem Namen "Rilide Stealer V4", der die Facebook-Anmeldedaten der Nutzer abgreifen soll. Die Erweiterung wurde auf Facebook beworben.

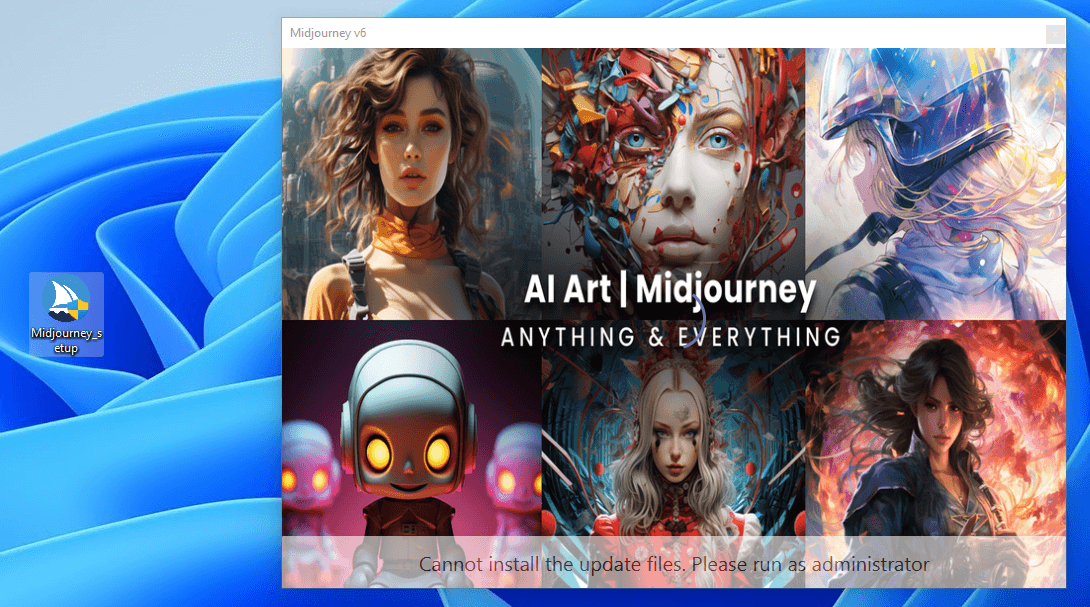

Gefälschte Apps

Es gibt auch verschiedene Berichte über gefälschte GenAI-Apps, die vor allem in App-Stores angeboten werden. Viele dieser Apps enthalten Schadsoftware und stehlen beispielsweise Informationen vom Gerät des Benutzers. Dazu gehören Anmeldedaten, persönliche Identifikationsdaten und finanzielle Informationen.

Bei anderen handelt es sich um Betrugsversuche, die ihren Entwicklern direkte Einnahmen bringen. Oft versprechen sie fortschrittliche KI-Funktionen gegen Bezahlung einer mehr oder weniger geringen Gebührt. Sobald sie installiert wurden, bombardieren sie Benutzer mit Werbung, fordern sie zu In-App-Käufen auf oder verlangen Abonnements für ihre Dienstleistungen. Ein echter Nutzen ist allerdings entweder nicht gegeben oder die Dienste sind von extrem schlechter Qualität.

Bösartige Werbung

Böswillige Akteure machen sich die Popularität von GenAI-Tools zunutze und verleiten Nutzer dazu, auf bösartige Werbung zu klicken. Besonders weit verbreitet sind hierbei Facebook-Anzeigen. Meta warnte letztes Jahr, dass viele dieser Kampagnen darauf abzielen, "Unternehmen mit Zugang zu Werbekonten im Internet" zu kompromittieren.

Die Bedrohungsakteure kapern ein legitimes Konto oder eine legitime Seite, ändern die Profilinformationen, um den Anschein zu erwecken, dass es sich um eine authentische ChatGPT- oder eine andere GenAI-Seite handelt. Danach nutzen dann die Konten, um gefälschte Anzeigen zu schalten. Diese bieten Links zur neuesten Version der GenAI-Tools an, setzen aber in Wirklichkeit Infostealer-Malware ein.

Die Kunst der Verlockung

Wir Menschen sind soziale Wesen. Wir wollen die Geschichten glauben, die uns erzählt werden. Außerdem sind wir neugierig und wollen die neuesten Gadgets und Apps haben. Bedrohungsakteure nutzen diese Eigenschaften aus: Die Gier und die Angst, etwas zu verpassen und die Leichtgläubigkeit bringen uns dazu, auf bösartige Links zu klicken oder Apps herunterzuladen, in denen Malware versteckt ist.

Aber damit wir auf die Schaltfläche "Installieren" klicken, muss das Angebot schon ziemlich verblüffend sein, und - wie alle guten Lügen - muss es auf einem Kern Wahrheit beruhen. Social Engineers beherrschen diese dunklen Künste besonders gut - sie bringen uns dazu, auf anzügliche Nachrichten über Prominente oder aktuelle Themen zu klicken (wie bei den Lügengeschichten über gefälschte COVID-19-Impfstoffe).

Manchmal bieten sie uns etwas kostenlos oder mit einem unglaublichen Preisnachlass an. Wir fallen wir auf diese Tricks aus unterschiedlichen Gründen herei

- Hacker sind gute Geschichtenerzähler und sprechen zunehmend jede Sprache fließend, indem sie (ironischerweise) generative KI nutzen, um ihre Geschichten in mehreren Sprachen zu erzählen

- Wir lieben es, etwas umsonst zu bekommen, selbst wenn es zu schön ist, um wahr zu sein

- Wir vertrauen auf die Legitimität eines Angebots, solange es "offiziell" aussieht

Was GenAI betrifft, so werden Malware-Schleudern immer raffinierter. Sie nutzen mehrere Kanäle, um ihre Lügen zu verbreiten. Und sie tarnen Malware als alles Mögliche, von ChatGPT und dem Videoersteller Sora AI bis hin zum Bildgenerator Midjourney, DALL-E und dem Fotoeditor Evoto. Viele der von ihnen angepriesenen Versionen sind noch nicht verfügbar, ein weiterer Faktor, der potenzielle Opfer anlockt, beispielsweise "ChatGPT 5" oder "DALL-E 3".

Sie sorgen dafür, dass die Malware weiterhin unter dem Radar fliegt, indem sie ihren Code regelmäßig anpasst, um eine Erkennung durch Sicherheitstools zu vermeiden.

Worin besteht nun die Gefahr?

Was kann also schlimmstenfalls passieren, wenn Nutzer auf eine gefälschte Werbung klicken und? In vielen Fällen geht es den Hackern um den Diebstahl von persönlichen Daten. Dazu gehören Anmeldeinformationen für Online-Konten, z. B. für die Arbeit oder gespeicherte Kreditkarten, Sitzungscookies (zur Umgehung der Multifaktor-Authentifizierung), Krypto-Wallets, Daten von Instant-Messaging-Anwendungen und vieles mehr.

Cyberkriminelle könnten theoretisch jede Art von Malware in Apps und bösartigen Links verstecken, einschließlich Ransomware und Remote-Access-Trojaner (RATs). Für das Opfer kann dies verheerende Folgen haben:

- Ein Hacker erlangt die vollständige Fernkontrolle über PC oder Mobiltelefon und alles, was darauf gespeichert ist. Er kann den Zugriff nutzen, um sensiblen persönlichen und finanziellen Daten zu stehlen, oder den Computer in einen "Zombie"-Computer verwandeln, um Angriffe auf andere zu starten

- Die erbeuteten persönlichen Daten können für Identitätsbetrug genutzt werden, der das Opfer teuer zu stehen kommt

- Cyberkriminelle nutzen Finanz- und Identitätsdaten, um Kredite im Namen ihres Opfers aufzunehmen, um Kryptowährungen zu stehlen und Bankkonten zu leeren

- Hacker können sogar Arbeitsanmeldedaten ihrer Opfer verwenden, um einen Angriff auf ihren Arbeitgeber oder einen Zulieferer zu starten.

Wie man bösartige GenAI-Werkzeuge erkennt

Um sichere vor solchen KI-Bedrohungen zu bleiben, sollten Nutzer die folgenden Tipps beachten:

- Installieren Sie nur Apps aus offiziellen App-Stores

Google Play und der Apple App Store verfügen über strenge Prüfverfahren und regelmäßige Kontrollen, um bösartige Apps auszusortieren. Vermeiden Sie Drittanbieter-Websites oder inoffizielle Quellen. Hier ist die Wahrscheinlichkeit, bösartige Programme herunterzuladen, viel größer.Installieren Sie nur Apps aus offiziellen App-Stores

- Überprüfen Sie die Entwickler hinter den Apps und alle Bewertungen ihrer Software

Überprüfen Sie vor dem Herunterladen einer App die Anmeldedaten des Entwicklers, suchen Sie nach anderen von ihm entwickelten Apps und lesen Sie Nutzerbewertungen. Verdächtige Apps haben oft schlecht geschriebene Beschreibungen, eine begrenzte Entwicklerhistorie und negative Bewertungen, die auf Probleme hinweisen.

- Seien Sie vorsichtig bei digitaler Werbung

Digitale Anzeigen, vor allem auf Social-Media-Plattformen wie Facebook, sind ein beliebter Verbreitungsweg für schädliche Apps. Suchen Sie direkt in Ihrem offiziellen App-Store nach der App oder dem Tool suchen, die legitime Version zu erhalten.

- Überprüfen Sie Webbrowser-Erweiterungen vor der Installation

Webbrowser-Erweiterungen können hilfreich sein, aber auch Sicherheitsrisiken mit sich bringen. Überprüfen Sie den Hintergrund des Entwicklers und lesen Sie Bewertungen, bevor Sie eine Erweiterung installieren. Halten Sie sich an bekannte Entwickler und Erweiterungen mit hohen Bewertungen und umfangreichem Benutzerfeedback.

- Verwenden Sie umfassende Sicherheitssoftware von einem seriösen Anbieter

Stellen Sie sicher, dass Sie auf Ihrem PC und allen mobilen Geräten eine zuverlässige Sicherheitssoftware eines seriösen Anbieters installiert haben. Diese bietet Echtzeitschutz vor Malware, Phishing-Versuchen und anderen Online-Bedrohungen.

- Denken Sie an die Gefahren durch Phishing

Phishing ist nach wie vor eine ständige Bedrohung. Seien Sie vorsichtig bei unaufgeforderten Nachrichten, die Sie auffordern, auf Links zu klicken oder Anhänge zu öffnen. Überprüfen Sie die Identität des Absenders, bevor Sie auf eine verdächtig erscheinende E-Mail, Textnachricht oder Nachricht in sozialen Medien reagieren.

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA) für alle Ihre Online-Konten

MFA fügt Ihren Online-Konten eine zusätzliche Sicherheitsebene hinzu, indem es mehrere Überprüfungsmethoden erfordert. Aktivieren Sie MFA, wo immer es möglich ist, um Ihre Konten zu schützen.