Kriminelle Hacker wissen genau, welchen Schaden sie mit Telefonnummern anrichten können. Sie sind deshalb eine heiß begehrte Beute bei ihren digitalen Beutezügen. Von Identitätsdiebstahl bis hin zu Finanzbetrug – ist die eigene Nummer erst einmal in den falschen Händen, können die Folgen für Betroffene verheerend sein.

Telefonbetrug: ein Erfolgsrezept der Scam-Industrie

Online-Betrüger erzielen nach wie vor schwindelerregende Gewinne. In den letzten Jahren wurden viele dieser Betrügereien von Verbrechersyndikaten inszeniert. Diese betreiben in Südostasien regelrechte Netzwerke, in sie Menschen ausbeuten und dazu zwingen, Telefonbetrug zu begehen. Eine sehr beliebte Masche in diesen Gruppen ist das Cat-Fishing. Darunter versteht man das Vorgaukeln einer digitalen romantischen Beziehung, an deren Ende das Opfer um sein Geld gebracht werden soll.

Zentrales Mittel für die Betrüger ist die Kontaktaufnahme per E-Mail oder – wenn sich die Mobilfunknummer schon in ihren Händen befindet – per SMS. Neben vorgetäuschten Liebesbeziehungen greifen sie in diesen Nachrichten auf weitere Szenarien zurück. Moderne KI-Tools übernehmen die Übersetzung und können sogar automatisch Unterhaltungen führen.

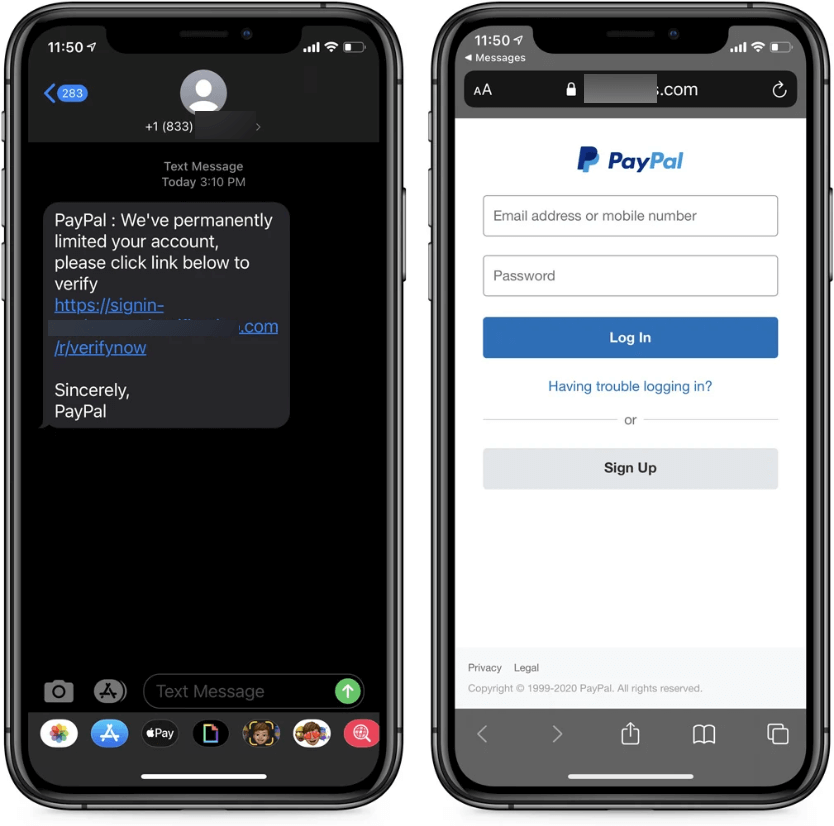

Die Kontaktaufnahme folgt dabei einem Schema: Meist versuchen die Betrüger, künstlich Druck aufzubauen. Beliebt sind Behauptungen wie:

- ein Bank- oder PayPal-Konto wurde gehackt

- das Gerät ist mit Malware infiziert

- eine Paketzustellung ist fehlgeschlagen

- Verwandte sind verunglückt, verschwunden, wurden entführt usw.

Allen diesen Methoden ist gemein, dass sie innerhalb kurzer Zeit das Opfer zum Handeln bringen sollen.

Ihren Drahtziehern bieten diese Herangehensweise einen zentralen Vorteil: Sie sind kostengünstig und skalierbar – ein erfolgreicher Angriff auf einen Nutzer reicht oft schon aus, um die ganze Kampagne zu amortisieren. Strafverfolgungsbehörden indes stehen vor dem Problem, dass sich diese Banden meist im Ausland befinden und eine grenzübergreifende Verfolgung schwierig ist.

So gehen die Hacker vor

Sind Cyberkriminelle erst einmal in den Besitz von Telefonnummern gekommen, stehen ihnen einige Betrugsmaschen zur Verfügung.

Hacking und SMS-Phishing (Smishing)

Hacker können die erbeuteten Nummern nutzen, um Malware zu verschicken. Dazu tarnen sie die Schadsoftware als harmlosen Anhang oder verstecken sie hinter einem Link und verschicken sie per SMS. Fallen Nutzer auf die Masche herein, infizieren sie ihr Gerät mit Spyware oder anderer Schadsoftware. Danach spioniert sie ihre persönlichen Daten aus und leitet sie an ihre Hintermänner weiter. Auch beliebt sind SMS-Nachrichten, die Nutzer auf Phishing-Seiten weiterleiten. Die oft täuschend echt aussehenden Kopien legitimer Websites verleiten Besucher dazu, Anmeldedaten wie Nutzernamen und Passwort preiszugeben.

Im ESET Threat Report H1 2024 wurde beispielsweise die Verbreitung der GoldPickaxe-Malware hervorgehoben, die in ihrer iOS-Variante ein mehrstufiges Social-Engineering-Verfahren anwendet, mit dem die Opfer dazu gebracht werden, ein Mobile Device Management-Profil zu installieren, wodurch die Bedrohungsakteure die vollständige Kontrolle über das Telefon des Opfers erhalten.

Betrug durch Spoofing

Cyberkriminelle fälschen ihre Anrufer-ID und geben bei Anrufen die erbeutete Nummer einer fremden Person an. Fachleute sprechen hier von Spoofing. Mittlerweile haben sich sogar professionelle Spoofing-Dienste etabliert, die beim Betrug helfen. Auf diese Weise können Angreifer ihre Identität verschleiern und Straftaten begehen. Diese Methode ist besonders beliebt bei Finanzbetrügern: Mit einer falschen Identität bringen sie Kontakte aus dem Umfeld ihres Opfers dazu, Geld zu überweisen.

Für Betroffene können solche Angriffe schlimme Konsequenzen haben, nicht nur, wenn Verbrecher mit der eigenen Nummer Schindluder treiben.

Viele Online-Dienste integrieren Telefonnummern zur Authentifizierung und Kontowiederherstellung. Eine kompromittierte Nummer kann daher einer Sicherheitslücke gleichkommen. Dies ist ganz besonders dann der Fall, wenn sie zur Zwei-Faktor-Authentifizierung (2FA) genutzt wird: Gerät die eigene Nummer in die Hände von Hackern, z. B. durch SIM-Swapping, können sie damit unter Umständen die Sicherheitsmaßnahmen von Online-Konten umgehen.

Warum sind all diese Betrugsversuche eine solche Bedrohung? Heutzutage verlassen sich viele Online-Dienste bei der Authentifizierung und der Wiederherstellung von Konten auf Telefonnummern. Die Kompromittierung einer Telefonnummer kann daher gleichbedeutend mit der Umgehung Ihrer Sicherheitsvorkehrungen sein, einschließlich der Zwei-Faktor-Authentifizierung (2FA). Außerdem können sich Betrüger für Sie ausgeben, um Ihre Kontakte - oder Ihren Arbeitgeber - zu betrügen.

Tipps gegen Telefonbetrug

Zum Glück gibt es ein paar Möglichkeiten, wie man sich selbst (und die eigenen Kontakte) effektiv schützen kann:

- Misstrauisch bleiben: Antworten Sie niemals auf unbekannte Anrufe/Absender. Wenn Sie eine Anfrage nach persönlichen Daten von einer „vertrauenswürdigen“ Stelle erhalten, rufen Sie diese zuerst an und erfahren Sie so, ob die Anfrage echt ist.

- Weitere Sicherheitsmaßnahmen einführen: Um Weiterleitungen oder SIM-Swapping zu verhindern, bitten Sie Ihren Dienstanbieter, Ihr Konto durch zusätzliche Sicherheitsfaktoren wie SIM-Sperren zu schützen.

- Sparsam mit Daten umgehen: Um zu verhindern, dass Betrüger weitere Daten über Sie sammeln, sollten Sie so wenig von sich online preisgeben wie möglich.

- 2FA mit SMS deaktivieren: Schützen Sie Ihre Konten mit einer Zwei-Faktor-Authentifizierung per App oder Hardware-Schlüssel statt per SMS. Letztere kann leicht abgefangen werden. Gaunern ist es hiermit ein Leichtes, Ihre Konten zu kompromittieren.

- Eine starke IT-Sicherheitslösung verwenden: Eine mobile Sicherheitssoftware wie die ESET Mobile Security erkennt Phishing-Versuche auf Android-Smartphones und scannt Ihr Smartphone regelmäßig nach Schadsoftware.

Testen Sie zudem Ihr Wissen zu Phishing in unserem kurzen Quiz: