Was wäre der einfachste Weg, jemanden - natürlich anonym - um sein Geld zu betrügen?

Wäre es möglich, die Kreditkartendaten zu stehlen, vielleicht durch digitales Skimming oder nach einem Hackerangriff auf eine Datenbank mit sensiblen persönlichen Daten? Diese Methoden sind zwar effektiv, können aber ressourcenintensiv sein und erfordern ein gewisses technisches Geschick.

Was ist mit dem Diebstahl von Zahlungsinformationen über gefälschte Websites? Das kann in der Tat nützlich sein, aber das Fälschen legitimer Websites (und E-Mail-Adressen, um die Nachricht zu verbreiten) ist auch nicht jedermanns Sache. Außerdem ist die Wahrscheinlichkeit groß, dass solche Tricks von Sicherheitsexperten rechtzeitig erkannt oder durch Sicherheitskontrollen vereitelt werden.

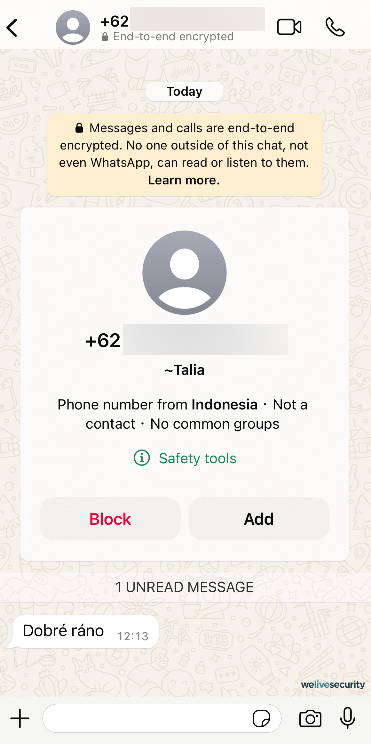

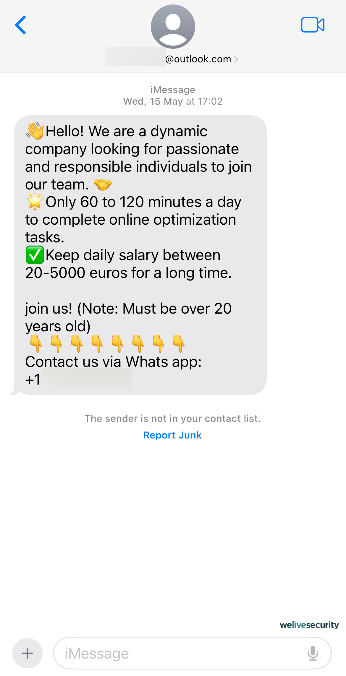

Stattdessen wenden sich böswillige Akteure hochgradig skalierbaren Operationen zu, die auf ausgeklügelte Social-Engineering-Taktiken basieren und nur geringe Kosten verursachen. Mit Hilfe von Voice-Phishing (auch Vishing genannt) und Nachrichtenbetrug (Smishing) haben sich diese Operationen zu einer milliardenschweren Callcenter-Betrugsindustrie entwickelt.

Erstens erfordern diese Maschen keine besonderen oder technischen Fähigkeiten erforderlich. Außerdem kann eine einzige Person (oft ein Opfer des Menschenhandels) gleichzeitig mehrere ahnungslose Opfer in verschiedene Betrugsarten verwickeln. Dabei handelt es sich oft um Kryptowährungsbetrug, Liebesbetrug und Betrug mit technischem Support. Ihre Methoden nutzen genau das aus, was uns eigentlich zu Menschen macht.

Hallo? Ist das Ding an?

Stellen Sie sich vor, Sie erhalten einen Anruf von Ihrer Bank. Diese teilt Ihnen mit, dass Ihr Konto geknackt wurde und Sie Ihre sensiblen Daten mitteilen müssen, um Ihr Geld zu schützen. Die Dringlichkeit in der Stimme des "Bankmitarbeiters" könnte tatsächlich ausreichen, um Sie zu überzeugen und reinzulegen. Das Problem ist nur, dass diese Person vielleicht gar nicht von Ihrer Bank ist - oder sie existiert gar nicht. Es könnte sich auch nur um eine erfundene Stimme handeln, die dennoch völlig natürlich klingt.

Dies ist keineswegs ungewöhnlich, und es gibt zahlreiche warnende Geschichten aus den letzten Jahren. Im Jahr 2019 wurde ein CEO durch eine überzeugende Stimmfälschung des Chefs seines Mutterunternehmens um fast 250.000 US-Dollar betrogen. In ähnlicher Weise wurde im Jahr 2024 ein Finanzmitarbeiter durch einen gefälschten Videoanruf ausgetrickst, was sein Unternehmen 25 Millionen US-Dollar kostete.

KI, der Ermöglicher

Mit modernen KI-Funktionen zum Klonen und Übersetzen von Stimmen sind Vishing und Smishing einfacher denn je geworden. Jake Moore, Global Cybersecurity Advisor bei ESET, demonstrierte, wie einfach es für jeden ist, eine überzeugende Deepfake-Version einer anderen Person zu erstellen - auch für jemanden, den man gut kennt. Sehen und Hören sind nicht mehr glaubwürdig.

KI senkt die Einstiegshürde für neue Angreifer und dient als vielseitiges Werkzeug, um Daten zu sammeln, langwierige Aufgaben zu automatisieren und ihre Reichweite zu vergrößern. Infolgedessen wird Phishing mit Hilfe von KI-generierten Stimmen und Texten wahrscheinlich immer alltäglicher werden.

In diesem Zusammenhang hat ein aktueller Bericht von Enea einen Anstieg der Phishing-Betrügereien um 1.265 Prozent seit der Einführung von ChatGPT im November 2022 festgestellt und das Potenzial großer Sprachmodelle zur Unterstützung solcher bösartigen Operationen hervorgehoben.

Wie ist Ihr Name, wie ist Ihre Nummer?

Wie aus einer Studie von Consumer Reports aus dem Jahr 2022 hervorgeht, sind die Menschen datenschutzbewusster als früher. Etwa 75 Prozent der Befragten waren zumindest etwas besorgt über den Schutz ihrer online erfassten Daten. Zu denen gehören auch Telefonnummern, da sie eine wertvolle Ressource für die Identifizierung und Werbung sind.

Aber wie funktioniert nun diese Verbindung zwischen Telefonnummern und Werbung, da wir das Zeitalter der Gelben Seiten längst hinter uns gelassen haben?

Ein anschauliches Beispiel: Ein Baseball-Fan hat in der Kasse einer speziellen App Tickets bestellt, den Kauf aber nicht abgeschlossen. Dennoch erhielt er kurz nach dem Schließen der App einen Anruf, in dem ihm ein Preisnachlass auf die Tickets angeboten wurde. Natürlich war er verblüfft, da er sich nicht daran erinnern konnte, der App seine Telefonnummer gegeben zu haben. Wie ist die App also an seine Nummer gekommen?

Die Antwort lautet: durch Tracking. Einige Tracker können bestimmte Informationen von einer Webseite sammeln. Nachdem Sie also Ihre Telefonnummer in ein Formular eingegeben haben, könnte ein Tracker diese erkennen und speichern, um so personalisierte Inhalte und Erlebnisse zu schaffen, wie es oft heißt. Es gibt ein ganzes Geschäftsmodell, das als "Datenmakler" bekannt ist, und die schlechte Nachricht ist, dass es nicht erst einer Sicherheitsverletzung bedarf, damit die Daten öffentlich werden.

Tracking, Datenmakler und undichte Stellen

Datenmakler saugen Ihre persönlichen Informationen aus öffentlich zugänglichen Quellen (staatliche Lizenzen/Registrierungen), kommerziellen Quellen (Geschäftspartner wie Kreditkartenanbieter oder Geschäfte) sowie durch die Verfolgung Ihrer Online-Aktivitäten (Aktivitäten in sozialen Medien, Anzeigenklicks usw.) auf, bevor sie Ihre Informationen an andere verkaufen.

Dennoch fragen Sie sich vielleicht: Wie kommen Betrüger an die Telefonnummern anderer Menschen?

Auf der Suche

Auf der Suche

Je mehr Unternehmen, Webseiten und Anwendungen Sie Ihre persönlichen Daten zur Verfügung stellen, desto detaillierter wird natürlich Ihr persönliches "Marketingprofil". Dies erhöht auch die Gefahr von Datenlecks, da es bei Datenmaklern selbst zu Sicherheitsvorfällen kommen kann. Ein solcher könnte Ihre Informationen auch an andere verkaufen, möglicherweise an bösartige Akteure.

Aber Datenmakler oder Datenschutzverletzungen, die sie betreffen, sind nicht die einzige Quelle für Telefonnummern von Betrügern. Es gibt noch einige andere Möglichkeiten, wie Kriminelle an Ihre Telefonnummer gelangen können:

- Öffentliche Quellen: Auf Webseiten sozialer Medien oder in Online-Jobbörsen wird Ihre Telefonnummer möglicherweise angezeigt, um eine Verbindung herzustellen. Falls Sie Ihre Privatsphäre-Einstellungen nicht richtig gewählt haben oder sich nicht über die Folgen der Preisgabe Ihrer Telefonnummer in Ihrem Social-Media-Profil im Klaren sind, kann Ihre Nummer für jedermann zugänglich sein, sogar für einen AI-Web-Scraper.

- Gestohlene Konten: Verschiedene Online-Dienste benötigen Ihre Telefonnummer. Sei es, um Ihre Identität zu bestätigen, um eine Bestellung aufzugeben oder um als Authentifizierungsfaktor zu dienen. Wenn Ihre Konten aufgrund von schwachen Passwörtern geknackt werden oder einer Ihrer Online-Anbieter eine Datenpanne erleidet, kann auch Ihre Nummer leicht nach außen dringen.

- Autodialer: Autodialer rufen zufällige Nummern an, und sobald Sie den Anruf entgegennehmen, können Sie Opfer eines Betrugs werden. Manchmal rufen diese automatischen Anrufer auch nur an, um die Existenz einer Nummer zu überprüfen und diese dann zu einer Liste von Zielpersonen hinzuzufügen.

- Post: Überprüfen Sie Ihre letzten Postsendungen. In der Regel ist Ihre Adresse auf dem Brief/Paket zu sehen, aber in einigen Fällen kann auch Ihre E-Mail-Adresse oder Telefonnummer aufgedruckt sein. Was wäre, wenn jemand eine Ihrer Lieferungen gestohlen oder Ihren Recycling-Haufen durchwühlt hätte? In Anbetracht der Tatsache, dass Datenlecks in der Regel dieselben Informationen enthalten, kann dies sehr gefährlich sein und Anlass zu weiterer Ausbeutung geben.

Als Beispiel für einen weitreichenden Verstoß mit Telefonnummern hat AT&T vor kurzem enthüllt, dass Millionen von Anruf- und Textnachrichtenaufzeichnungen von Mitte bis Ende 2022 durch ein massives Datenleck offengelegt wurden. Bei fast allen Kunden des Unternehmens und Nutzern des Mobilfunknetzes wurden die Nummern, die Dauer der Anrufe und die Anzahl der Anrufe offengelegt. Während Anruf- und Textinhalte angeblich nicht zu den verletzten Daten gehören, können Kundennamen und -nummern dennoch leicht verknüpft werden, wie CNN berichtet.

Berichten zufolge kann die Schuld auf eine Cloud-Plattform eines Drittanbieters geschoben werden, auf die ein böswilliger Akteur Zugriff hatte. Zufälligerweise wurde dieselbe Plattform in den letzten Jahren bereitsmehrfach mit massiven Datenlecks in Verbindung gebracht.

Wie Sie Ihre Telefonnummer schützen können

Wie können Sie sich und Ihre Nummer also schützen? Hier sind ein paar Tipps:

- Seien Sie sich des Phishings bewusst. Beantworten Sie niemals unaufgeforderte Nachrichten/Anrufe von ausländischen Nummern, klicken Sie nicht auf zufällige Links in Ihren E-Mails/Nachrichten, und denken Sie daran, einen kühlen Kopf zu bewahren, bevor Sie auf eine scheinbar dringende Situation reagieren, denn so werden Sie überlistet.

- Erkundigen Sie sich bei Ihrem Dienstanbieter nach dessen SIM-Sicherheitsmaßnahmen. Möglicherweise gibt es eine Option für Kartensperren zum Schutz vor SIM-Austausch oder zusätzliche Kontosicherheitsebenen, um Betrug wie Anrufweiterleitung zu verhindern.

- Schützen Sie Ihre Konten mit einer Zwei-Faktor-Authentifizierung, idealerweise mit speziellen Sicherheitsschlüsseln, Apps oder biometrischen Merkmalen anstelle einer SMS-basierten Verifizierung. Letztere kann von böswilligen Akteuren relativ leicht abgefangen werden. Tun Sie dasselbe auch für Konten bei Dienstanbietern.

- Überlegen Sie es sich zweimal, bevor Sie Ihre Telefonnummer auf einer Website angeben. Es mag zwar nützlich sein, sie als zusätzliche Wiederherstellungsoption für Ihre verschiedenen Anwendungen zu haben. Aber andere Methoden wie sekundäre E-Mails/Authentifikatoren könnten eine sicherere Alternative darstellen.

- Ziehen Sie für Online-Einkäufe die Verwendung einer Prepaid-SIM-Karte oder eines VoIP-Dienstes anstelle Ihrer regulären Telefonnummer in Betracht.

- Verwenden Sie eine mobile Sicherheitslösung mit Anruffilterung. Stellen Sie sicher, dass Cookies von Drittanbietern in Ihrem Webbrowser blockiert sind, und erkunden Sie andere Tools und Technologien zur Verbesserung der Privatsphäre.

In einer Welt, die sich zunehmend auf Online-Aufzeichnungen verlässt, ist die Wahrscheinlichkeit gering, dass Ihre Nummer nicht irgendwo von einem Dritten aufbewahrt wird. Und wie der Vorfall bei AT&T zeigt, ist es auch ziemlich problematisch, sich auf die Sicherheit des eigenen Anbieters zu verlassen. Das bedeutet jedoch nicht, dass Sie sich in einem Zustand ständiger Paranoia befinden sollten.

Andererseits wird deutlich, wie wichtig es ist, sich um eine angemessene Cyber-Hygiene zu bemühen und auf seine Online-Daten zu achten. Wachsamkeit ist auch weiterhin der Schlüssel, vor allem wenn man die Auswirkungen dieser neuen, KI-gesteuerten (Unter-)Welt bedenkt.