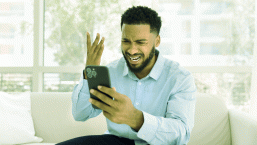

Em um momento no qual as criptomoedas se tornaram uma febre no mundo digital, os cibercriminosos estão enfocados em tirar proveito do assunto para criar novas campanhas e obter algum tipo de lucro financeiro. Desta vez, uma mensagem falsa com dados de acesso para uma página de Exchange, ou seja, uma corretora de criptoativo, está circulando através do WhatsApp, Twitter e outros aplicativos.

Imagem 1: Mensagem falsa que é enviada via WhatsApp.

Imagem 2: Mensagem falsa que circula no Twitter.

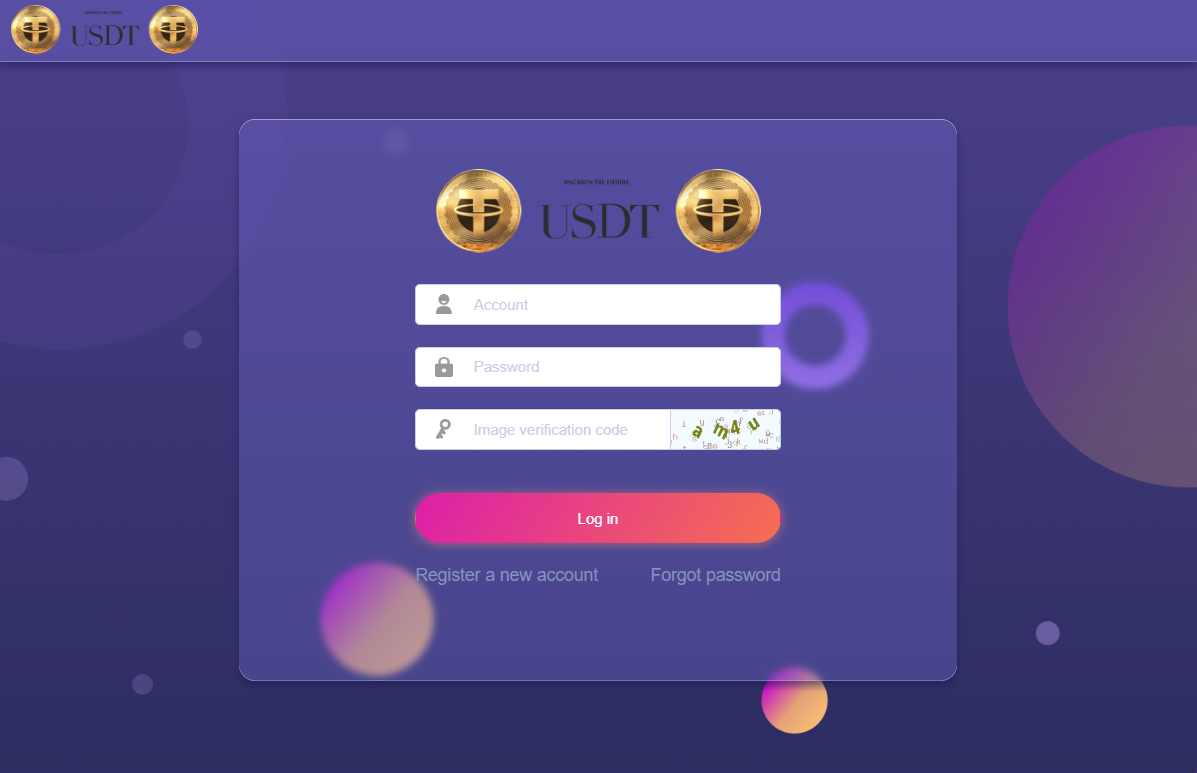

Ao clicar no link que está na mensagem, a vítima é direcionada para um site que solicita a inserção do usuário e senha que são informados pelos criminosos.

Imagem 3: Site solicita dados de acesso enviados através de mensagem falsa.

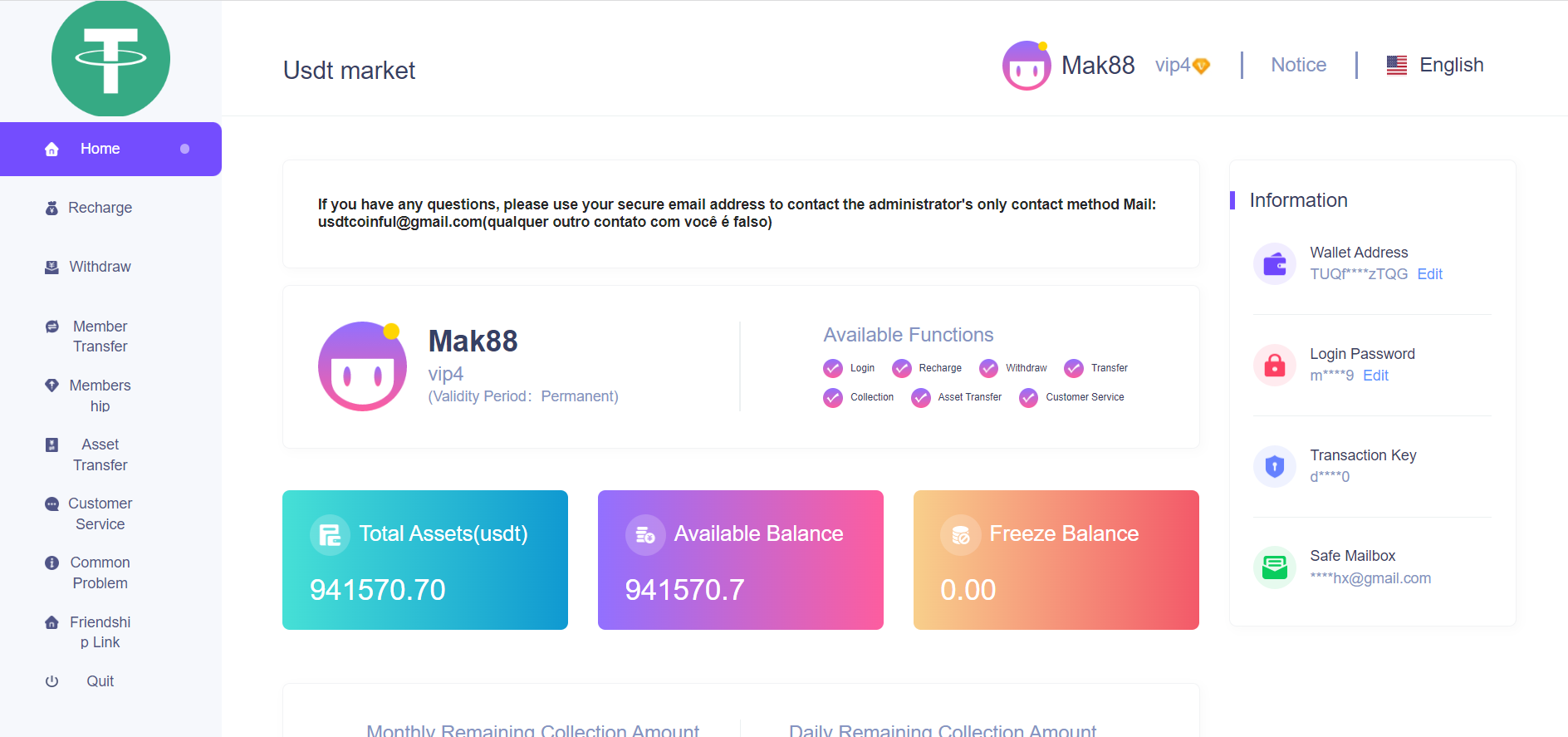

Após inserir os dados, o usuário é novamente redirecionado para uma página que supostamente seria uma Exchange. Desta vez, o site é bem estruturado, sem links quebrados (que apontam para páginas que não existem) e que se assemelha bastante a uma Exchange legítima.

Imagem 4: Página da falsa Exchange.

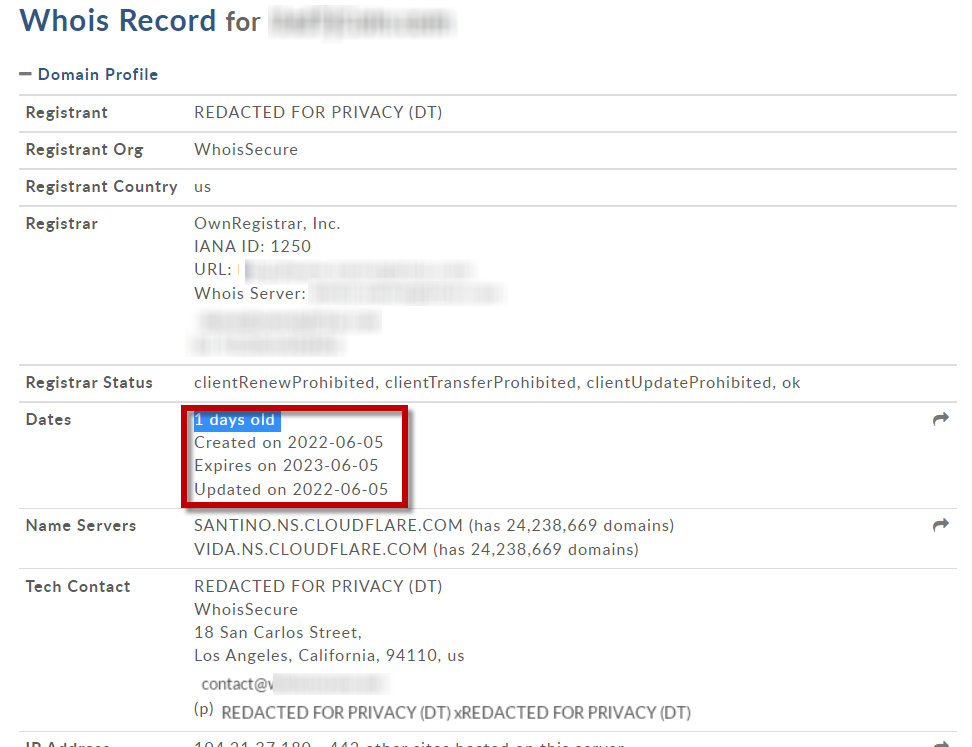

Apesar de contar com um cadeado de segurança, podemos perceber que o domínio usado não é conhecido e que o certificado digital informa que a página foi criada um dia antes (05/06) do envio da mensagem que analisamos (enviada via WhatsApp). E este é um dos primeiros sinais de que se trata de um golpe.

Imagem 5: Informações sobre o certificado da página.

Ao visualizar a home do site, também podemos perceber que a conta apresenta um saldo de $1.034.521,04 USDT, ou seja, aproximadamente R$ 4 milhões na cotação atual. Um valor que pode atrair a muitos usuários desatentos e gananciosos.

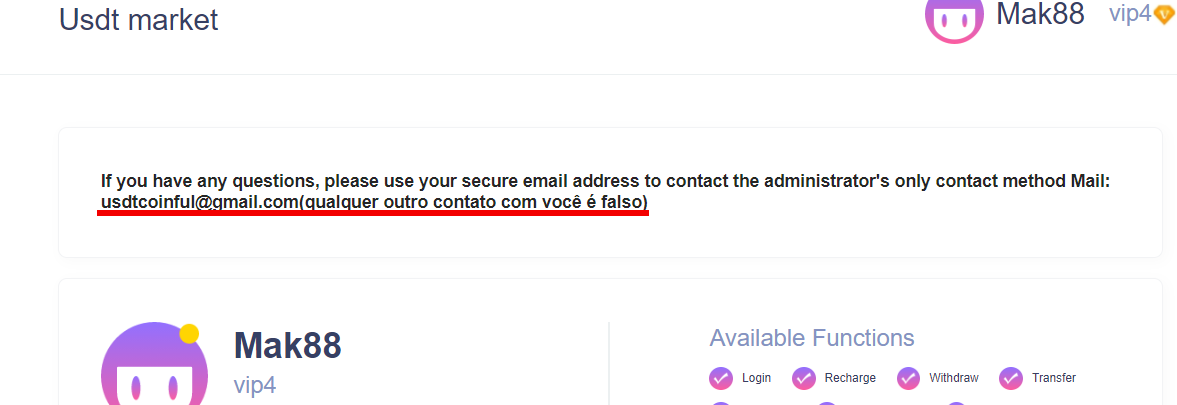

Além disso, podemos perceber que o site foi publicado em inglês, exceto por um fragmento de texto na página inicial, como podemos ver a seguir:

Imagem 6: Fragmento em português no site falso.

O golpe começa quando a vítima tenta transferir o dinheiro que está na carteira de criptomoedas supostamente falsa para a sua própria wallet, pois a página exige que o usuário conte com uma Transaction Key - até mesmo para contatar a falsa corretora é necessário contar com essa chave.

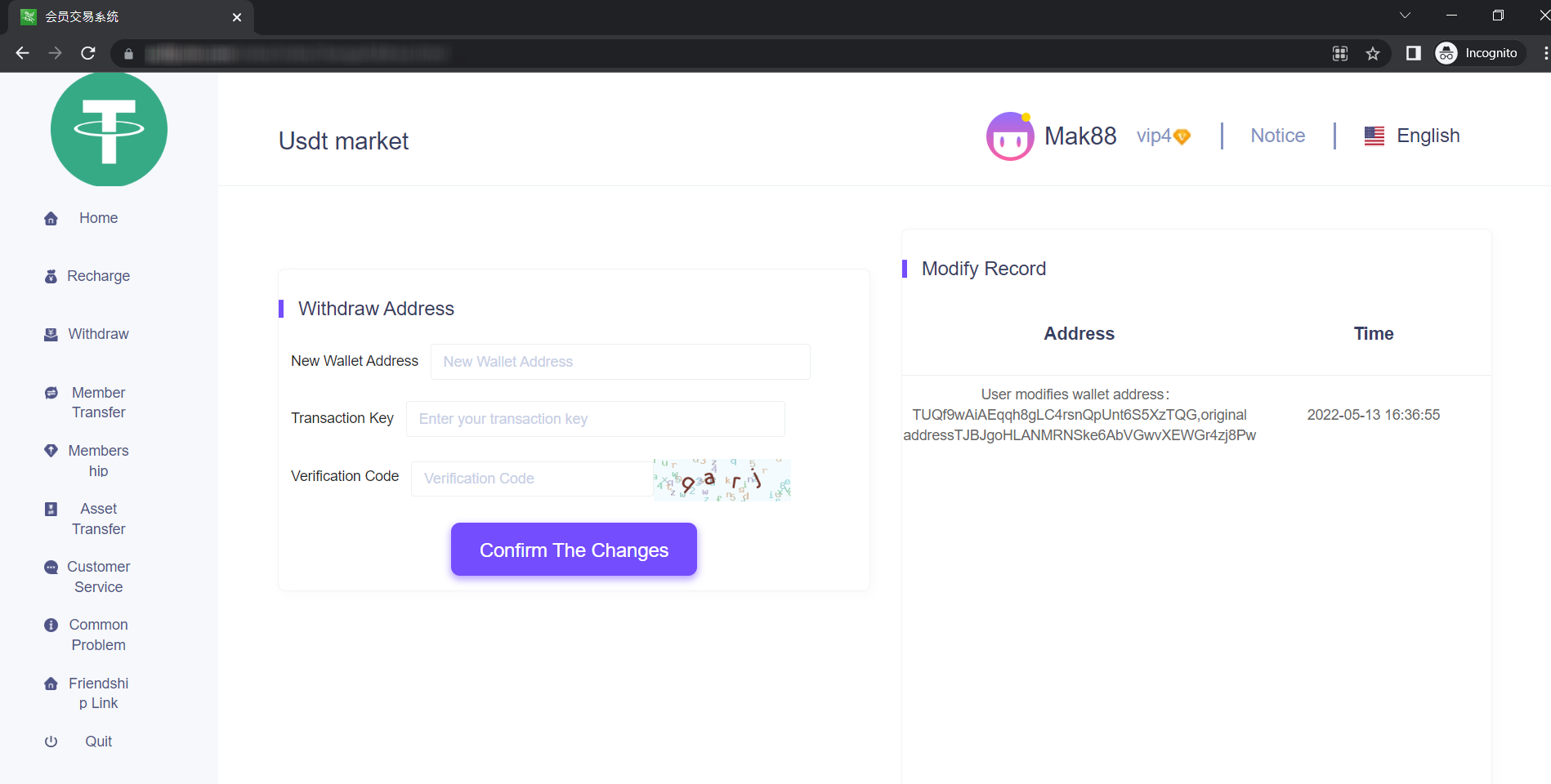

Imagem 7: Informações solicitadas para a transferência de criptoativos.

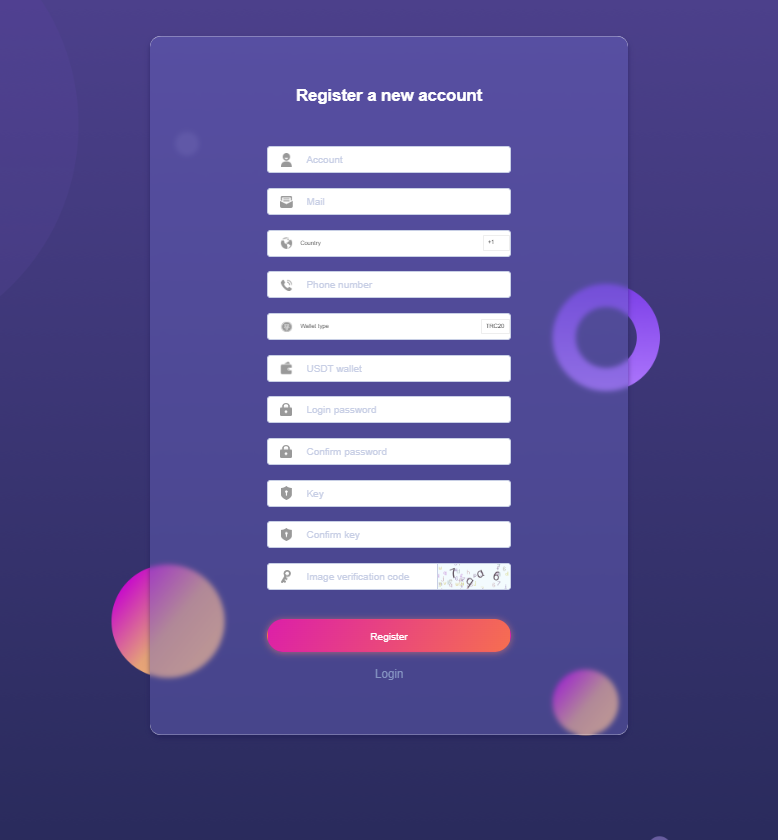

Diante disso, a vítima se vê obrigada a fazer um novo cadastro para ter sua própria chave e assim realizar transações com o suposto dinheiro.

Imagem 7: Página de cadastro.

É importante destacar que o cadastro também faz parte do golpe, já que solicita uma série de dados que sequer são validados e que servem apenas para obter informações sobre a vítima. Após o suposto processo cadastral ser concluído, a vítima passa a ter acesso a falsa plataforma, o que dá início a segunda etapa do golpe.

Nesse momento, a vítima se depara com uma conta que não realiza qualquer ação além de uma mera autenticação e a realização de recargas, o que é extremamente conveniente para os criminosos. Para realizar outras ações, como transferir quantias, é necessário que a vítima “compre” um acesso VIP - o primeiro nível de VIP custa US$ 50,00. Após se tornar VIP, a vítima descobre que, mesmo após o suposto upgrade de conta, não é possível fazer qualquer transferência e que tudo era apenas um golpe.

Dicas de segurança

- Desconfie de tudo que é enviado de forma passiva, ou seja, mensagens não solicitadas previamente. Boa parte dos golpes envolvendo engenharia social são propagados dessa forma.

- Caso esteja em dúvida se realmente se trata de um golpe ou não, pesquise pelo nome da empresa no Google, veja o que se pode achar sobre ela. No exemplo deste post, a falsa corretora sequer tinha nome, apenas usava uma criptomoeda como seu suposto nome.

- Não forneça dados cadastrais a qualquer site. Estas informações podem ser utilizadas para acessar outras contas, realizar cadastros em seu nome a fim de adquirir algum serviço ou produto, entre muitos outros golpes. Proteja seus dados!

- Não se deixe levar pela ganância. Uma das estratégias dos criminosos consiste em usar de algum artifício que desperte esta sensação de ter uma vantagem muito grande sobre uma situação.

- Proteja-se. Muitos ataques disseminados por criminosos visam continuar prejudicando suas vítimas através de softwares maliciosos instalados em seus dispositivos. O ideal é sempre contar com uma solução de proteção robusta instalada, atualizada e configurada para barrar ameaças.