Como explicamos recentemente em outra publicação, as organizações em todo o mundo precisam estar atentas à possibilidade de ciberataques generalizados à medida que o conflito na Ucrânia continua. Além disso, o fato de alguns governos e empresas declararem ativamente apoio à Ucrânia ou à Rússia, ou tomarem ações que possam afetá-los, pode fazer com que se tornem alvos de possíveis ciberataques. Neste contexto, e tendo em conta que outros ataques direcionados a infraestruturas críticas têm ocorrido, os governos deveriam rever os sistemas de defesa de setores críticos, pois as consequências de um ataque cibernético à infraestruturas críticas pode ter um resultado significativo para a população.

Enquanto a entrada das tropas russas em território ucraniano começou em 24 de fevereiro deste ano, uma onda de ataques cibernéticos direcionados a infraestruturas críticas foram detectados alguns dias antes e, poucas horas após a entrada das forças russas, uma onda de ataques DDoS derrubou vários sites do governo e de bancos ucranianos.

Veja mais: O que são ataques DDoS e quais podem ser suas consequências

Qual é a infraestrutura crítica de um país?

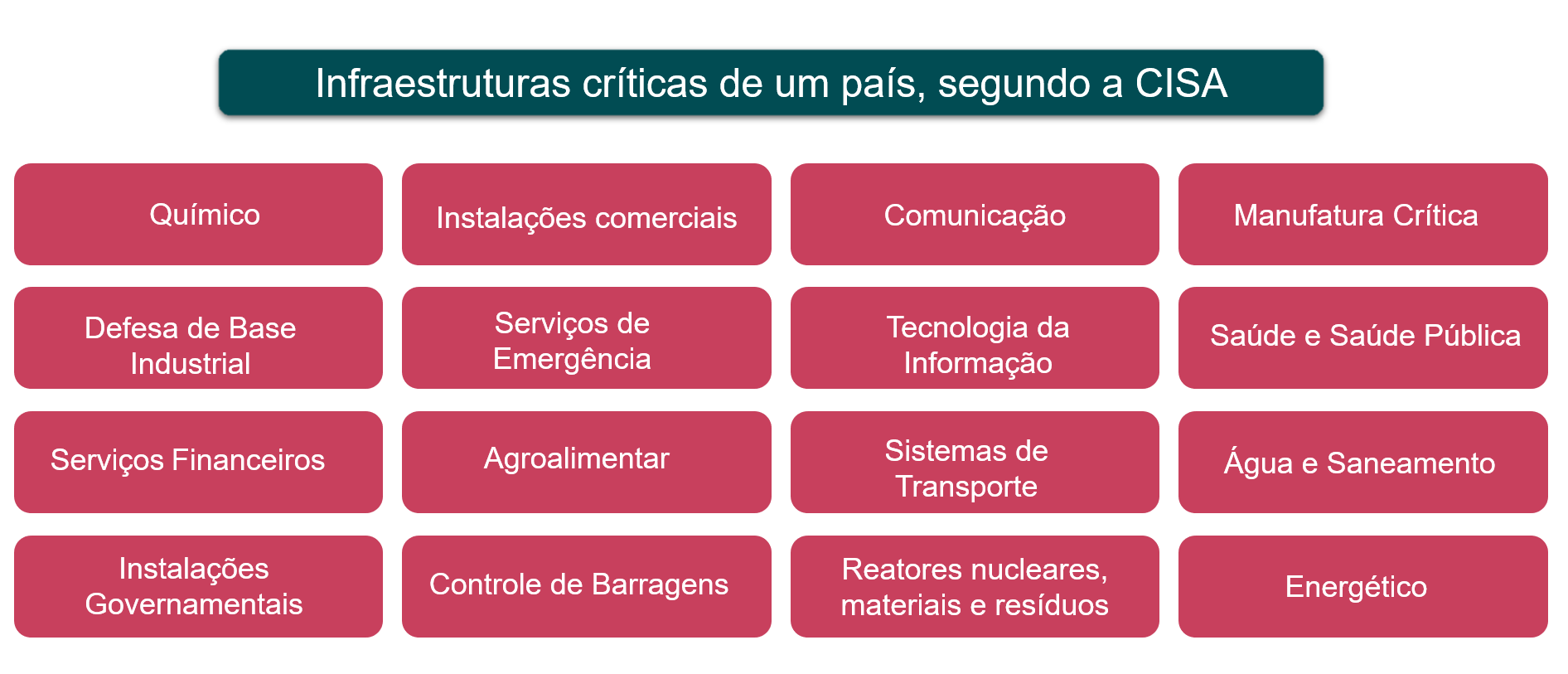

A infraestrutura crítica de um país é definida como os sistemas, tanto digitais quanto físicos, que fornecem serviços essenciais à sociedade e que, se afetados por um ataque cibernético, podem ter um sério impacto sobre a segurança, economia, política, energia, saúde, comunicações, transportes, entre outros.

O setor de saúde, por exemplo, tem sido um alvo recorrente de ataques nos últimos anos. Quando instituições de saúde foram atacadas durante a pandemia - como o ataque do ransomware Conti que atingiu o sistema de saúde pública da Irlanda, entre muitos outros ataques à área de saúde - muitas dessas instituições se depararam com a capacidade de fornecer cuidados adequados aos pacientes totalmente minada, e levou semanas ou meses, em alguns casos, para que sua infraestrutura tecnológica voltasse a funcionar em sua totalidade. De fato, de acordo com uma pesquisa realizada pelo Instituto Ponemon, mais de 35% dos entrevistados disseram ter testemunhado um aumento nas complicações dos procedimentos médicos como resultado de um ataque de ransomware e mais de 70% disseram que atrasos nos resultados dos testes e procedimentos médicos levaram a complicações para os pacientes que precisavam dessas informações.

A Cybersecurity and Infrastructure Agency (CISA) dos Estados Unidos classifica os sistemas críticos de um país em 16 setores fundamentais.

Infraestruturas críticas de um país, de acordo com a CISA.

Uma infraestrutura crítica é aquela que: "sua incapacidade ou destruição teria um efeito debilitante sobre a segurança, economia nacional, saúde pública, ou qualquer combinação destas".

Se uma infraestrutura crítica for afetada por um ciberataque, ela pode ter um impacto direto sobre uma sociedade e também sobre outras infraestruturas críticas. Se, por exemplo, a infraestrutura de abastecimento de água e saneamento de uma população for atacada, isso pode levar à falta de um recurso vital como a água, que vai além do consumo pessoal de água da população. Por outro lado, foi demonstrado que os sistemas críticos são altamente vulneráveis porque estão conectados digitalmente para que seja mais fácil para os operadores controlar qualquer sistema crítico (bancos, energia, transporte, etc.).

Outro aspecto que torna as infraestruturas críticas vulneráveis é que elas estão em sua maioria interligadas umas com as outras; isto é, se uma infraestrutura é afetada por uma ameaça, é provável que a ameaça possa se propagar para outras. Embora todos os países tenham infraestruturas críticas, o número e segmentos de tais infraestruturas podem variar de acordo com o nível de desenvolvimento de cada nação, e isto é diretamente proporcional ao número de ameaças que eles podem sofrer.

A experiência da Ucrânia com ataques à infraestrutura crítica

A situação atual na Ucrânia está fazendo com que muitas organizações e países fiquem atentos ao risco de um aumento de ciberataques em outros países e destaca as questões de segurança dos ambientes governamentais e sua infraestrutura crítica. A Ucrânia, independentemente dos últimos ataques e da atual situação de conflito, é um país que tem experiência em lidar com ataques a setores críticos, pois tem sido um dos principais alvos desse tipo de ataque nos últimos anos.

Em 2015, por exemplo, um ataque provocado pelo trojan BlackEnergy a uma usina elétrica causou quedas de energia que afetaram metade das casas da região de Ivano-Frankivsk. Um ano depois, pesquisadores da ESET descobriram o Industroyer, um malware modular e personalizável que foi considerado a maior ameaça aos sistemas de controle industrial desde o Stuxnet. Para surpresa de muitos, o Industroyer não apenas afetou a infraestrutura crítica das redes de distribuição de energia, podendo ligar e desligar interruptores em uma subestação elétrica à vontade, mas também poderia ser usada para atacar qualquer infraestrutura crítica.

Mas também é importante lembrar que em um país não existem apenas infraestruturas industriais críticas, mas também aquelas enraizadas na produção de serviços digitais que são vitais para a população do país (infraestruturas digitais críticas).

Por exemplo, com o início dos ataques da Rússia à Ucrânia no início de março, os pesquisadores da ESET descobriram uma nova ameaça chamada HermeticWizard, que visava limpar todos os dados de centenas de computadores de instituições ucranianas.

O conflito geopolítico existente atualmente está sendo um divisor de águas em termos de repensar a segurança cibernética da infraestrutura crítica dos países. Os Estados Unidos, por exemplo, começaram rapidamente a tomar medidas para reforçar a segurança de sua infraestrutura crítica, enquanto outros países como a Noruega lançaram recentemente um chamado internacional para que os pesquisadores trabalhassem na segurança e na resiliência de infraestruturas críticas.

Ataques à infraestruturas críticas no passado

Relembrar alguns incidentes que ocorreram nos últimos anos nos permite obter uma dimensão do impacto que um ataque cibernético em setores críticos pode ter. Além do já mencionado ataque do BlackEnergy em 2015, que afetou uma usina elétrica ucraniana, um ano depois, em 17 de dezembro de 2016, outro ataque cibernético deixou cerca de 2,9 milhões de pessoas sem energia por uma hora. Também não devemos esquecer do ransomware NotPetya em 2017, que afetou a infraestrutura crítica do Banco Central da Ucrânia e depois se propagou para outros países.

Se olharmos para um pouco mais atrás no tempo, em plena pandemia e no auge do ransomware, a empresa americana Colonial Pipeline, responsável pelo fornecimento de combustível a uma grande parte da população, foi vítima de um ataque do ransomware DarkSide que forçou a interrupção de seus sistemas e cortou os suprimentos. Este incidente causou longas filas nos postos de gasolina e o pânico sobre a possibilidade de ficar sem combustível, fazendo inclusive com que os preços dos combustíveis subissem nas áreas afetadas.

Além dos ataques a setores como saúde, energia e serviços financeiros, os cibercriminosos não se constrangem em afetar até mesmo os sistemas críticos de água e saneamento. Em fevereiro de 2021, embora uma tentativa do que poderia ter sido um episódio muito trágico tenha sido frustrada, os atacantes acessaram os sistemas de uma estação de tratamento de água em uma cidade da Flórida, nos Estados Unidos, e alteraram os níveis químicos de hidróxido de sódio. Embora a situação não tenha sido agravada, já que foi detectada a tempo, o incidente levantou preocupações. Os cibercriminosos aparentemente ganharam acesso através do software de gerenciamento remoto Team Viewer.

A lista de ataques nos últimos anos, visando setores críticos de um país, é bastante longa. O importante é compreender o impacto que esses incidentes podem ter, especialmente no contexto atual de tensão geopolítica.

Como os ataques cibernéticos à infraestrutura crítica ocorrem e que as ameaças cibernéticas podem ser usadas?

Há uma grande diversidade de infraestruturas críticas em um país. Não é o mesmo falar de um sistema financeiro crítico que de um sistema crítico que opera em um sistema industrial (plantas químicas, setores de energia, entre outros).

No entanto, o que podemos mencionar em termos gerais são os tipos de ameaças digitais utilizadas para afetar esses sistemas críticos.

Elas podem ser divididas em:

- APT

- Worms (gusanos)

- Botnets

- Ataques de DDoS

- Trojans

- Exploits Zero-day

- Phishing

Muitas dessas ameaças foram usadas em conjunto para realizar ataques em larga escala. Foi o caso do Stuxnet, uma ameaça que explorou uma vulnerabilidade zero-day para permitir a execução de código malicioso hospedado dentro de dispositivos USB com o objetivo de afetar os sistemas de controle industrial de uma instalação nuclear no Irã.

Embora não tenha tido grandes implicações devido aos próprios erros do malware, já que a ameaça só conseguiu retardar o processo de enriquecimento de urânio em Natanz, o Stunex foi uma grande combinação de ameaças. Além disso, é importante notar que foi o primeiro malware projetado para afetar os Sistemas de Controle Industrial (ICS, pela sigla em inglês) e abriu caminho para outras ameaças, tais como o Industroyer.

Além disso, de acordo com uma pesquisa recente, o número de vulnerabilidades em ICS em setores de infraestrutura crítica aumentou 110% nos últimos anos.

Framework para infraestruturas críticas, de acordo com o NIST

Em 2018, o NIST lançou um framework de trabalho estratégico para melhorar a segurança cibernética das infraestruturas críticas nos Estados Unidos, especificamente chamado de NIST Cybersecurity Framework (CSF). Em resumo, esta estrutura tem os seguintes objetivos:

- Descrever o estado de cibersegurança e os resultados desejados

- Criar um estrutura que seja compreensível para todos

- Abranger tanto a prevenção quanto a resposta a um incidente

Embora não entremos no framework do CSF, ele é estruturado com base em três outras estruturas: framework Core, níveis de implementação do Framework Implementation Tiers e, por último, por Framework Profiles.

Estrutura CSF do NIST.

Dicas para a proteção de infraestruturas críticas

Infelizmente, nem todos os países têm planos de segurança cibernética vigentes para apoiar suas infraestruturas críticas. Por isso, é importante que as empresas, assim como os governos, comecem a implementar soluções e planos que diminuam os riscos para suas infraestruturas críticas.

Para isso, separamos algumas dicas que podem minimizar os riscos em setores críticos:

- Implementar não apenas soluções de Threat Intelligence, mas também implementar soluções mais proativas, como Threat Hunting, para evitar cair em ataques que ainda não foram detectados

- Projetar planos de resposta a incidentes que sejam claros e objetivos

- Implementando o modelo Zero Trust e segurança em camadas

- Desenvolver planos de treinamentos para funcionários sobre segurança da informação

Para mais informações sobre como as organizações devem se preparar, confira esta publicação produzida pelo nosso Especialista em Segurança Tony Anscombe: “Agora é o momento de verificar os processos e operações de segurança cibernética”.