Uma tendência comum quando se trata de crimes cibernéticos é a exploração de assuntos atuais que atraem a atenção das vítimas. No entanto, os cibercriminosos não se limitam apenas as últimas fofocas do mundo de Hollywood ou ao mais recente campeonato de futebol, mas também se aproveitam de tragédias ou desastres sem qualquer problema.

Podemos encontrar vários exemplos ao longo do tempo e ao redor do mundo: desde e-mails falsos explorando o interesse e a curiosidade das pessoas sobre um massacre ocorrido nos Estados Unidos em 2007, malware distribuído em supostos vídeos relacionados ao resgate de pessoas durante um grave tsunami no Japão em 2011, campanhas maliciosas de todo tipo explorando o interesse na Covid-19 durante 2020, e os mais recentes golpes nos quais criminosos se fazem passar por organizações de ajuda humanitária que atendem as vítimas da guerra na Ucrânia.

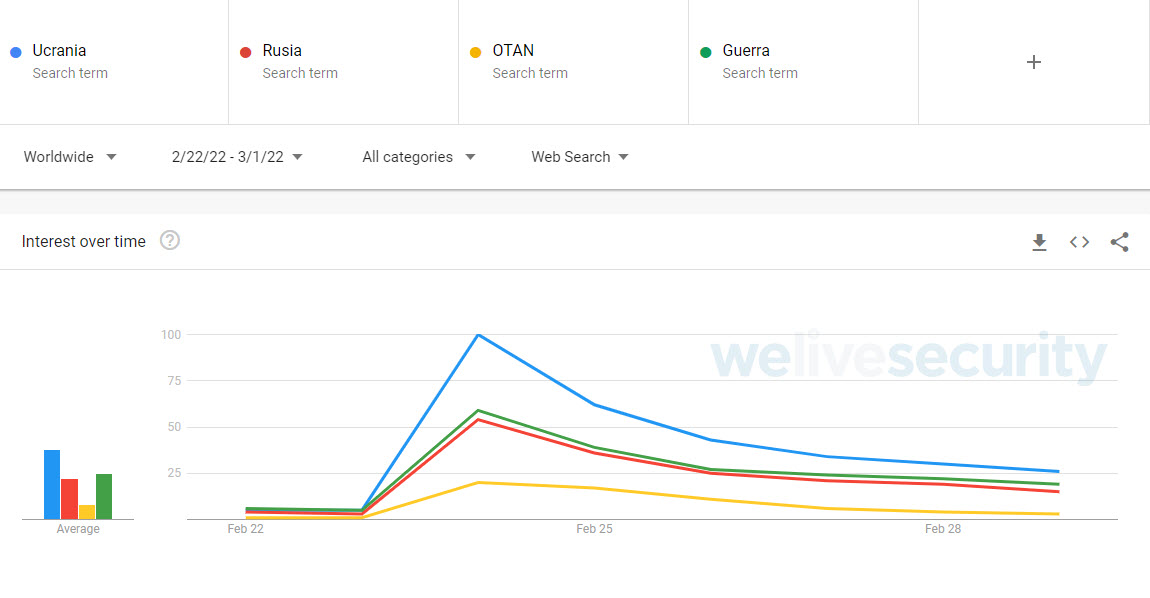

Mas o que os cibercriminosos ganham com isso? A resposta é simples: impressões. Sem ir mais longe, se olharmos as tendências de busca do Google no site Google Trends, podemos ver como o último conflito internacional desencadeou buscas por certos termos relacionados ao assunto nas datas em que a crise teve início.

Imagem 1: Tendências de busca de termos relacionados ao conflito na Ucrânia, com um pico em 24 de fevereiro.

Isto se traduz em muitas visitas, cliques sem pensar, downloads desnecessários, excesso de confiança, entre outros descuidos cometidos por pessoas desprevenidas que podem torná-las vítimas de diferentes tipos de ataques cibernéticos.

Infecções por malware

Uma das técnicas mais complexas (e muitas vezes esquecidas), que também são utilizadas por cibercriminosos que tentam se aproveitar do interesse e preocupação gerados por um desastre natural ou tragédia, são as infecções por malware.

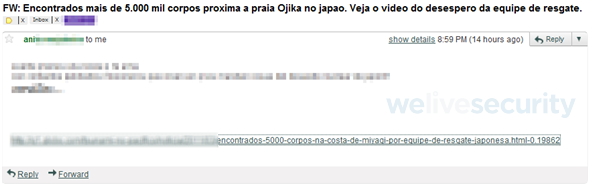

Este tipo de ataque cibernético é normalmente realizado em meios de fácil difusão, como e-mails ou mensagens diretas em redes sociais, ou como um arquivo para download em sites de notícias falsas. Neste espaços, as ameaças se escondem como uma peça multimídia, como uma foto ou vídeo, mascaradas de conteúdos legítimos. Além disso, muitas vezes é adicionado um título para despertar sentimentos nas vítimas, que podem variar de indignação, tristeza, curiosidade ou até mesmo raiva. Geralmente, palavras como "veja", "exclusivo", "desesperado", "novo" e derivados são incluídas, ou dão indicações de que o conteúdo do arquivo ou link nunca foi visto antes.

Imagem 2: E-mail de phishing direcionado a usuários utilizando como “isca” a tragédia do terremoto no Japão em 2011. Ele inclui um link anexo que faz o download de um arquivo malicioso.

As ameaças que vêm como anexos nesse tipo de ataque são, por sua característica de disfarce como um arquivo benigno, os trojans. Este tipo de malware geralmente procura roubar dados ou credenciais da vítima desprevenida, sem fazer mais menção ao conteúdo supostamente prometido.

Ataques de Black Hat SEO

Ataques destinados a posicionar sites maliciosos em buscadores web são uma das formas mais comuns em que os criminosos utilizam para aproveitar grandes eventos.

Black Hat SEO é a estratégia de manipular os resultados dos buscadores web para que os usuários visitem sites que contenham algum tipo de código malicioso em suas páginas, ou para permitir diretamente outros ataques mencionados neste artigo. Esta técnica é normalmente utilizada em momentos em que é fácil prever que as pessoas farão certas buscas, como durante uma catástrofe humanitária, mas também para certos termos que são constantemente pesquisados pelos usuários, como um aplicativo ou serviço on-line.

Durante o período de pico dessas notícias de alcance e interesse geral, os atacantes conseguem posicionar sites em buscadores web que muitas vezes levam o usuário a se tornar uma vítima. Muitas vezes, a fim de melhorar seu posicionamento nos resultados dos buscadores, os cibercriminosos exageram nas notícias ou geram conteúdo falso. A sofisticação desta técnica está no fato de que não é o agressor que está procurando a vítima diretamente, mas a vítima que está procurando o website do agressor sem saber se seu conteúdo é malicioso ou não.

Os sites maliciosos criados por cibercriminosos são normalmente conteúdo de buscas: campanhas de doação, portais de notícias, instituições falsas, entre outros.

Golpes e doações falsas

O fator monetário das catástrofes humanitárias não é ignorado por ninguém, e muito menos pelos cibercriminosos. Diante de um desastre, muitas pessoas procuram maneiras de ajudar as pessoas afetadas. Por isso, é comum o lançamento de campanhas e coletas de dinheiro para ajudar os mais vulneráveis, ou para ajudar as organizações que estão prestando serviços.

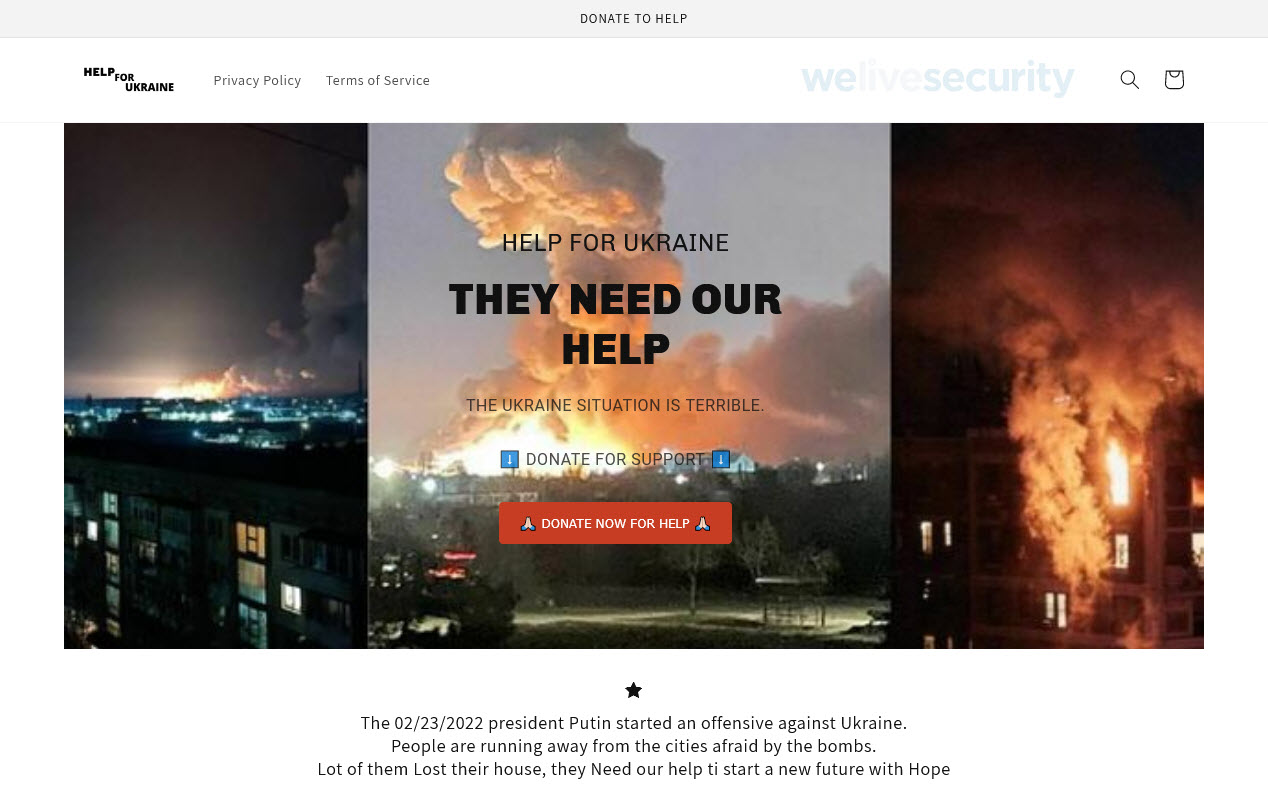

Neste contexto, é comum que os cibercriminosos se façam passar por instituições de caridade ou pessoas filiadas a instituições de caridade, a fim de montar falsas campanhas de doação e, em seguida, obter dinheiro. Eles fazem isso através de sites falsos ou plataformas de campanha pública, como o GoFundMe, e depois os divulgam através das redes sociais ou das técnicas de BlackHat SEO.

Imagem 3: Falsa campanha de caridade de ajuda à Ucrânia durante março de 2022.

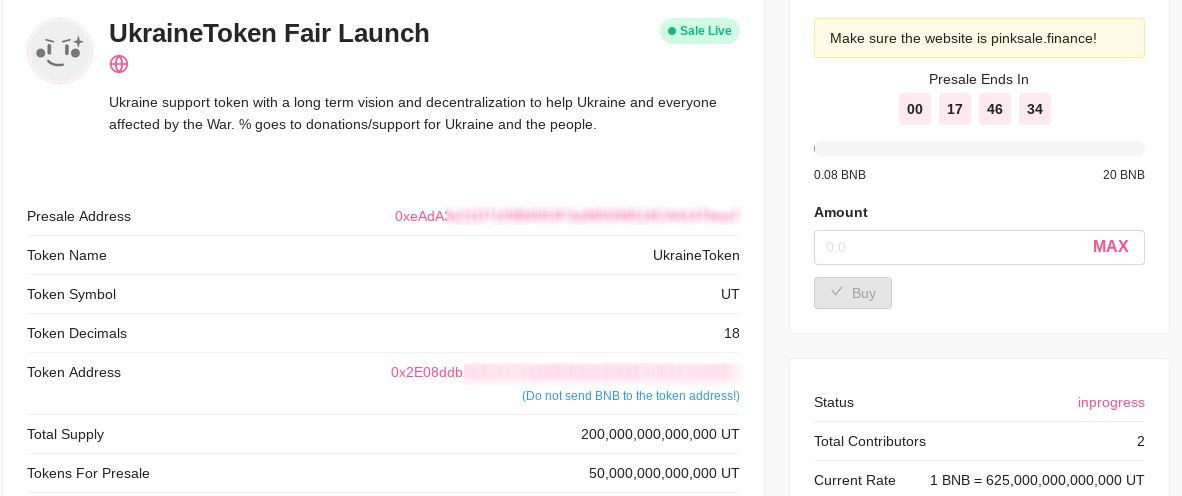

Esta categoria também está ligada a outra bastante utilizada quando se fala de golpes: as criptomoedas. Entre os tipos de golpes mais comuns estão a criação de carteiras falsas destinadas a causas beneficentes.

No entanto, existem golpes mais complexos. Neste caso, encontramos a criação de tokens que, embora possam ser reais, não são o que o cibercriminoso alega. Geralmente, a pessoa por trás deste golpe gera uma moeda em um dos muitos sites possíveis para hospedá-las, e a lança no mercado alegando que todo o dinheiro recebido com a compra desses tokens irá para alguma causa beneficente. Entretanto, após acumular uma boa quantia em dinheiro e sem fornecer provas de seu destino final, o cibercriminoso apaga todos os vestígios da moeda e da campanha.

Imagem 4: Token usado em um golpe de doações destinadas a Ucrânia.

Dicas

Mesmo em tempos de desastres e vulnerabilidade, devemos estar atentos ao cibercriminosos que tentam se aproveitar de nossas emoções:

- Evite clicar em links para vídeos, imagens, documentos ou notícias impactantes e inéditas sobre um acontecimento, especialmente em sites de notícias falsas ou sem credibilidade.

- Preste atenção ao procurar um site através dos buscadores web. Antes de acessar o site, certifique-se de que a página que você está procurando é de fato a original analisando o link com cautela.

- Instale uma solução de segurança em todos os dispositivos para evitar o download e a execução de arquivos maliciosos.

- Evite enviar dinheiro para fundações ou instituições de caridade que não tenham sido confirmadas como legítimas. Caso queira participar desse tipo de ação, é importante verificar os canais de doação indo aos sites oficiais das organizações.

- Evite compartilhar informações pessoais em sites que chegam através de mensagens inesperadas via e-mail ou aplicativos de mensagens.