Em uma de minhas últimas publicações, comentei sobre os golpes via WhatsApp mais comuns no Brasil e me deparei com o WhatsAppGB; o aplicativo promete recursos adicionais e mais avançados para a utilização do WhatsApp em si. Fiquei curioso para entender um pouco mais sobre o aplicativo e resolvi baixá-lo - já nessa etapa foi possível ver os riscos envolvidos no uso desse tipo de software.

Como ele não é um app de um desenvolvedor vinculado à Play Store, loja oficial de aplicativos do Android, o app precisa ser baixado de uma fonte externa. Isso por si só já é um ponto de atenção bem significativo, mas a grande questão é que esse aplicativo não tem uma fonte para download, ou seja, é necessário procurá-lo na internet.

Imagem 1. Busca "WhatsApp GB" no Google.

Com mais de 300 milhões de resultados para download dessa ferramenta, como posso saber qual deles é o ‘oficial’? A resposta é: não é possível saber! Sem uma fonte oficial do aplicativo, que normalmente também é vinculada à loja oficial, qualquer aplicativo dentre esses milhões pode ser o WhatsApp GB correto. Fiz algumas buscas entre as opções de download que estavam disponíveis e percebi que o nome de alguns dos arquivos fazia referência ao Heymods, um site que cria versões modificadas do WhatsApp. Baixei alguns aplicativos que encontrei incluindo o do site supostamente oficial, teoricamente todos na mesma versão e como eu já previa, nenhum deles era o mesmo arquivo.

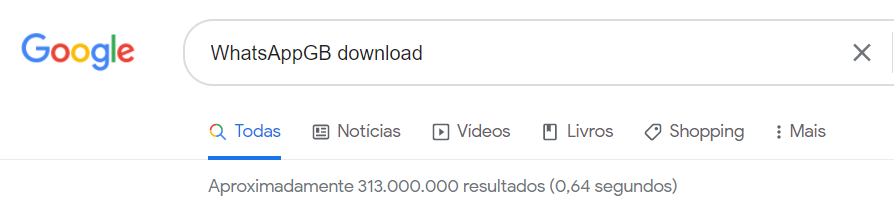

Imagem 2. Checksum de diversos aplicativos do WhatsApp GB.

A imagem acima mostra o checksum dos arquivos, o que nos comprova que todos eles são diferentes entre si, mesmo que estejam supostamente na mesma versão. Isso significa que todos eles passaram por algum tipo de modificação antes de serem disponibilizados para download.

Basearei minha análise no aplicativo intitulado ‘OFICIAL’ exibido na imagem acima, na qual realizando alguns processos de análise estática e análise automática para entender o que o app pode fazer.

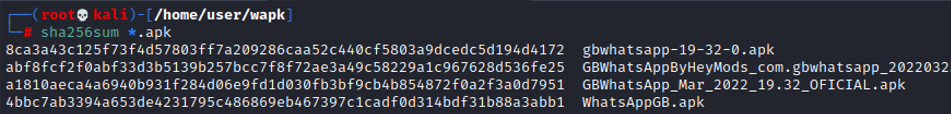

Imagem 3. Análise das permissões dos apps baixados.

O primeiro ponto que costumo olhar em um app são as permissões que ele pede para interagir com o sistema operacional, encontrado no arquivo AdroidManifest.xml.

Aqui o que mais chama a atenção é que ele não exige nada para ser instalado, mas usará tudo que tiver permissão caso esses itens estejam presentes no dispositivo. Ele basicamente consegue interagir com todas as formas de comunicação existentes em um aparelho, do uso da câmera até as conexões Wi-Fi.

Este é nosso segundo ponto de atenção, um app que supostamente melhoraria recursos já existentes deveria necessitar de acesso aos recursos, não às comunicações externas do aparelho - isso já é bastante suspeito.

Segundo as linhas de permissões, o WhatsApp GB tem por padrão direito de acesso a muitos recursos não condizentes com o que ele se propõe a fazer, como por exemplo:

- android.permission.MANAGE_ACCOUNTS

- android.permission.READ_CONTACTS

- android.permission.RECORD_AUDIO

- android.permission.SEND_SMS

- android.permission.WRITE_EXTERNAL_STORAGE

- android.permission.READ_EXTERNAL_STORAGE

- android.permission.WRITE_CALENDAR

- android.permission.READ_CALENDAR

Além das permissões que dão acesso a praticamente quase tudo no dispositivo, executei um analisador de código no APK para identificar se havia algum código malicioso previamente conhecido na estrutura do aplicativo, mas nenhum resultado foi encontrado. O único ponto suspeito observado por esta análise é que muitas partes do código estavam altamente ofuscadas e isso nos leva a duas principais hipóteses:

- O software tem um controle de acesso rigoroso para impedir que terceiros tenham acesso às suas tecnologias e códigos fonte;

- O software esconde funções maliciosas debaixo dessa ofuscação.

Mesmo sem ter identificado nenhum código malicioso aparente, é possível afirmar que a quantidade de permissões que este aplicativo tem faz com que ele execute de forma legítima diversas das funções tão desejadas pelos criminosos, como as que destaquei nos pontos anteriores.

Enquanto analisava detalhes do aplicativo, pude notar que ele também interage com recursos do WhatsApp, o que pode ter resultado no banimento de contas feito pela Meta para usuários que estiverem usando esse software de modificação.

Como se proteger

Após listados os possíveis danos que poderiam ser causados por aplicações com altos níveis de privilégio, é preciso entender como evitar que isso aconteça. Confira algumas dicas:

- Não instale softwares de fontes desconhecidas: isso se aplica a qualquer software, não apenas ao WhatsApp GB. Caso você dê sorte de baixar a versão oficial deste software, você terá que confiar na índole das pessoas que o programaram, pois não há uma empresa de desenvolvimento que arque com as responsabilidades legais desse software formalmente. Caso não dê sorte e baixe uma versão que foi modificada por alguém, esta modificação é geralmente feita para inserir malwares ou backdoors na programação, o que pode trazer problemas imediatos para seus dispositivos. Baixe softwares somente da loja oficial de aplicativos do seu aparelho.

- Tenha uma solução de proteção robusta: mesmo após remover apps potencialmente perigosos, pode ser que eles tenham se propagado dentro do aparelho, por isso é necessário ter uma solução de proteção instalada, atualizada e devidamente configurada em todos os seus dispositivos. Isso auxiliará a impedir que aplicativos maliciosos consigam ser executados no dispositivo e que se espalhem para os demais dispositivos da rede.

- Caso escolha instalar um app de fora da loja, leia sobre ele: caso opte por instalar aplicativos de fontes não oficiais, procure se informar ao máximo sobre eles. Quem é o fabricante do software, opiniões de outros usuários, se já houve histórico de ameaças à segurança com o app e tudo que possa te ajudar a se sentir confortável para instalá-lo em seu dispositivo. Muitas empresas optam por disponibilizar apps fora da loja oficial e se dispõe a mantê-los, procure por este tipo de comprometimento.

Veja mais: WhatsApp: os riscos de usar ferramentas que prometem espionar outras contas