As mudanças causadas pela pandemia impactaram praticamente todas as áreas, um cenário no qual a cibersegurança não foi uma exceção. Sem dúvida, essas mudanças representam novas oportunidades, desafios e, claro, riscos. Neste artigo, analisamos o crescimento dos ataques de Remote Desktop Protocol (RDP) durante o terceiro trimestre deste ano na América Latina (incluindo o Brasil), a relação com o trabalho remoto, os motivos que fazem com que o RDP seja interessante para os atacantes e quais países contam com o maior número de dispositivos com o RDP expostos publicamente.

Ataques de força bruta ao RDP

Durante o terceiro trimestre de 2020, as iscas relacionadas ao coronavírus diminuíram em relação ao primeiro trimestre, quando a pandemia começou, embora outros perigos relacionados à situação sanitária tenham aumentado significativamente nos últimos meses, especialmente aqueles relacionados ao trabalho remoto, de acordo com dados do último Relatório de Ameaças da ESET.

Veja mais: 42% das empresas não estavam preparadas para o teletrabalho

Durante o primeiro semestre de 2020, registrou-se um aumento do número de tentativas de ataque ao RDP a nível global, enquanto no terceiro trimestre essa tendência foi ainda mais acentuada. Da mesma forma, as detecções de tentativas de ataques de força bruta ao RDP aumentaram 140%, enquanto as tentativas de ataques em termos de alvos únicos aumentaram 37% em comparação com o período anterior.

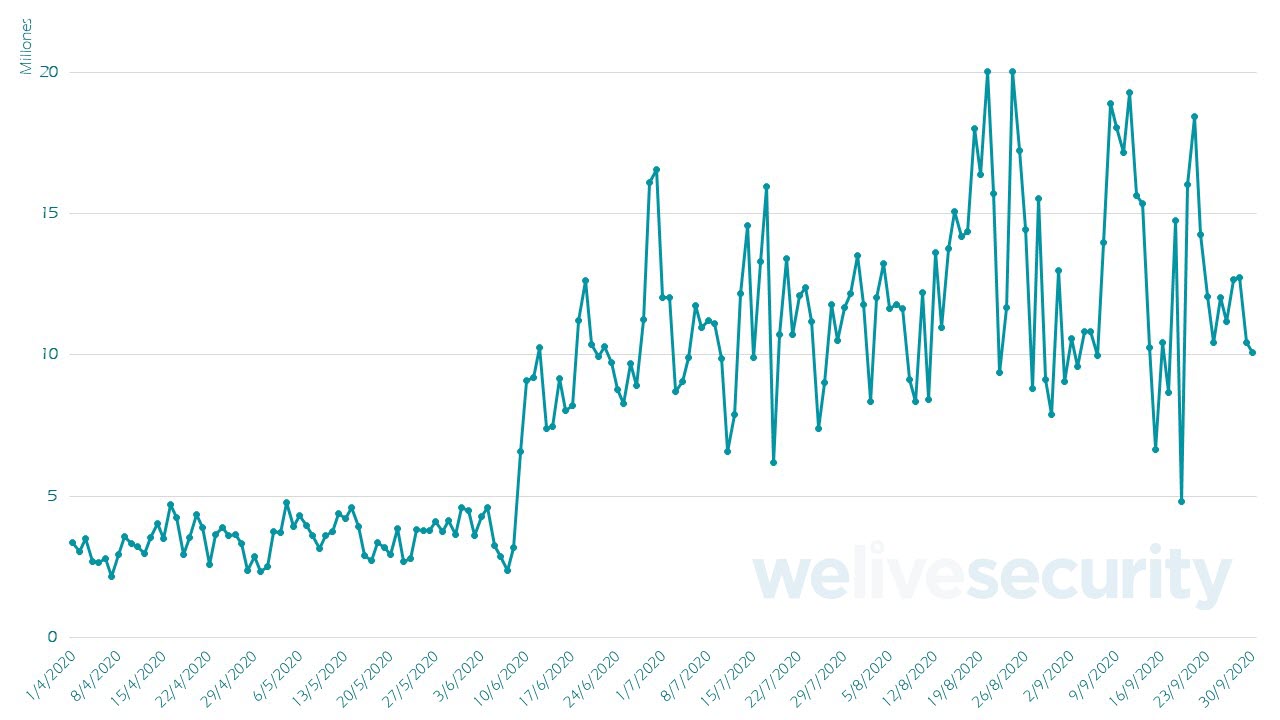

Na América Latina, os registros são semelhantes ao que ocorre no mundo, com um crescimento de 141% nos ataques de força bruta durante o terceiro trimestre, conforme mostra a Imagem 1, na qual mesmo em alguns períodos curtos as detecções ultrapassaram 20 milhões de tentativas por dia, de acordo com dados de telemetria da ESET.

Imagem 1. Aumento nas tentativas de ataques de força bruta ao RDP na América Latina entre o segundo e o terceiro trimestres de 2020.

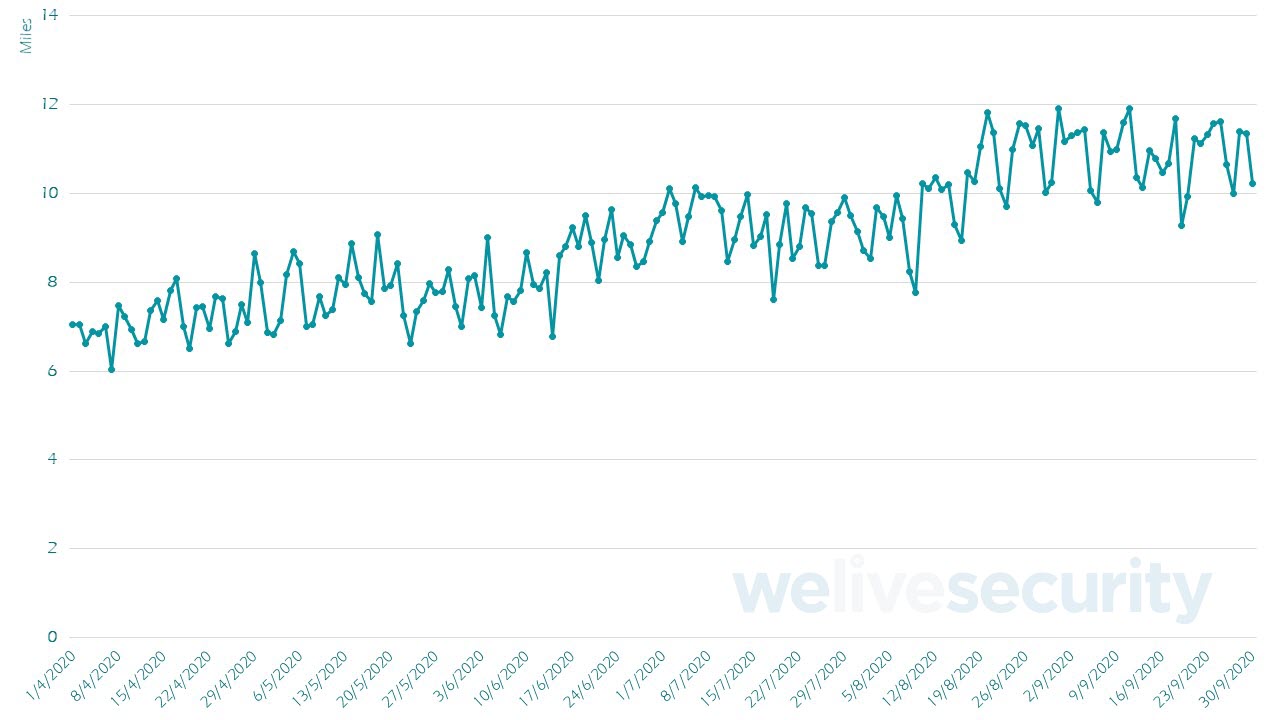

Seguindo essa tendência global, os ataques de força bruta a usuários únicos cresceram 32% na América Latina durante o mesmo período, onde em poucos dias ocorreram 12 mil registros únicos.

Imagem 2. Aumento de ataques RDP a usuários únicos na América Latina entre o segundo e o terceiro trimestre de 2020.

No fim do mês de setembro, a telemetria da ESET documentou uma queda considerável nesses tipos de ataques, embora de curta duração. Essa diminuição ocorreu em várias regiões, portanto, há algumas conjecturas como algum problema na infraestrutura dos atacantes, ou o uso de outros vetores de ataque que são provavelmente mais viáveis, mais baratos ou facilmente exploráveis.

A exploração de vulnerabilidades continua

Além dos ataques de força bruta, a exploração de vulnerabilidades é outra ameaça relacionada às conexões remotas e, em particular, ao Remote Desktop Protocol (RDP). Desde seu surgimento em maio de 2019, o BlueKeep tem estado bastante ativo.

O exploit relacionado à vulnerabilidade CVE-2019-0708, identificada no Remote Desktop Services (RDP), permite a execução remota de código, por isso é constantemente explorado por atacantes como forma de comprometer os sistemas conectados à Internet de vítimas potenciais.

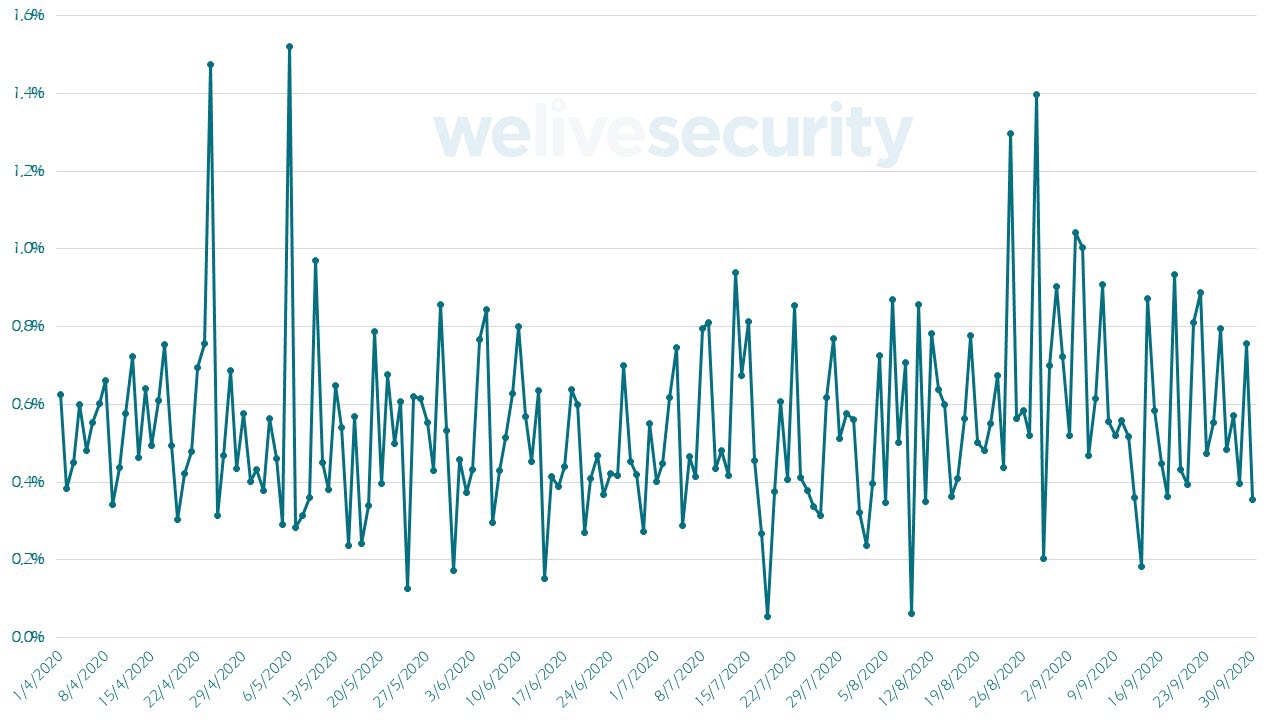

Globalmente, há uma diminuição no número de usuários únicos relacionados às detecções do BlueKeep. Após um aumento de 18% no segundo trimestre, o número de tentativas de ataque bloqueadas contra essa vulnerabilidade diminuiu 21% durante o terceiro trimestre.

Imagem 3. Detecções do BlueKeep na América Latina entre o segundo e o terceiro trimestre de 2020.

O que os atacantes podem fazer com o RDP?

Os atacantes encontram várias motivações para comprometer a segurança através do RDP. Por exemplo, que os acessos obtidos possam ser comercializados na dark web, como forma de monetizar suas atividades ofensivas.

Os sistemas comprometidos podem ser usados para realizar atividades mais maliciosas, como instalação de ferramentas adicionais em servidores, realização de movimentos laterais dentro da rede, manutenção da persistência, escalonamento de privilégios, download e execução de programas maliciosos (como ransomware ou mineradores de criptomoedas, por exemplo) ou até mesmo para extrair informações.

Portanto, as ações destacadas anteriormente podem ser realizadas pelos atacantes que conseguem o acesso de forma ilegítima, ou por terceiros que acabam comprando esses mesmos acessos através de cibercriminosos, independentemente de seus conhecimentos ou habilidades técnicas.

Veja mais: O que é um RDP e para que serve?

Computadores com RDP exposto publicamente na Internet

Outra condição que poderia explicar o aumento do número de ataques RDP é a quantidade de serviços que esse protocolo utiliza e que se encontram expostos publicamente na Internet. Em um exercício de busca de informações realizado pelo Laboratório de Investigação por meio da ferramenta Shodan, detectamos que existe uma quantidade significativa de dispositivos que se encontram nesse cenário.

Com os dados atualizados até o final de outubro de 2020, podemos ver que na América Latina é possível encontrar mais de 177.818 computadores nesse mesmo cenário. A lista dos países com maior número de dispositivos com o RDP exposto publicamente é liderada por uma grande diferença pelo Brasil (96.350), seguido do México (29075), Argentina (13348), Colômbia (11098) e Chile (7845).

Cenário atual no Brasil

No Brasil, apesar do crescimento no número de ataques em toda América Latina, o número de dispositivos com RDP exposto na Internet sofreu uma queda significativa. Assim como destacamos em um artigo publicado anteriormente, em junho deste ano o país contava com 100.856 dispositivos vulneráveis, um número que passou a 96.350 em outubro e a 87.758 até a data de hoje, de acordo com informações extraídas da ferramenta Shodan. Entre as cidades na América Latina, São Paulo é a mais afetada.

Imagem 3. Número de dispositivos vulneráveis a ataques de RDP no Brasil, segundo dados da ferramenta Shodan.

A queda no número de dispositivos vulneráveis pode ser consequência da conscientização das empresas e dos usuários em relação a segurança de seus servidores e ao destaque que esse tipo de ataque vem ganhando na imprensa local e internacional.

A importância da segurança em tempos de trabalho remoto

O trabalhou remoto gerou um maior número de sistemas conectados à Internet, um aumento das conexões remotas, o uso de aplicativos configurados de maneira insegura e também tornou os ataques de ransomware via RDP mais eficazes, portanto, tudo isso são provavelmente alguns dos motivos que explicam por que essa ferramenta continua sendo um dos principais alvos dos cibercriminosos.

As condições são propícias para que os atacantes busquem obter recursos como o acesso à infraestrutura tecnológica das organizações, principalmente de ferramentas cada vez mais utilizadas e possivelmente com deficiências nas configurações, que embora funcionais, podem não ser as mais seguras. Nesse contexto, o uso de tecnologias de segurança e a aplicação de estratégias de proteção é imprescindível, em um ambiente de trabalho que depende cada vez mais de recursos remotos.